“让勒索软件再次伟大”

2022年 最活跃猖獗 的勒索软件

——LockBit

已在全球范围内造成严重破坏

世界知名企业和机构接连受创

11月10日,LockBit再次行凶作案

某大型银行在美全资子公司遭攻击

导致部分金融服务业务中断

美国国债市场交易受此影响!

何为LockBit?

LockBit勒索软件可谓当前全球最活跃的勒索软件,美创科技59号安全实验室《勒索病毒威胁报告》曾对其多次披露,提醒国内用户重点关注。

据报告显示,仅2022年LockBit已占到勒索软件即服务(RaaS)攻击的三分之一,其受害者多达1000多个,其攻击目标青睐于制造、政府、国防等关键基础设施行业。值得一提的是,LockBit勒索组织的赎金获得率也在诸多老牌勒索组织之上,就2022年数据来看,提出的1亿美元的赎金需求中,勒索成功率高达超过一半。

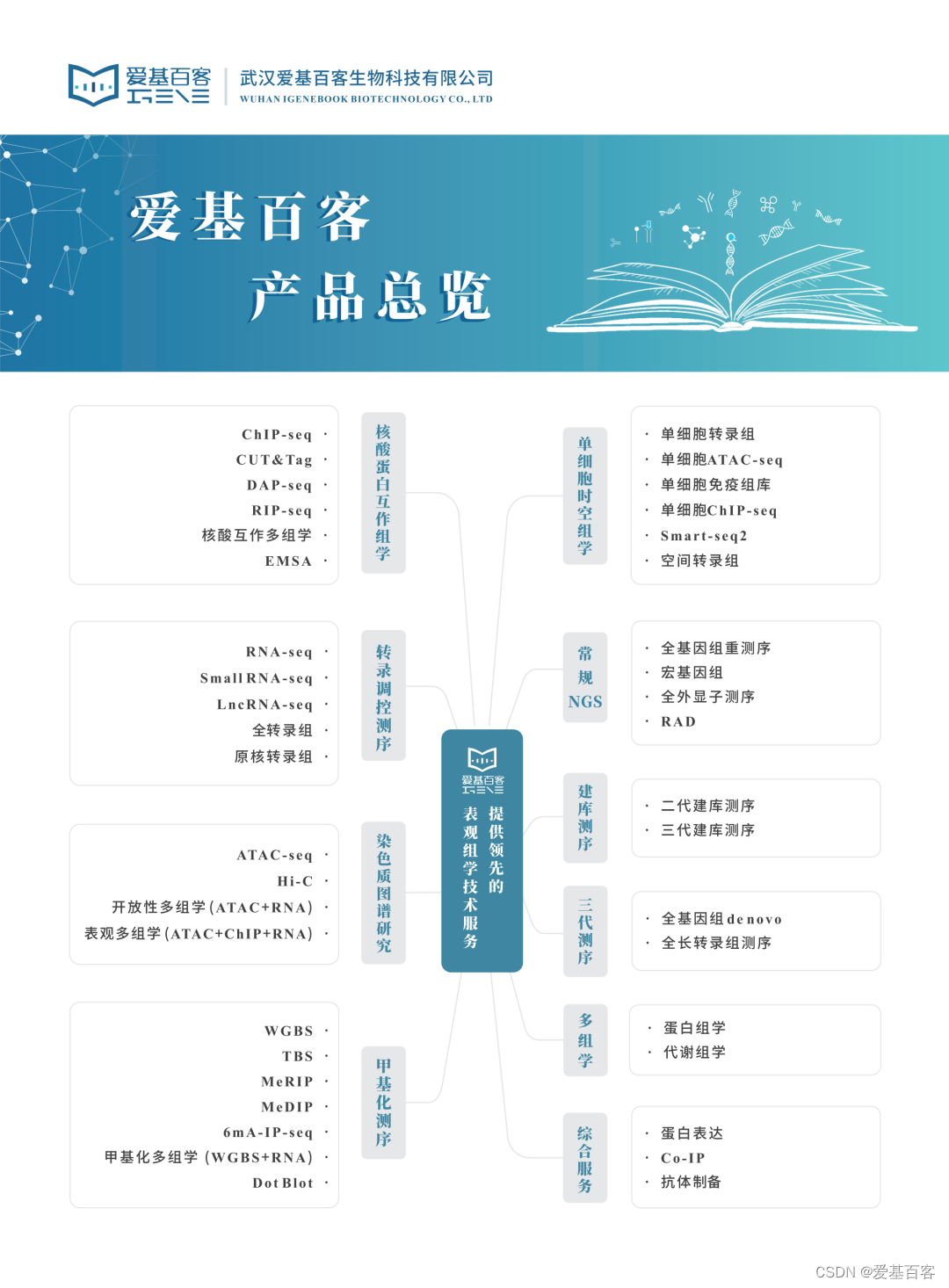

LockBit勒索软件最早于2019年末出现,到2022年已历经3个版本的升级迭代:

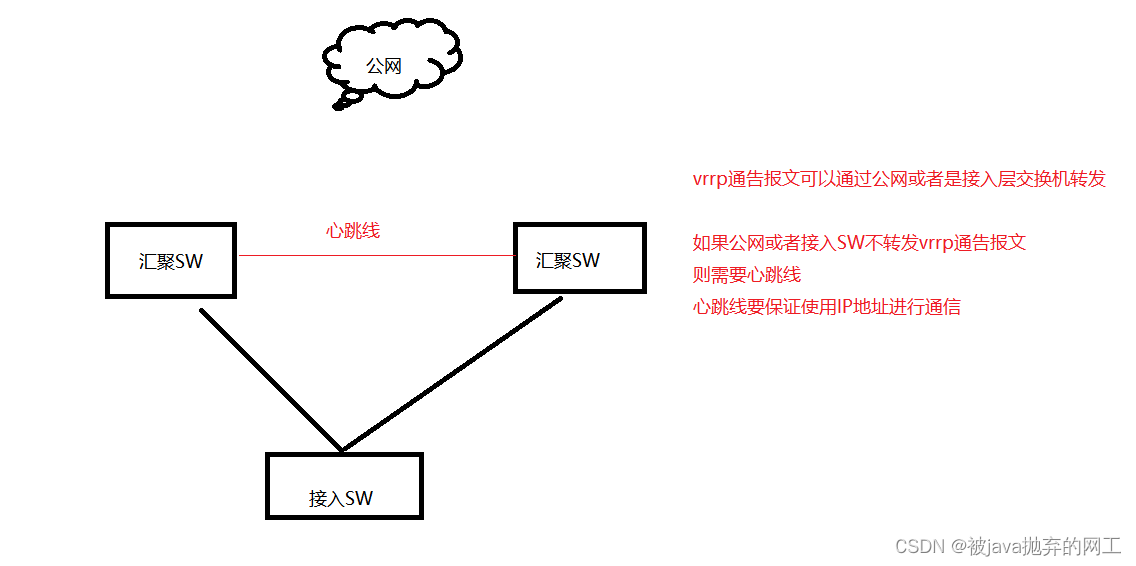

LockBit攻击流程

LockBit的入侵方式具有多样性:

• LockBit勒索病毒运营商经常通过利用Windows服务器的系统漏洞或从附属公司购买的凭据来获得初始访问权限,因此应该注意尽可能将关键设备脱离公共网络,或者至少关闭远程桌面功能。尤其是Windows系统是被攻击的首选对象。

• LockBit还通过带有恶意附件或链接的网络钓鱼电子邮件、弱口令爆破等攻击手法进行传播。因此尽可能不要打开陌生邮件的附件,即便打开也要经过安全查杀之后再打开。

• 一旦进入系统,LockBit勒索软件通常会通过计划任务、命令调用等方式进行执行。此外还会通过Mimikatz、Process Hacker和注册表编辑等工具来收集已保存的访问凭据,并通过这些访问凭证在内网进一步传播,以扩大加密的成果。为了保证数据加密的有效性,在执行加密动作之前,LockBit勒索软件会尝试禁用主机上的安全产品。每次加密时,LockBit勒索病毒仅加密每个文件前几KB的内容以加快处理速度,并在文件的后缀上添加“.lockbit”,由于该勒索病毒采用RSA+AES结合的方式,在没有解密密钥的情况下,目前还没有办法对加密后的文件进行解密。

诺亚防LockBit实战测试:

LockBit勒索软件成功入侵后,最终都需要修改文件来达到加密目的,这其中包括读取文件、写入文件、删除文件、复制文件等操作,而传统以黑名单为主的勒索软件防护产品需要频繁地更新特征库,以适应病毒的变化,其被动防御的缺陷,难以阻止LockBit勒索病毒的入侵。

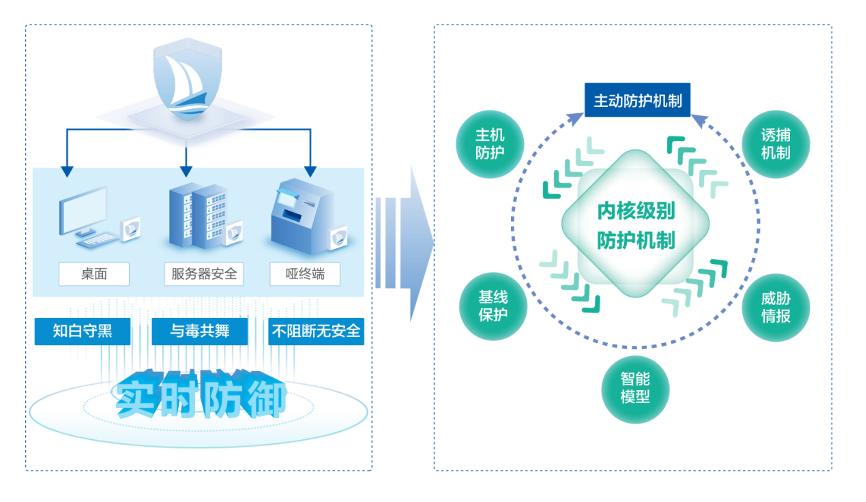

诺亚防勒索系统在不关心漏洞传播方式的情况下,集内核级别防护机制、主机防护、基线防护、威胁情报、诱捕机制、智能学习模型等创新技术为一体,实时监控各类进程对数据文件的读写操作,快速识别、阻断非法入侵行为,可主动防护任何已知或未知的勒索病毒。

以下为诺亚防勒索针对LockBit 3.0的防护效果:

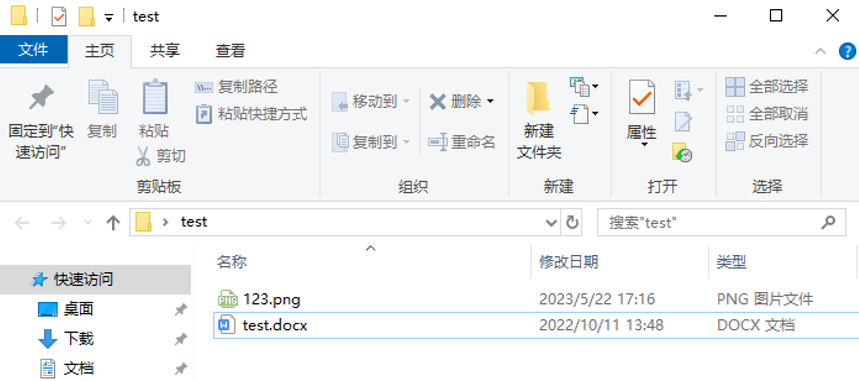

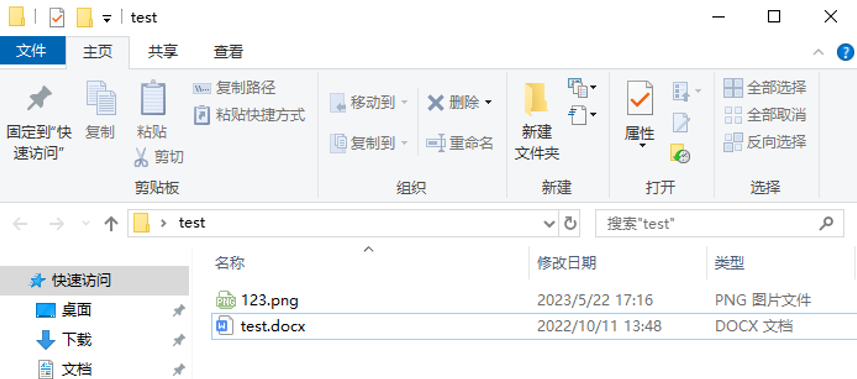

环境准备

以本地服务器为例,在test目录下,存在一张图片和一份文档。

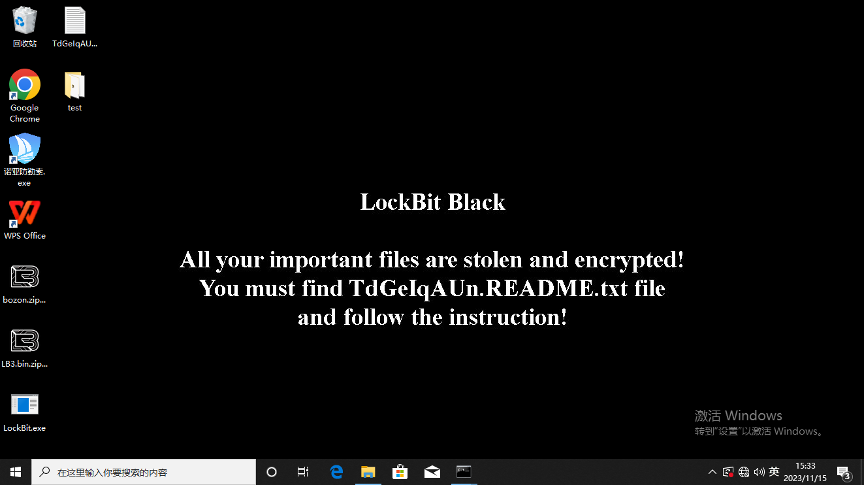

模拟LockBit攻击

当服务器中了LockBit勒索病毒时,桌面背景被修改。

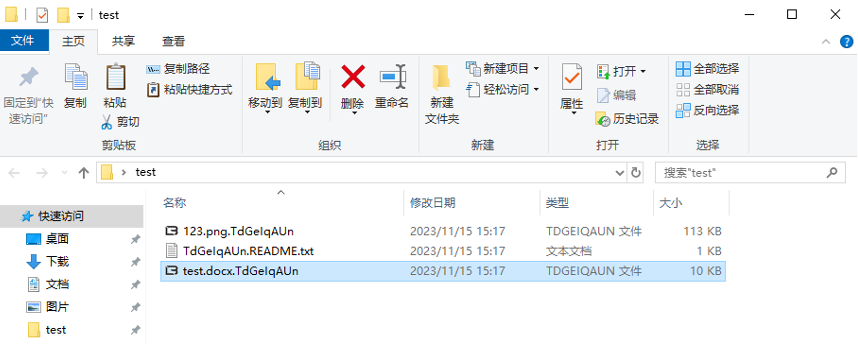

同时图片和文档被勒索病毒加密,表现为在正常文件后缀处又叠加了一层异常后缀,且无法正常打开。

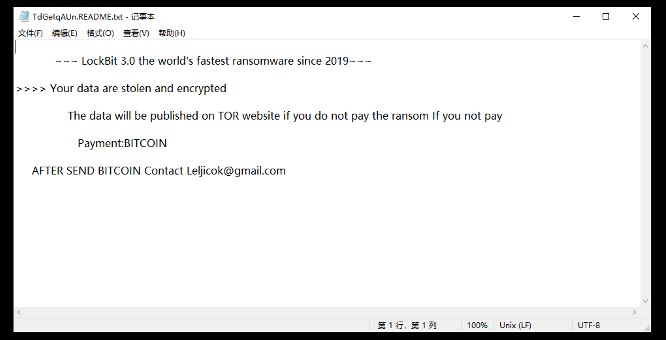

勒索病毒自动生成勒索信息文档TdGelqAUn.README.TXT,提示文件已被加密,需要联系对应的电子邮件,使用比特币进行高额的赎金支付,如果不支付,将会公布数据,勒索信息文档的内容如下所示:

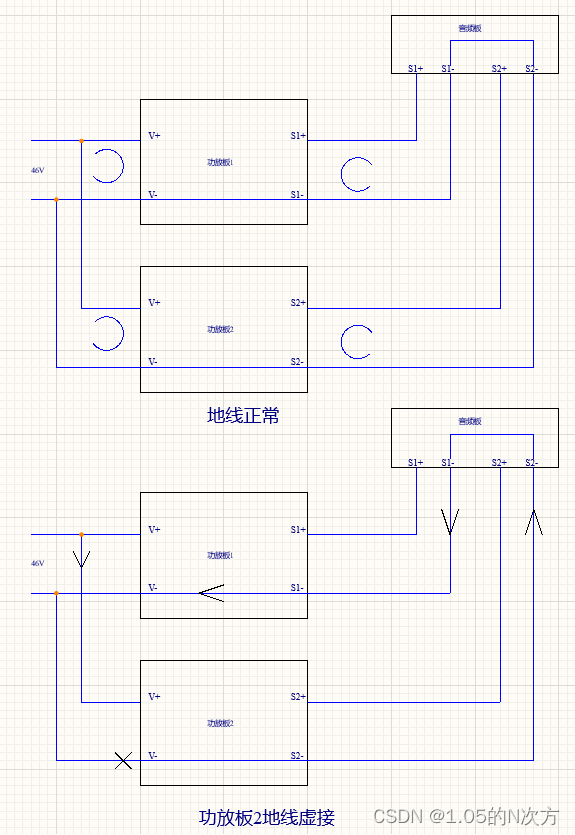

LockBit勒索防御实战

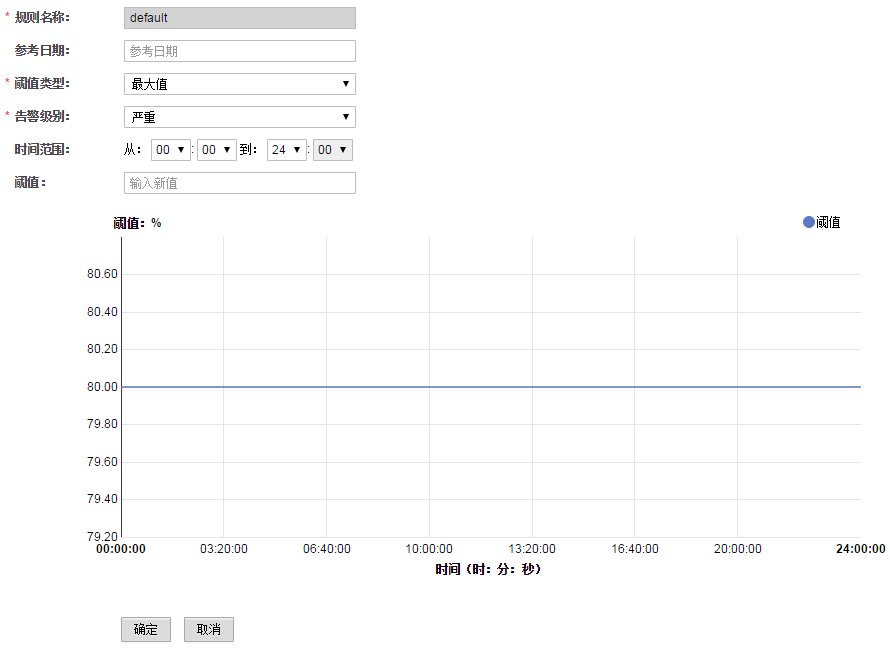

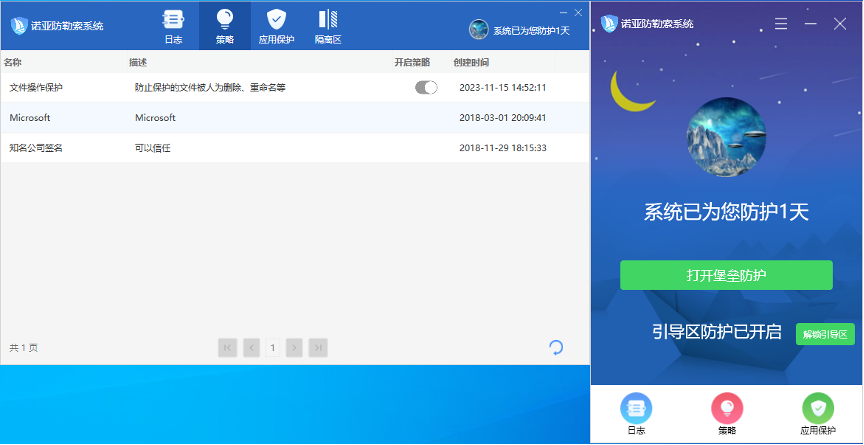

部署诺亚防勒索,在未添加任何策略的情况下,默认策略即可保护文档不被加密,如想针对数据库服务器进行勒索病毒防护,也可通过后台一键设置防护。

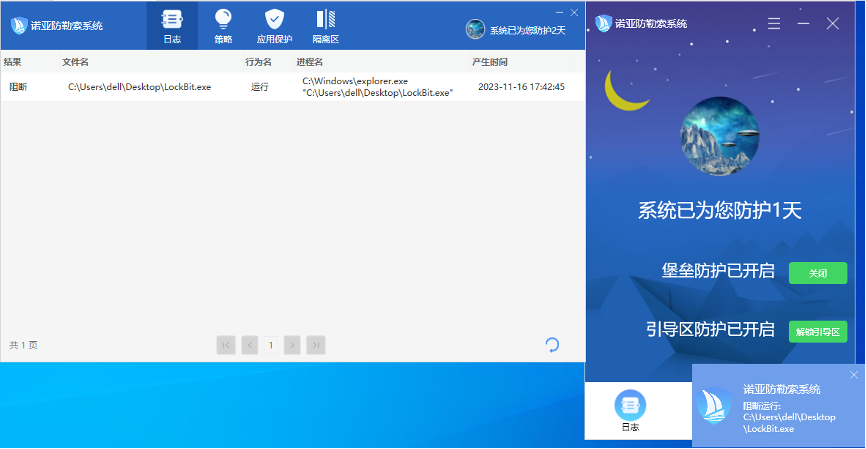

执行病毒文件,当勒索病毒尝试加密被保护文件,即test目录下的文件时,诺亚防勒索拦截该行为,同时在诺亚防勒索服务端可看到对应的拦截日志。

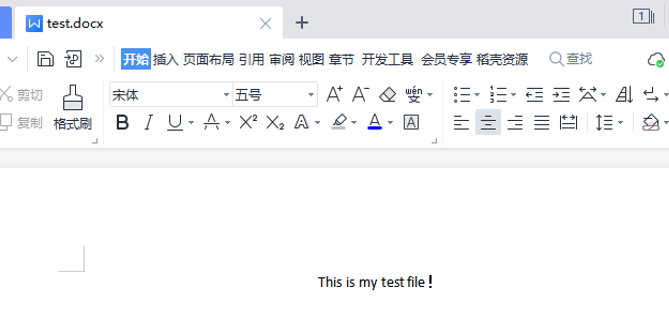

查看系统上被测试的文件,显示可被正常打开、未被勒索病毒加密,证明诺亚防勒索成功阻止Lockbit的恶意加密行为。

针对银行常见的ATM机

也能主动快速防护!

一键开启诺亚防勒索「堡垒模式」。在开启堡垒模式后,任何进入终端的可执行文件,都将被阻止运行,从而实现诺亚防勒索的最强防护效果。

在勒索病毒防护领域,美创科技拥有诺亚防勒索系统、容灾备份等产品,并提供针对文件、哑终端、数据中心、应急服务在内的一站式防御解决方案。此外,美创科技推出的“防勒索赔付服务”风险解决方案,以“产品+保险”形式,让勒索防御更安心。

如需了解更多,请拨打400-811-3777咨询详情。