最近听说了一款免费又好用的WAF软件,雷池社区版,体验了一下虽然还有很多改进的空间

但是总体来说很适合小站长使用,和学习使用

也建议所有想学防火墙和红队(攻击队)练习使用,听说给官网提交绕过还有额外的奖励

废话不多说,开始体验

总结流程为:

1.部署雷池

2.配置站点防护

3.攻击测试

环境准备:

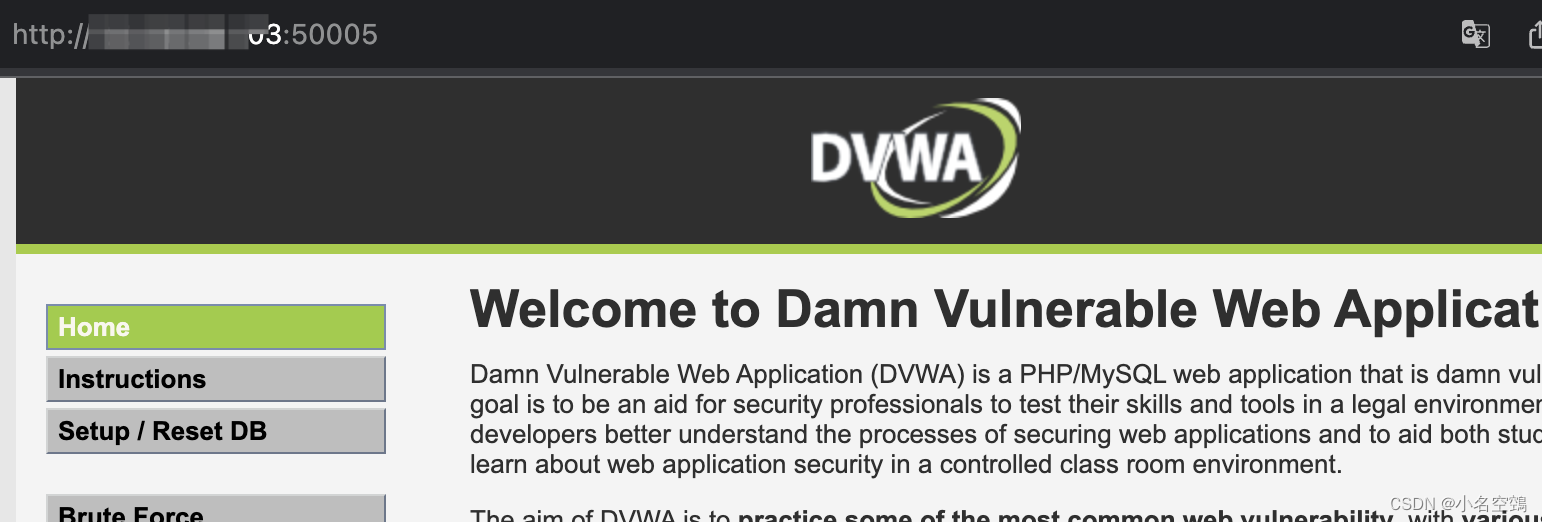

1.一个自定义的站点,可以使用网上一些开源的站点,因为用来学习,这里使用

dvwa的docker版本

2.准备一台linux服务器,系统版本尽量高一点,雷池的docker版本要求Docker 20.10.14 版本以上,低版本的系统docker可能不适配

跟着雷池社区版挂网的教程开始:雷池简介 | 长亭雷池 WAF 社区版

1.使用root,登录,使用在线安装

开始安装雷池:

bash -c "$(curl -fsSLk https://waf-ce.chaitin.cn/release/latest/setup.sh)"

准备的环境是ubuntu20,所以一切还比较顺利,如图已经在正常安装了

安装完成以后验证安装的情况

使用docker ps 查看容器状态,正常的情况应该都是:health

默认端口是9443

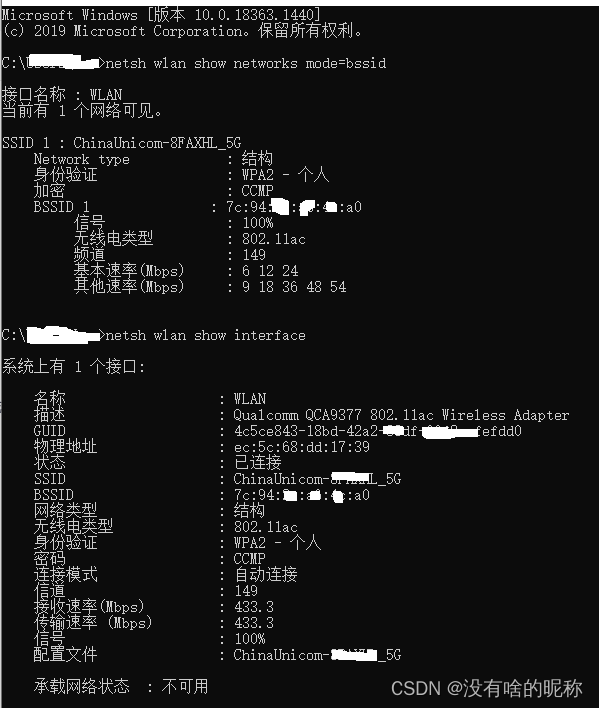

可以再使用命令 ss -antp|grep LISTEN 查看是否雷池在监听9443端口

页面通过ip+端口访问雷池的页面

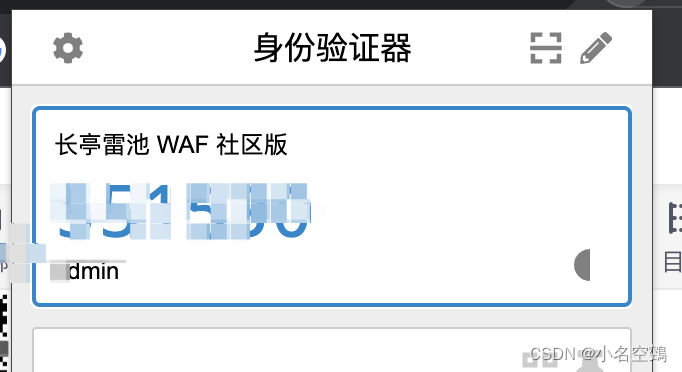

这里就比较厉害了,雷池没有使用传统的账号密码,使用了动态口令的方式

ps:如果需要多人登录需要保存二维码

关于动态口令需要使用相关的软件,推荐一个浏览器的插件(如图),在谷歌浏览器使用非常丝滑

绑定后进入雷池首页,如图

接下来进行站点配置

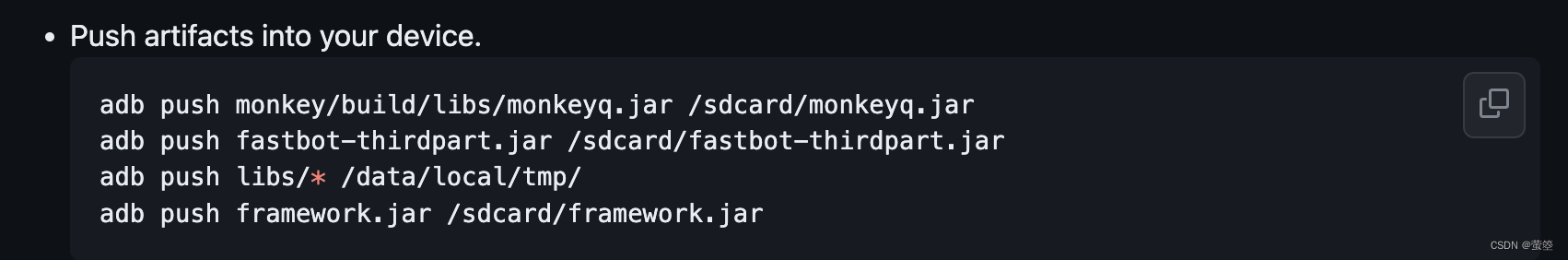

雷池WAF 相当于一个反向代理,所以配置后,源站点的ip将会被隐藏

用户通过直接请求雷池的地址来访问需要保护的站点

如果是http就非常简单,无需填写域名内容,默认为*

测试环境使用的为https

配置完成的以后的原理是 ,对外公开雷池的地址和配置的50005端口

所有的对50005端口的请求都会被转发到我们部署的DVWA网站,实际上隐藏了DVWA网站的ip

访问测试

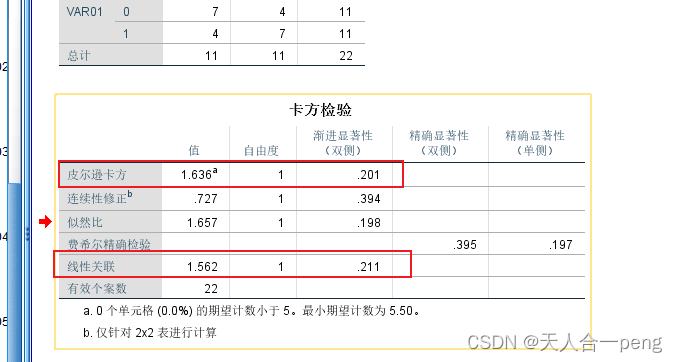

ok,现在开始测试攻击

使用了官网一个很简单的sql测试命令

然后可以尽情的测试防火墙和研究绕过防火墙的方法了

如果发现了还可以找官网获取不菲的奖励

项目是全球WAF开源项目排名第二的项目 ,有能力也可以自己改改做一个自定义waf

github地址:GitHub - chaitin/SafeLine: 一款足够简单、足够好用、足够强的免费 WAF。基于业界领先的语义引擎检测技术,作为反向代理接入,保护你的网站不受黑客攻击。