安全防御

- 一、了解防火墙

- 1、防火墙的区域及发展史

- 2、下一代防火墙

- 二、win10添加环回网卡ENSP连接真机

- 1、导入设备包并登录

- 2、创建环回网卡并配置IP地址

- 3、解决云未显示环回网卡的问题

- 4、绑定网卡并登录Web界面

一、了解防火墙

路由交换终归结底是连通性设备

五元组(源、目的IP、协议、源、目的端口号)

网络在远古时期没有防火墙大家都是连通的,any to any

防御对象:

- 授权用户

- 非授权用户

防火墙是一种隔离(非授权用户在区域间)并过滤(对受保护网络有害流量或数据包)的设备

远古防火墙通过ACL,NAT来实现,现在防火墙通过session,server-map来实现。

1、防火墙的区域及发展史

防火墙的区域:

- 区域的划分,根据安全等级来划分

- 区域拥有不同的安全等级,内网(trust)一般是100满分,外网(untrust)一般是0-1,DMZ(50)

防火墙发展史

- 包过滤的防火墙——访问控制列表技术——三层技术

- 简单,速度慢

- 检查的颗粒度粗

- 代理防火墙——中间人技术——应用层

- 降低包过滤颗粒度的一种做法,区域之间通信使用固定设备

- 代理技术只能针对特定的应用来实现,应用间不能通用

- 技术复杂,速度慢

- 能防御应用层威胁,内容威胁

- 状态防火墙——会话追踪技术——三层、四层

首包匹配——策略表

转发匹配——会话表(和目标通信的一系列包)

在包过滤(ACL表)的基础上增加一个会话表,数据包需要查看会话表来实现匹配。

会话表可以用hash来处理形成定长值,使用CAM芯片处理,达到交换机的处理速度。- 首包机制

- 细颗粒度

- 速度快

ACL关注流量的去回,防火墙策略则只需要考虑首包即可。

UTM——深度包检查技术——应用层——统一威胁管理

将防火墙,代理进行整合。

把应用网关和IPS等设备在状态防火墙的基础上进行整合和统一。

- 把原来分散的设备进行统一管理,有利于节约资金和学习成本

- 统一有利于各设备之间协作

- 设备负荷较大并且检查也是逐个功能模块来进行的,貌合神离,速度慢

2、下一代防火墙

2008年Palo Alto Networks 公司发布了下一代防火墙(Next-Generation Firewall) ,解决了多个功能同时运行时性能下降的问题。同时,下一代防火墙还可以基于用户、应用和内容来进行管控。2009年 Gartner(一家I咨询公司)对下一代防火墙进行了定义,明确下代防火墙应具备的功能特性。

Gartner把NGFW看做不同信任级别的网络之间的一个线速(wire-speed)实时防护设备,能够对流量执行深度检测,并阻断攻击。Gartner认为,NGFW必须具备以下能力:

- 1、传统防火墙的功能

NGFW是新环境下传统防火墙的替代产品,必须前向兼容传统防火墙的基本功能,包括包过滤、协议状态检测、NAT、VPN等。 - 2、IPS 与防火墙的深度集成

NGFW要支持IPS功能,且实现与防火墙功能的深度融合,实现1+1>2的效果。Gartner特别强调IPS与防火墙的“集成“而不仅仅是“"联动”例,防火墙应根据IPS检测到的恶意流量自动更新下发安全策略,而不需要管理员的介入。换言之,集成IPS的防火墙将更加智能Gartner发现,NGFW产品和独立IPS产品的市场正在融合,尤其是在企业边界的部署场景下,NGFW正在吸收独立IPS产品的市场。 - 3、应用感知与全栈可视化

具备应用感知能力,并能够基于应用实施违细化的安全管控策略和层次化的带宽管理手段,是NGFW引进的最里要的能力,传统的状态检测防火墙工作在二到四层,不会对报文的载荷进行检查。NGFW能对七层检测,可以清楚地呈现网络中的具体业务,并实行管控。 - 4、利用防火墙以外的信息,增强管控能力

防火墙能够利用其他T系统提供的用户信息、位置信息、漏洞和网络资源信息等,帮助改进和优化安全第略。例如,通过集成用户认证系统,实现基于用户的安全策略,以应对移动办公场景下,IP地址变化带来的管控难题。

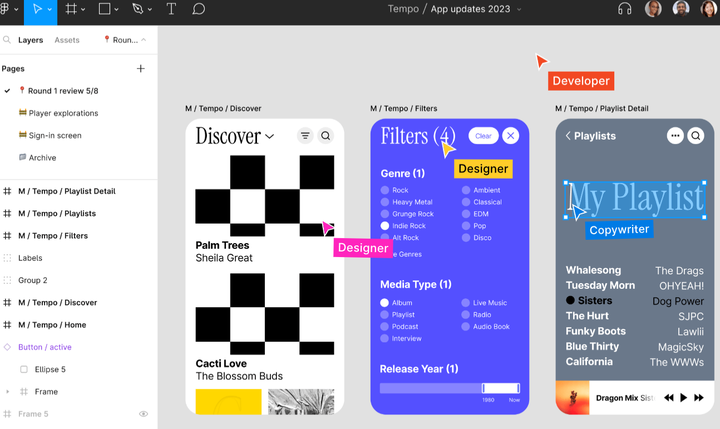

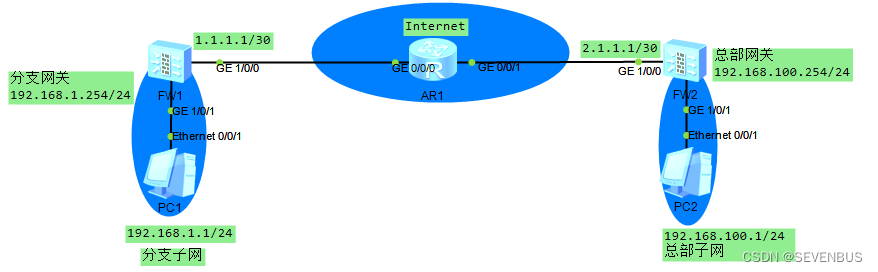

下面我们讲ENSP华为模拟器环境下的usg6000防火墙配置完毕之后我们结合模拟器学习防火墙的区域以及配置:

二、win10添加环回网卡ENSP连接真机

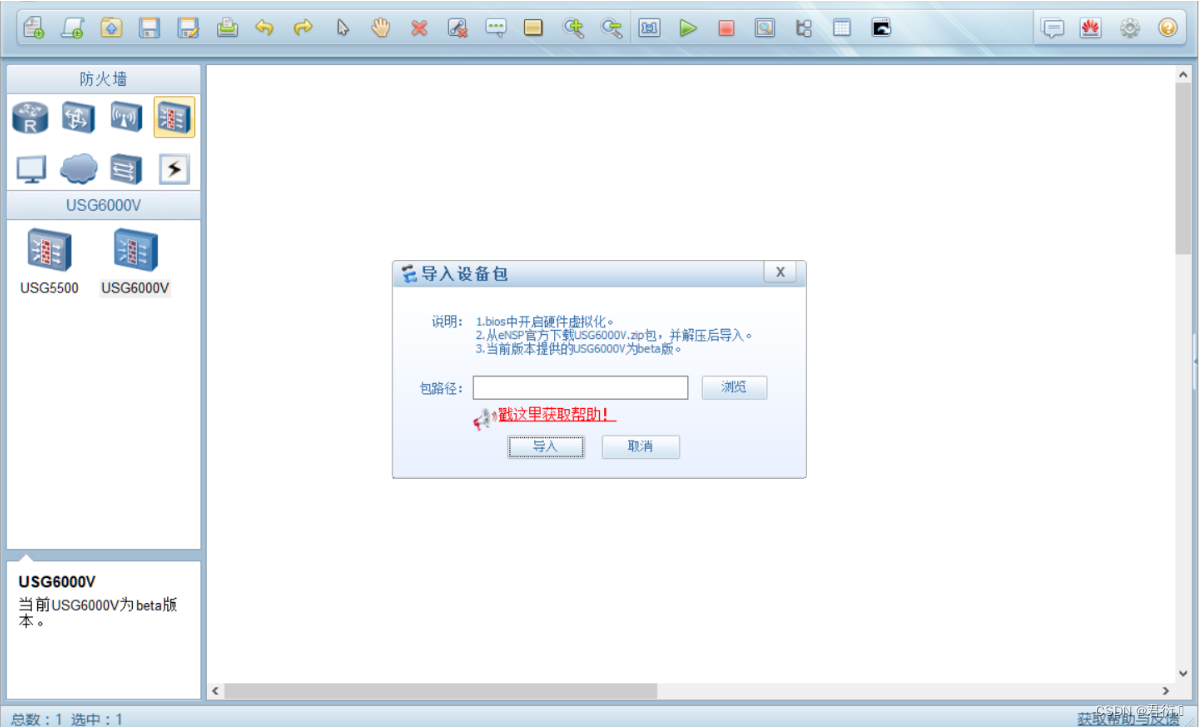

1、导入设备包并登录

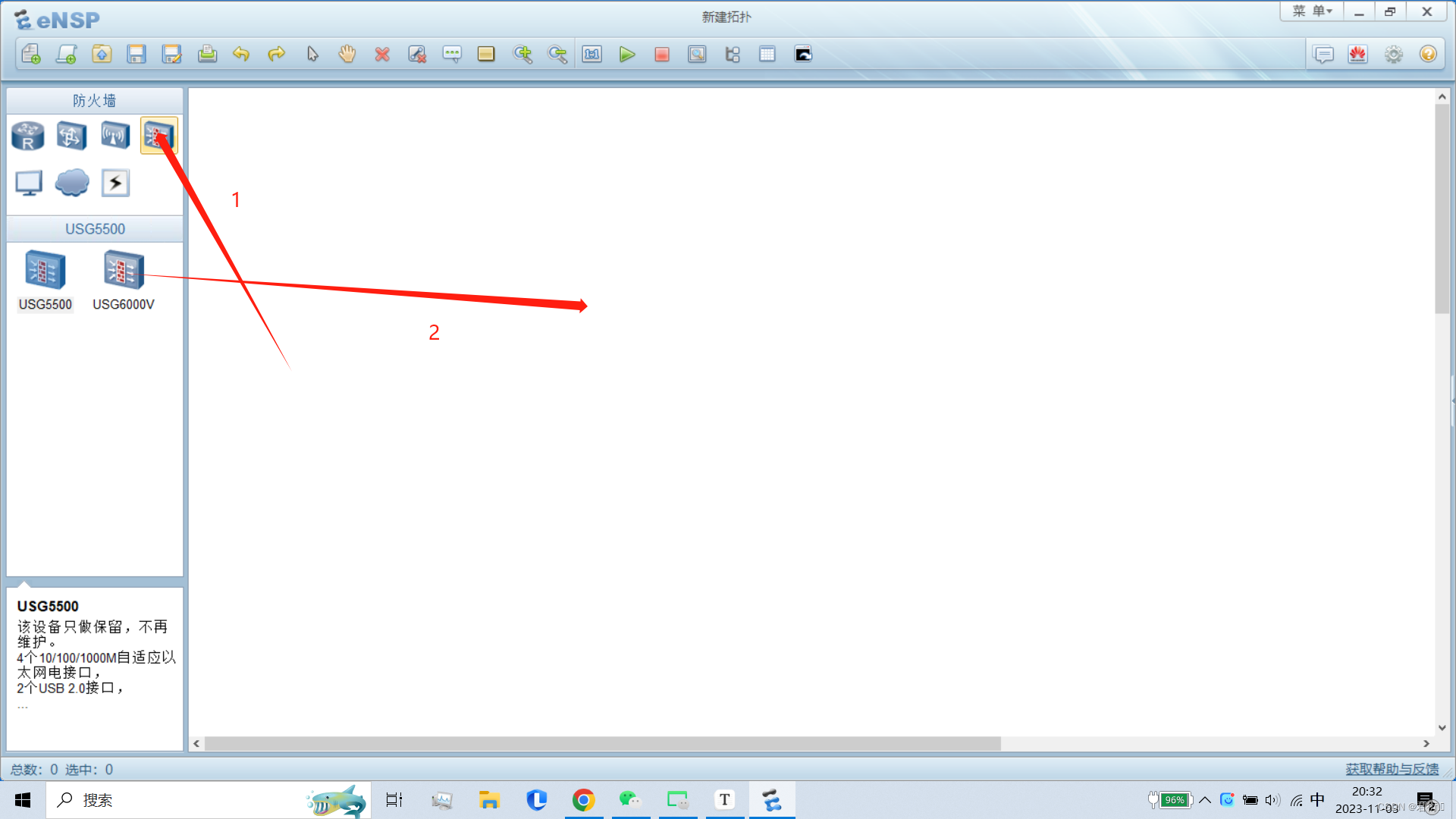

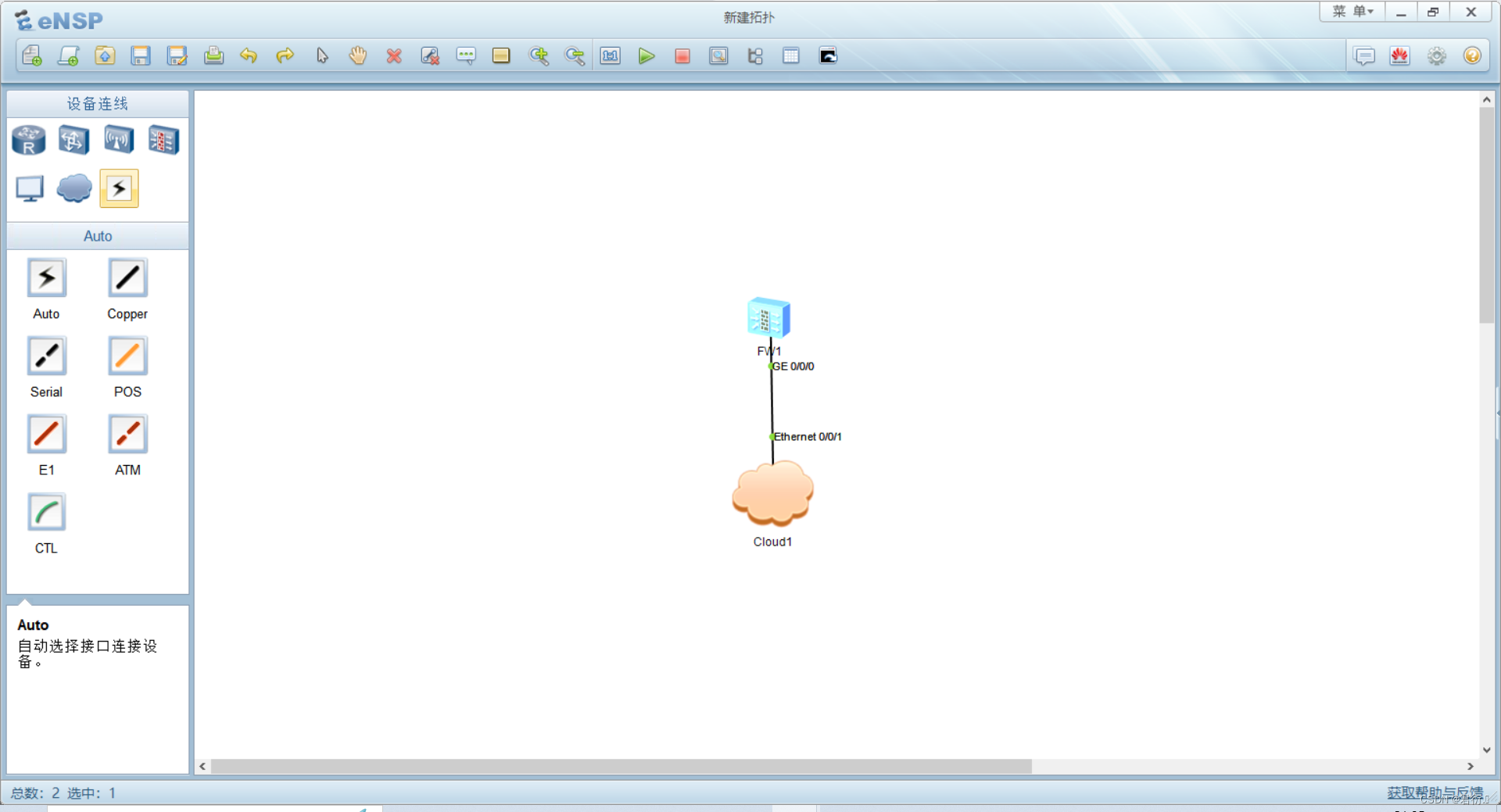

ENSP怎么去玩防火墙,首先我们构建简单拓扑:

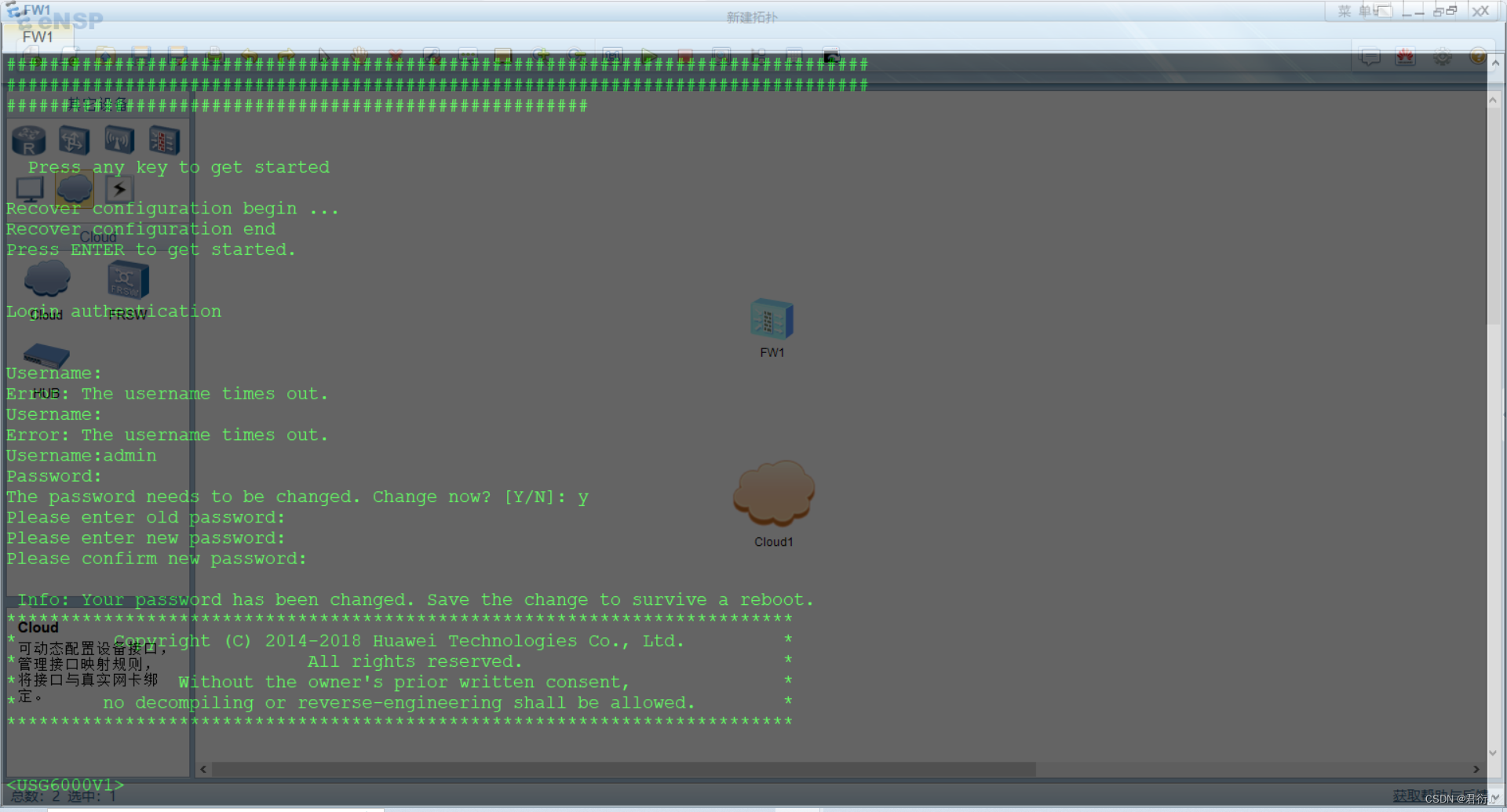

首先我们启动防火墙可以看到如下界面:

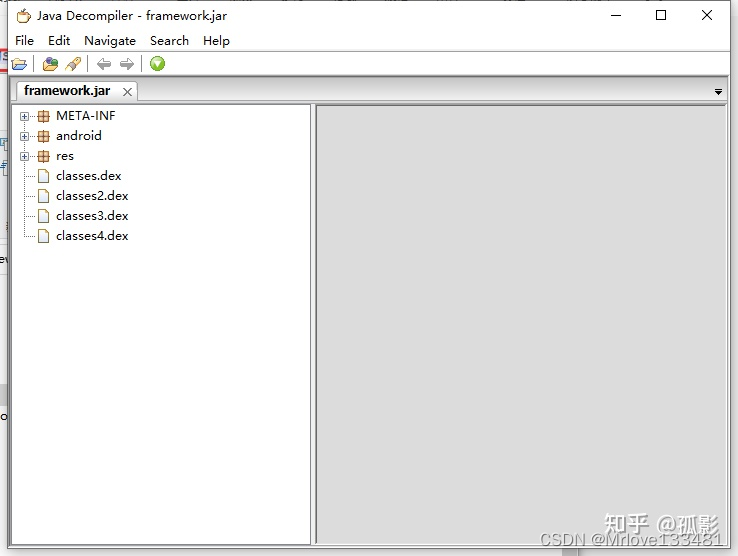

这里我们找到防火墙usg6000的设备包并导入:

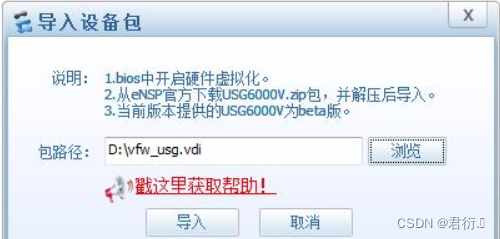

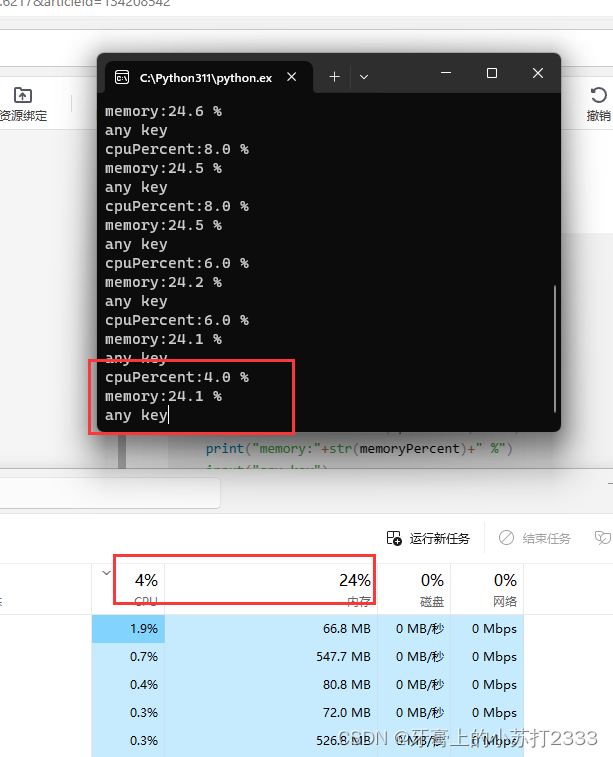

下面我们启动防火墙,启动占内存且比较慢,请稍等:

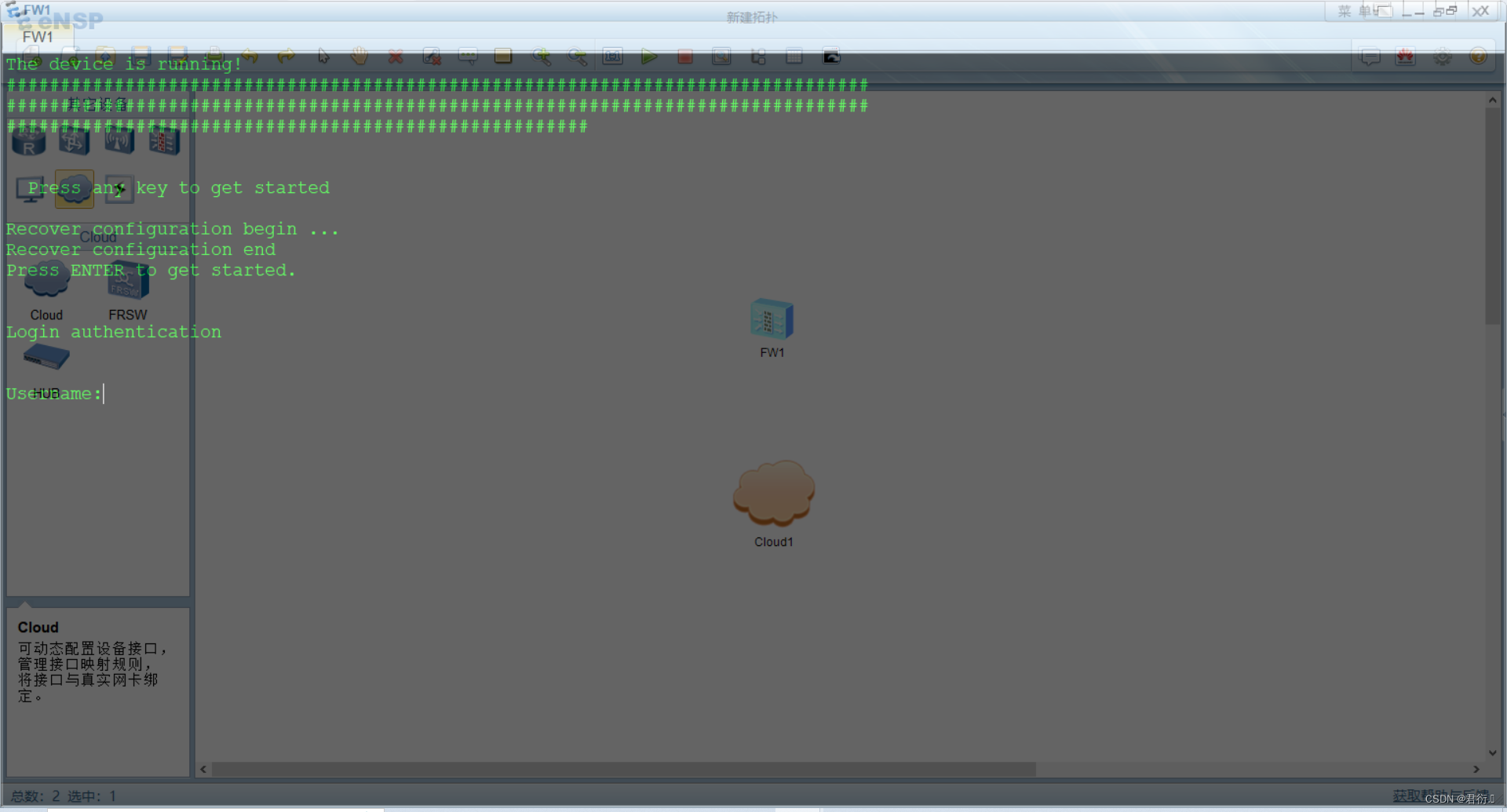

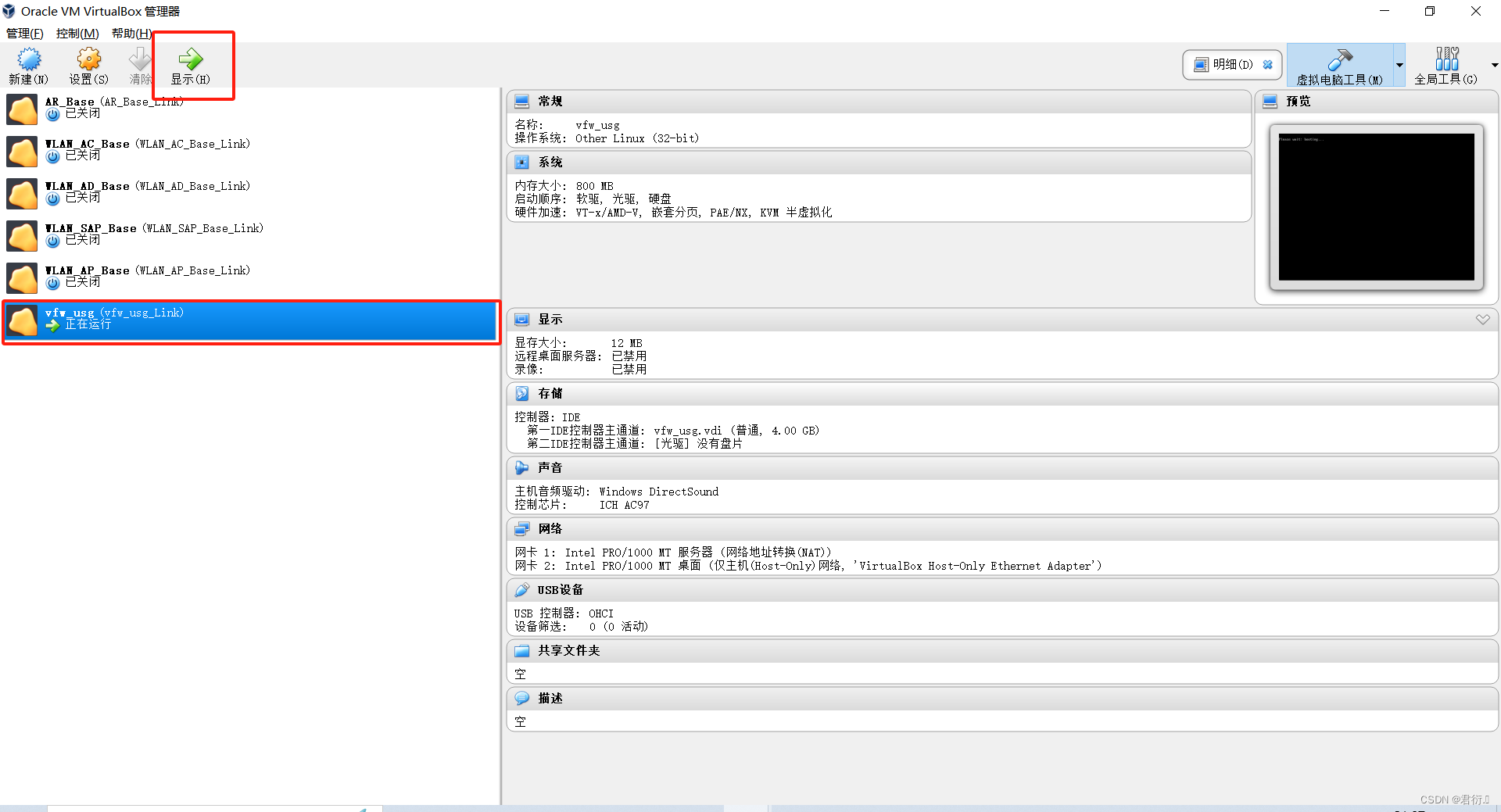

有时可能会很多#号,这里我的操作是打开Oracle VM VirtualBox,点到导入的设备包并启动:

这样我是很快就打开了,在启动防火墙之前打开Oracle VM VirtualBox。

下面我们进行登录操作:账户与密码

账户:admin

密码:Admin@123(密码输入不会显示)

输入正确账户密码后会提醒修改密码输入 y 回车后提醒如下:

输入旧密码Admin@123

输入新密码(密码格式必须是大写加小写与数字长度达到八位)Admin@1234

确认新密码Admin@1234

这样我们就可以正常登录到防火墙命令行界面里。

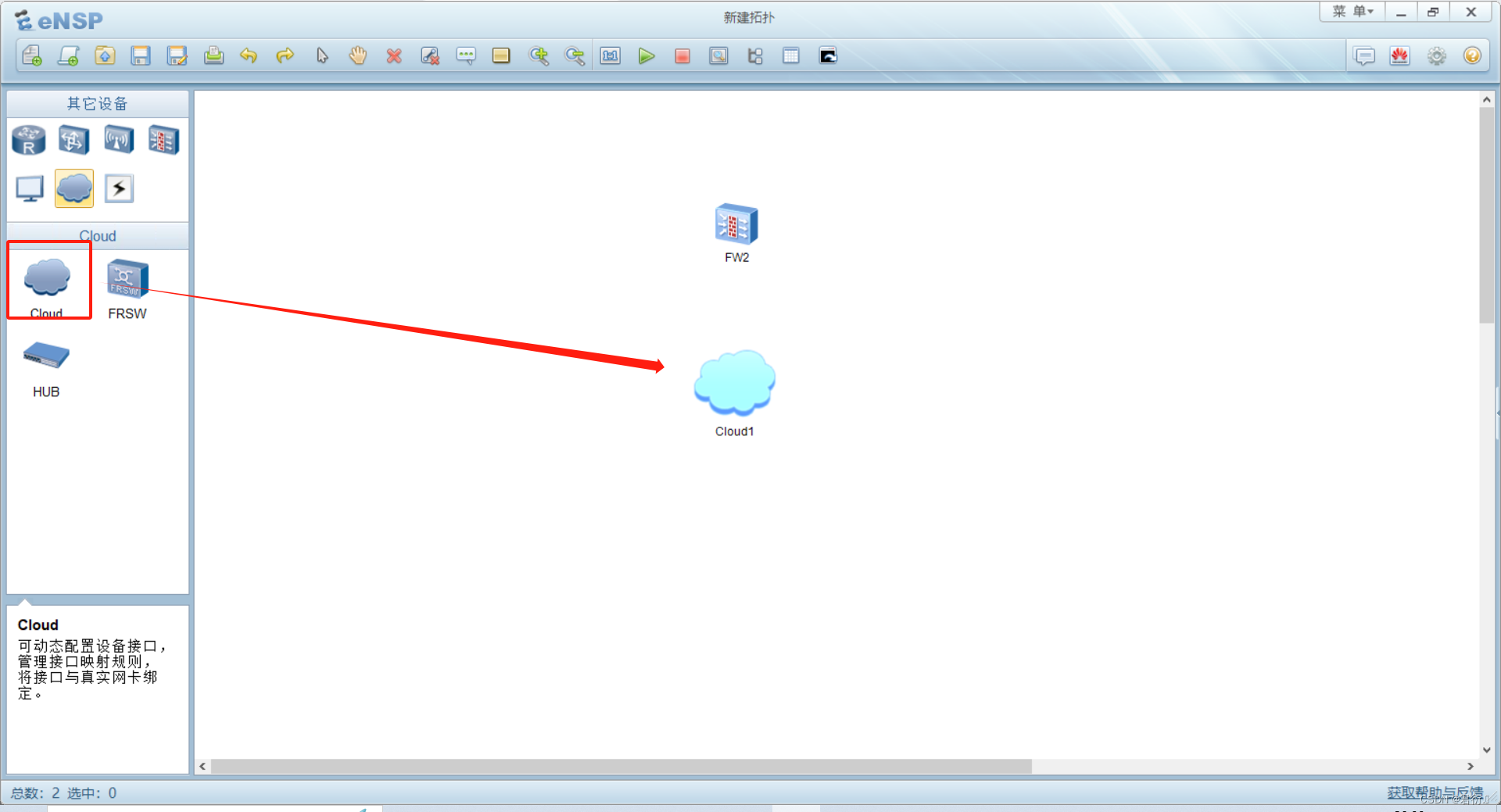

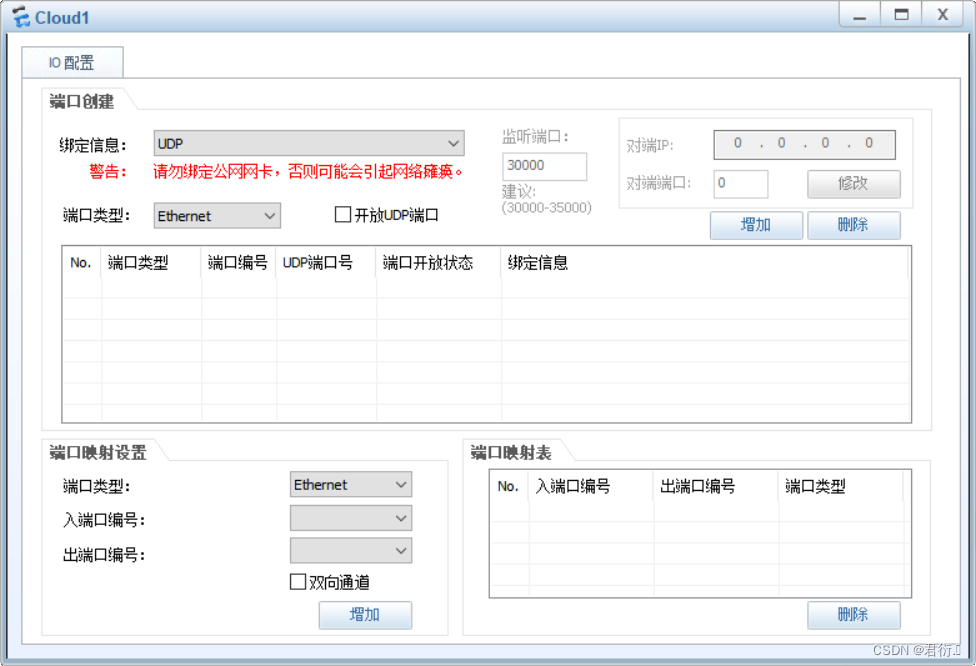

下面我们创建云并以及网卡接口:

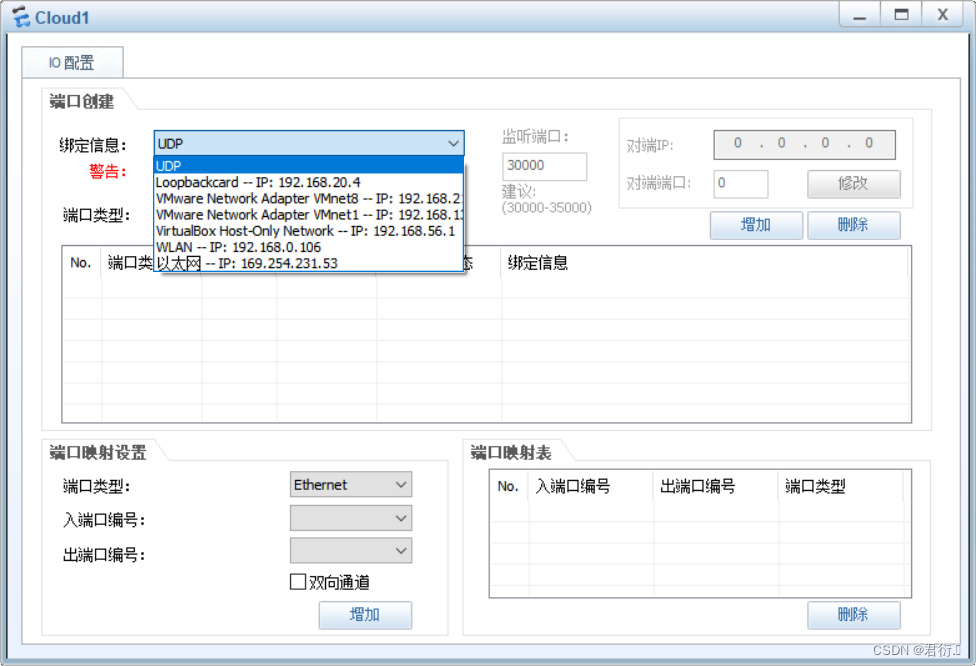

下拉即可看到网卡:

这里不能配置公网网卡,否则瘫痪。

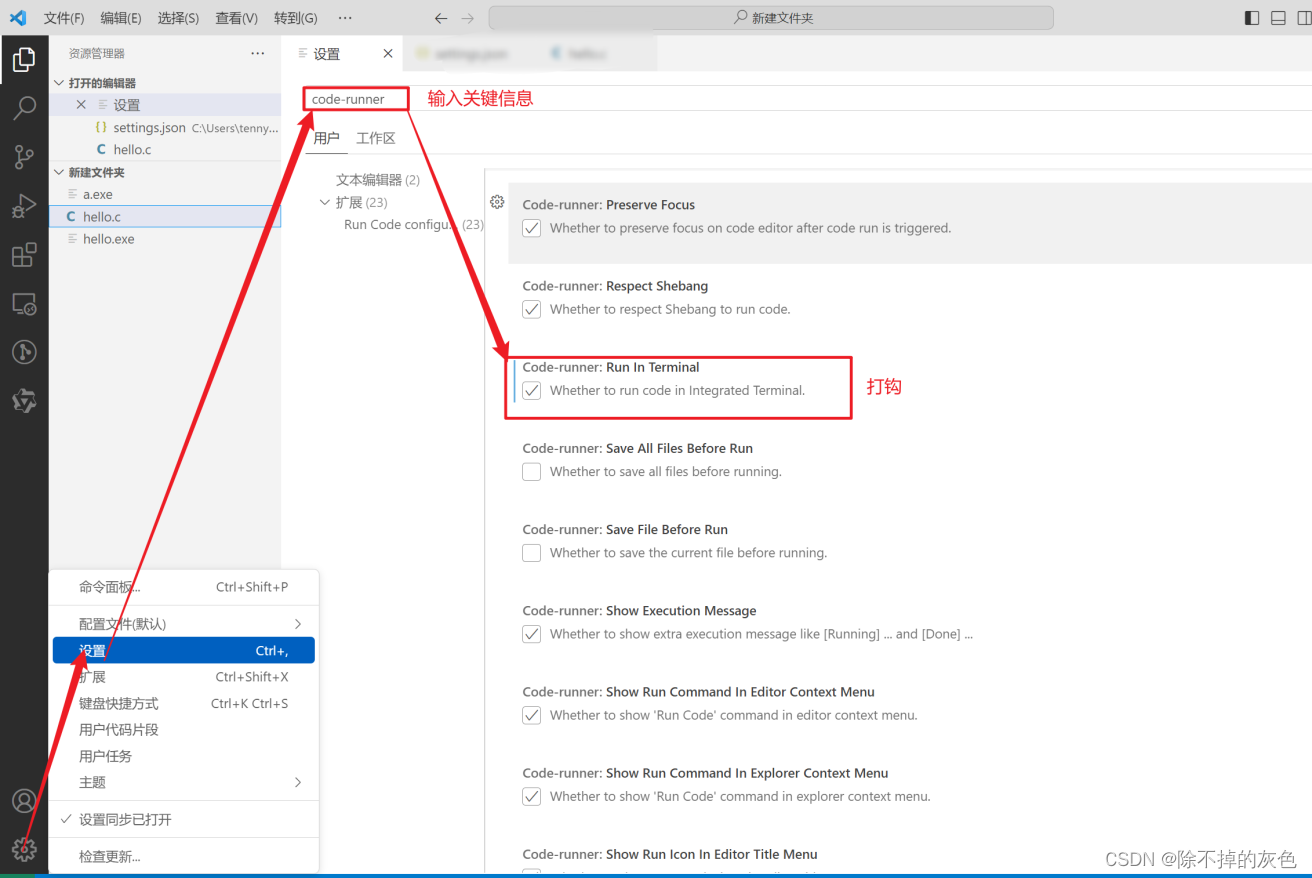

2、创建环回网卡并配置IP地址

这里我的环境是Win10操作系统!

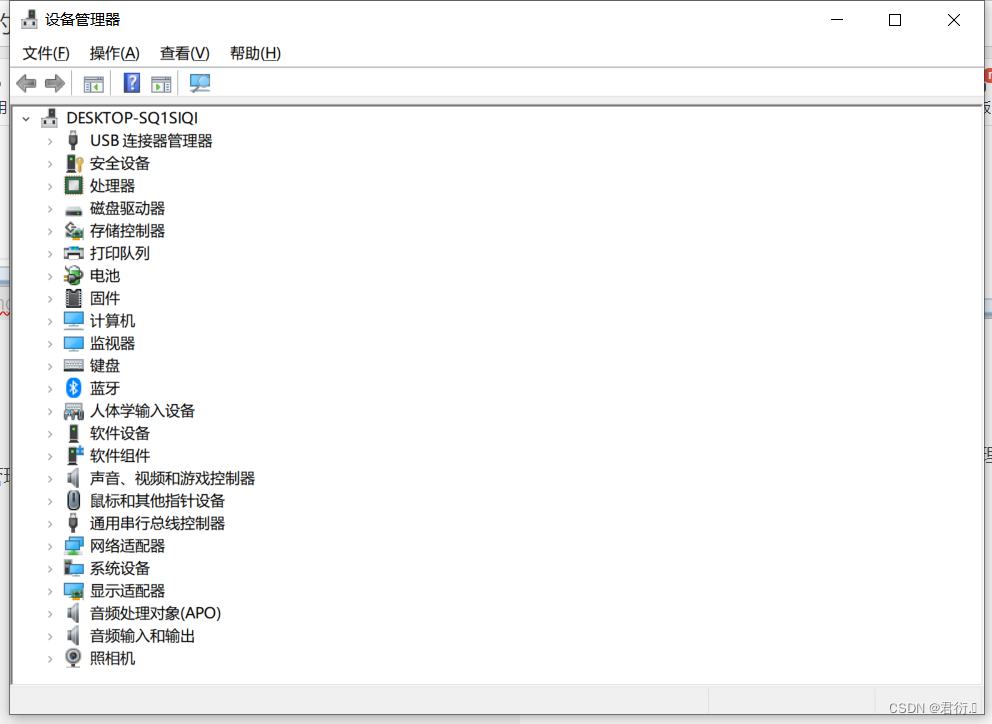

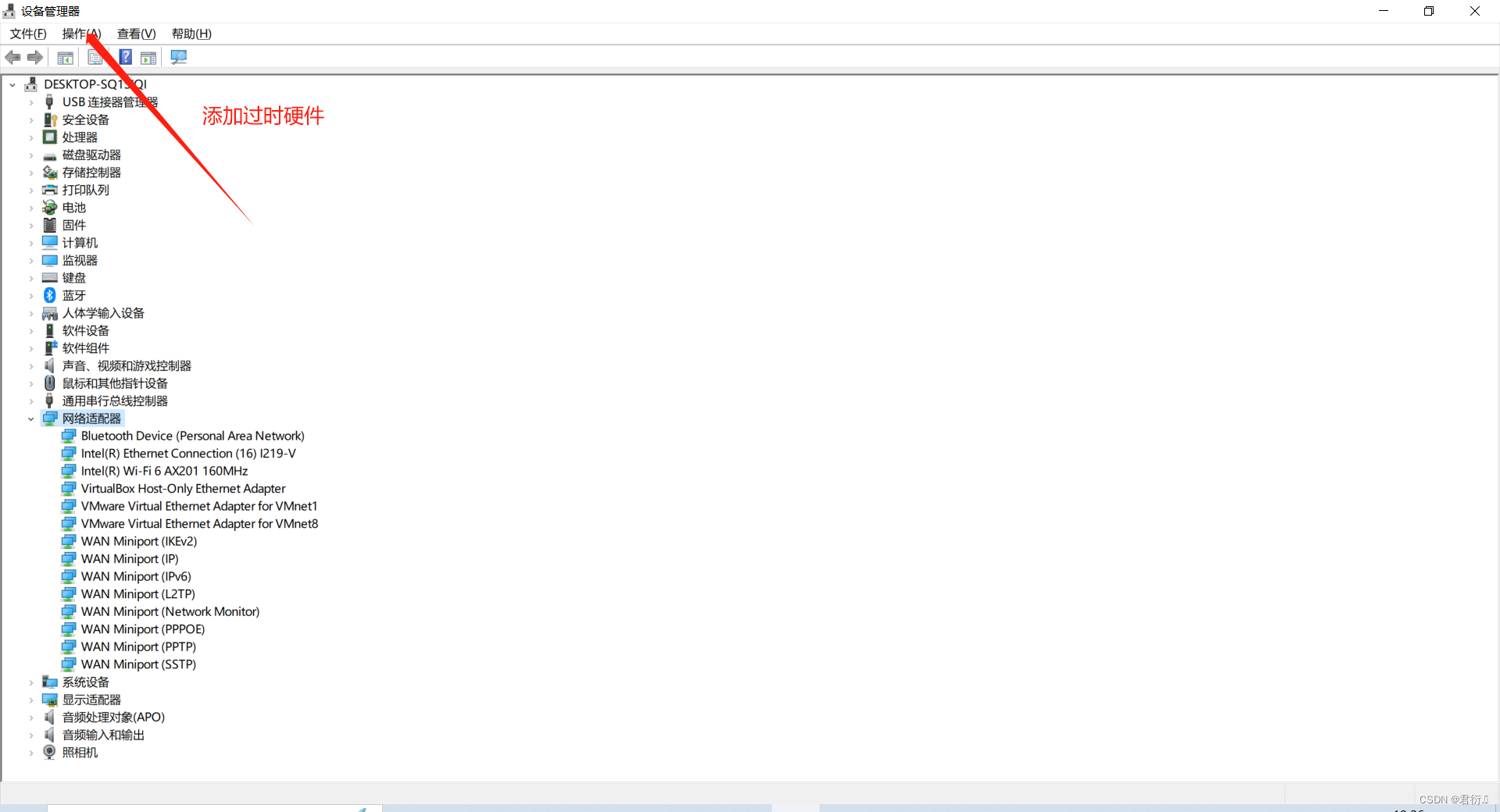

首先我们在运行窗口(win + R键)打开设备管理器(devmgmt.msc)

点击操作-添加过时硬件:

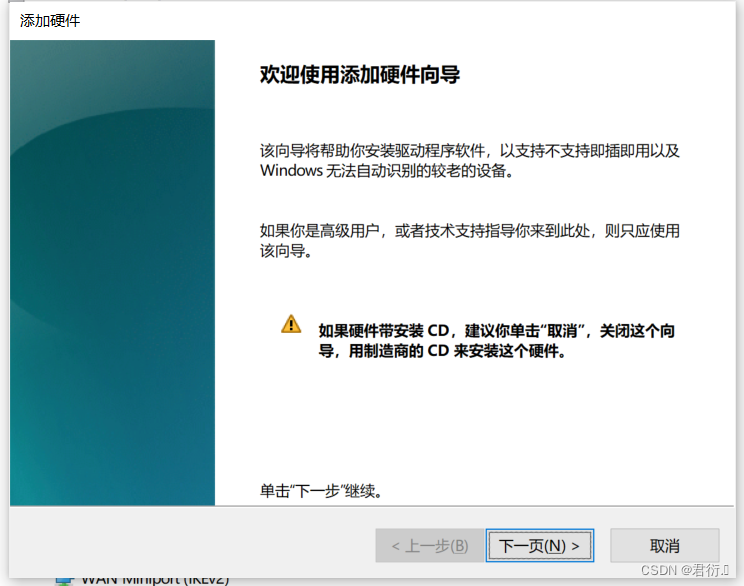

这里我们点击下一步:

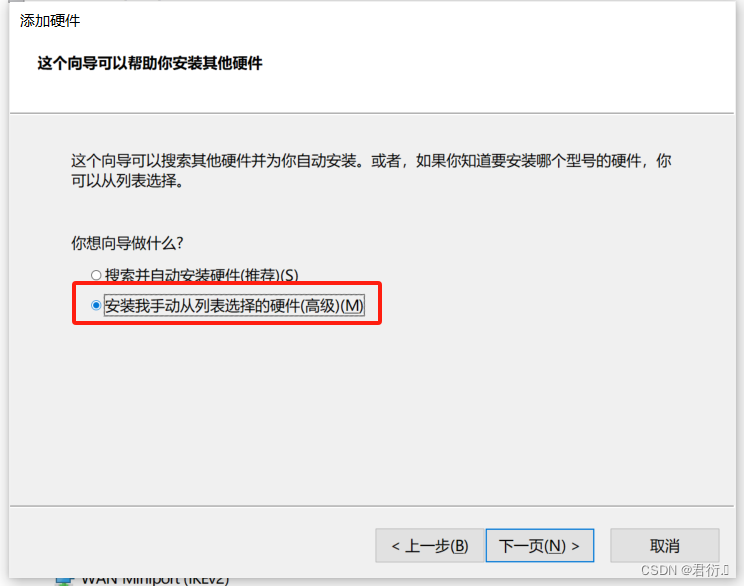

点击安装我手动从列表选择的硬件(高级)

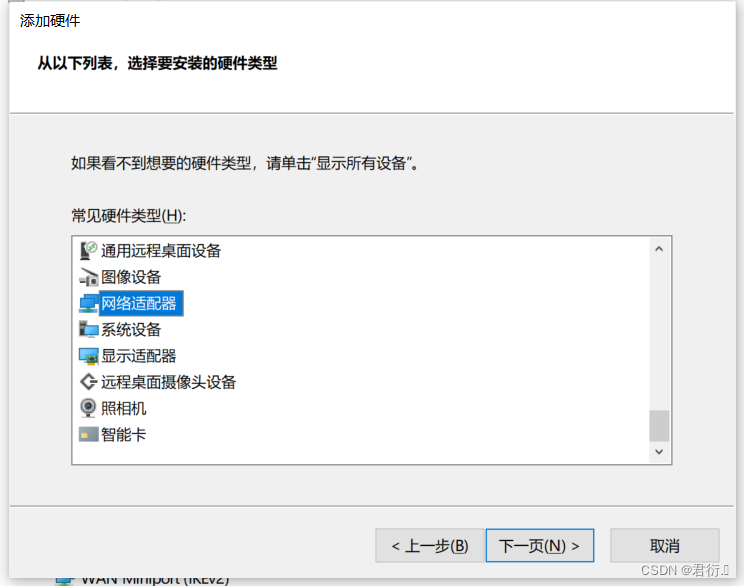

点击网络适配器

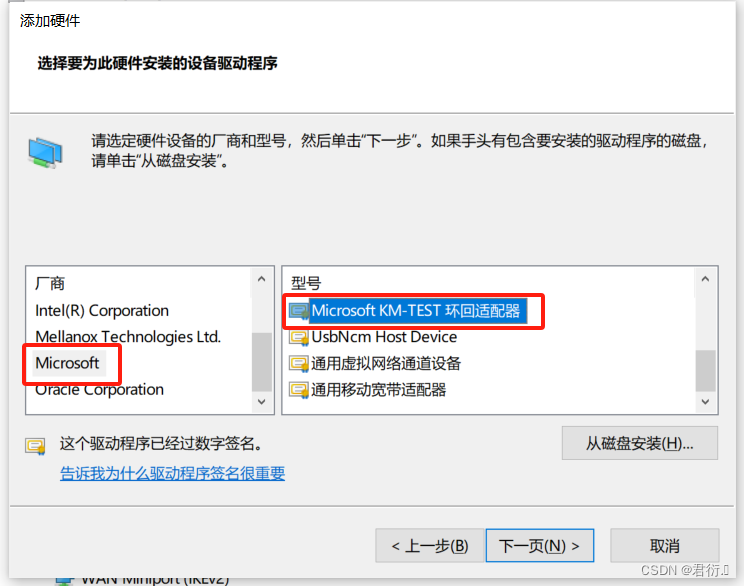

选择微软并点击环回适配器并创建:

下面点到下一步直到完成。

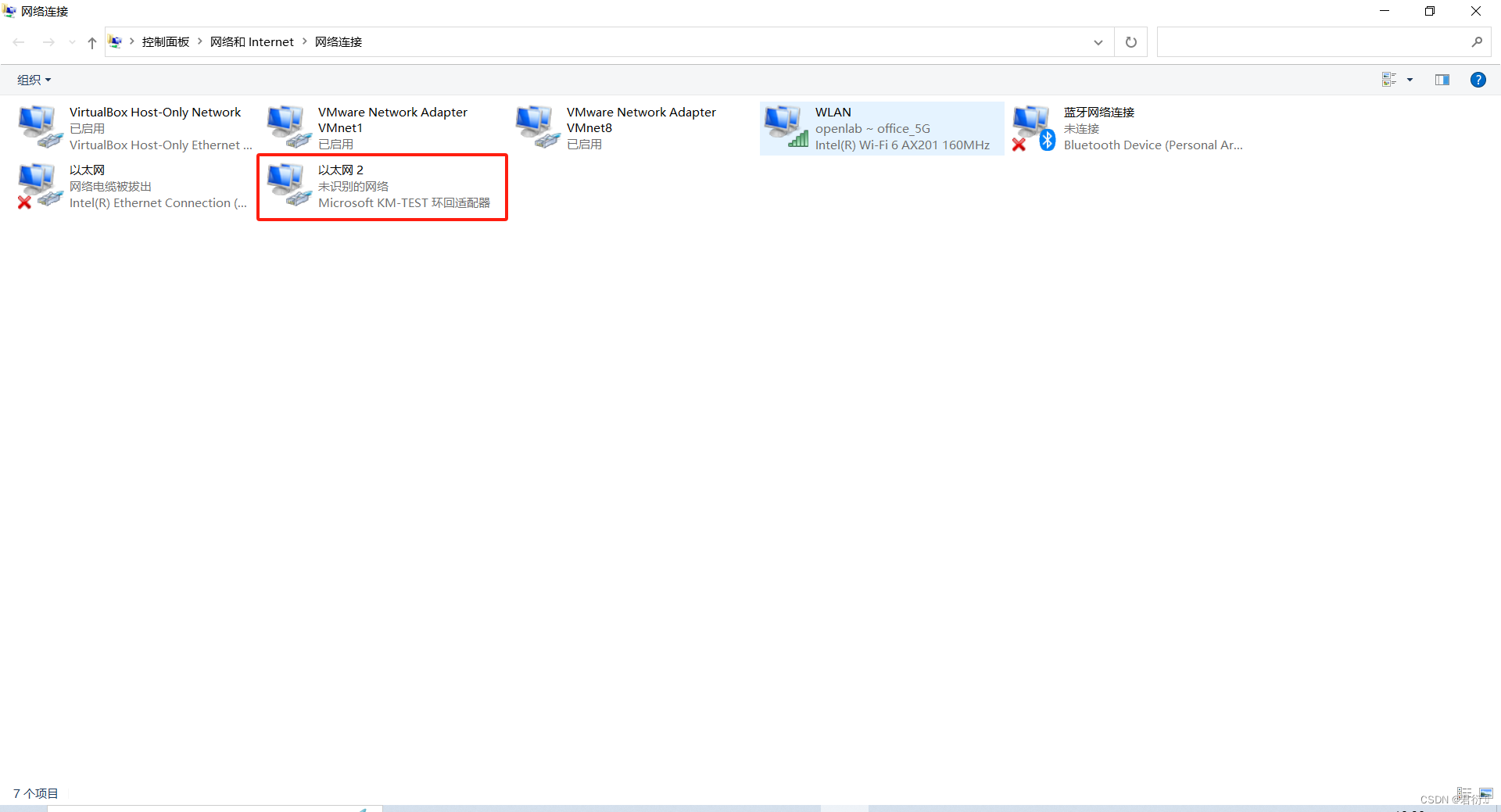

我们可以在适配器上进行查看到此网卡:

以太网2,我们可以看到其类型为环回适配器,这里我们已经在win10上创建环回网卡完成。

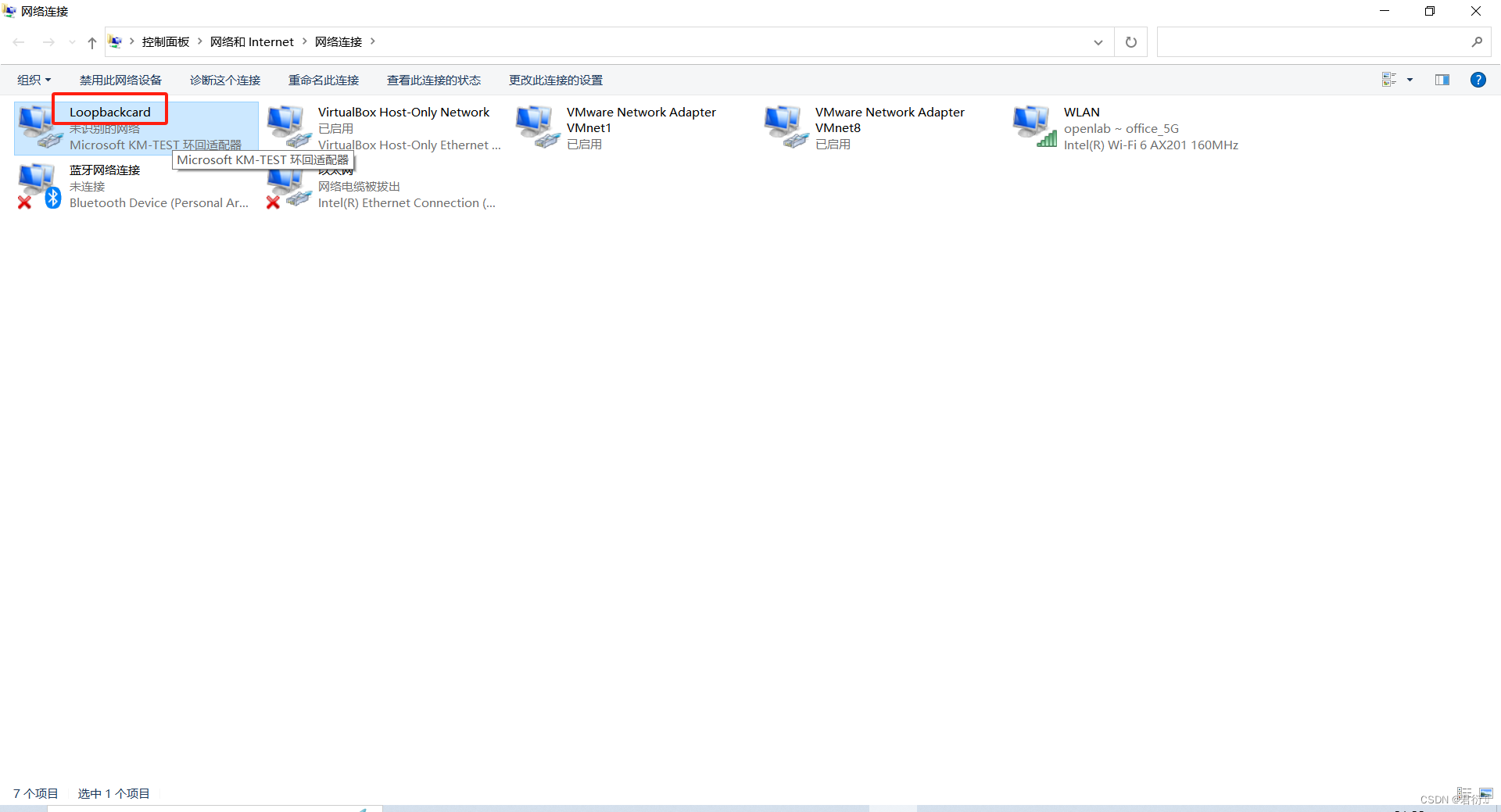

同时这里我们也可以对网卡更名,并手动配置IP地址:

上图为更改网卡设备名称之后,这里需要注意,以上操作均需要管理员身份即权限。

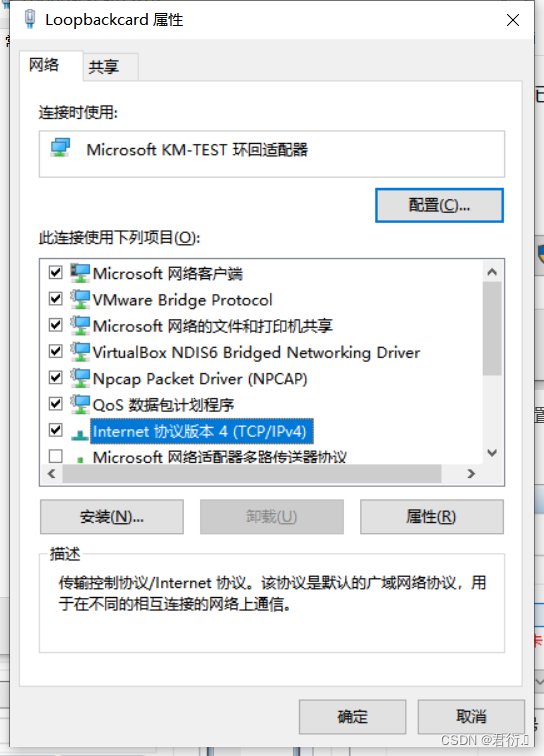

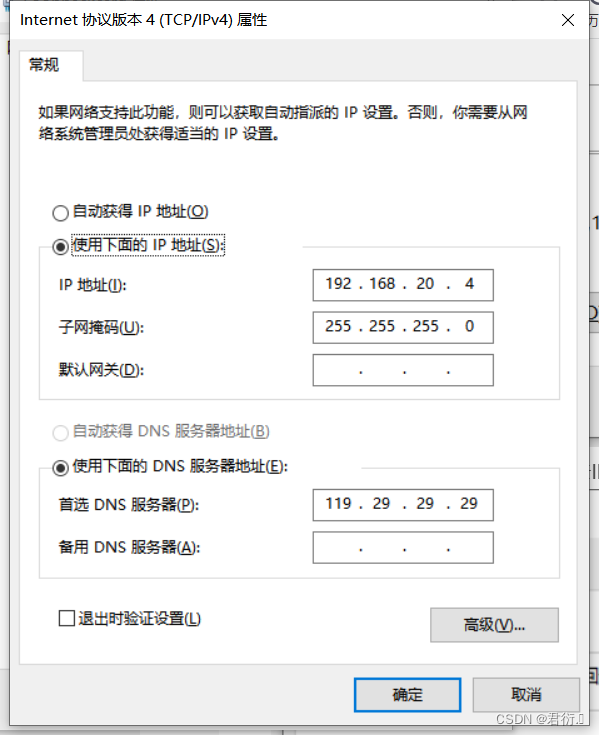

点击属性,下面我们手动配置此网卡IP地址:

双击因特网协议版本4即TCP/IPv4:

将自动获取IP地址改为使用以下IP地址,这里自动配置IP地址。

下方DNS服务器配置我则使用的是腾讯云DNS服务器,119.29.29.29即为DNS服务器IP地址。

自此我们创建环回网卡,手动配置IP地址已经成功完成。

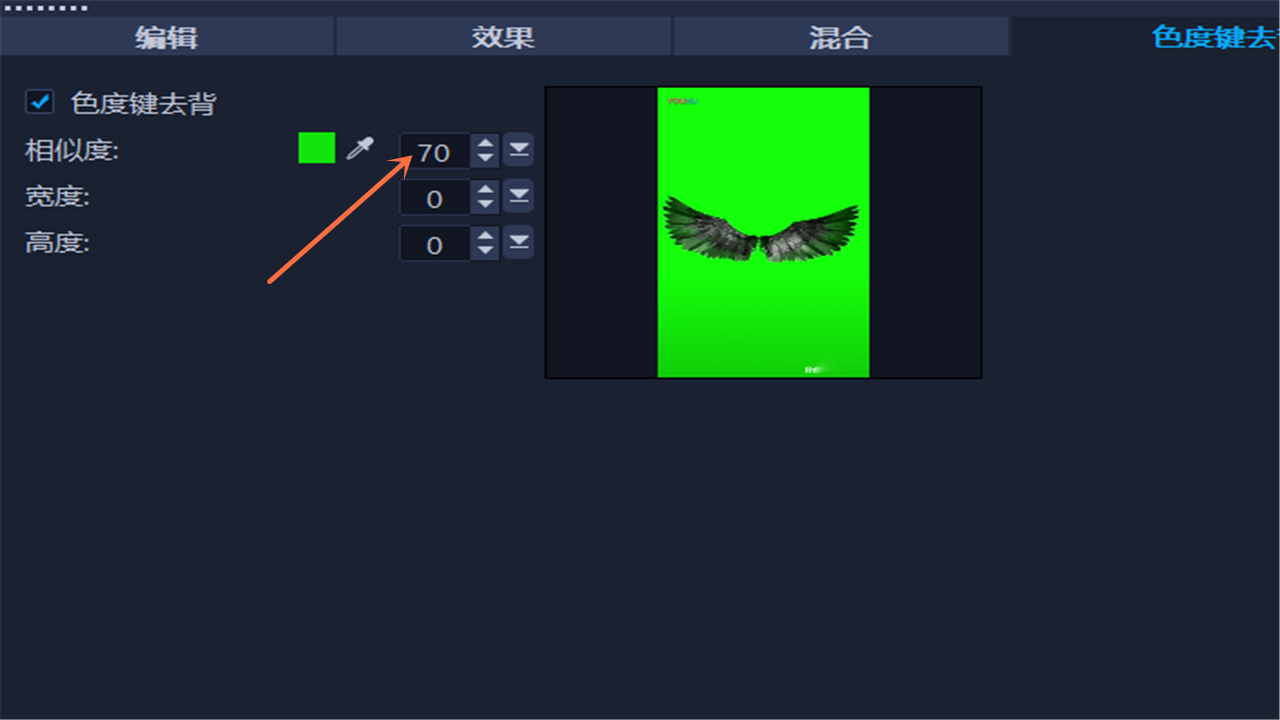

3、解决云未显示环回网卡的问题

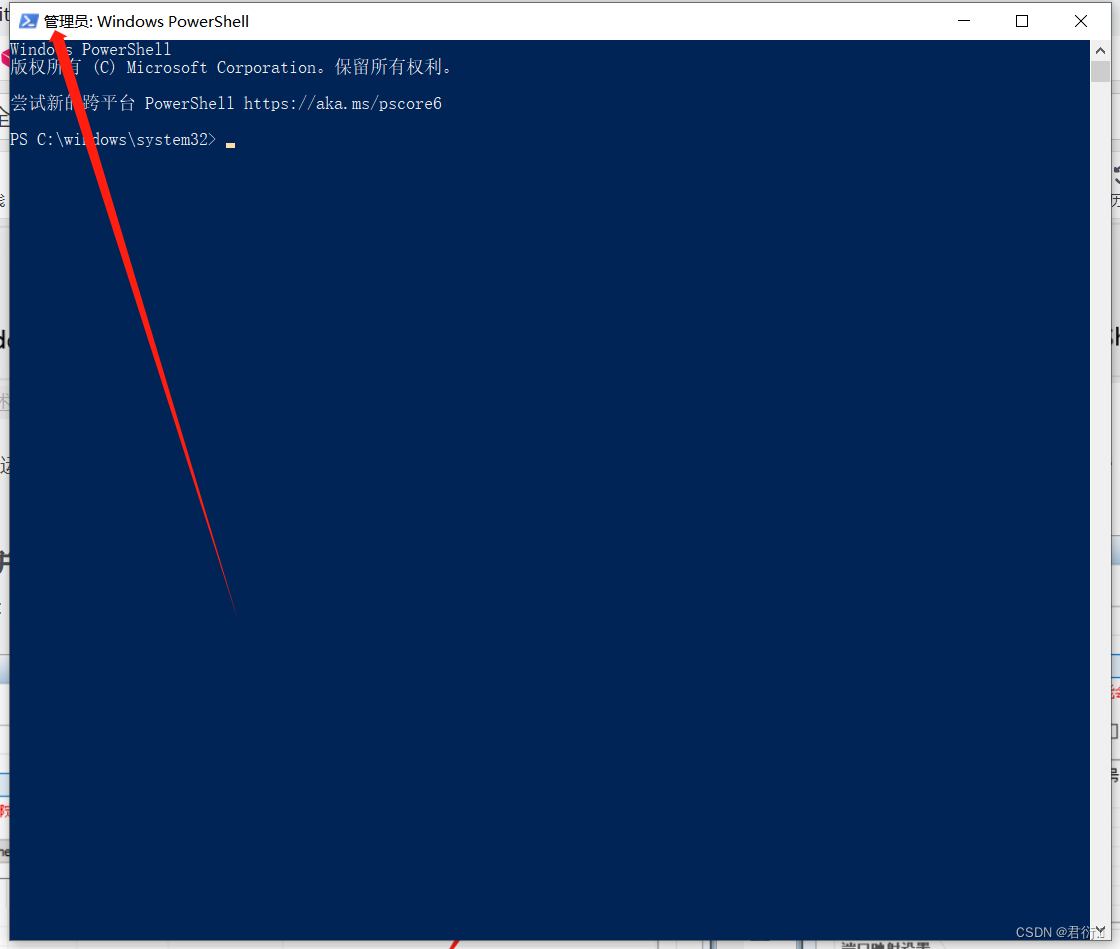

使用dos 指令重置网络,以管理员身份运行Dos窗口,输入:netsh winsock reset

搜索并以管理员身份运行:

接下来在上面输入如下命令:

netsh winsock reset

之后我们将电脑重启即可,云即可看到环回网卡并绑定:

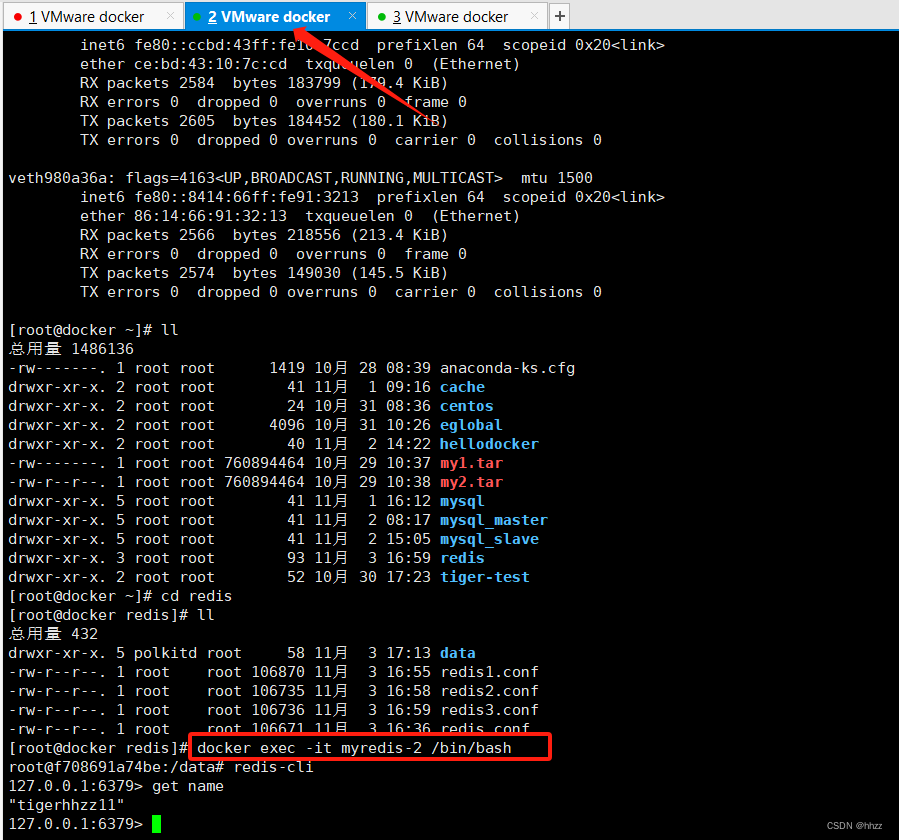

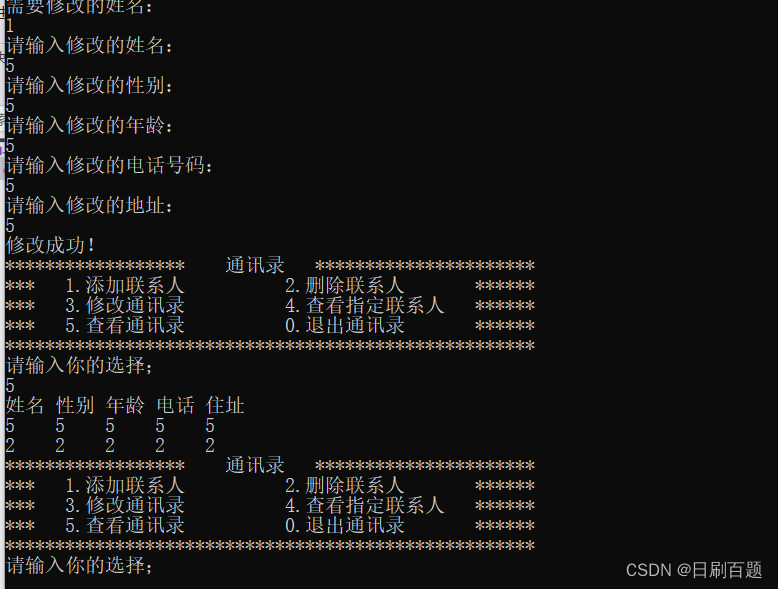

4、绑定网卡并登录Web界面

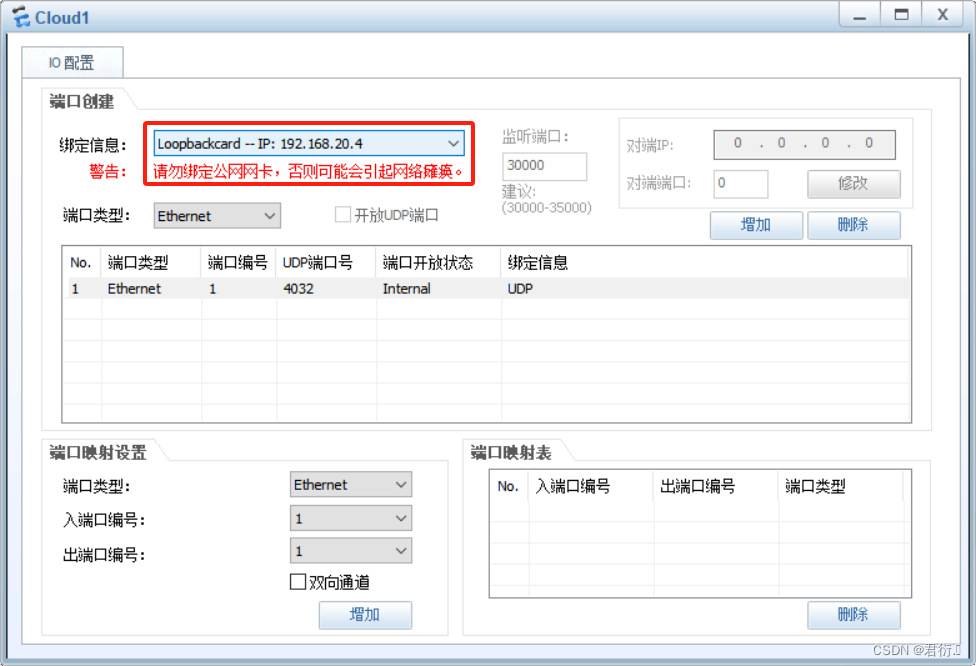

下面我们回到ENSP:

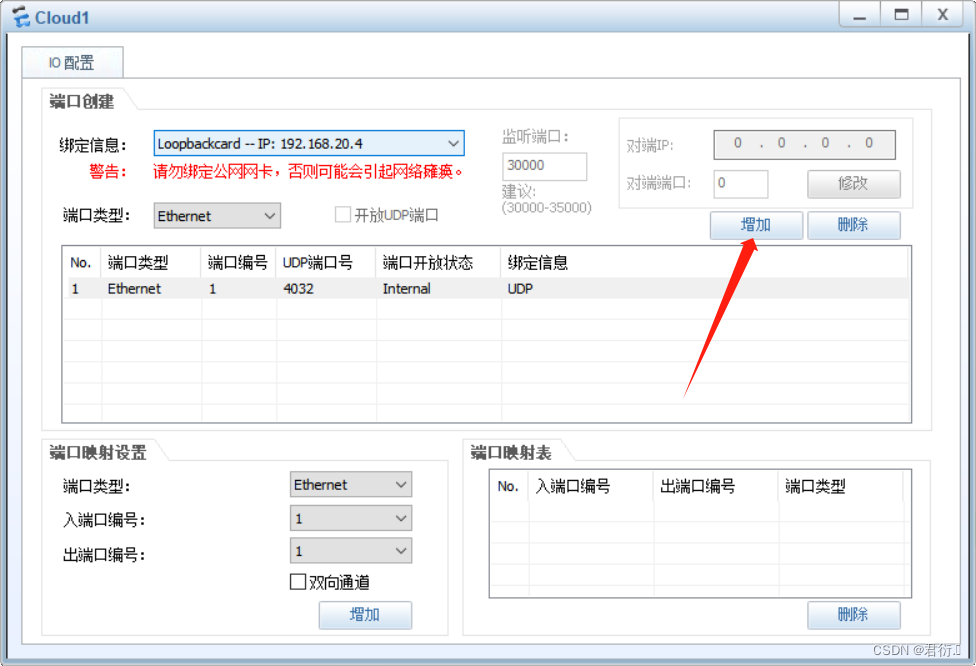

首先我们添加UDP的连接网卡如上图。

点击增加:

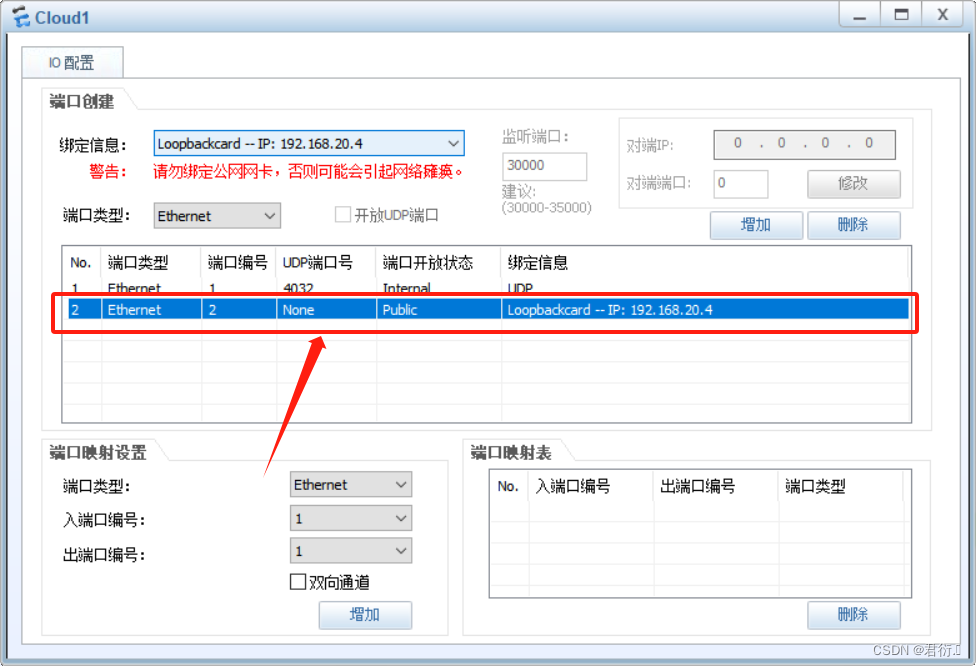

这里我们即可看到绑定成功:

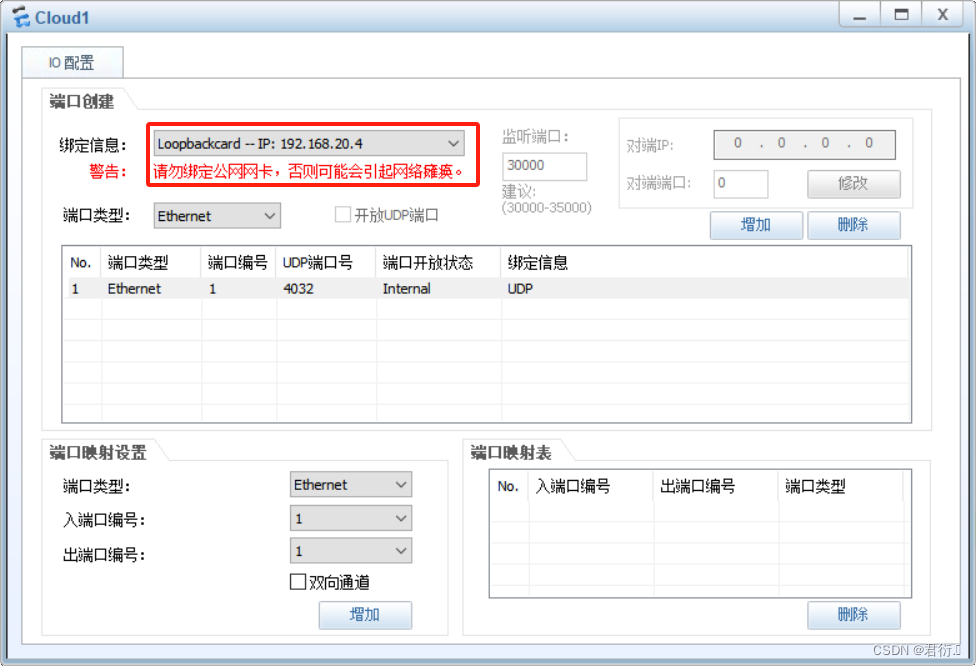

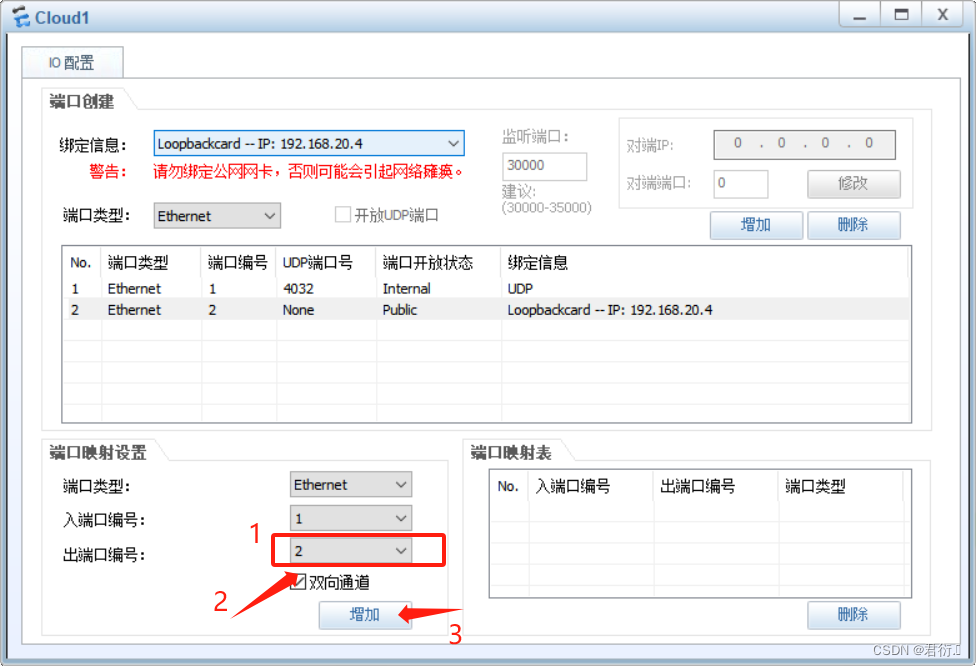

下面我们添加端口映射:

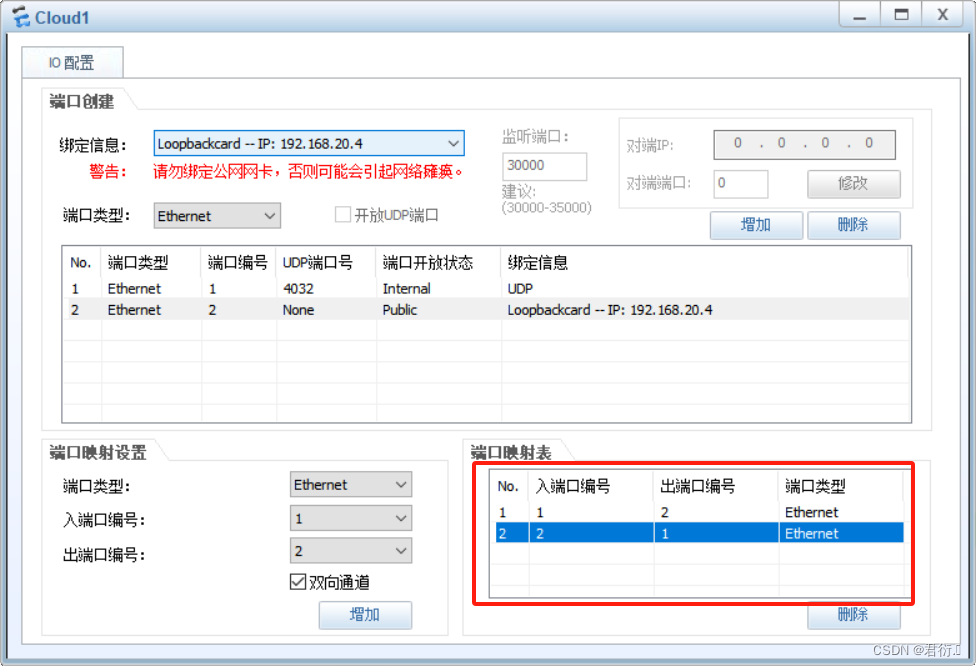

点击增加,映射表即可看到:

下面我们连接防火墙:

登录并修改防火墙接口IP地址:

<USG6000V1>sys

[USG6000V1]int g0/0/0

[USG6000V1-GigabitEthernet0/0/0]display this

2023-11-03 13:37:07.110

#

interface GigabitEthernet0/0/0

undo shutdown

ip binding vpn-instance default

ip address 192.168.0.1 255.255.255.0

alias GE0/METH

#

return

[USG6000V1-GigabitEthernet0/0/0]undo ip address

[USG6000V1-GigabitEthernet0/0/0]ip address 192.168.20.5 24

[USG6000V1-GigabitEthernet0/0/0]display this

2023-11-03 13:37:31.800

#

interface GigabitEthernet0/0/0

undo shutdown

ip binding vpn-instance default

ip address 192.168.20.5 255.255.255.0

alias GE0/METH

#

return

[USG6000V1-GigabitEthernet0/0/0]service-manage ?

all ALL service

enable Service manage switch on/off

http HTTP service

https HTTPS service

ping Ping service

snmp SNMP service

ssh SSH service

telnet Telnet service

[USG6000V1-GigabitEthernet0/0/0]service-manage all permit

[USG6000V1-GigabitEthernet0/0/0]quit

[USG6000V1]

这里我们将防火墙设备的g0/0/0接口IP地址已经改为192.168.20.5,改到192.168.20.0同一网段即可。

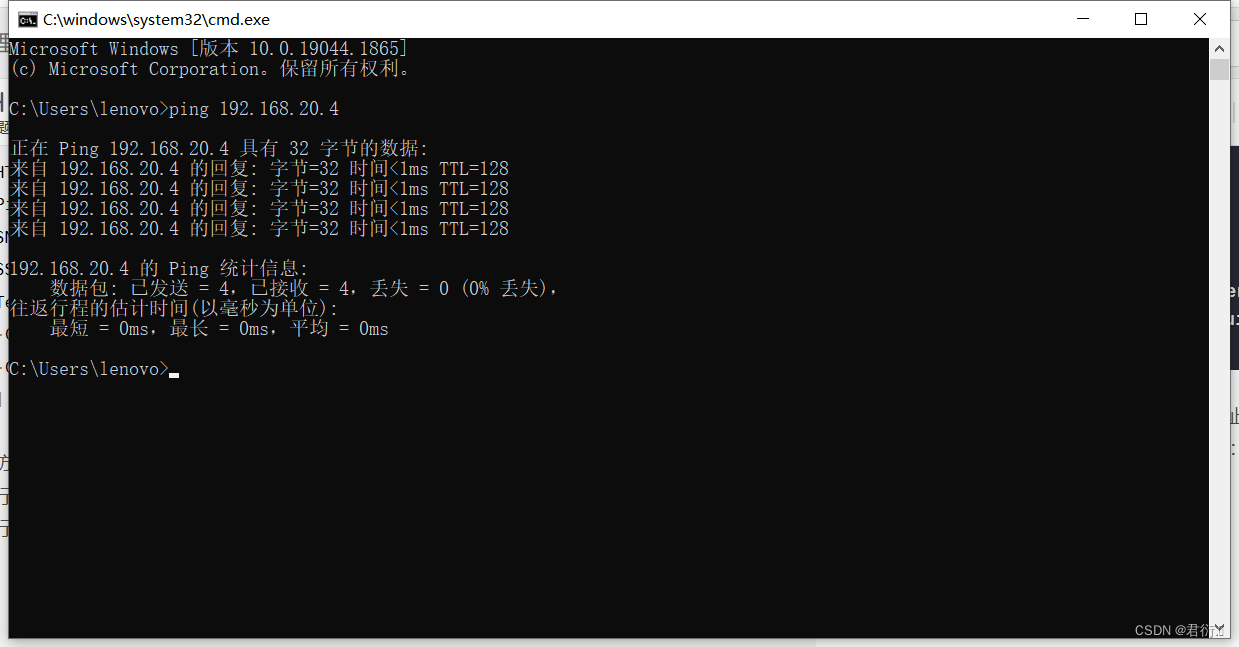

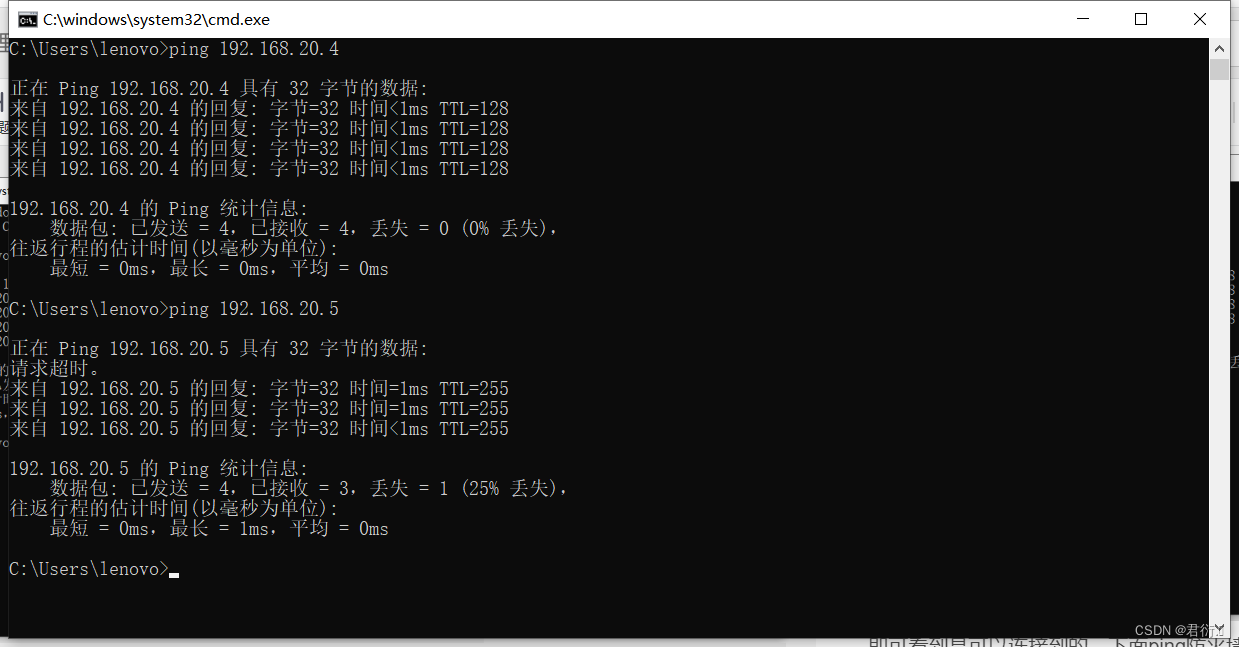

下面我们进行测试主机是否可以连接成功:

首先我们进行ping环回网卡IP地址:

即可看到是可以连接到的,下面ping防火墙IP地址:

这里我们即可看到是可以成功连接的。

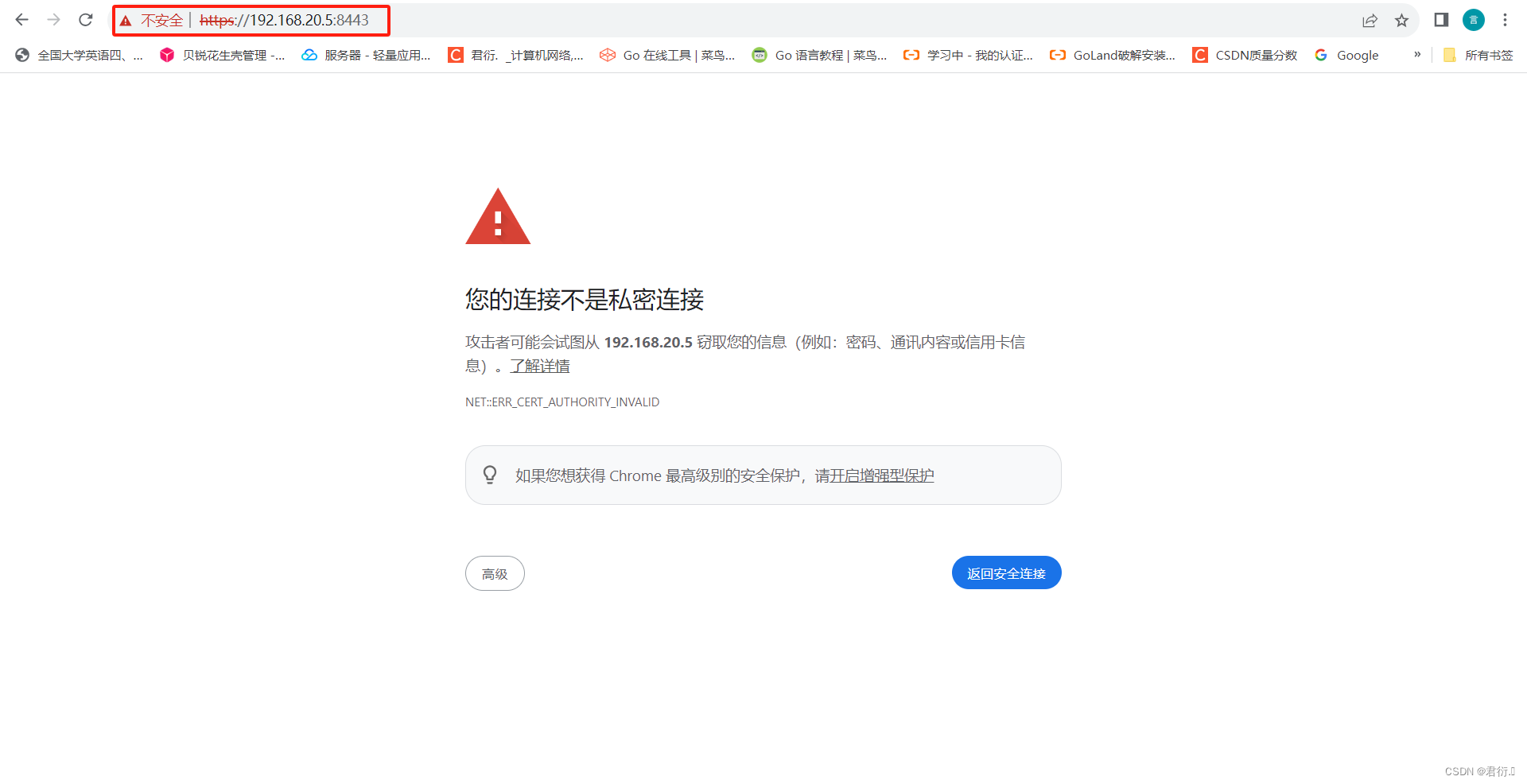

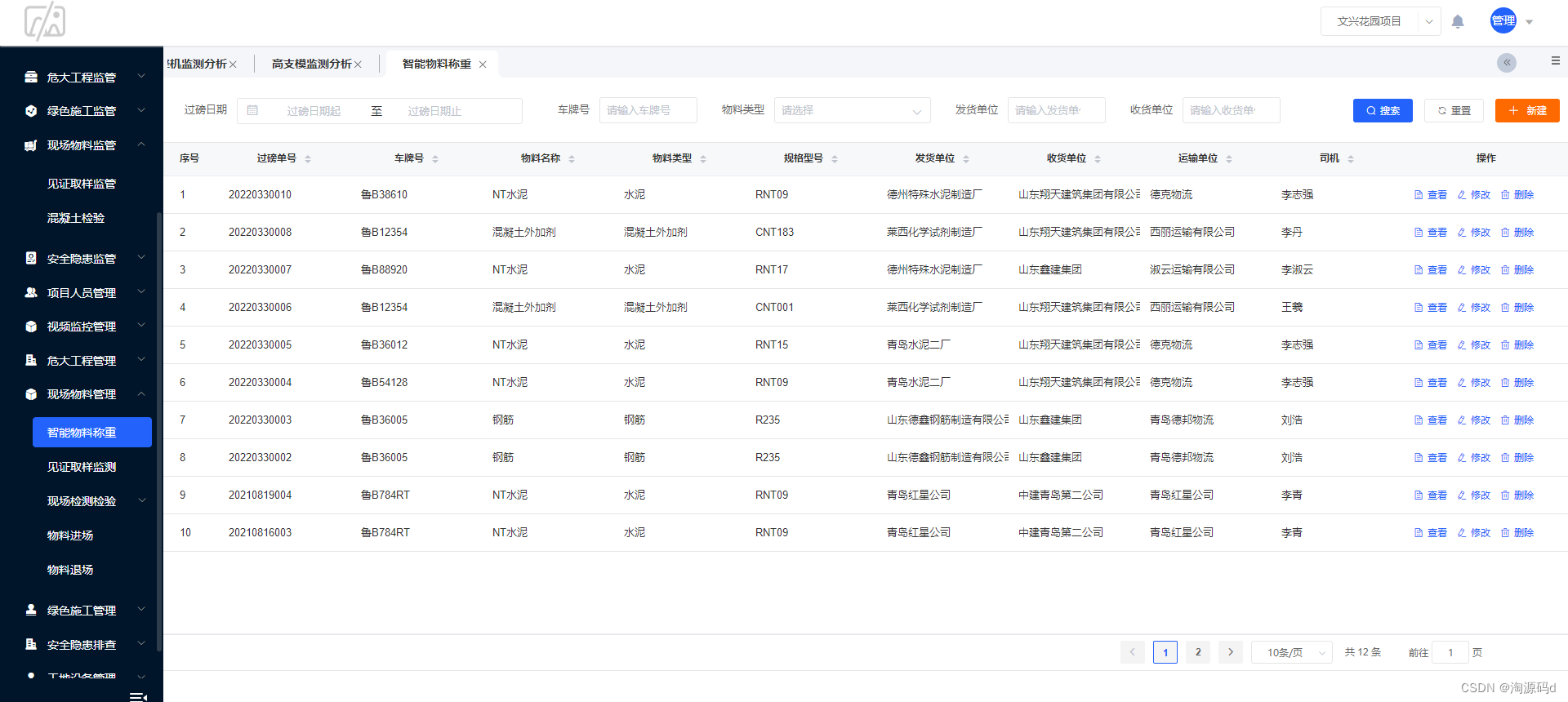

我们在浏览器直接访问防火墙接口IP地址登录:

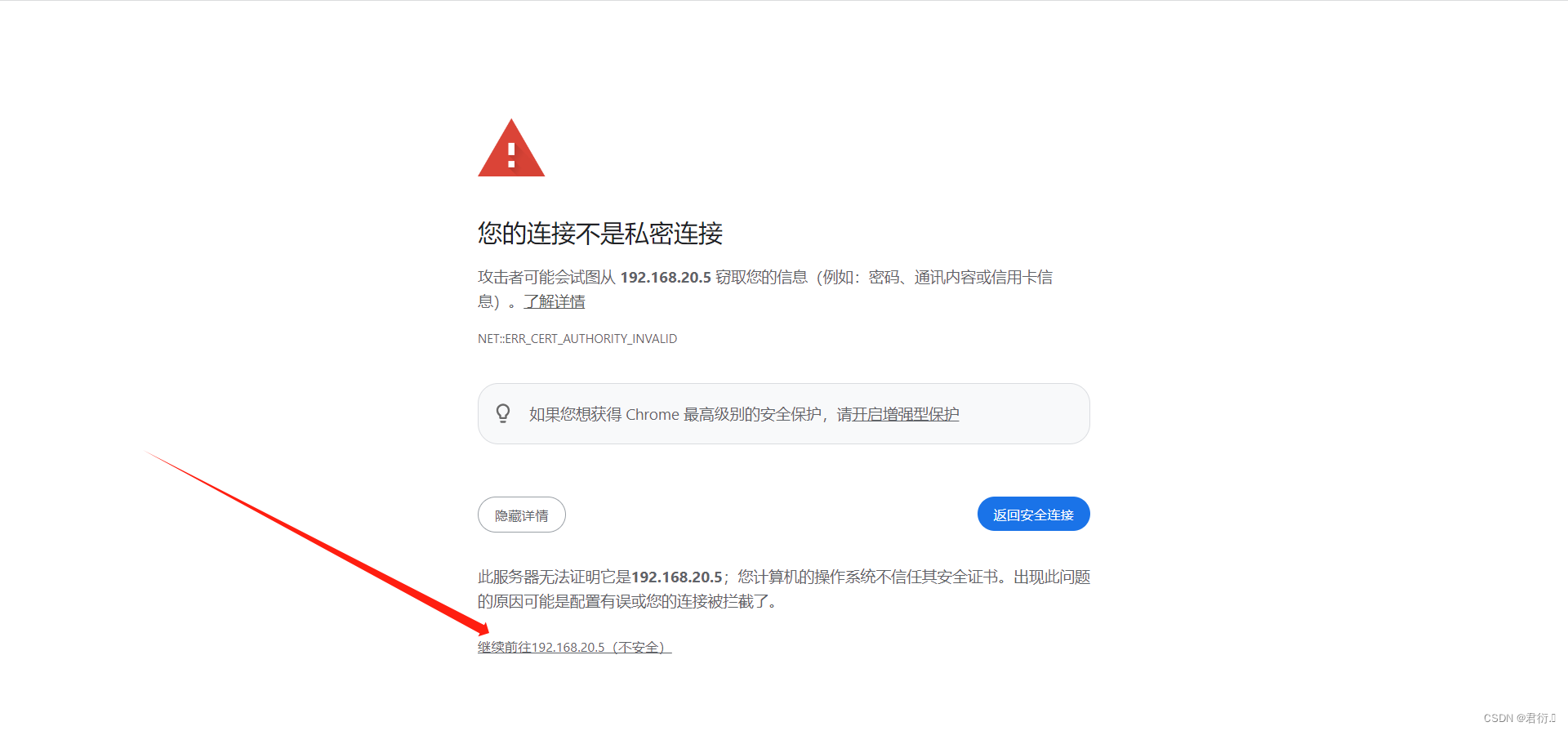

这里我们可以看到显示不是私密连接,这里是因为这里签名使用的是华为自己的。

我们点击高级,继续访问即可:

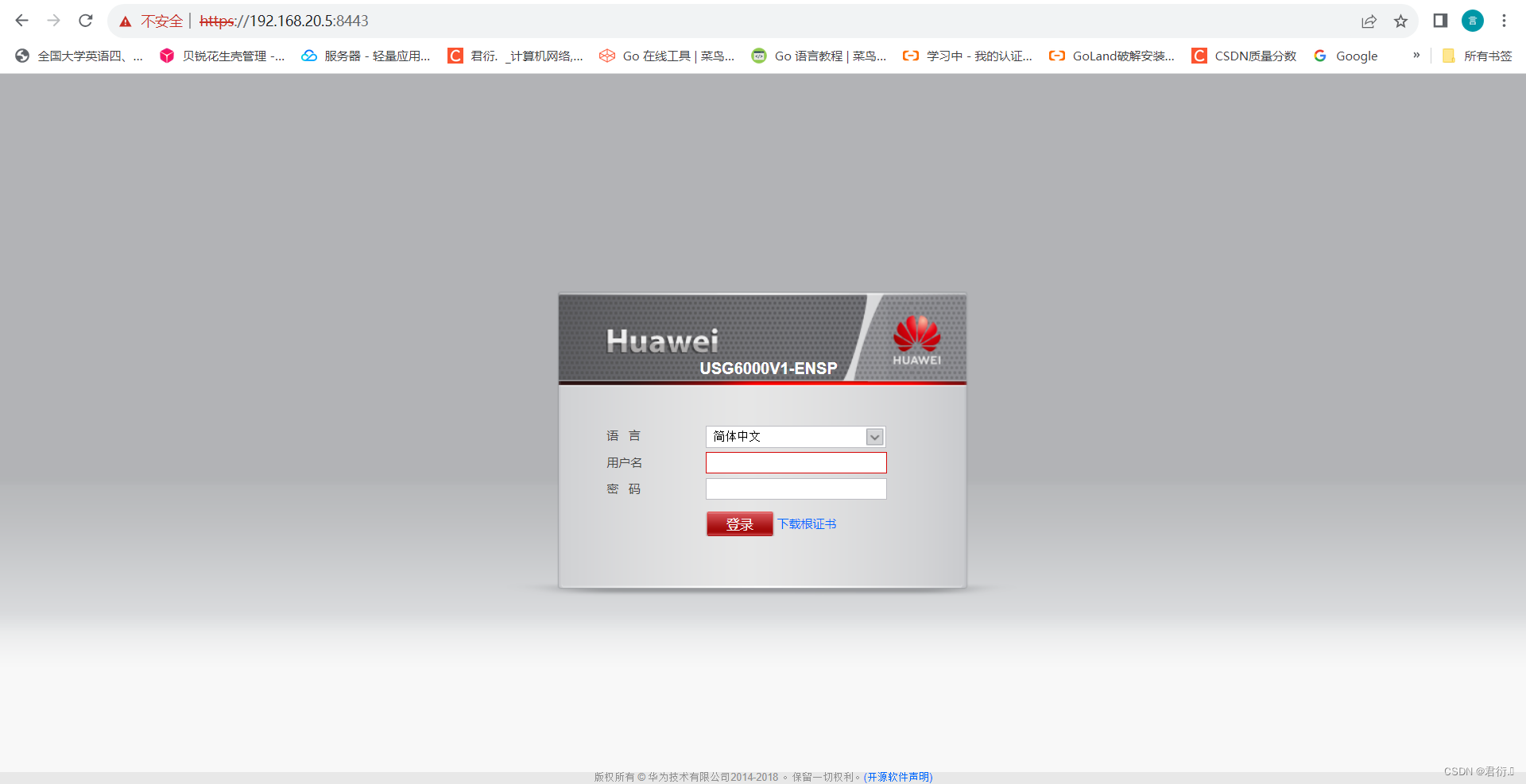

下面我们就可以看到已经到了登录界面:

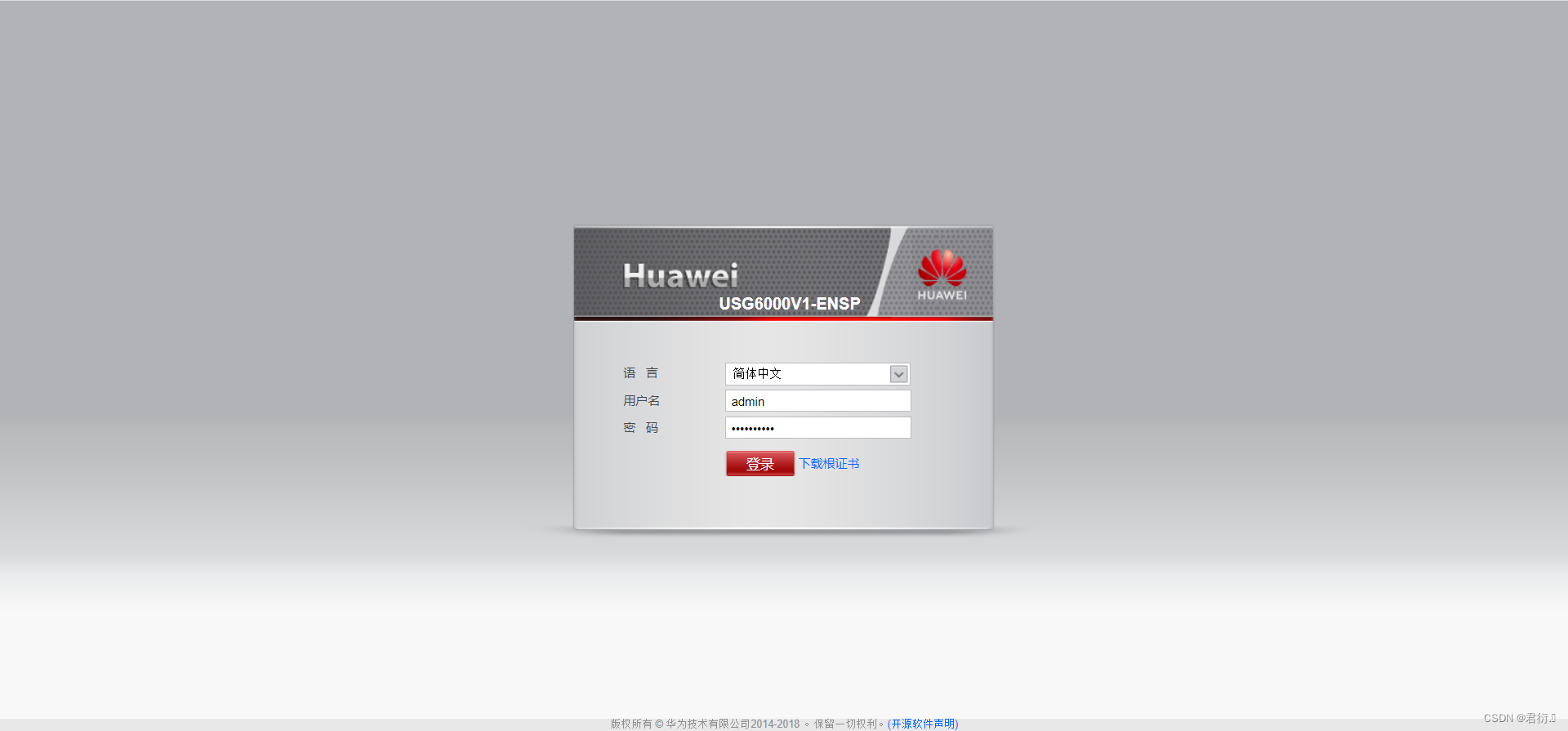

这里我们使用admin用户名,已经开局更改后的密码进行登录:

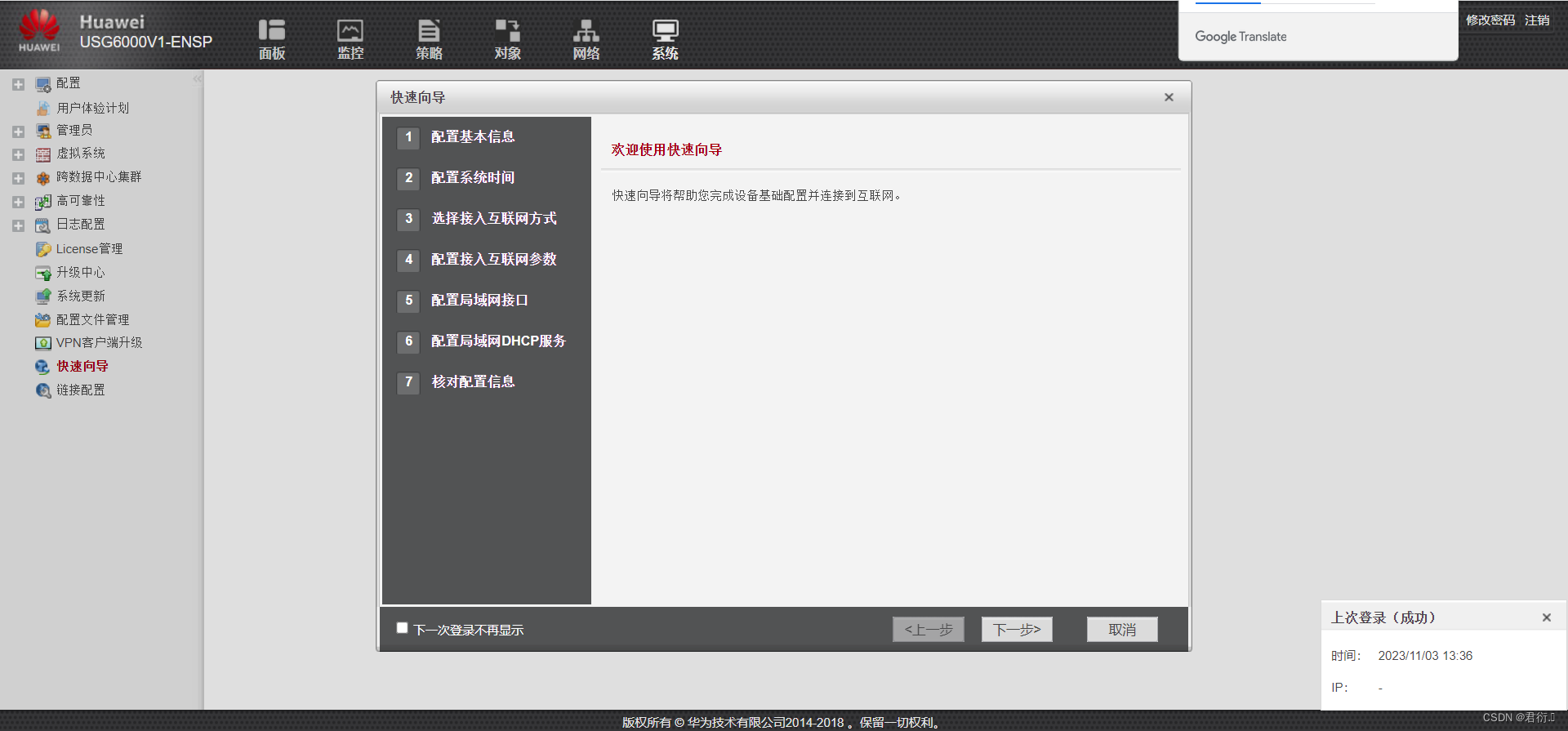

即可登录成功。

![[H5动画制作系列]通过元件链接,动态创建实例](https://img-blog.csdnimg.cn/05999733e436498a910ebbaa54e4810f.png)