本文拓扑沿用上一篇文章《ENSP L2TP 配置》,相关配置有差异。

拓扑

准备工作

-

客户端软件:URL

-

真机网络可以到达LNS10.100.1.254

-

防火墙上接口划分到相应安全区域,安全策略全开(本文只是测试,现网中根据自己网络情况严格设置安全策略)

LNS配置

#

sysname LNS

#

l2tp enable

#

acl number 3000

rule 5 permit udp source-port eq 1701

//由于L2TP over IPSec是先对报文进行L2TP封装,再进行IPSec封装,故此处使用L2TP报文的源端口1701作为匹配条件。

//所有经过了L2TP封装的报文都走IPSec隧道

#

ipsec proposal prop0

encapsulation-mode transport

esp authentication-algorithm sha2-256

esp encryption-algorithm aes-256

#

ike proposal 10

encryption-algorithm aes-256

dh group5 //客户端软件上只支持group1、2、5

authentication-algorithm sha2-256

authentication-method pre-share

#

ike peer peer0

exchange-mode auto

pre-shared-key Huawei@123

ike-proposal 10

#

ipsec policy-template policy_temp0 1

security acl 3000

ike-peer peer0

proposal prop0

#

ipsec policy ipsec_policy0 10 isakmp template policy_temp0

#

ip pool shass //创建地址池用于给员工分配IP

section 0 172.16.1.1 172.16.1.100

#

aaa

authentication-scheme default

authentication-mode local

service-scheme l2tp

ip-pool shass

domain l2tp

service-scheme l2tp

service-type l2tp

internet-access mode password

reference user current-domain

#

user-manage group /l2tp //创建一个名为l2tp的用户组

quit

#

user-manage user shass domain l2tp //创建一个用户shass,且隶属于l2tp认证域

parent-group /l2tp //用户隶属于 /l2tp 组内

password Huawei@123 //设置用户登陆密码

quit

#

interface Virtual-Template1

ppp authentication-mode chap

remote service-scheme l2tp

ip address 172.16.1.254 255.255.255.0

#

l2tp-group tunnel_split

tunnel password cipher Huawei@123

allow l2tp virtual-template 1 remote user

#

firewall zone trust

set priority 85

add interface GigabitEthernet0/0/0

add interface GigabitEthernet1/0/2

#

firewall zone untrust

set priority 5

add interface GigabitEthernet1/0/1

add interface Virtual-Template1

#

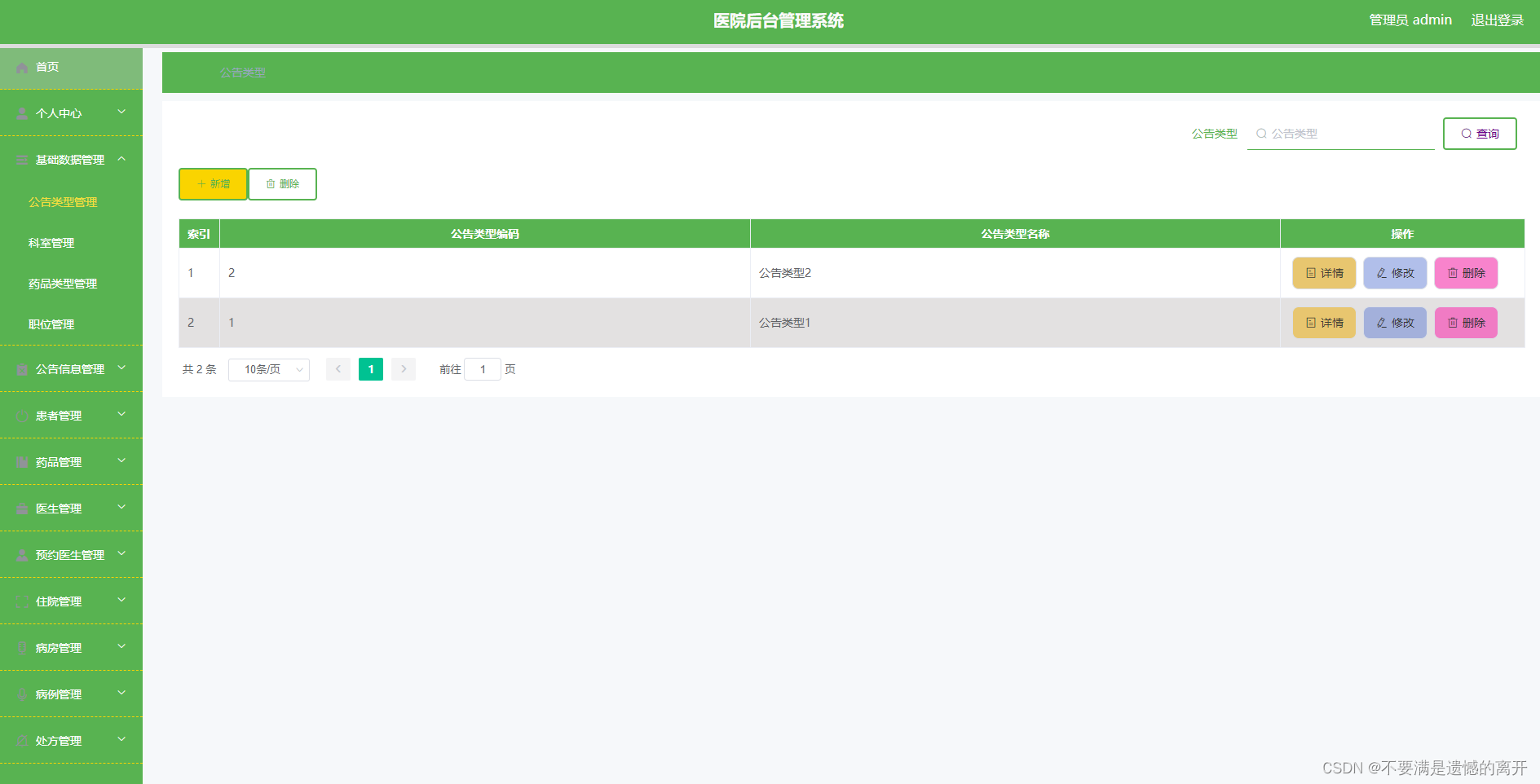

客户软件配置

本文所涉及的密码都是Huawei@123

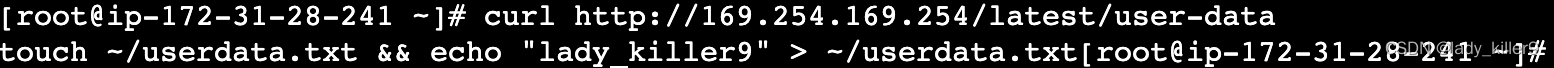

登陆测试

配置好后点击保存,然后点击连接。

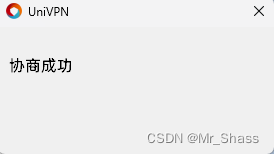

由于LNS中新建了认证域,会自动创建一个同名的用户组,本文用户隶属于改组下,所以在用户登陆时,用户名格式为:用户名@l2tp,如上图输入用户名密码以及正确的LNS服务器地址后点击登录,如果登录成功电脑屏幕右下角会弹出窗口:

LNS上查看隧道信息

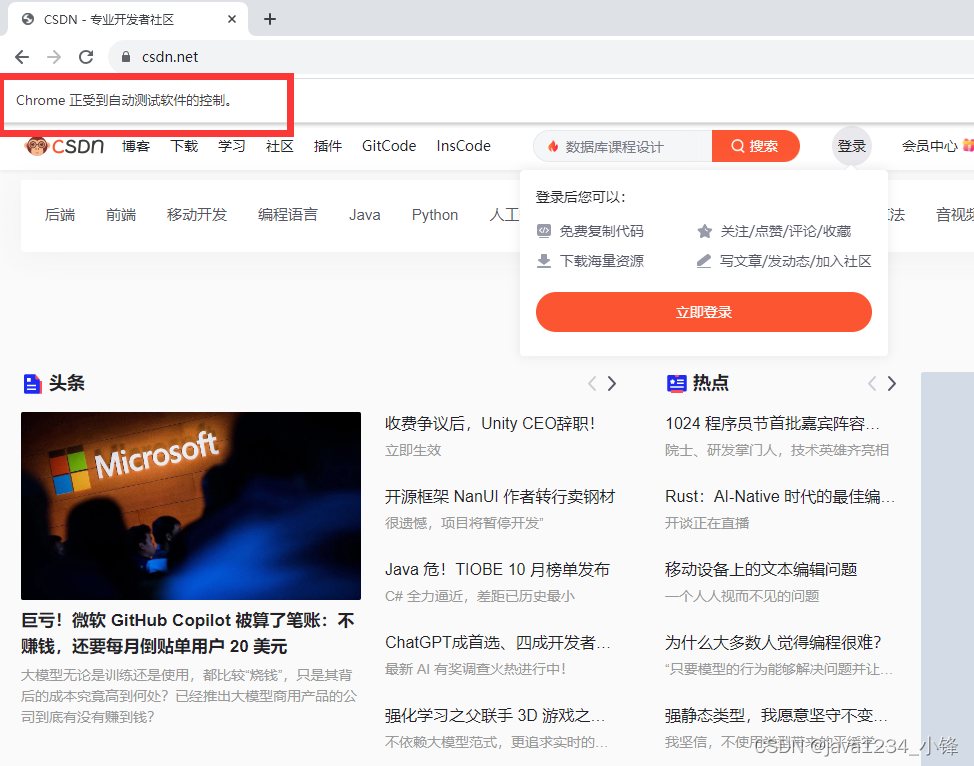

访问测试

至此,本文结束,感谢您的浏览。

![web:[网鼎杯 2020 青龙组]AreUSerialz](https://img-blog.csdnimg.cn/5e1b479f769d41539688f58397020d41.png)

![[云原生1.] Docker镜像的创建](https://img-blog.csdnimg.cn/989921fefb6a4db7a2519f83adc1bd0f.png)