近年来网络技术得到了飞速发展,为人们的企业生产生活提供了极大便利,但随之而来的网络安全威胁也不断增加,近期,云天数据恢复中心收到了很多企业的求助,企业的计算机服务器遭到了faust勒索病毒攻击,导致企业计算机系统瘫痪,严重影响了企业的正常运行。云天数据恢复工程师通过最近一段时对faust勒索病毒的解密,为大家总结了以下该病毒的相关信息。

- Faust勒索病毒特点

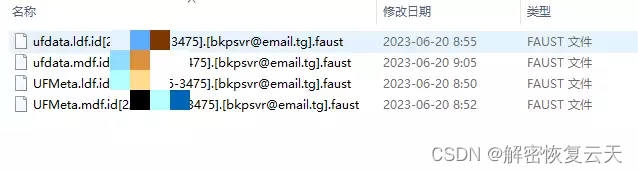

- 加密升级,faust勒索病毒是近几年较为流行的勒索病毒,由于科技技术的不断升级,该病毒的加密方式也不断发生变化,faust勒索病毒采用了多层次的加密算法,对计算机上的所有文件进行加密,不仅会绕过企业的防火墙,还不容易被防护软件所识别。

- 中毒影响,一旦计算机中了faust勒索病毒,它不仅会造成造成重要数据被泄露,还会造成计算机上的个人隐私数据泄露,给我们带来了严重的数据安全威胁。

- 经济损失,一般计算机中了faust勒索病毒,黑客要求我们在一定时间内支付赎金,不然就会造成数据泄露,一般勒索金额在几百到几千美金不等,给我们带来了不必要的经济损失。

二,Faust勒索病毒解密

(1)整机解密,对于大部分企业来说,企业的计算机与数据库存有非常重要的信息,一般中毒,都需要全部解密,整机解密可以确保数据安全,将所有数据完全恢复,一般费用不低。

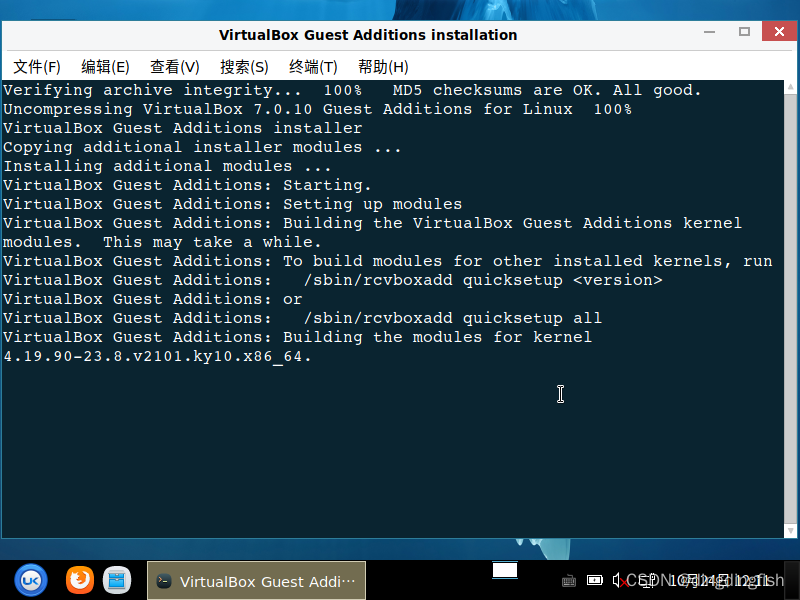

(2)备份恢复,如果我们拥有近期未中毒的物理隔离备份文件,我们可以将系统恢复到备份之前的状态。全盘扫杀格式化系统,将系统病毒清除干净后重装系统部署应用软件,然后导入备份文件即可。

(3)数据解密,联系专业的数据恢复机构,利用faust勒索病毒的加密漏洞完成解密恢复工作,针对不同的企业,数据恢复工程师会进行检测分析,一旦发现漏洞可以利用漏洞完成恢复工作。

三,Faust勒索病毒防护

(1)减少共享与端口映射操作,避免计算机暴露在公网之上。

(2)安装可靠的防勒索病毒软件,定期系统查杀,修补漏洞,减少中毒风险。

(3)提高网络安全意识,不下载点击陌生邮件,浏览网页到正规网站等。