企业数据泄露事件频频发生、屡禁不止,根据美国威瑞森通信公司(Verizon)《2023 Data Breach Investigations Report》,由外部攻击导致的数据泄露事件中,95%的外部攻击是以金钱利益为驱使的。同样,闪捷发布的《2021年度数据泄漏态势分析报告》中也显示,近80%的数据泄露事件动机是为了获取利益。

员工数据外泄可能发生在数据生命周期的各个环节,从地理空间来划分,它可能发生在企业和机构单位的任何部门、组织和团队中,在日常经营和业务开展的各个流程中,员工数据外泄都有可能出现。不同行业、不同管理模式,员工数据外泄的场景和路径也会有所区别,以下简单介绍了常见的员工数据外泄场景。

那企业数据泄露的场景都有哪些呢?

1)员工主动外泄数据

员工主动外泄数据是指员工本人主观上可以清晰认识到数据的价值和重要性,通过系列手段将数据外泄,以达到获利、打击报复、破坏等目的。员工主动外泄数据是员工数据外泄最主要的因素,员工主动外泄数据的场景多种多样,常见的如下:

- 员工通过打印资料、手抄资料、或擅自复印资料等手段实现重要数据的物理空间转移,外泄出去

- 员工通过私自登录同事或领导账号的方式,窃取自己使用权限外的数据

- 对于不能下载保存的数据,使用截屏、录屏的方式窃取并外泄数据

对于数据安全管理机制严格的企业,员工无法将敏感文件直接外发出,通过修改文件名、层层压缩嵌套、将重要数据混合分散在常规文档中等方式,来达到将重要数据外泄的目的

2)员工被动外泄数据

员工因为自身数据安全意识薄弱、对企业内部数据敏感性认知不足、或缺乏对网络安全风险的了解而疏忽大意,导致在对数据的使用过程中发生敏感数据外泄,是常见的员工被动外泄数据场景。

常见的员工被动外泄数据的场景有:

- 电脑设备中了钓鱼软件等恶意软件,本人未察觉,被黑客控制电脑后窃取数据

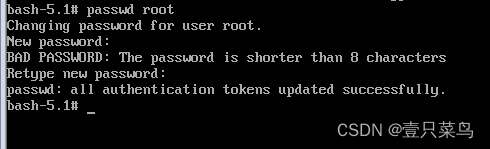

- 公司重要数据的使用账号、密码过于简单或未做妥善保护处理,被他人破解密码后窃取数据

- 在公共场所办公处理重要数据时,未养成良好的办公习惯,离开屏幕时未及时锁屏,被他人照录屏窃取数据

- 在多人聊天群聊天时,发布涉及公司的敏感信息却未做打码等脱敏处理,被他人散播

- 在外打印资料,或在外维修办公设备时,未对重要数据做加密或及时删除处理,导致数据外泄

针对企业内部员工泄密方面的管控和方案建设,推荐看看《员工数据外泄管控建设指南白皮书》,针对这方面分析的比较详细,白皮书分享大纲:

- 数据泄露损失和影响波及各个行业

- 员工数据外泄造成损失和负面影响在持续扩大

- 员工数据外泄的常见通道和场景

- 造成员工数据外泄的管理漏洞和安全隐患

- 员工数据外泄有效管控建设指南

- 员工数据外泄有效管控最佳实践

感兴趣可以搜索“飞驰云联”免费下载《员工数据外泄管控建设指南白皮书》资料。

那么要如何管控这些途径,防止员工泄密呢?

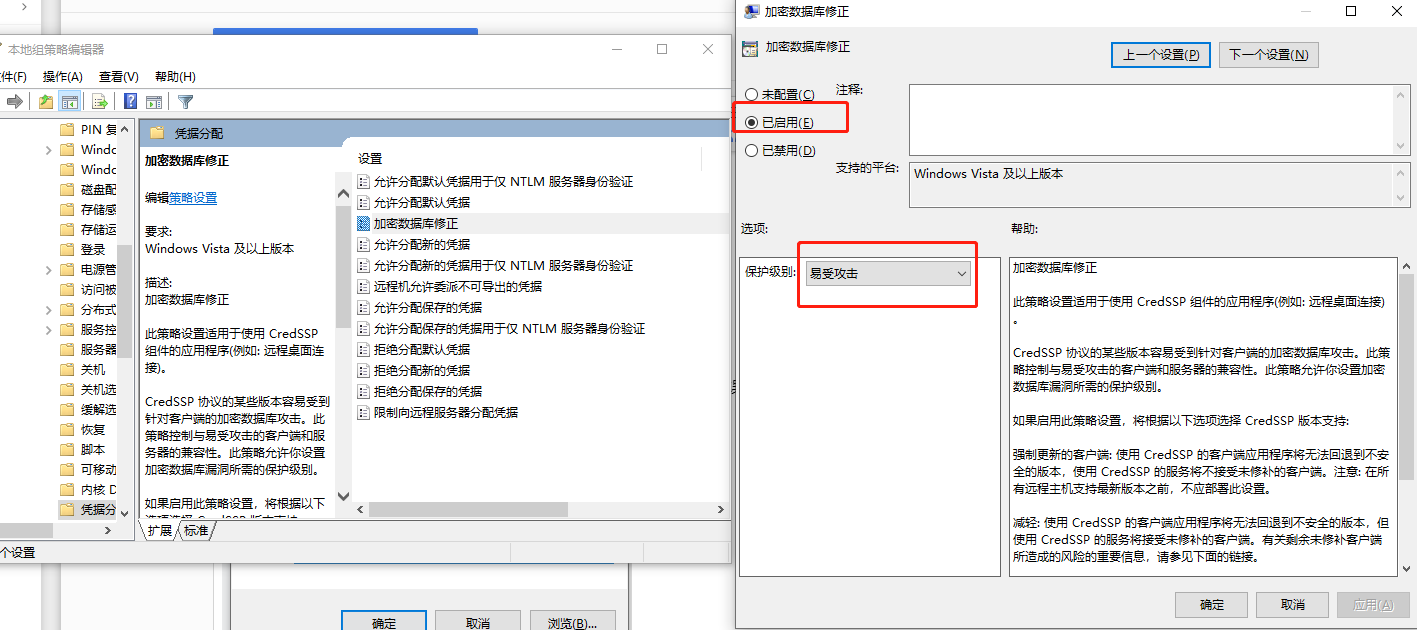

1)网络安全风险防御

企业和单位要构建完善的网络安全防御体系,尽可能降低网络攻击而造成的员工被动数据泄露事件。网络安全风险防御包括传统静态防御、动态的主动防御,以及智能化防御。

2)数据使用制度规范

企业和单位要建立健全员工数据使用规范,包括相应的制度、准则和奖惩措施等。规范应体系化、制度化、日常化,覆盖企业数据全生命周期和员工作业行为的全方面维度,并细分落实到各个组织、部门、小组和人员。

3)员工数据权限管控

对员工数据权限的管控,是防止员工数据外泄的基础。企业和单位要避免对员工数据使用权限的粗放管理,确保员工仅具有员工完成其工作所需的最小数据访问权限。

4)员工使用设备管控

设备终端管控是企业数据防泄漏重要的一环,一般企业会重点对办公电脑终端设备做安全监测,但实际上,企业内部U盘、蓝牙、打印机、Airdrop等都是易发生员工数据外泄的设备,同样需要对上述设备的接入、使用、数据通信等做安全监测和管理。

5)数据流转通道管控

数据发生泄露大多发生在数据流转环节,因此作为数据流转的载体-数据流转通道的管控就极为重要。数据流转通道被严密管控时,数据外泄的可能性就能大大降低。

6)数据安全技术应用

针对员工数据外泄的有效管控技术包括对于网盘/IM/邮箱等外发通道拦截,使数据流转限制在企业内部。数据加密技术,包括存储加密、终端加密、传输加密等,无关人员获得敏感文件也无法打开使用。文档数据水印技术,可以自定义水印内容,约束员工数据外泄,当数据外泄发生时,可以根据水印内容快速追溯泄密源头。截屏/拍照告警,当员工使用截屏或拍摄屏幕内容时,可以识别出违规动作并触发告警,及时将违规行为阻断。

7)数据安全风险识别

上述一系列举措可以有效的减少数据外泄事件的发生,但并不能100%完全规避,因此,对潜在的数据安全风险进行识别是必要的。数据安全风险识别包括数据异常访问行为识别、数据敏感内容识别、病毒识别、数据外发行为监控等。通过对数据的安全性和数据使用行为合规性进行分析,识别风险,可以将数据外泄控制在可控范围内。

8)数据外泄链路追踪

在管控员工数据外泄风险的同时,还需针对已发生的数据外泄事故做好应对,当数据外泄时,需要能对外泄的链路进行追踪,对外泄的数据可进行追溯,进而对已经发生的损失尽可能降到最小。对敏感数据进行全链路、全行为的追踪,从上传、编辑到外发、下载;同时,有效预防员工采用压缩、重命名、加密、剪贴板等绕过行为。

对于企业来说,不管员工是主动泄密还是被动泄密,最终造成的结果和损失都是一样的,所以,企业要从源头斩断所有泄密风险。相信《员工数据外泄管控建设指南白皮书》会给你带来不一样的思路。