本期整理的漏洞验证教程约包含50多类漏洞,分多个章节编写,可从以下链接获取全文:

各类高危漏洞验证方式.docx (访问密码: 1455)

搭建dvwa测试环境基础教程.docx(访问密码: 1455)

web逻辑漏洞挖掘快速入门基础教程.docx(访问密码: 1455)

01 Caucho Resin viewfile远程文件读取

0x0A:漏洞简介

Resin的某个CGI程序实现上存在输入验证漏洞,远程攻击者可能利用此漏洞读取Web主目录下的任意文件,包括JSP源码或类文件。

0x0B:漏洞危害

导致网站所有代码泄露,互联网任意人都能查看网站敏感内容。

0x0C:漏洞验证

直接点开链接,可直接读取当前目录下index.jsp源码。

0x0D:漏洞修复建议

受影响系统:

Caucho Technology Resin v3.0.18

Caucho Technology Resin v3.0.17

Caucho Technology Resin v3.0.16

Caucho Technology Resin v3.0.15

Caucho Technology Resin v3.0.14

Caucho Technology Resin v3.0.13

Caucho Technology Resin v3.0.12

Caucho Technology Resin v3.0.11

Caucho Technology Resin v3.0.10

临时解决方法:从生产系统中删除resin-doc.war文件,不要使用默认的配置文件部署。

厂商补丁:目前厂商已经发布了升级补丁以修复这个安全问题,请到厂商的主页下载:Resin Pro Download | Caucho

02 git信息泄露

0x0A:漏洞简介

Git是一个开源的分布式版本控制系统,可以有效、高速的处理从很小到非常大的项目版本管理。当前大量开发人员使用git进行版本控制,对站点自动部署。 如果配置不当,可能会将.git文件夹直接部署到线上环境,导致信息泄露。

0x0B:漏洞危害

攻击者可以利用该漏洞下载git文件夹里的所有内容。如果文件夹内有敏感信息比如站点源码、数据库账户密码等,攻击者可能直接控制服务器。

0x0C:漏洞验证

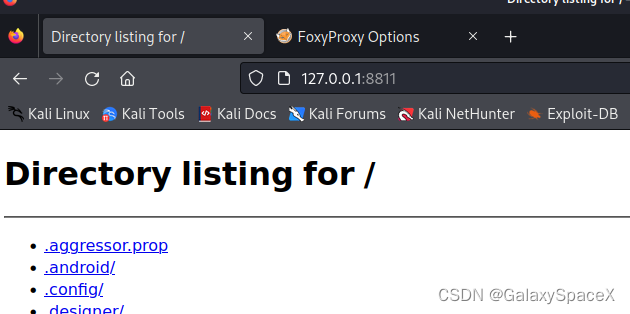

打开相应URL(../.git/config等),可直接下载相应文件。漏洞即存在。

0x0D:漏洞修复建议

1、及时删除.git文件夹。

2、发布页面时不要上传.git文件夹。

03 HuiCheng数据库下载漏洞

0x0A:漏洞简介

目标存在数据库下载漏洞一般指可通过浏览器访问的方式直接下载数据库

0x0B:漏洞危害

网站核心数据被窃取,可能进一步导致网站被攻击等。

0x0C:漏洞验证

进入测试url

提示可下载,说明漏洞存在

0x0D:漏洞修复建议

更改默认路径防止数据库被下载。

04 IIS6.0命令执行漏洞(CVE-2017-7269)

0x0A:漏洞简介

目标网站存在CVE-2017-7269漏洞,开启WebDAV服务的IIS 6.0被爆存在缓存区溢出漏洞导致远程代码执行,目前针对 Windows Server 2003 R2 可以稳定利用,该漏洞最早在2016年7,8月份开始在野外被利用。

在Windows Server 2003的IIS6.0的WebDAV服务的ScStoragePathFromUrl函数存在缓存区溢出漏洞,攻击者通过一个以“If: <http://”开始的较长header头的PROPFIND请求执行任意代码。

0x0B:漏洞危害

该漏洞是基于缓冲区溢出的不稳定利用。攻击者成功利用该漏洞直接在网站执行任意代码,可能直接控制网站服务器,盗取网站数据,不成功利用该漏洞也可以造成网站的IIS服务宕机,影响网站运营。

0x0C:漏洞验证

该漏洞在不知道客户实际物理路径的情况下不建议进行漏洞验证,可能导致客户服务器蓝屏/宕机,如果一定要验证,请和客户联系,准备随时重启IIS服务,降低损失。

目前云监测是基于IIS版本号 +webdav是否开启+options是否支持propfind 进行探测,如果客户服务器是2003SP2 x86,那么可以通过msf稳定利用。

验证方式:

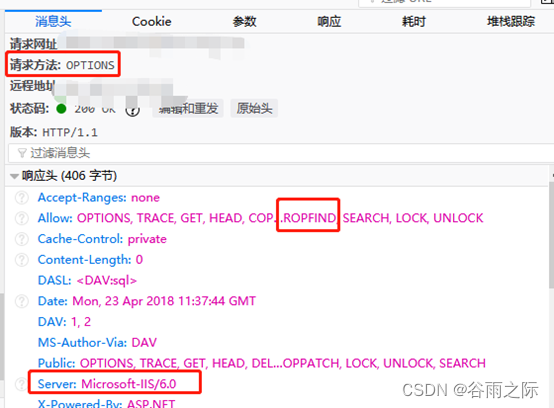

对目标网站发送options请求包,观察回包中是否存在对应的propfind请求类型

使用nmap探测网站 nmap -v -Pn -O www.xxxx.com

示例:

存在对应2003SP2,符合利用条件

options请求方法返回对应的PROPFIND方法

IIS版本为6.0

验证方法:

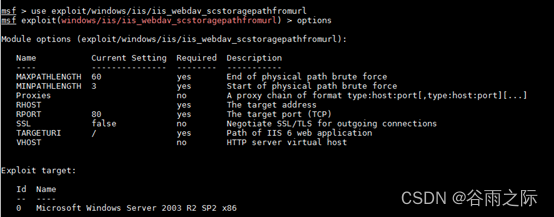

1.如果是2003 R2,直接使用msf中的:exploit/windows/iis/iis_webdav_scstoragepathfromurl

设置以下参数:

set 物理路径长度

set RHOST www.wsjhszx.org.cn

set RPORT 80

exploit

2. 其他版本windows没有稳定利用的攻击载荷,使用上面提到的版本难以达成远程代码执行,不过一般可以形成IIS服务崩溃造成网站下线的结果

0x0D:漏洞修复建议

1.关闭IIS的Webdav

2.升级IIS

3.接入网站卫士(http://wangzhan.360.cn)等云waf

05 IIS+PHP fastcgi模式 pathinfo取值错误任意代码执行漏洞

0x0A:漏洞简介

目标存在任意代码执行漏洞。

漏洞形成原因:PHP默认配置有误,IIS+PHP fastcgi模式在解析PHP文件时存在缺陷,导致任意文件会被服务器以PHP格式解析,从而导致任意代码执行。

0x0B:漏洞危害

攻击者可以利用该漏洞直接在网站执行任意代码,可能直接控制网站服务器,盗取网站数据,影响网站的正常运营。

0x0C:漏洞验证

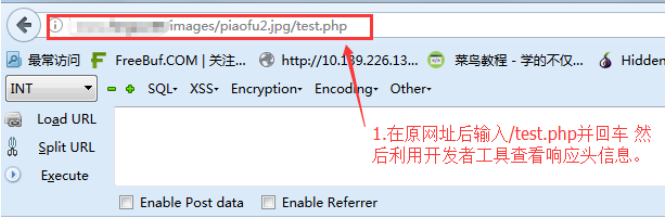

验证方式:打开目标页面后在原URL后添加/test.php

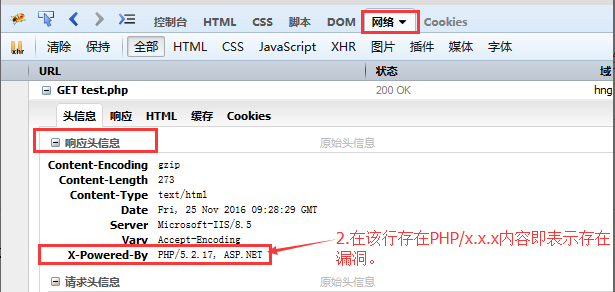

示例:在http://www.xxx.com/123.jpg后输入/test.php并回车,使用抓包工具查看响应头信息,如果包含PHP/x.x.x即可证明漏洞存在。

部分浏览器免费抓包工具:

360浏览器:工具-->开发人员工具

IE浏览器:工具-->F12开发人员工具

Firefox:搜索下载Firebug插件-->F12呼出

Chrome:点击右上角的菜单-->工具-->开发者工具

0x0D:漏洞修复建议

一、更换PHP默认的Fastcgi模式为ISAPI模式(只能运行于Windows环境)

1.下载PHP的ZIP文件包,下载地址http://www.php.net(注意版本要对应)

2.将sapi目录中的:php4isapi.dll复制到c:\php目录中

3.进入虚拟主机管理平台的"网站管理"-"虚拟主机"--服务器设置中,修改PHP的影射,将原来的:

.php,C:\PHP\php.exe,5,GET,HEAD,POST,TRACE|

改成:

.php,C:\PHP\php4isapi.dll,5,GET,HEAD,POST,TRACE|

4.(IIS 6才需要)打开IIS管理器,点击Web服务扩展,点击php的属性,“要求的文件”---添中--选中“C:\PHP\php4isapi.dll”,确定后,PHP就可以调用。

二、在条件允许的情况下(咨询网站工程师),更改php.ini中的配置参数cgi.fix_pathinfo值为0

三、使用360网站卫士(http://wangzhan.360.com)