文章目录

- 云计算的崛起

- 云计算安全的挑战

- 1. 数据隐私

- 2. 身份认证和访问控制

- 3. 网络安全

- 4. 云供应商安全

- 云计算安全的最佳实践

- 1. 数据加密

- 2. 强身份认证

- 3. 访问控制

- 4. 安全审计

- 5. 更新和漏洞管理

- 6. 培训和教育

- 云计算安全的未来

- 1. 量子安全性

- 2. 人工智能和机器学习

- 3. 边缘计算安全

- 4. 自动化安全

- 5. 合规性和监管

- 结论

🎉欢迎来到云计算技术应用专栏~云计算安全:保护你的数据免受黑客侵害

- ☆* o(≧▽≦)o *☆嗨~我是IT·陈寒🍹

- ✨博客主页:IT·陈寒的博客

- 🎈该系列文章专栏:云计算技术应用

- 📜其他专栏:Java学习路线 Java面试技巧 Java实战项目 AIGC人工智能 数据结构学习 云计算技术应用

- 🍹文章作者技术和水平有限,如果文中出现错误,希望大家能指正🙏

- 📜 欢迎大家关注! ❤️

随着云计算的崭露头角,企业和个人用户都越来越依赖于云服务来存储、处理和分享数据。云计算为我们提供了巨大的灵活性和便利性,但与此同时,安全性也变得至关重要。黑客和恶意分子一直在寻找机会窃取云上的数据,因此云计算安全性已经成为一项关键任务。本文将探讨云计算安全的重要性,并提供一些保护数据免受黑客侵害的实用方法。

云计算的崛起

云计算已经成为当今企业和个人用户的首选,原因有很多。首先,云计算允许用户轻松访问计算和存储资源,而无需购买和维护昂贵的硬件设备。其次,云服务提供了高度的可伸缩性,使用户能够根据需要扩展或缩小其计算资源。最重要的是,云计算为用户提供了便捷的方式来备份、共享和协作处理数据,使其成为现代生活和业务的不可或缺的一部分。

然而,正是这些便利性和灵活性也使云计算成为黑客和网络攻击者的目标。云上的数据变得容易访问,但如果不加保护,也变得容易窃取。因此,云计算安全已经成为了一个迫切需要解决的问题。

云计算安全的挑战

云计算安全面临着多种挑战,其中一些包括:

1. 数据隐私

在云上存储的数据可能包含敏感信息,如客户数据、财务记录和知识产权。黑客通常以获取这些敏感数据为目标,如果数据不加密或不足够安全,就容易被窃取。

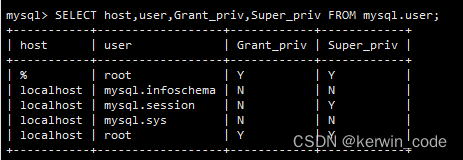

2. 身份认证和访问控制

确定谁可以访问云上的数据和资源是一项复杂的任务。如果身份认证和访问控制不严格,黑客可能会获得未授权的访问权,并篡改或窃取数据。

3. 网络安全

云计算服务通常通过互联网访问,这意味着黑客可以通过网络攻击来入侵云环境。网络安全措施是保护云计算的关键。

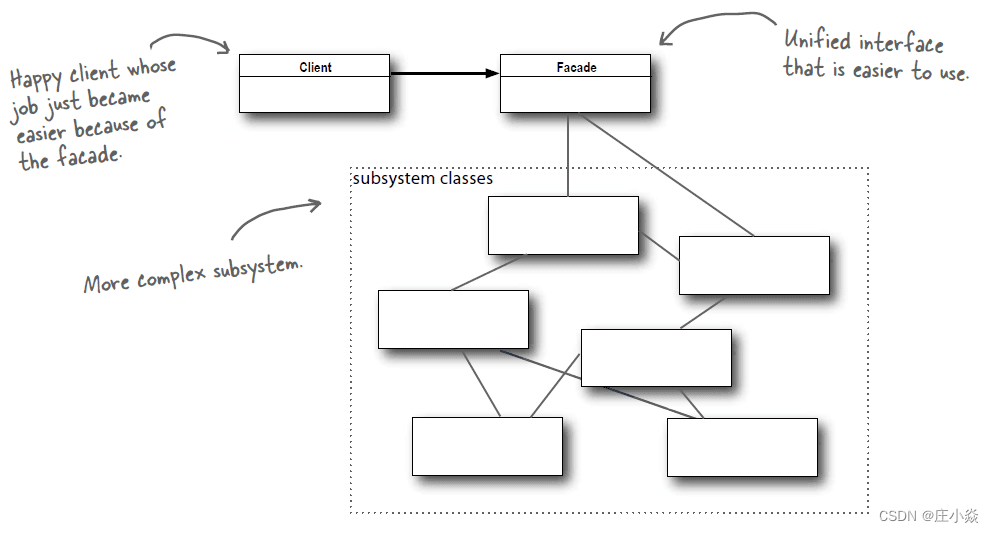

4. 云供应商安全

云供应商负责管理云基础设施的安全性,但用户也有责任确保其云服务的安全。了解云供应商的安全性措施以及与供应商之间的共享责任模型非常重要。

云计算安全的最佳实践

为了保护云上的数据免受黑客侵害,以下是一些云计算安全的最佳实践:

1. 数据加密

数据加密是保护数据隐私的关键。确保在数据存储和传输过程中使用强加密算法,以防止黑客窃取数据。

# 示例:使用Python进行数据加密

from cryptography.fernet import Fernet

# 生成加密密钥

key = Fernet.generate_key()

cipher_suite = Fernet(key)

# 加密数据

data = b"Sensitive data to be encrypted"

cipher_text = cipher_suite.encrypt(data)

2. 强身份认证

使用多因素身份认证(MFA)来确保只有授权用户能够访问云资源。MFA通常需要用户提供多个验证因素,如密码和手机验证码。

3. 访问控制

实施细粒度的访问控制,确保只有需要访问特定资源的用户才能获得访问权限。使用访问控制列表(ACL)或身份和访问管理(IAM)策略来管理权限。

// 示例:AWS IAM策略示例

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": "s3:GetObject",

"Resource": "arn:aws:s3:::my-bucket/*",

"Condition": {

"IpAddress": {

"aws:SourceIp": "192.168.1.0/24"

}

}

}

]

}

4. 安全审计

定期审计云环境以检测潜在的安全威胁。使用安全信息和事件管理(SIEM)工具来监视和报告潜在的安全事件。

5. 更新和漏洞管理

及时更新云资源上的操作系统、应用程序和库,以修复已知的漏洞。漏洞管理是确保云环境安全的一部分。

6. 培训和教育

培训员工,使其了解云计算安全最佳实践,并知道如何应对潜在的威胁和攻击。

云计算安全的未来

随着云计算的不断发展,云计算安全性也将不断演进。以下是云计算安全的一些未来趋势:

1. 量子安全性

随着量子计算的发展,传统的加密算法可能会受到威胁。未来,云计算安全将需要考虑量子安全性,采用抗击量子计算攻击的加密算法。

2. 人工智能和机器学习

人工智能和机器学习将用于检测和阻止威胁,以及进行行为分析,以识别异常行为。这将增强云计算环境的安全性。

3. 边缘计算安全

边缘计算将越来越流行,但也带来了新的安全挑战。未来的云计算安全将涉及到保护边缘设备和数据。

4. 自动化安全

自动化将在云计算安全中发挥关键作用,包括自动化威胁检测、自动化漏洞修复和自动化响应。

5. 合规性和监管

随着更多的法规和合规性要求出台,云计算安全将需要更多的合规性和监管措施。

结论

云计算已经成为我们生活和工作的一部分,但云计算安全问题也变得越来越重要。保护云上的数据免受黑客侵害需要采取多层次的安全措施,包括数据加密、身份认证、访问控制和安全审计。此外,未来的云计算安全将涉及到量子安全性、人工智能、边缘计算安全、自动化安全和合规性监管。只有通过不断更新和加强安全措施,我们才能确保云计算环境的安全,保护我们的数据免受威胁。

🧸结尾 ❤️ 感谢您的支持和鼓励! 😊🙏

📜您可能感兴趣的内容:

- 【Java面试技巧】Java面试八股文 - 掌握面试必备知识(目录篇)

- 【Java学习路线】2023年完整版Java学习路线图

- 【AIGC人工智能】Chat GPT是什么,初学者怎么使用Chat GPT,需要注意些什么

- 【Java实战项目】SpringBoot+SSM实战:打造高效便捷的企业级Java外卖订购系统

- 【数据结构学习】从零起步:学习数据结构的完整路径