信息安全:网络安全审计技术原理与应用.

网络安全审计是指对网络信息系统的安全相关活动信息进行获取、记录、存储、分析和利用的工作。网络安全审计的作用在千建立“事后“安全保障措施,保存网络安全事件及行为信息,为网络安全事件分析提供线索及证据,以便千发现潜在的网络安全威胁行为,开展网络安全风险分析及管理。

常见的安全审计功能是安全事件采集、存储和查询。对千重要的信息系统,则部署独立的网络安全审计系统。

目录:

网络安全审计概述:

(1)网络安全审计相关标准 :

(2)网络安全审计相关法规政策:

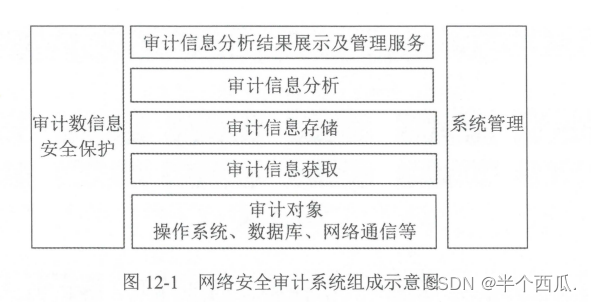

网络安全审计系统组成与类型:

(1)网络安全审计系统组成:

(2)网络安全审计系统类型:

网络安全审计机制与实现技术:

(1)系统日志数据采集技术:

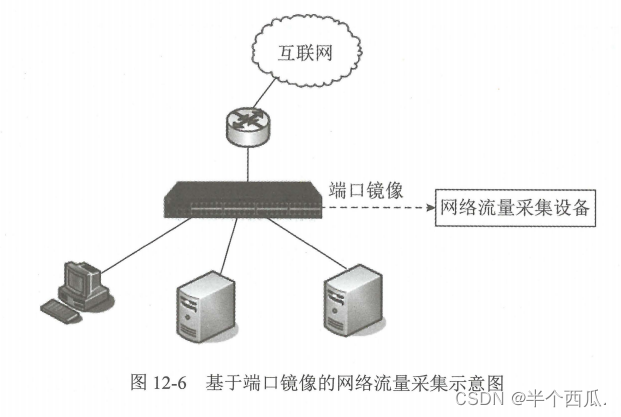

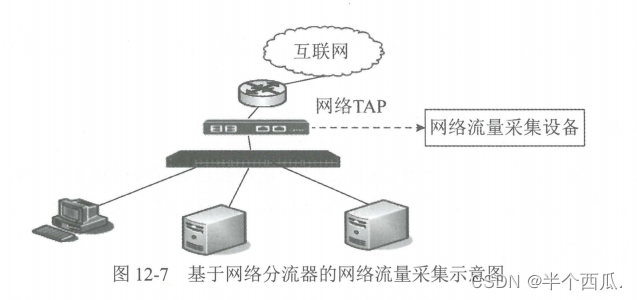

(2)网络流 数据获取技术:

(3)网络审计数据安全分析技术:

(4)网络审计数据存储技术:

(5)网络审计数据保护技术:

网络安全审计主要产品与技术指标:

(1)日志安全审计产品:

(2)主机监控与审计产品:

(3)数据库审计产品:

(4)网络安全审计产品 :

(5)工业控制系统网络审计产品:

(6)运维安全审计产品:

网络安全审计应用:

(1)安全运维保障:

(2)数据访问监测:

(3)网络人侵检测:

(4)网络电千取证:

网络安全审计概述:

(1)网络安全审计相关标准 :

我国的国家标准 GB 17859 《计算机信息系统安全保护等级划分准则》(以下简称《准则》)从第二级开始要求提供审计安全机制。其中,第 级为系统审计保护级,该级要求计算机信息系统可信计算基实施了粒度更细的自主访问控制,它通过登录规程、审计安全性相关事件和隔离资源,使用户对自己的行为负责。

(2)网络安全审计相关法规政策:

网络安全审计系统组成与类型:

(1)网络安全审计系统组成:

(2)网络安全审计系统类型:

网络安全审计机制与实现技术:

(1)系统日志数据采集技术:

(2)网络流数据获取技术:

(3)网络审计数据安全分析技术:

3.数据关联

4.统计报表

5.可视化分析

(4)网络审计数据存储技术:

(5)网络审计数据保护技术:

网络审计数据涉及系统整体的安全性和用户的隐私性,为保护审计数据的安全.

1. 系统用户分权管理:

操作系统、数据库等系统设置操作员、安全员和审计员三种类型的用户。

① 操作员只负责对系统的操作维护工作,其操作过程被系统进行了详细记录;

② 安全员负责系统安全策略配置和维护;

③ 审计员负责维护审计相关事宜,可以查看操作员、安全员工作过程日志;操作员不能够修改自己的操作记录,审计员也不能对系统进行操作。

采取隐私保护技术,防止审计数据泄露隐私信息。

5. 审计数据完整性保护: