【原文链接】系统架构设计师(第二版)学习笔记----信息系统基础

文章目录

- 一、信息安全的概念

- 1.1 信息安全的基本要素

- 1.2 信息安全的内容

- 1.3 设备安全的内容

- 1.4 数据安全的内容

- 1.5 内容安全的含义

- 1.6 行为安全的含义

- 二、 信息存储安全

- 2.1 信息存储安全的内容有:

- 2.2 信息使用安全的内容

- 2.3 用户的标识与验证方法

- 2.4 用户存取权限限制方法

- 2.5 系统安全监控需要做的事情

- 三、计算机病毒防治

- 3.1 计算机病毒的特点

- 3.2 计算机冰敷防治管理制度

- 四、网络安全

- 4.1 网络安全漏洞

- 4.2 网络安全威胁的表现

- 4.3 安全措施的目标

一、信息安全的概念

1.1 信息安全的基本要素

- 机密性

- 完整性

- 可用性

- 可控性

- 可审查性

1.2 信息安全的内容

- 设备安全

- 数据安全

- 内容安全

- 行为安全

1.3 设备安全的内容

- 设备的稳定性

- 设备的可靠性

- 设备的可用性

1.4 数据安全的内容

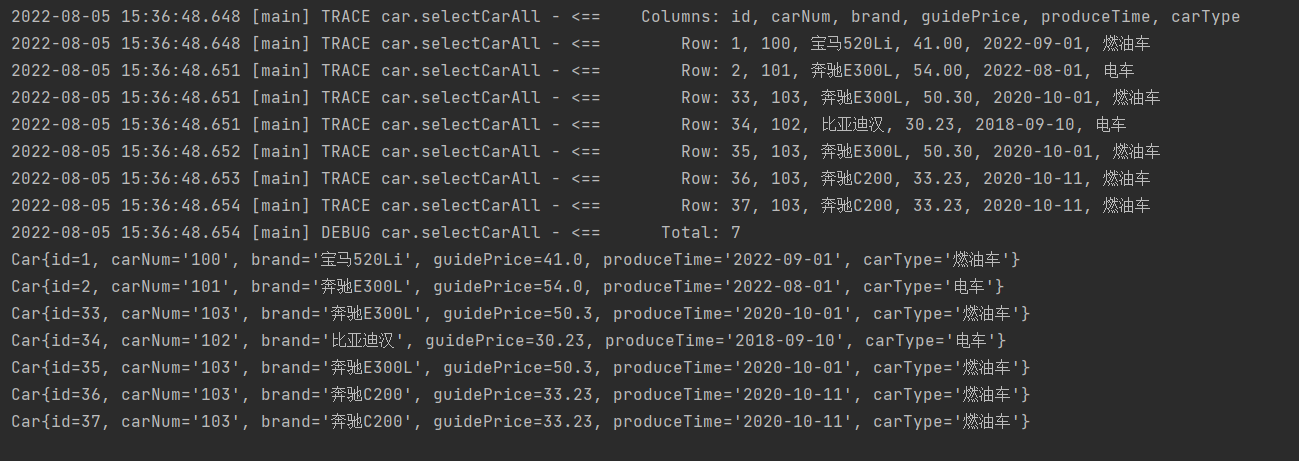

- 数据的秘密性

- 数据的完整性

- 数据的可用性

1.5 内容安全的含义

- 信息内容在政治上是健康的

- 信息内容符合国家的法律法规

- 信息内容符合中华民族优良的道德规范

1.6 行为安全的含义

- 行为的秘密性

- 行为的完整性

- 行为的可控性

二、 信息存储安全

2.1 信息存储安全的内容有:

- 信息使用的安全

- 系统安全监控

- 计算机病毒防治

2.2 信息使用安全的内容

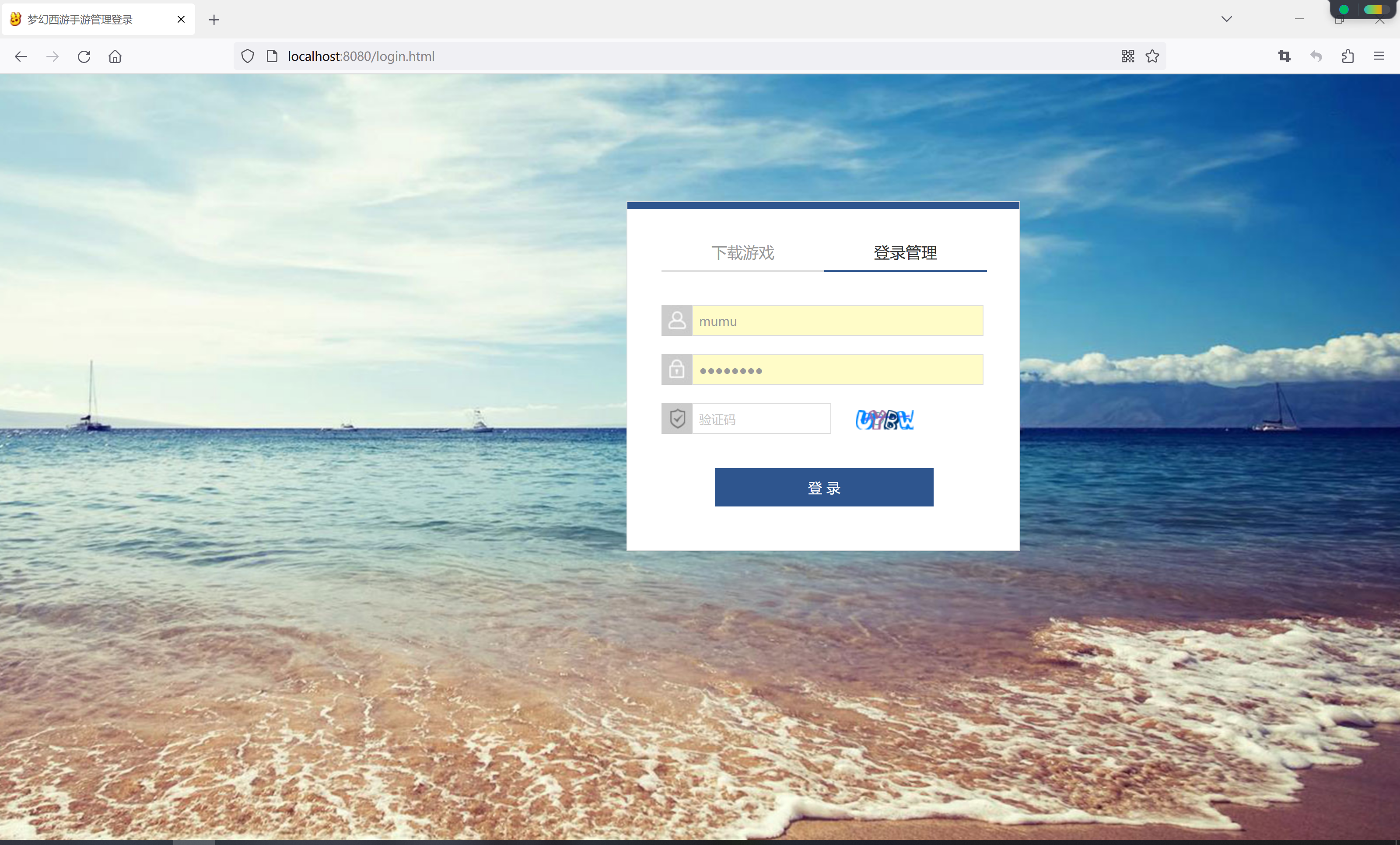

- 用户的标识与验证

- 用户存取权限限制

2.3 用户的标识与验证方法

- 基于人的物理特征的识别

- 签名识别法

- 指纹识别法

- 语音识别法

- 基于用户所有特殊安全物品的识别

- IC卡识别法

- 磁条识别法

2.4 用户存取权限限制方法

- 隔离控制法

- 物理隔离方式

- 时间隔离方式

- 逻辑隔离方式

- 密码隔离方式

- 限制权限法

- 对用户进行分类管理,安全密级、授权不同的用户分别在不同类别

- 对目录、文件的访问控制进行严格的权限控制,防止越权操作

- 放置在临时目录或通信缓冲区的文件要加密,用完尽快移走或删除

2.5 系统安全监控需要做的事情

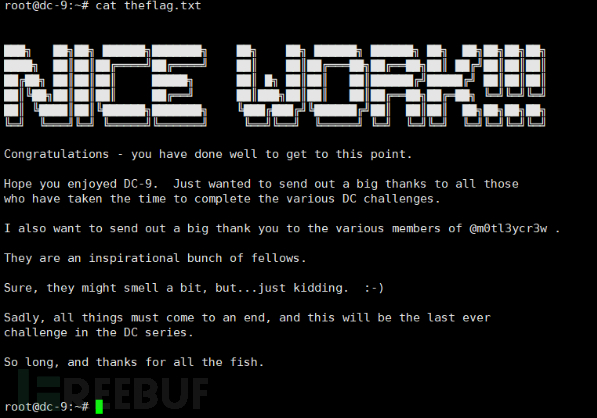

- 建立完善的审计系统和日子管理系统,利用日志和审计功能对系统进行安全监控

- 监控当前正在运行的服务和正在登陆的用户情况

- 检查文件所有者、授权、修改日期情况和文件的特定访问控制属性

- 检查系统命令安全配置文件、口令文件、核心启动运行文件、任何可执行文件的修改情况

- 检查用户登录的历史记录和超级用户登录的记录,如发现异常应及时处理

三、计算机病毒防治

3.1 计算机病毒的特点

- 隐蔽性

- 传染性

- 潜伏性

- 触发性

- 破坏性

3.2 计算机冰敷防治管理制度

- 经常从软件供应商网站下载、安装安全补丁程序和升级杀毒软件。

- 定期检查敏感文件。对系统的一些敏感文件定期进行检查,以保证及时发现已感染的病毒和黑客程序。

- 使用高强度的口令。尽量选择难以猜测的口令,对不同的账号选用不同的口令。

- 经常备份重要数据,要坚持做到每天备份。

- 选择、安装经过公安部认证的防病毒软件,定期对整个硬盘进行病毒检测和清除工作。

- 可以在计算机和因特网之间安装使用防火墙,提高系统的安全性。

- 当计算机不使用时,不要接入因特网,一定要断掉网络连接。

- 重要的计算机系统和网络一定要严格与因特网物理隔离。

- 不要打开陌生人发来的电子邮件,无论它们有多么诱人的标题或者附件,同时要小心处理来自于熟人的邮件附件。

- 正确配置系统和使用病毒防治产品。正确配置系统,充分利用系统提供的安全机制,提高系统防范病毒的能力,减少病毒侵害事件。了解所选用防病毒产品的技术特点,正确配置以保护自身系统的安全。

四、网络安全

4.1 网络安全漏洞

- 物理安全性

- 软件安全漏洞

- 不兼容使用安全漏洞

- 选择合适的安全哲理

4.2 网络安全威胁的表现

- 非授权访问

- 信息泄露或丢失

- 破坏数据完整性

- 拒绝服务攻击

- 利用网络传播病毒

4.3 安全措施的目标

- 访问控制

- 认证

- 完整性

- 审计

- 保密