目录

手机短信的重要性

手机短信接口被攻击的危害

社交App短信遭遇疯狂盗刷

社交App该如何防控威胁

规则上的防护措施

技术上的防护措施

近期监测发现,某知名社交平台遭遇黑灰产大规模注册账号,账号短信接口被疯狂盗用。不仅影响正常用户操作,更带来各种威胁。

![]()

手机短信的重要性

在互联网时代,账号服务是我们日常生活中不可或缺的一部分,包括账号注册、账号登录、账号密码找回等。而手机短信验证在这些过程中起着至关重要的作用。

首先,在账号注册阶段,手机短信验证是一种有效的身份核验方式。在注册新账号时,通常需要提供个人信息,如用户名、邮箱地址和手机号码等。通过向注册时提供的手机号码发送短信验证码,可以确保所提供的手机号码真实有效,防止恶意注册。此外,通过手机短信验证,可以确认注册者是合法用户,降低了垃圾注册和恶意攻击的风险。

其次,在账号登录阶段,手机短信验证提高了账号的安全性。在登录账号时,通常需要输入用户名和密码。但是,仅凭用户名和密码可能不足以确保账号安全。这时候,手机短信验证就成为了额外的安全层。通过向用户的手机发送短信验证码,用户需要在登录时输入该验证码,从而增加了账号的安全性。即使黑客窃取了用户的用户名和密码,如果没有正确的短信验证码,也无法登录账号。

最后,在账号密码找回阶段,手机短信验证提供了方便且安全的方式。在忘记密码或丢失密码的情况下,通常需要找回密码。这时候,通过向注册时提供的手机号码发送短信验证码,可以轻松地找回密码,同时也防止了恶意找回密码的行为。

手机短信验证在互联网账号服务中起到了保护用户信息和提高账号安全性的重要作用,更是一种真实信息的核验手段。

2022年8月实施的《互联网用户账号信息管理规定》明确规定, 互联网信息服务提供者为互联网用户提供信息发布、即时通讯等服务的,应当对申请注册相关账号信息的用户进行基于移动电话号码、身份证件号码或者统一社会信用代码等方式的真实身份信息认证。用户不提供真实身份信息,或者冒用组织机构、他人身份信息进行虚假注册的,不得为其提供相关服务。

![]()

手机短信接口被攻击的危害

手机短信验证被攻击是一种严重的安全威胁,它不仅会对服务提供商造成经济损失,还会对用户和企业造成诸多不利影响。当攻击者利用各种手段伪装成合法用户,大量发送短信验证请求时,会导致服务器负载过高,资源被耗尽,最终导致服务器无法响应正常用户的请求。这不仅会影响服务提供商的声誉,而且会导致正常用户无法使用短信验证服务,对企业的业务运营造成严重影响。此外,被盗刷的短信会消耗短信条数,导致企业不得不重新购买短信条数,增加了运营资金成本,会对企业造成经济损失。

注册账号离不开手机号,大批量注册社交账号,可以进行社媒营销、网络推广、数据收集等。随之而来的是一些潜在风险,如滥用、虚假信息传播等。社交账号更是接触广大受骗对象的最佳媒介,不法分子利用社交平台进行“杀猪盘”式诈骗,通过深入交流、介绍“投资渠道”或参与赌博等方式骗取钱财。此外,不法团伙还会利用这类社交账号进行推广引流,加入各种社群,发布招聘、募捐、代购等引流文案,吸引其他微信用户关注,再逐渐引其上钩。而不法团伙量注册社交账号,利用虚假的手机号逃过实名认证环节,就是躲避警方的追踪。

通过手机号短信验证,辅助完成社交账号的注册以及实名认证。大批量注册社交账号,可以进行社媒营销、网络推广、数据收集等。随之而来的是一些潜在风险,如滥用、虚假信息传播、乃至进行网络电信诈骗等。

近日,央视《今日说法》栏目报道了山东淄博周村公安分局破获特大黑灰产案件的侦破过程。犯罪分子通过改机软件和大量手机号码来实现批量注册社交账号。改机软件能够修改手机系统底层数据,以绕过账号注册安全审核系统,非法获取账号的注册信息及短信验证码内容。犯罪分子通过批量社交账号,并将这些非法获得的微信号用于电信诈骗等违法犯罪活动。该案件共打掉犯罪团伙10个,抓获犯罪嫌疑人135名,查扣涉案资产2亿余元。这类案件屡见不鲜。浙江警方曾抓获非法倒卖社交账号的犯罪分子,通过非法手段获取电信运营商及互联网公司数据信息,非法注册社交账号上千万个,出售给境外犯罪团伙,获利数亿元。

![]()

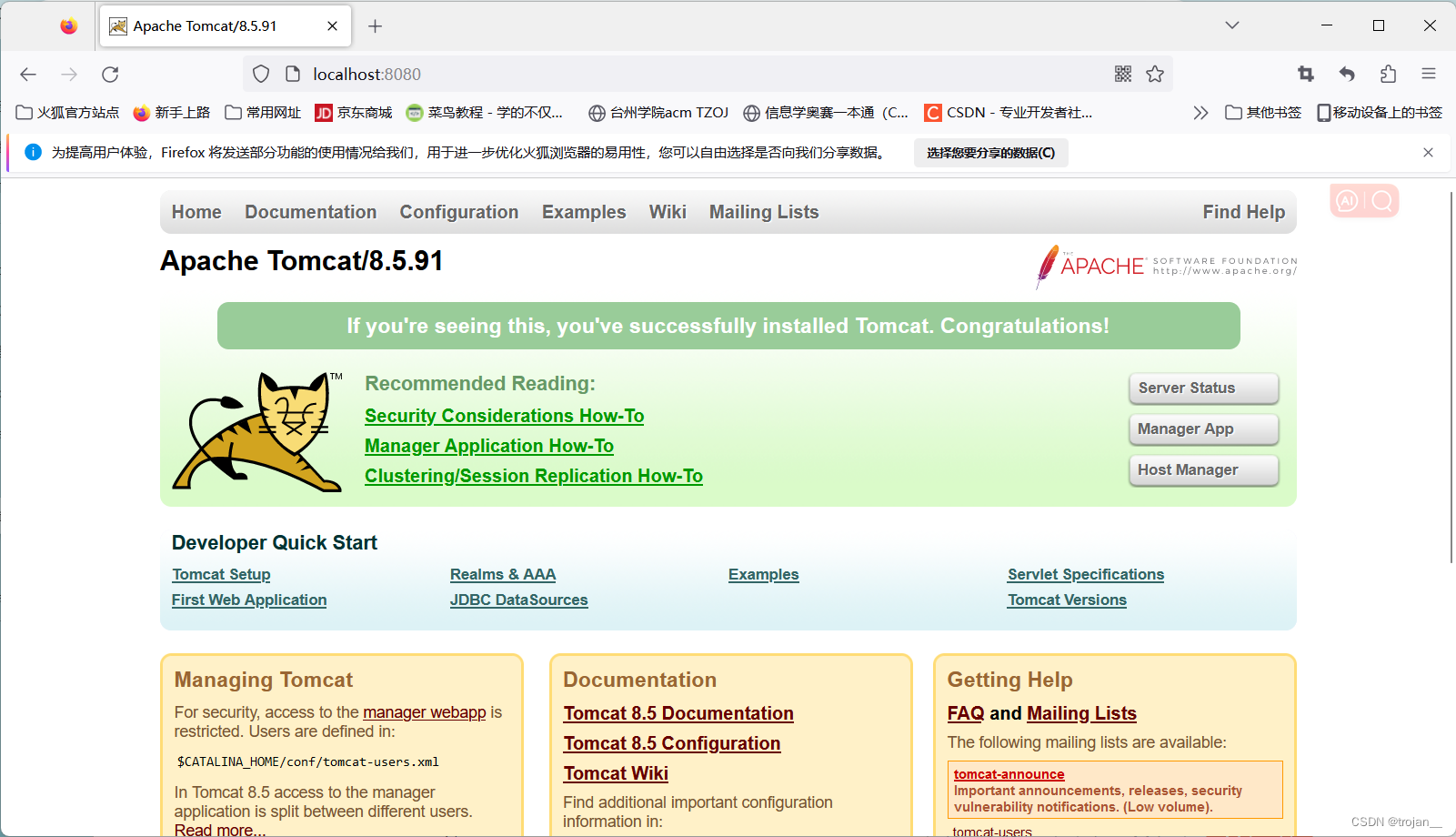

社交App短信遭遇疯狂盗刷

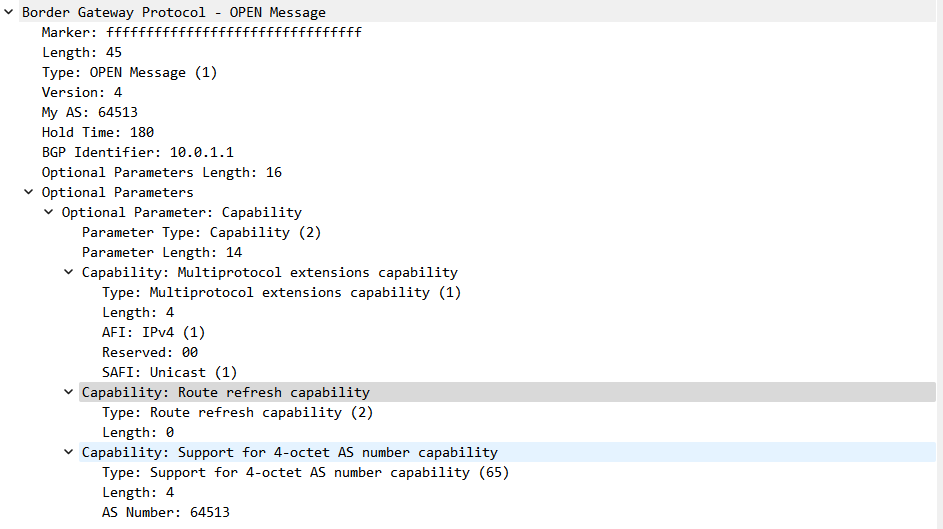

根据顶象防御云业务安全情报中心BSI-2023-eezd号情报显示,8月一天的凌晨4点15分,某社交App的短信验证接口突然遭受大规模的短信验证请求,该短信验证接口的请求量瞬间暴涨至日均请求量的11倍左右,其中风险访问请求量更是高达87%。这一轮攻击持续了几乎一整天,直到次日的13点50分左右才逐渐平息。

通过进一步分析线上攻击数据,顶象防御云业务安全情报中发现了以下三个主要风险点:

大量安卓设备聚集访问。其中基于安卓设备VPN的访问请求占比高达20%。这表明攻击者可能使用了某些安卓设备作为攻击工具,并通过VPN进行访问以隐藏真实IP。这种行为不仅增加了访问的匿名性,还可能绕过地理位置限制,使得安全监测更加困难。

同设备高频次重复验证异常行为。多款设备在短短一分钟内验证次数超过20次,显示出明显的自动化和批量操作痕迹。这种行为可能是攻击者试图利用验证接口进行批量注册虚假账号或发送垃圾信息等非法操作。

国外IP地址访问骤增。该接口平时国外IP验证占比仅3%左右,但在攻击期间,国外IP访问占比高达14%。这一明显变化可能意味着攻击者使用了大量国外IP来进行攻击,以绕过地域限制或逃避安全监测。这种行为不仅增加了攻击的隐蔽性,还可能导致难以追踪和定位攻击来源。

显然,这轮短信验证请求具有明显的针对性和恶意性。攻击者利用安卓设备、VPN和高频次验证等手段,试图绕过安全检测和验证机制,以达到非法操作的目的。

![]()

社交App该如何防控威胁

企业短信接口遭攻击,需要采取有效的安全保护措施,以避免手机短信的滥用。顶象防御云业务安全情报中心建议在策略上做如下设置。

规则上的防护措施

设置短信发送时间间隔。设置同一个号码重复发送的时间间隔,一般设置为60-120秒,在一定程度上防止短信接口被恶意攻击。

设置短信获取次数。限制某个手机号在某个时间段内获取短信验证码次数的上限,比如24小时、12小时、1小时不同次数等。

对短信调用IP进行限制。设置单个IP地址某个时间段内最大的发送量,不过可能会造成误伤。

技术上的防护措施

IP地址风险监测。通过接入IP风险库,对用户关联的IP进行风险匹配,以识别代理、秒拨IP等恶意行为的一种安全监测手段。有效地防止恶意用户通过代理或秒拨IP等手段绕过身份验证,实现对合法用户的保护。

设备风险监测。通过短信设备指纹识别技术,判断客户端设备的合法性,识别是否存在注入、hook、模拟器等潜在风险,并快速识别刷机改机、Root、越狱等非法行为。设备风险监测。同时还可以监测同一设备多次激活、同设备关联IP行为异常、同一渠道中老设备型号占比异常等维度,以有效地防止恶意用户利用漏洞或模拟合法用户进行攻击或欺诈行为。

智能验证码拦截。在发送短信验证码之前,必须通过验证码的校验,防止软件自动化发送的一种安全措施。顶象无感验证提供短信发送的验证码辅助安全验证,能够基于发送者环境、设备、风险数据等数据及专属风控模型,预估可能出现的异常操作,为安全运维提供风险决策数据,拦截机器批量攻击风险。这种措施能够有效地防止恶意用户利用自动化软件进行批量短信攻击或欺诈行为。

风控引擎识别。通过防刷短信接口场景策略,识别同设备关联大量手机号刷请求、同设备聚集高频访问、同IP聚集访问等维度策略,从设备风险、设备行为、IP行为、以及用户行为等多维度风险识别的一种安全监测手段。顶象Dinsight实时风控引擎风控引擎识别能够基于风险数据和专属风控模型,对异常操作进行识别和拦截。

针对这种短信验证接口的攻击,社交App运营方需要采取综合措施来加强接口安全和用户行为监控。只有这样,才能有效应对不断变化的威胁和攻击,维护社交平台的稳定和安全。