组织和个人越来越关心:物联网 ( IoT ) 的激增以及这些设备创建的无数端点。预计到 2025 年将有 750 亿个物联网设备投入使用,确保这些设备的安全已经至关重要。

2019 年生产的设备预期寿命只有五年,现在存在大量制造商在生产过程中无法预见的漏洞。

这就是设备微分段的用武之地,它为物联网和端点带来的许多安全挑战提供了一个有前景的解决方案。

情形:物联网和端点

物联网设备的范围从智能冰箱和恒温器到复杂的制造设备和救生医疗设备。

它们的主要目的是收集和交换数据,使我们的生活更加方便,业务更加高效。然而,引入网络的每个物联网设备都代表着网络攻击者的潜在入口点或端点。

端点是连接到网络的任何设备。传统端点包括计算机和移动电话。如今,借助物联网,这一类别已大幅扩展,涵盖了从可穿戴健康监测器到联网咖啡过滤器等各种产品。

挑战:物联网安全复杂性

物联网设备的数量和多样性带来了一些挑战:

规模:随着数十亿设备的连接,传统的安全方法(例如外围防御)已经过时。它不再是关于保护网络边界;而是关于保护网络边界。这是为了保护其中无数的节点。

多样性:不同的设备具有不同的操作系统、软件和安全功能。有些可能很容易更新和修补,而其他许多则完全缺乏这些功能。

可见性:随着越来越多的设备连接到网络,维护每个设备的可见性已成为一项艰巨的任务,超出了许多 IT 安全团队的视线和范围。

不断变化的威胁:攻击者每天都在开发新的方法和技术来利用物联网设备中的漏洞。被动而非主动的安全方法注定会失败。

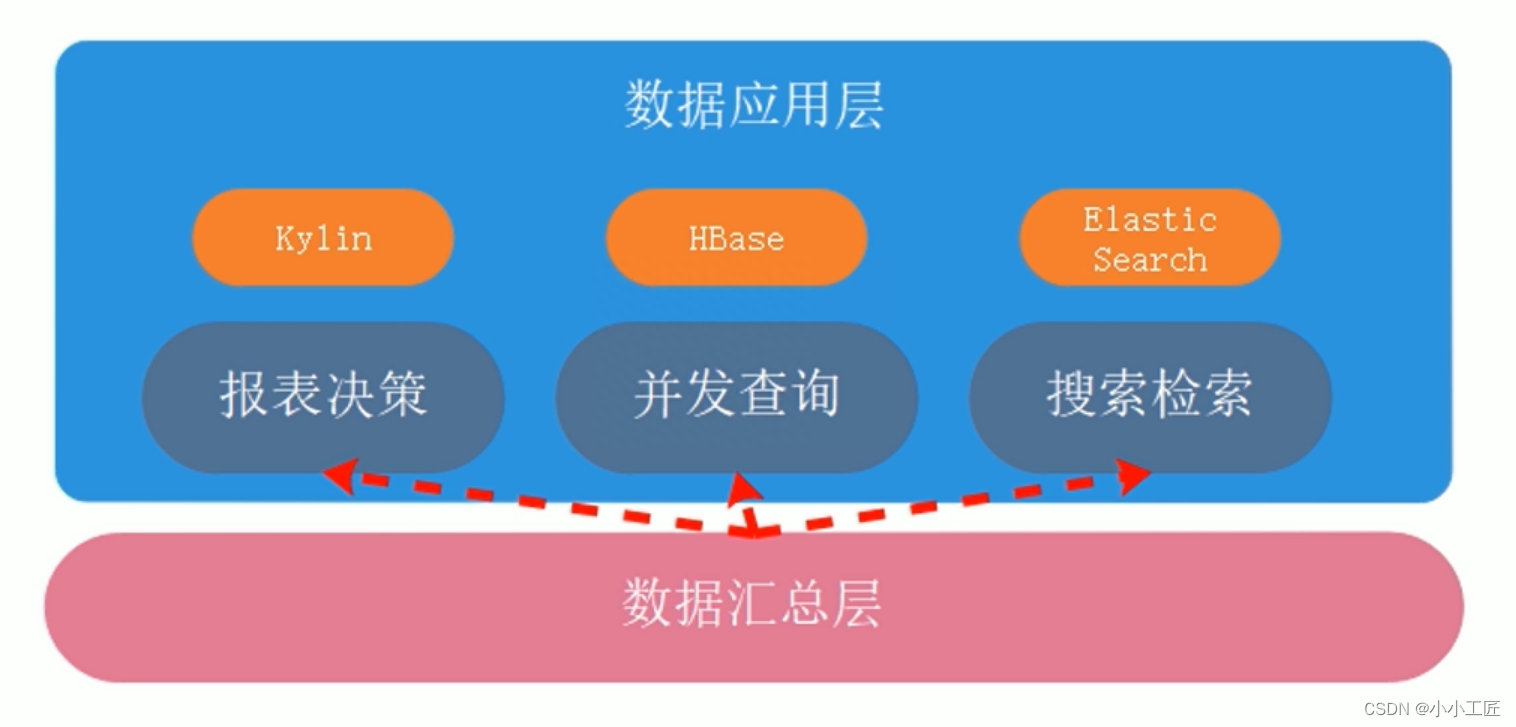

进入微分段

微分段是一种安全技术,可将网络划分为多个隔离(粒度)的分段。微分段允许组织定义细粒度策略,指定哪些设备可以与其他设备进行通信,而不是允许网络上的每个设备自由地相互通信。

细粒度的防御策略是指详细、具体、针对个人需求进行微调的安全措施,而不是宽泛或笼统的。

以下是这种细粒度微分段方法成为物联网和端点安全默认最佳实践的几个原因:

精确的保护:精细的防御策略针对特定的漏洞或威胁。这确保了保护能够满足系统或数据集的独特挑战和需求。

灵活性:通过微分段实现的粒度允许根据风险灵活地将不同的安全措施应用于不同的设备或环境的部分。高风险区域可以采取更严格的控制,而低风险区域则可以采取更宽松的控制。

有效的资源分配:广泛的防御措施可能会占用大量资源,可能会降低系统性能。通过微分段进行精细控制,可以将资源有效地分配到最需要的地方,从而避免不必要的系统滞后。

最小化干扰:笼统的政策可能会阻止或破坏合法活动,因为它们无法区分细微的行为。微分段可以实现精细控制,最大限度地减少对合法用户的干扰,同时有效阻止恶意用户。

改进的可见性和监控:细粒度的策略通常带有详细的日志记录和监控功能。这意味着管理员可以更好地了解用户和系统的行为,从而更容易识别异常或恶意活动。

促进合规性:许多监管框架要求对数据访问和处理进行详细控制和报告。精细的防御机制可帮助组织更有效地满足这些要求。

降低攻击面:通过对系统的不同部分进行特定控制,攻击面(或攻击者的潜在入口点)就会受到限制。即使系统的一部分受到损害,其他部分仍然安全。

降低横向移动的风险:发生违规时,微分段策略可以限制攻击者横向移动(从一个系统或网段到另一个系统或网段)的能力。这种遏制减少了潜在的损害。

自适应防御:可以根据反馈和不断变化的威胁不断完善细粒度策略。随着新漏洞或威胁的出现,可以制定特定的防御措施,而无需彻底改变整个安全态势。

用户体验:通用的安全措施有时可能过于严格,影响用户体验。微分段可确保必要时严格的安全性,但不会不必要地妨碍合法活动。

缩短响应时间:发生安全事件时,微分段提供的隔离使 IT 团队能够快速识别和遏制威胁,最大限度地减少潜在损害并大幅减少任何漏洞的影响范围。

纵深防御:粒度是纵深防御策略的重要组成部分,其中在整个 IT 系统中放置多层安全控制。通过对这些层进行微调,组织可以确保即使一种防御被破坏,其他防御也保持完好。

物联网和端点安全的主动方法

物联网时代带来了难以置信的机遇,但也带来了前所未有的安全挑战。虽然没有任何解决方案能够为物联网安全提供灵丹妙药,但微分段代表了朝着正确方向迈出的重要一步。

通过采取积极主动的立场并将微分段集成到其安全策略中,组织可以保护其网络免受针对物联网设备和端点的不断变化的威胁。它确保即使我们的联系变得更加紧密,我们也不会在安全性上妥协。

随着云工作和物联网等技术的不断扩展,组织必须优先考虑微分段等策略,以领先于潜在威胁。微分段能够提供更高的可见性、控制力和响应能力,是确保我们互联未来的立法黄金标准。

将物联网设备集成到我们的日常生活和业务中是势不可挡的,并带来许多好处。然而,以安全第一的心态应对这一局面至关重要。

微分段专注于精细控制和可见性,为在这个互联时代保护我们的网络和数据提供了有力的工具。通过倡导此类先进的安全措施,我们可以在不牺牲安全性的情况下拥抱物联网革命。