目录

1448. 统计二叉树中好节点的数目

题目描述:

实现代码与解析:

dfs

原理思路:

1448. 统计二叉树中好节点的数目

题目描述:

给你一棵根为 root 的二叉树,请你返回二叉树中好节点的数目。

「好节点」X 定义为:从根到该节点 X 所经过的节点中,没有任何节点的值大于 X 的值。

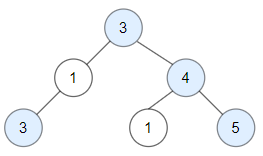

示例 1:

输入:root = [3,1,4,3,null,1,5] 输出:4 解释:图中蓝色节点为好节点。 根节点 (3) 永远是个好节点。 节点 4 -> (3,4) 是路径中的最大值。 节点 5 -> (3,4,5) 是路径中的最大值。 节点 3 -> (3,1,3) 是路径中的最大值。

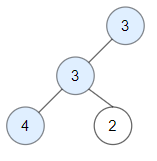

示例 2:

输入:root = [3,3,null,4,2] 输出:3 解释:节点 2 -> (3, 3, 2) 不是好节点,因为 "3" 比它大。

示例 3:

输入:root = [1] 输出:1 解释:根节点是好节点。

提示:

- 二叉树中节点数目范围是

[1, 10^5]。 - 每个节点权值的范围是

[-10^4, 10^4]。

实现代码与解析:

dfs

/**

* Definition for a binary tree node.

* struct TreeNode {

* int val;

* TreeNode *left;

* TreeNode *right;

* TreeNode() : val(0), left(nullptr), right(nullptr) {}

* TreeNode(int x) : val(x), left(nullptr), right(nullptr) {}

* TreeNode(int x, TreeNode *left, TreeNode *right) : val(x), left(left), right(right) {}

* };

*/

class Solution {

public:

int dfs(TreeNode* cur, int pmax)

{

if (cur == NULL) return 0;

int cnt = 0;

if (cur->val >= pmax)

{

cnt++;

pmax = cur->val;

}

cnt += dfs(cur->left, pmax) + dfs(cur->right, pmax);

return cnt;

}

int goodNodes(TreeNode* root) {

int res = dfs(root, -0x3f3f3f3f);

return res;

}

};原理思路:

简单题,先序判断是否符合条件,后序累加结果返回。

![[管理与领导-51]:IT基层管理者 - 8项核心技能 - 6 - 流程](https://img-blog.csdnimg.cn/img_convert/f1b7ae8168218cb0e9b11d6fa23f2fd5.jpeg)