等保介绍

等保测评是为了符合国家法律发挥的需求,而不是安全认证(ISO)

一般情况没有高危安全风险一般可以通过,但若发现高位安全风险则一票否决

二级两年一次

三级等保测评每年一次 (收费)

四级每个年一次

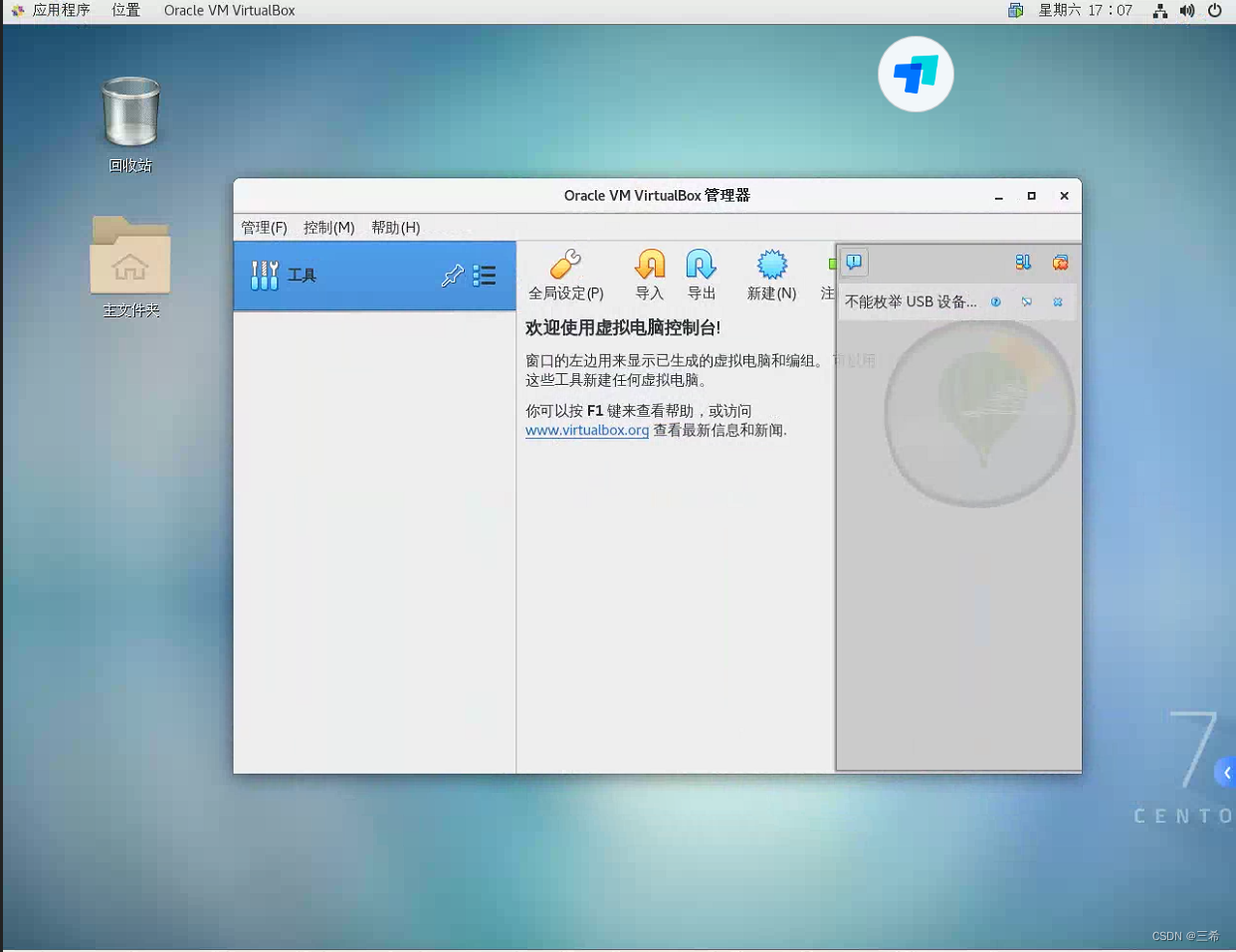

内网,外网,上云都要做等保测试

架构越多越麻烦 云最低要求三级

定级太高造成投资的浪费,定低了重要信息系统得不到应有的保护

办理地方选定为运营地区的网安部门

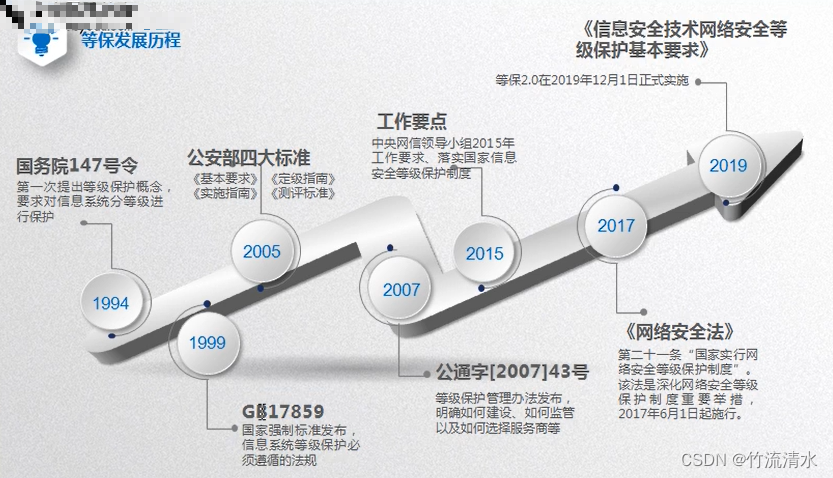

1999年国家标准 (GB开头)

2005年四大标准

2007年确定标准

2015年开始落实等保

2017年颁布网络安全法

2019年实施网络安全法标准

现在使用的是2.0

责任分担

现在直接找老板 不会找员工担责任

完成等保测评意味着公安机关认可你的安全现状,一旦发生安全事件是意外。如果没有进行等级保护测评以为着你没有达到国家要求,一旦发生安全事件,用户单位将承担主要责任,网监部门会直接进行比较严厉的处罚。

安全体系(自身安全预防)

以等级保护为标准开展安全建设可以让单位自身安全建设更加体系化,可以从物理,网络,主机,应用和数据多个方面成体系的进行安全建设,再也不是头痛医头脚痛医脚,对本单位的安全建设有整体的规划和思路

如何做等级保护

等级保护建设中的角色

公安机关网监部门

主要承担监督检查的工作,同时负责管理测评机构,各单位的系统定级备案要到公安机关网安部门进行

公安机关备案的测评机构(监督 不能做整改)

主要承担系统测评的工作,只有再当地公安机关备案的测评机构才可以开展测评工作

需要测评的用户单位

对于用户单位的相关系统完成定级备案,完成整改,配合测评机构工作展开

集成商,安全厂商( 卖设备, 所有厂商都不能做等保)

根据测评机构提供的整改方案,要采购响应的安全设备和服务,这些内容由继承商和安全厂商提供

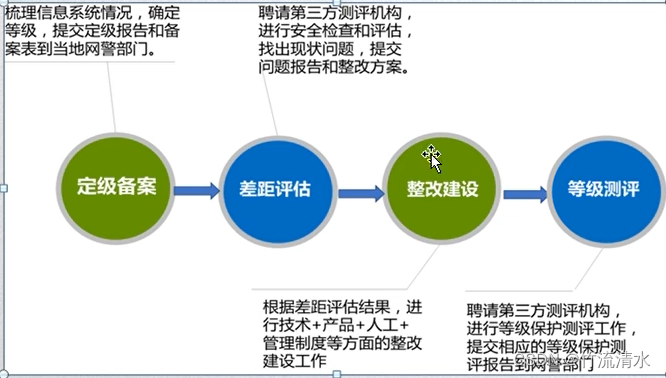

等级保护流程

定级备案

差距评估

安全整改

等保测评

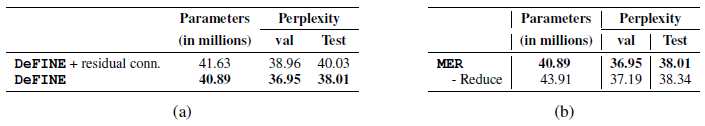

1.0相对于2.0的变化

名称变化:

等保1.0:信息安全等级保护管理办法 2007/2008--2019

等保2.0: 网络安全技术网络安全等级保护基本要求

定级对象变化 :

1.0信息系统

2.0 增加了基础信息网络,云计算平台,大数据平台,物联网系统,工业控制系统,采用移动互联技术的网络

安全要求:

2.0增加了云计算,物联网,工业控制,移动互联

控制措施分类结构变化:

依旧保留技术和管理两个维度

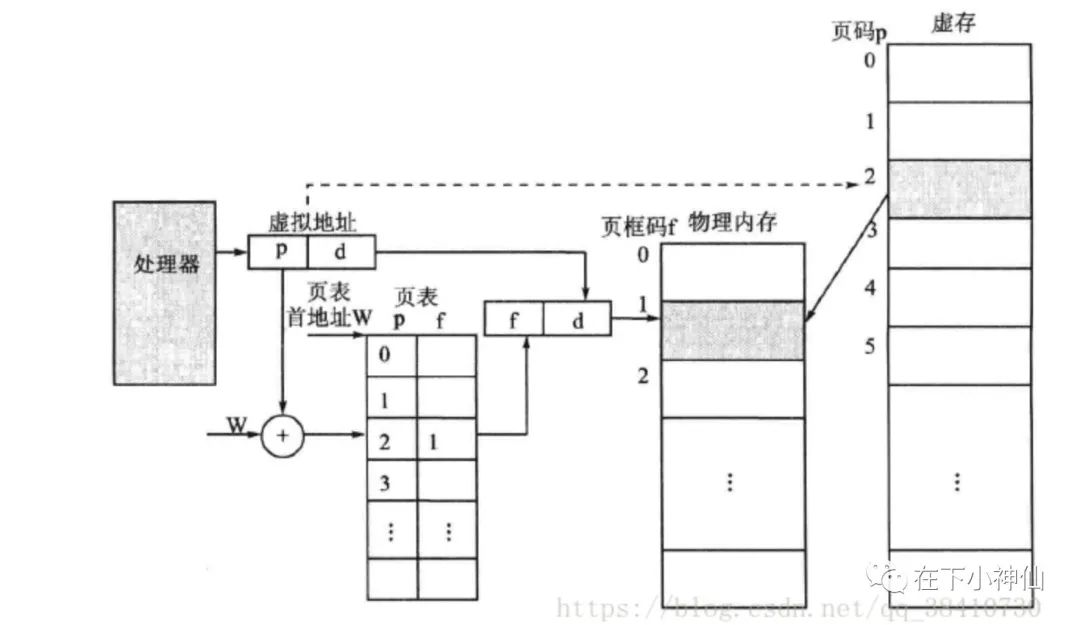

技术上,由物理安全,网络安全,主机安全,应用安全,数据安全,变更为安全物理环境,安全通信网络,安全区域边界,安全计算环境,安全管理中心

管理上,结构上没有太大的变化,从安全管理制度,安全管理机构,人员安全管理,系统建设管理,系统运维管理,调整为安全管理制度,安全管理机构,安全管理人员,安全建设管理,安全运维管理。

内容变化:

从等保1.0的定级,备案,建设整改,等级测评和监督检查五个规定动作,变更为五个规定动作+新的安全要求.增加了风险评估,安全监测,通报预警,案事件调查,数据防护,灾难备份,应急处置等

法律效力不同:

网络安全法作为依据

等保2.0 :

谁主管谁负责,谁使用谁负责,谁主管谁负责

2.0合并了1.0的几项为一项

五个等级

一级:系统简单,不需要备案,影响程度很小,因此不作为重点监管对象

二级: 洗头膏大概50万个左右

三级: 系统大概5万个

四级(物理隔离一般用于银行):系统量级较大,如支付宝,银行总行系统,国家电网系统,由1000个左右;

五级:系统属国家级,国防类的系统,比如核电站,军用通信系统。

网络安全等级保护2.0定级备案

客户面临的问题:

我方服务内容: