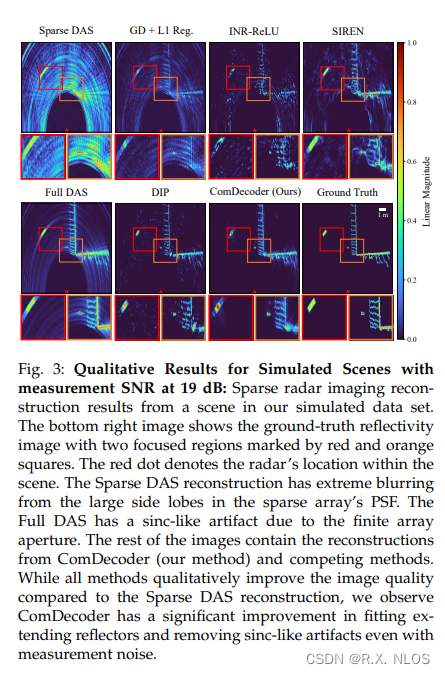

CoIR: Compressive Implicit Radar | IEEE TPAMI, 2023 | 用压缩隐逆向神经网络进行高精度稀疏雷达成像

注1:本文系“无线感知论文速递”系列之一,致力于简洁清晰完整地介绍、解读无线感知领域最新的顶会/顶刊论文(包括但不限于Nature/Science及其子刊;MobiCom, Sigcom, MobiSys, NSDI, SenSys, Ubicomp;JSAC,雷达学报等)。

本次介绍的论文是:<2023, IEEE TPAMI, CoIR: Compressive Implicit Radar>

文章DOI: 10.1109/TPAMI.2023.3301553。

关键词:雷达成像,稀疏傅里叶变换,隐逆向神经网络,压缩感知

1 引言

随着毫米波技术的发展,毫米波雷达作为一种新型的成像方法,备受关注。与传统成像设备如摄像机和激光雷达相比,毫米波雷达的最大优势在于可以穿透烟尘等严重的环境条件,从而获得高质量的图像。 但是,毫米波雷达也面临角分辨率低的问题。为了提高角分辨率,一种思路是增加天线阵列的口径大小,但这将带来天线耦合、功耗增加、读出带宽增大等问题。因此,如何在硬件资源有限的条件下,提高毫米波雷达的角分辨率,是该领域当前面临的关键技术挑战。

本文提出一种名为 CoIR 的新方法,可实现毫米波雷达的高精度稀疏成像。该方法的主要创新点包括:1)设计一种稀疏线性天线阵,大大减少所需接收天线数量;2)利用隐式神经网络作为先验,实现对压缩后数据的重构。

2 动机

毫米波成像系统可大致分为三类:

-

大规模物理天线阵列:可实现实时成像,但成本高昂;

-

SAR技术:使用天线移动来合成大孔径,但成像速率低,系统复杂;

-

MIMO天线阵列:使用多输入多输出技术来合成大孔径,但需要大量的雷达芯片。

这些方法要么成本高,要么取得图像速度慢,难以应用于对成本和速度都有要求的应用中。

另一方面,稀疏雷达成像技术通过使用次Nyquist采样,可有效减少所需天线数量,降低系统成本。但是,直接对采样不足的雷达数据进行傅立叶逆变换,会产生严重的混叠假影。因此,需要开发新的方法来处理这种采样不足的数据。

本文提出的 CoIR 正是基于这样的背景:一方面利用稀疏天线阵列设计减少硬件量,另一方面用隐式神经网络进行重构,提高成像质量。

3 方法

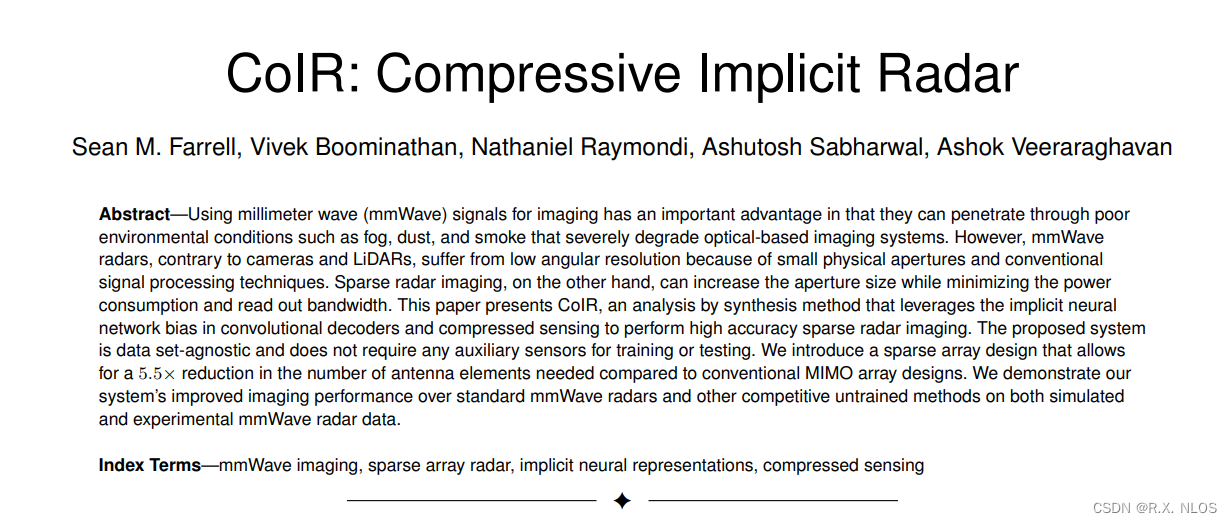

CoIR 的整体流程如下图所示:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-8v0GZcM9-1692113119524)(<>)]

CoIR 包含两个关键模块:

-

稀疏天线阵列设计

-

基于隐式神经网络的重构(ComDecoder)

3.1 稀疏天线阵列设计

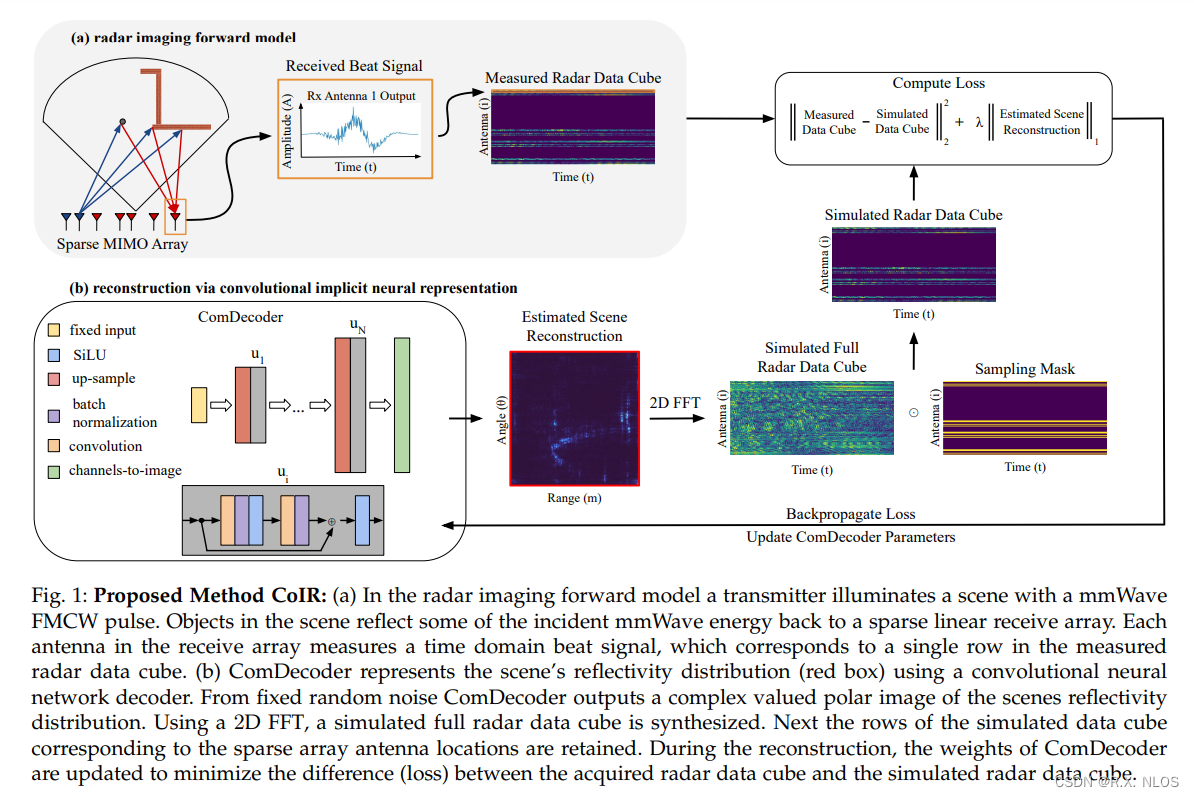

天线阵列的点扩散函数(PSF)是评价天线阵列成像质量的重要指标,其主瓣半功率宽度表示成像角分辨率,旁瓣水平表示成像模糊和混叠。

本文采用两步设计流程设计稀疏线性天线阵列:1) 设计4元接收天线最小冗余阵列;2) 在满足最大孔径约束的前提下,通过网格搜索找到发射天线阵列位置,使得合成天线阵列PSF的旁瓣水平最小化。

设计结果如下图,与全密集阵列相比,该稀疏天线阵列使用天线数量减少了5.5倍,同时保持了相近的主瓣宽度和较低的旁瓣水平。

3.2 基于隐式神经网络的成像重构

针对采样不足的雷达数据,CoIR提出使用隐式神经网络进行场景反射系数分布的重构。网络结构如图1所示:

具体步骤是:

-

以随机噪声作为输入,通过卷积解码器网络ComDecoder生成复数值极坐标图像;

-

对该图像进行2D FFT,合成完整的雷达数据;

-

保留稀疏天线位置对应的行,得到仿真稀疏雷达数据;

-

计算仿真数据与实际采集数据的损失,并通过反向传播更新ComDecoder的参数。

重复以上过程,使仿真数据逼近实际数据,从而重构出场景的反射系数分布。

这种analysis by synthesis的思想,正是隐式神经网络具有先验偏置的体现,可生成视觉上更自然的重构结果。

4 实验和结果

作者在模拟数据和实测数据上评估了CoIR和多种比较方法的重构性能。

4.1 模拟数据结果

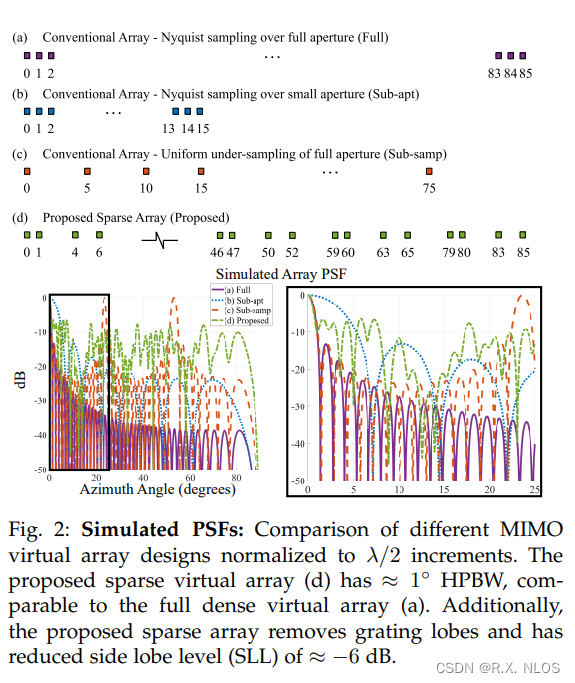

下图给出了一个模拟场景下不同方法的重构结果。

可以看出,CoIR重构结果最佳,成功还原了场景中的关键结构,同时有效抑压了混叠假象。

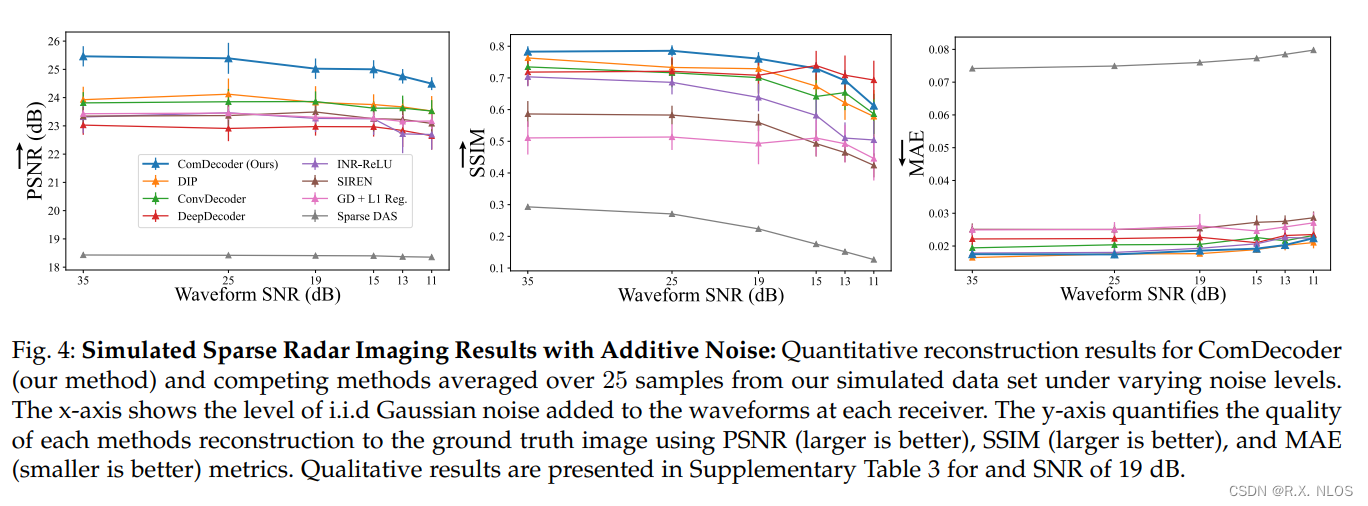

作者还测试了不同噪声水平下的重构质量,结果如下图所示。可以看出,在各指标下,CoIR都优于其他方法,尤其在低SNR条件下保持了较高的重构质量。

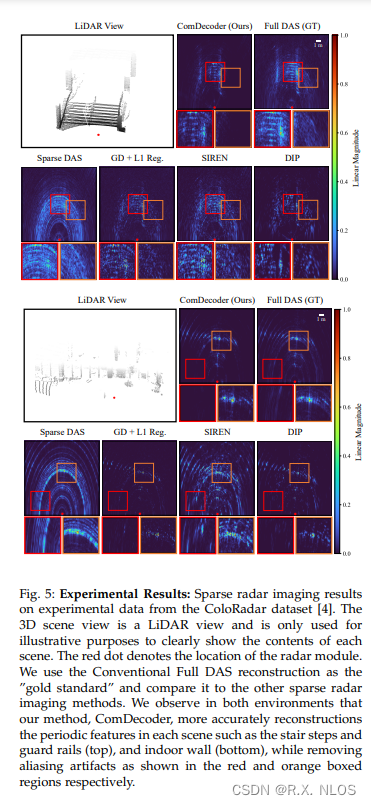

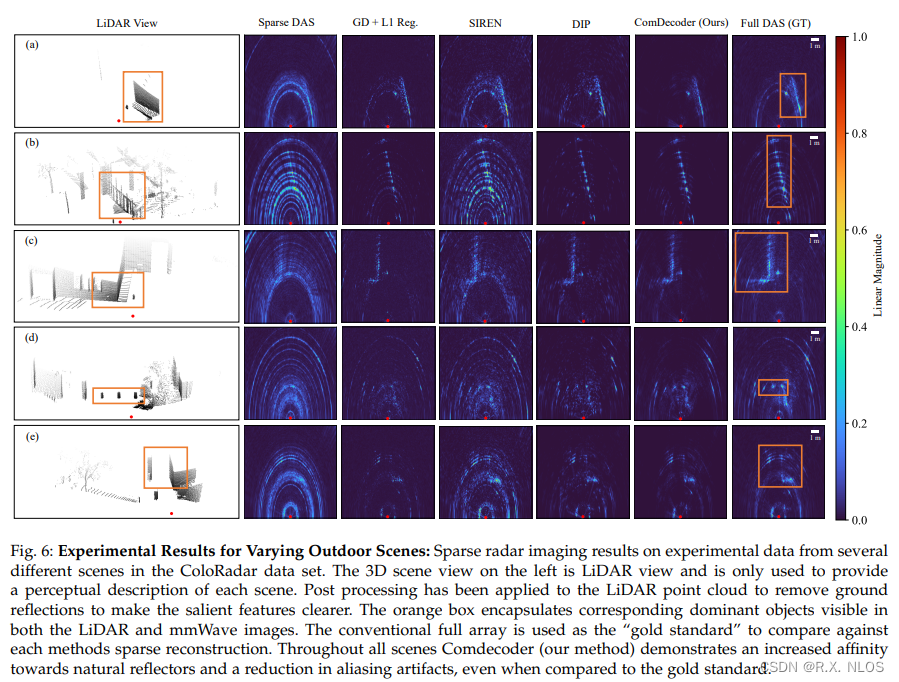

4.2 实测数据结果

作者还在实际毫米波雷达数据上验证了各方法的性能。结果表明,在室外和室内两种场景下,CoIR都能很好地重构出场景的主要结构,并有效抑制混叠假象,优于其他无监督方法。

综上结果可以看出,CoIR利用隐式神经网络的先验性,实现了对采样不足雷达数据的高质量重构,并 verified in 实验室内外多种场景,证明了方法的泛化性和鲁棒性。

5 不足和未来展望

CoIR也存在一些限制:

-

前向模型假设场景静态,无法建模运动目标。

-

重构时间较长,约数十秒,难以实现实时。

-

目前仅针对线阵,扩展到面阵仍有挑战。

未来的一些可能的改进方向包括:

-

更好地利用先验知识进行网络初始化,加速重构;

-

扩展动态场景的雷达成像模型;

-

探索在面阵或其他成像模式中的应用。

6 总结

本文提出了CoIR方法,实现了毫米波雷达的高精度稀疏成像。主要贡献包括稀疏天线阵列设计和基于压缩感知与隐式神经网络的重构方法。实验结果证明,该方法可以在使用较少天线的条件下重构出高质量的雷达图像,为降低成本的同时提高毫米波雷达的成像能力提供了一种新思路。CoIR也为隐式神经网络在其他成像领域中的应用提供了范例。