第四章 文件管理

4.文件保护

加密保护:可以用“密码”与文件的原始数据依次做异或运算。这样可以把整个文件的数据都进行加密,所以系统中保存的并不是文件的原始数据,而是保存了对文件进行加密之后的数据,所以如果一个用户想要访问这个文件的话,那么必须对这个文件进行解密才可以,不然读出来其实是一串没有意义的乱码。解密的过程也是用这一串密码对这些二进制位进行异或运算。 如果加密时与解密时所用的“密码”是一致的话,则加密与解密后这个文件的数据其实是完全一样的。 如果解密的“密码”与加密时的不同,则最终解密出来的数据与原始数据是不一样的。

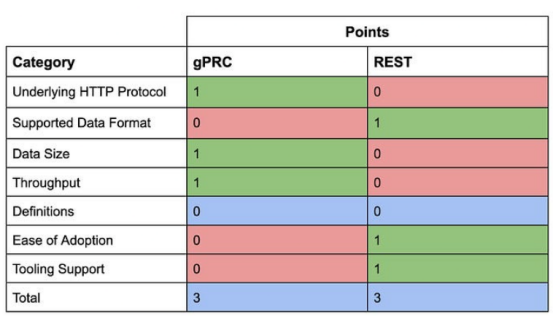

精简的访问列表以“组”为单位,标记各“组”用户可以对文件执行哪些操作。如分为系统管理员、文件主、文件主的伙伴、其他用户几个分组。每个用户可以从属于其中一个或两个分组。

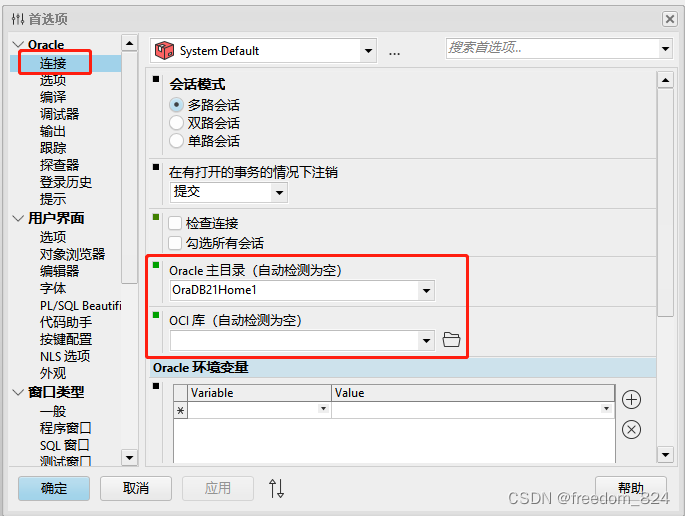

在windows下面创建一个名为“临时访客”的用户,按照操作将“临时访客”这个用户对“照片”这个文件的所有权限都设置为拒绝,操作系统将会弹出该界面 “拒绝项优先于允许项,也就是说,如果一位用户是两个组的成员,一个组允许权限而另一个组拒绝同一个权限,该用户就没有这个权限”。“临时访客”这个用户本来是属于Users这个分组的,而Users这个分组本来是允许对“照片”这个文件进行读取的,但是又在“临时访客”这里选择了拒绝读取这个文件,由于拒绝项的优先级高于允许项,所以“临时访客”也属于Users这个分组,但是操作系统依然会认为“临时访客”这个用户是不允许读取“照片”这个文件的。

接下来切换为“临时访客”这个用户,然后尝试打开“照片”这个文件,于是操作系统会提示“无权访问该文件”。其实系统在背后所做的事情就是找到了照片这个目录文件对应的FCB,然后根据FCB当中记录的访问权限相关的一些信息来判断“临时访客”这个用户到底有没有权限访问这个文件,最后发现这个用户是没有权限访问的,于是就弹出了刚才的提示框。