(1)引言

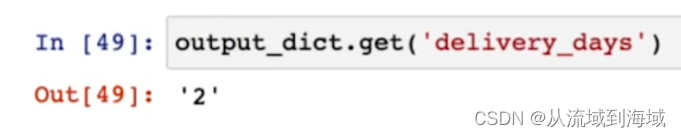

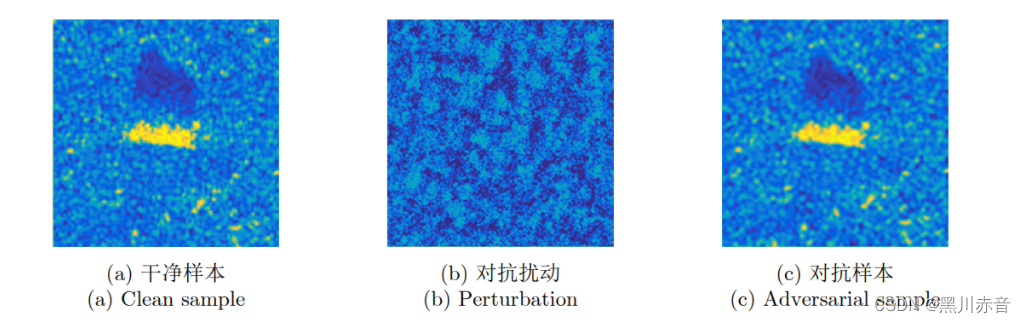

神经网络通常存在鲁棒性缺陷,易受到对抗攻击的威胁。攻击者可以隐蔽的诱导雷达智能目标识别做出错误预测,如:

a图是自行车,加上对抗扰动后神经网络就会将其识别为挖掘机。

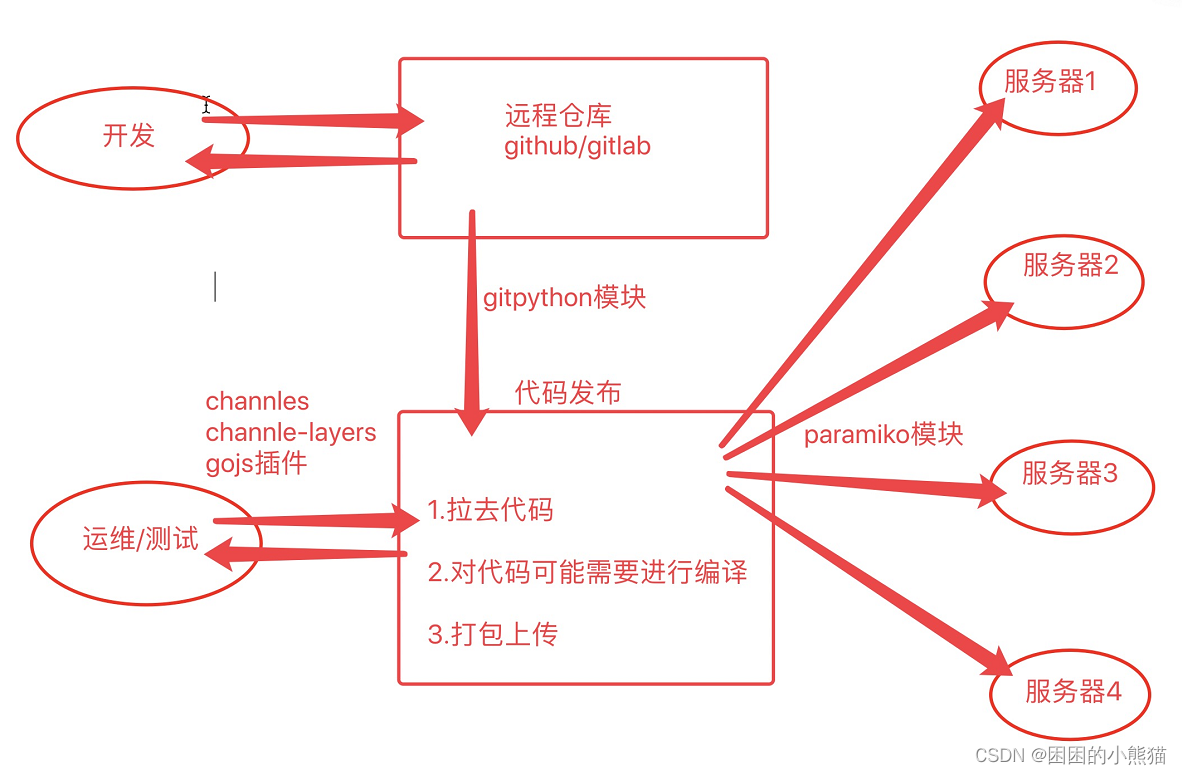

(2)雷达像智能识别

传统的雷达像识别方法通常利用特征工程构建模板库,并采用合适的分类器进行识别。其效果特别依赖于人工设计特征的质量。

基于HRRP(High-Resolution Range Profile)是一维距离像,具有姿态敏感性,幅度敏感性和平移敏感性等。通常采用一维卷积网络和循环神经网络。

二维像主要为SAR图像和ISAR图像,目前针对SAR图像研究较多。但是相比于光学图像,雷达图像获取难度高,因此再训练中的样本不够会导致过拟合现象。有以下几种方法(1)使用轻量化神经网络,大幅度减少网络参数;(2)对有限样本进行精细化处理进或利用生成式模型扩充训练集;(3)再雷达图像更少的情况下,使用迁移学习和元学习等方法。

基于速度神经网络的雷达像识别方法一般采用提到都下降来使得预测分布和真实分布的偏差最小。这种具有潜在的鲁棒性缺陷,比如只要在图像上若干个位置的像素施加扰动就可以增大偏差,从而导致模型误判。

(3)雷达像智能识别对抗攻击

上一小节中最后一段的这种“设计并实现误导神经网络模型的对抗性扰动的过程叫做对抗攻击”。

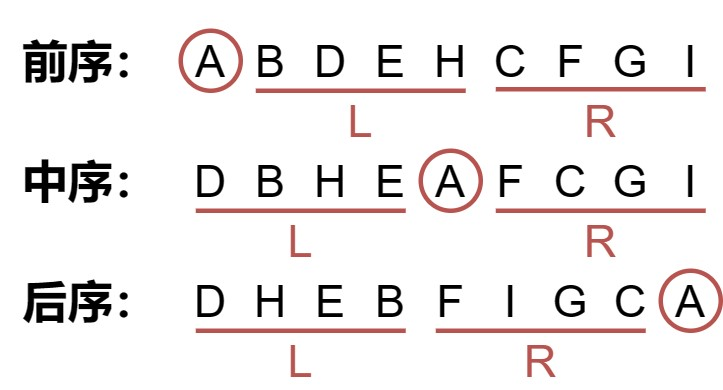

3.1对抗攻击原理

神经网络的训练过程是寻找最小化偏差的过程:(寻找模型参数

θ

\theta

θ)

argmin

θ

l

(

f

θ

(

x

)

,

y

)

\operatorname*{\text{argmin }}_\theta l(f_\theta(x),y)

θargmin l(fθ(x),y)

神经网络的测试过程为寻找最小化偏差的过程:(寻找分类标签

i

i

i)

argmin

i

l

(

f

θ

(

x

)

,

i

)

,

i

∈

(

1

,

2

⋅

⋅

⋅

k

)

\underset{i}{\operatorname*{argmin}}~l(f_\theta(x),i),i\in(1,2\cdotp\cdotp\cdotp k)

iargmin l(fθ(x),i),i∈(1,2⋅⋅⋅k)

对抗攻击将样本

x

x

x 视为待优化量,沿着梯度上升的方向对

x

x

x 添加扰动来增大其与真实标签

y

y

y之间的交叉熵(偏差),即:

max

x

l

(

f

θ

(

x

)

,

y

)

\max_x~l(f_\theta(x),y)

xmax l(fθ(x),y)

可以使用如下方法来设计扰动

η

\eta

η :

min

η

∥

η

∥

L

s

.

t

.

a

r

g

m

a

x

(

f

(

x

+

η

⏟

x

a

d

v

)

)

≠

y

\min_\eta\left.\left\|\eta\right\|_L\mathrm{~s.t.~}\mathrm{~argmax}(f(\underbrace{x+\eta}_{x_{\mathrm{adv}}}))\neq y\right.

ηmin∥η∥L s.t. argmax(f(xadv

x+η))=y

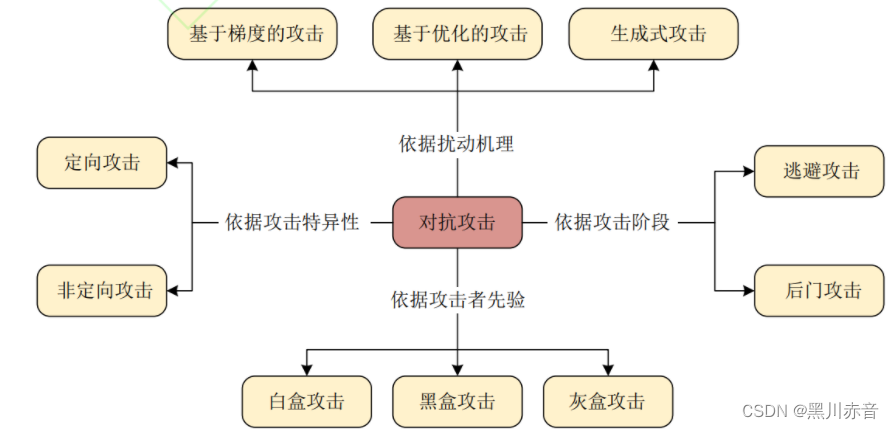

3.2对抗攻击分类

几乎所有的神经网络都通过梯度下降的方式来优化损失函数,损失函数值越小,代表分类误差越小,模型的识别效果越好。

基于梯度的攻击沿着梯度上升的方向对干净的样本施加对抗扰动,使得新样本在模型上的损失函数值增大,以实现诱导模型误判的目的。

基于优化的攻击将对抗扰动的生成转化为约束条件下的寻优问题,通过在限定条件下寻找最能影响分类结果的像素点扰动来达到模型误判的目的。

生成式攻击利用生成对抗网络直接生成对抗样本,具有生成速度快,无需获取真实目标样本的优势。

依据攻击者对目标模型的先验信息获取程度可以分为黑盒攻击,灰盒攻击,白盒攻击。

依据攻击特异性,可以分为定向攻击和非定向攻击。定向攻击要求将对抗样本误判为攻击者指定的类别。非定向攻击要求将生成的对抗样本与模型的预测类别不同。

依据攻击发生的阶段,对抗攻击可以分为逃避攻击和后门攻击后门攻击发生在模型的训练阶段,攻击者可篡改一部分训练数据或者对训练过程 进行恶意操纵,使模型对含有特定图案(称为触发 器)的图像样本预测为攻击者指定的类别,而对干净样本正常预测。

逃避攻击通常需要在推理阶段结合待测样本与目标模型, 经过一定的优化过程在线产生。

3.3 雷达二维像智能识别对抗攻击

早期雷达像智能识别对抗攻击方法将雷达像视为单通道的灰度图像,借鉴光学图像中的对抗攻击方法逐像素的生成对抗扰动。蕴含特征信息越丰富的雷达像越容易受到对抗噪声的扰动,并且对抗样本通常分布在几种特点的类别上。结构越复杂的网络越容易受到对抗样本的攻击。

从物理实现的角度上看,光学图像的对抗扰动可通过相机拍摄实现由数字域向物理域的转换,而雷达像的对抗扰动则需要体现为目标回波的相干能量累积。

**我们希望建立数字域的雷达像对抗扰动与二面角、三面角 等真实物理结构的电磁散射特性的联系。从而增加雷达像对抗样本的物理可实现性。**对于运动中的雷达目标而言,背景区域不断变化,因此思路为将扰动约束在目标区域附近。将对抗扰动约束为若干个像素点的聚合后再添加到目标附近,以此来逼近实际场景中的目标散射点。掩膜约束。也有文献指出对抗攻击生成的高频非鲁棒特征可能导致模型的对抗脆弱性,通过对对抗扰动约束为SAR图像散斑的形式。

属性散射中心模型:

属性散射中心模型用多个参数来描述二面角、三面角等典型结构的散射机理,可以定量描述频率

f

f

f、方位角

ϕ

\phi

ϕ等参数对目标电磁散射响应的影响,单个散射中心的响应可以表示为:

E

(

f

,

ϕ

;

Θ

N

)

=

A

⋅

(

j

f

f

c

)

α

⋅

exp

(

−

j

4

π

f

c

(

x

cos

ϕ

+

y

sin

ϕ

)

)

⋅

sinc

(

2

π

f

c

L

sin

(

ϕ

−

ϕ

ˉ

)

)

⋅

exp

(

−

2

π

f

γ

sin

ϕ

)

\begin{aligned} E(f,\phi;\Theta_{N})=& A\cdot\left(\text{j}\frac f{f_\mathrm{c}}\right)^\alpha \cdot\exp\left(-\mathrm{j}\frac{4\pi f}c(x\cos\phi+y\sin\phi)\right) \cdot\operatorname{sinc}\left(\frac{2\pi f}cL\sin(\phi-\bar{\phi})\right) \cdot\exp(-2\pi f\gamma\operatorname{sin}\phi) \end{aligned}

E(f,ϕ;ΘN)=A⋅(jfcf)α⋅exp(−jc4πf(xcosϕ+ysinϕ))⋅sinc(c2πfLsin(ϕ−ϕˉ))⋅exp(−2πfγsinϕ)

其中 Θ N \Theta_{N} ΘN是影响散射响应相应的参数集指的是影响散射响应的参数集合。用这个模型来实现其物理可实现性。

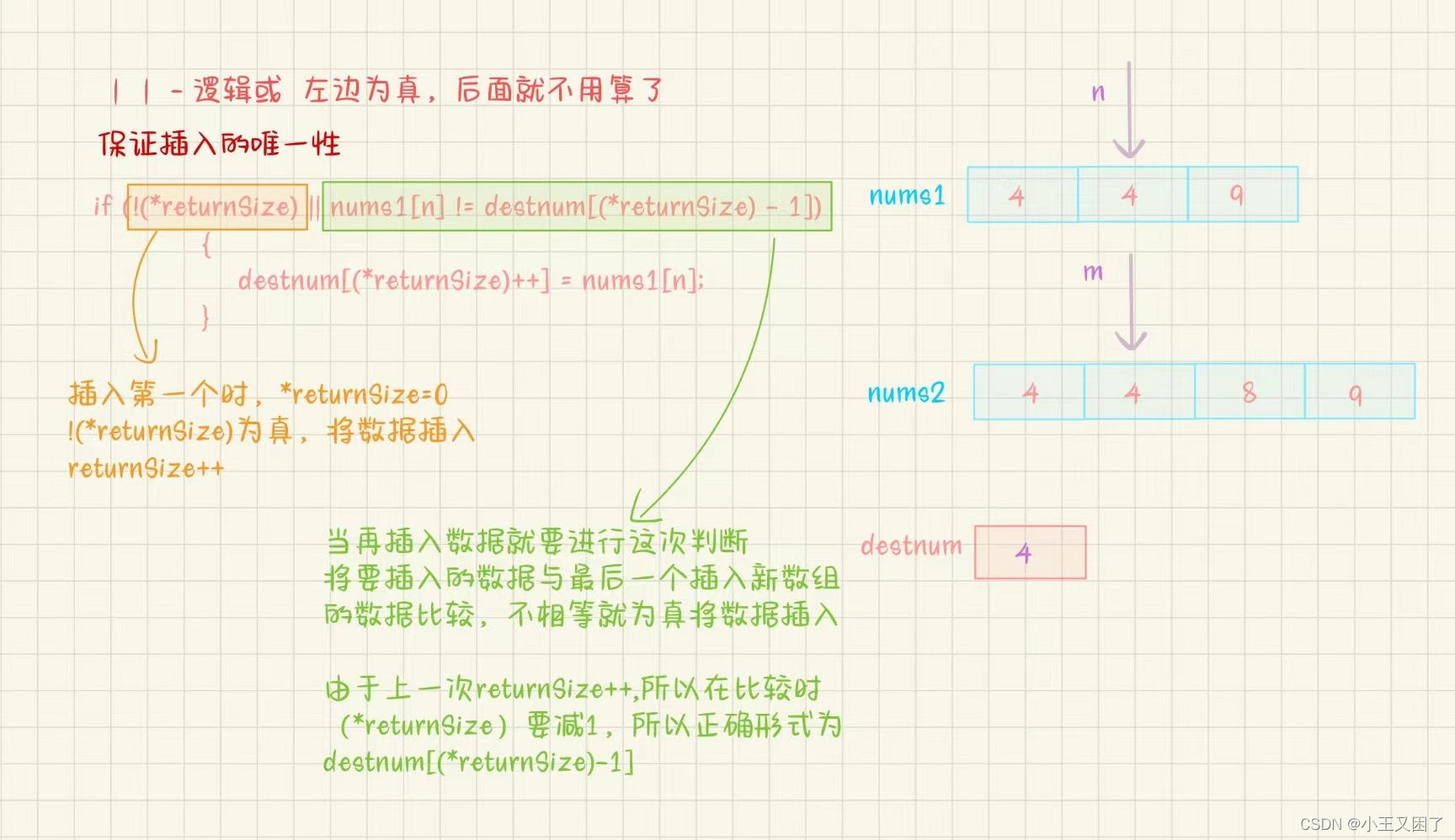

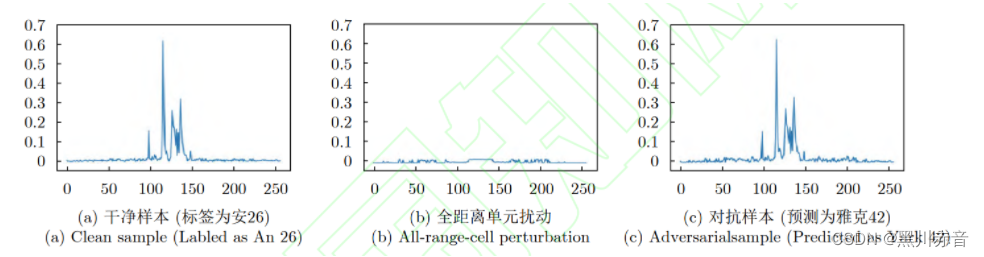

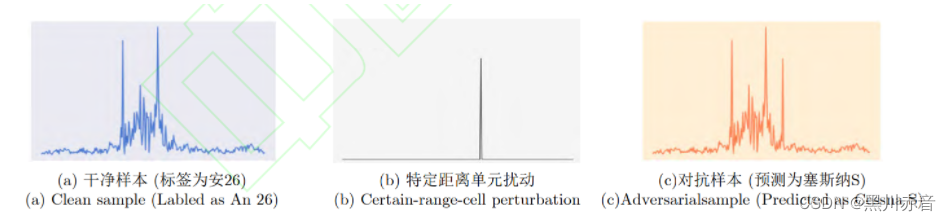

3.4 雷达一维像智能识别对抗攻击

针对HRRP目标的对抗攻击可分为全距离单元扰动和特定距离单元扰动。

全距离单元扰动:

对于一个具有距离单元的HRRP样本 x x x,攻击者分别计算每个距离单元处所处的损失函数的梯度,并沿着梯度上升的方向添加适当的干扰脉冲便可以形成HRRP的对抗样本。

**缺点:**生成的扰动难以扩展到信号域。

特定距离单元扰动:

与雷达二维像对抗样本相类似,针对HRRP识别模型的攻击也希望将扰动约束在目标区域的距离单元。首先找到HRRP数据中易受攻击的脆弱距离单元,然后利用干扰机在这些距离单元中注入特定幅值的干扰脉冲,实现了高置信度HRRP对抗样本的生成。

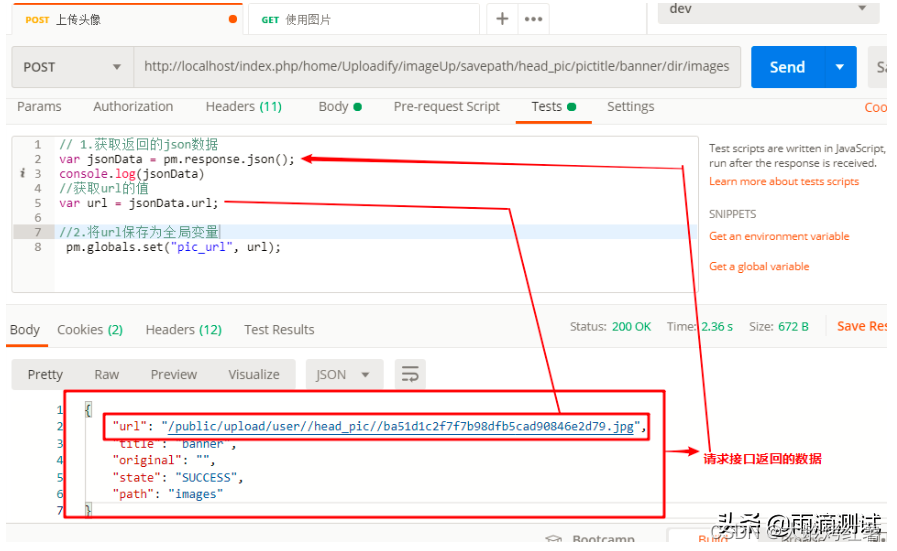

(4)雷达像智能识别对抗防御

现有雷达像对抗防御方法主要借鉴光学图像对抗中的防御技术,本文依照防御阶段不同。将对抗防御方法分为输入端防御,模型端防御和输出端防御。输入端防御包括对训练数据和测试数据的预处理、数据增强等操作。模型端防御包括改善模型的训练测量和设计更鲁棒的模型结构 。输出端防御值调取模型的特征向量、logit向量、置信度向量等,

输入端防御:

预处理方法将对抗扰动视为噪声,希望通过降噪、尺度变换等预处理方法去除对抗扰动。

模型端防御:

希望改善自身模型的鲁棒性来降低对抗攻击的威胁,主要有优化训练目标函数和改进网络结构两种方式。

输出端防御:

其本质是一个二分类任务。现有的对抗检测方法通常从统计分布的角度设计检测判据。查验模型输出的隐层特征、得分向量、置信度来判断待测样本是否存在异常。

(5)雷达智能识别对抗的开放问题

1.雷达HRRP的智能识别对抗

尽管目前尚未有针对HRRP对抗样本的防御方法提出,但从信号形式看,HRRP数据和语音数据均具有一维的形式,且不同的信号均具有时序相关性。因此可以借鉴语音信号对抗防御中常用的音频扰动,音频压缩等方法,对HRRP对抗样本中的对抗性距离单元进行破坏或重构后再进行识别,以达到防御的目的。

2.小样本雷达像智能识别对抗

当用户缺乏对预训练模型 和先验数据的监管时,攻击者可采用投毒或木马的形式在预训练模型中植入后门。使用含有后门的预 训练模型开展小样本学习,将导致用户模型难以收敛或者对中毒样本做出错误预测。

3.针对SAR图像目标检测网络对抗攻击

针对SAR图像目标检测网络的对抗攻击也是重要的研究方向。藏待测目标、误导分类结果、干扰候选框生成等。SAR图像中背景区域与目标区域具有能量分布差异,在设计针对SAR图像目标检测网络的对抗攻击方法时可以利用这一先验信息。全局扰动攻击方法需对整幅图像的每一像素点进行 扰动,应用于大尺度SAR图像时物理实现难度大, 而局部扰动的方法仅在目标区域生成对抗补丁,更易于物理实现。

4.雷达对抗样本与库外样本的区分

雷达目标识别模型在测试阶段极可能遇到训练集中未出现的样本,即库外样本(Out Of Distribution,ODD)样本。现有检测方法只能区分正常样本与异常样本,无法区分异常样本是属于ODD样本还是对抗样本。