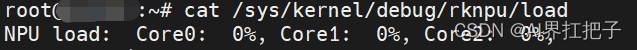

cat /sys/kernel/debug/rknpu/load

在Linux中,你可以使用一些工具和命令来绘制某一进程的实时内存折线图。一个常用的工具是gnuplot,它可以用来绘制各种图表,包括折线图。

首先,你需要收集进程的实时内存数据。你可以使用pidstat命令来监视特定进程的内存使用情况,并将数据输出到文件中。例如,你可以使用以下命令:

pidstat -r -p <PID> 1 > memory_data.txt

这将以1秒的间隔监视进程PID的内存使用情况,并将数据输出到memory_data.txt文件中。

接下来,你可以使用gnuplot来绘制折线图。创建一个文件,比如plot_memory.gp,并在其中指定绘图参数和数据文件。以下是一个简单的示例:

set terminal png

set output "memory_graph.png"

set title "Memory Usage"

set xlabel "Time"

set ylabel "Memory (MB)"

set xdata time

set timefmt "%s"

set format x "%H:%M:%S"

plot "memory_data.txt" using 1:2 with lines title "Resident Set Size (RSS)", \

"memory_data.txt" using 1:3 with lines title "Virtual Size (VSZ)"

这个示例将使用时间作为X轴,内存使用量作为Y轴,并绘制两条折线,分别代表Resident Set Size (RSS)和Virtual Size (VSZ)。

最后,你可以在终端中运行以下命令来生成折线图:

gnuplot plot_memory.gp

这将生成一个名为memory_graph.png的图像文件,显示进程的实时内存使用情况的折线图。

请注意,这只是一个示例,你可以根据你的需求进行调整和修改,以适应你特定进程的内存数据和绘图要求