CDN安全

SQL注入攻击(各开发小组针对密码和权限的管理,和云安全部门的漏洞扫描和渗透测试)

Web Server的安全(运营商和云安全部门或者漏洞纰漏第三方定期发布漏洞报告修复,例如:nginx版本号和nginx resolver和空指针等)

带宽消耗型攻击: (无限CC循环请求某些资源、动态CC专打一些动态页面、无缓冲CC穿透CDN、循环下载CC、SSL)

资源消耗型攻击:(flood攻击,SSL重新多次协商)

种类:SYN flood消耗CPU和内存、SYN flood、UDP flood、ICMP flood、HTTP flood、CC

业务种类:动态内容攻击、针对SSL的攻击、直接针对IP的攻击、DNS劫持

攻击方式:HTTP Get、HTTP Post、Local DNS、DNS flood、DNS 反射、权威DNS、SYN flood(TCP协议的标志位都能组成一个flood)、UDP flood、四层DDos、Connection flood、SSDP

防护手段

系统及硬件:

基于协议栈优化linux操作系统,例如腾讯Tlinux kemel(前置判断和过滤HTTPS支持、前置判断算法改进)、IDC硬件(入口)anti-DDos产品、云清洗(骨干网络、更近源站、节点的本地化)

基于单个节点的防护:

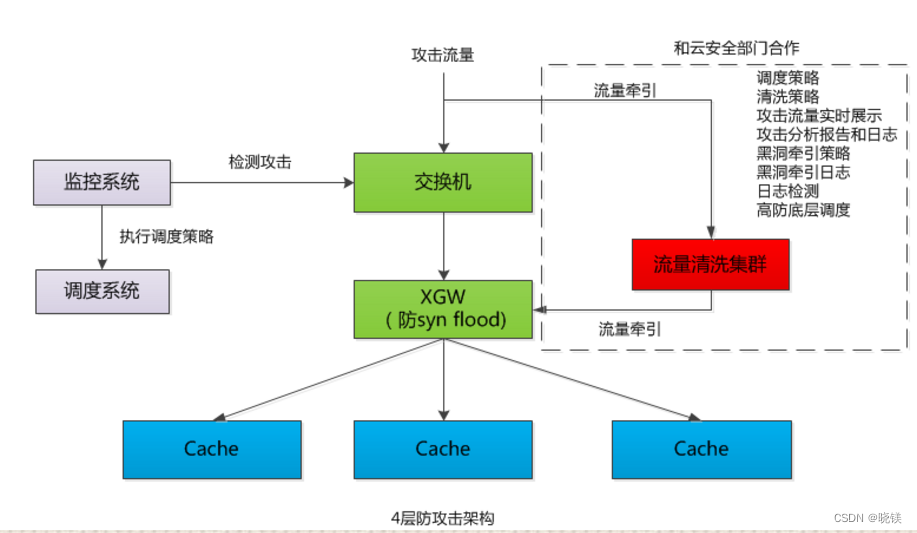

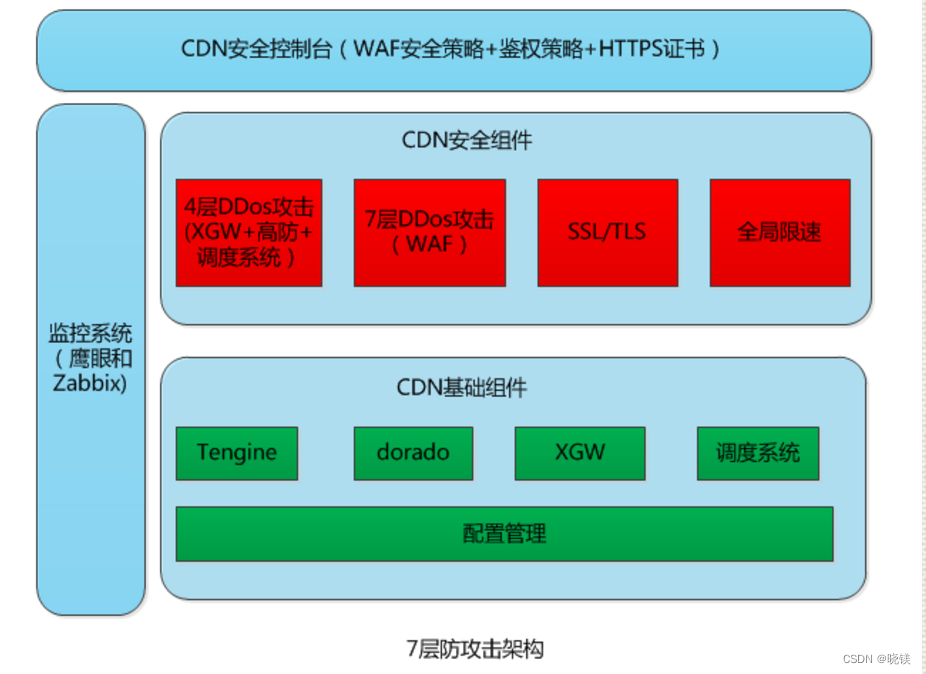

传输层的DDos攻击---XGW(syn flood攻击)和调度系统(运维策略的一种, 例如黑洞)

应用层的DDos、CC攻击---CDN WAF

CDN整体:

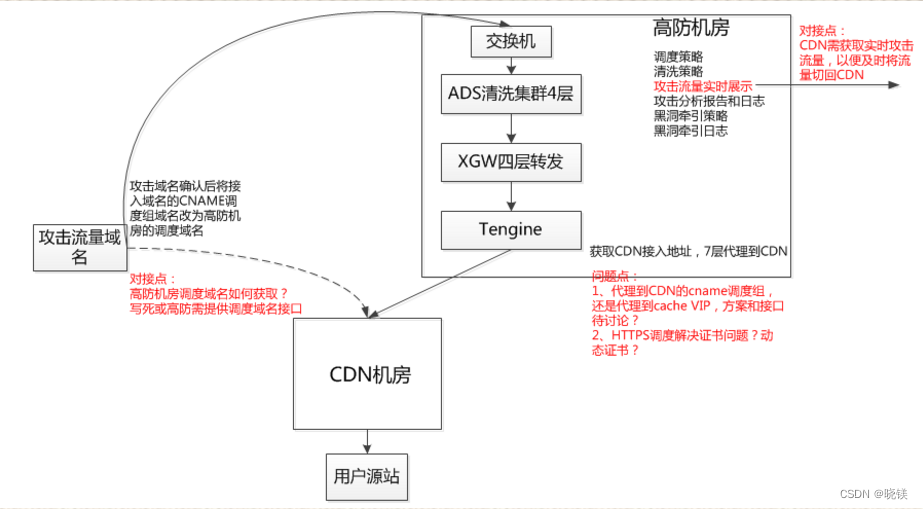

CDN所有节点联动+高防业务的接入(从交换机开始引入清洗流量集群,最后将流量注入网关)

SCDN:

带安全能力的边缘节点,中层、上层

带安全能力的DNS解析

高防IP+XGW+智能调度系统联动

防御考核

高性能(单机量、集群防护量)

识别攻击(时间+空间双维度,探针部署)

快速响应(秒级响应,秒级清洗,无网络抖动)

误杀问题(逐包检测,精准分析,大数据智能分析)

游戏空连接(防御空连接、防御慢连接、针对游戏的恶意连接、对报文合法性检查)

防御CC攻击(IP+cookie的频率、IP+key的认证、验证码、限速,影响体验)

防御僵尸网络,防御WEB攻击(防御SQL注入、防御XSS、防御跨站攻击)