1. 什么是IDS?

IDS(intrusion detection system)入侵检测系统,是一种对网络传输进行即时监视,在发现可疑传输时发出警报或者采取主动反应措施的网络安全设备。它会对系统的运行状态进行监视,发现各种攻击企图、过程、结果,来保证系统资源的安全。

检测器: 分析和检测入侵的任务并向控制器发出警报信号

数据收集器: 主要负责收集数据

知识库: 为检测器和控制器提供必需的数据信息支持

控制器: 根据警报信号人工或自动地对入侵行为做出响应

2. IDS和防火墙有什么不同?

(1)防火墙主要防御的范围是1-4层;入侵检测真主要防御的是应用层

(2)防火墙属于被动防御;入侵检测属于主动防御

总:入侵检测是防火墙的一个有力的补充。形成防御闭环、可以及时、准确、全面的发现入侵

3. IDS工作原理?

(1) 信息收集

收集的内容:用户在网络、系统、数据库及应用系统中活动的状态和行为

系统和网络的日志文件

目录和文件中的异常改变

程序执行中的异常行为

物理形式的入侵信息

(2)信息分析

操作模型、方差、多元模型、马尔科夫过程模型、时间序列分析

模式匹配

统计分析

完整性分析

(3) 安全响应

流行的响应方式:记录日志、实时显示、E-mail报警、声音报警、SNMP报警、实时TCP阻断(使用RST阻断)、防火墙联动、WinPop显示、收集短信报警

主动响应

被动响应

(4)异常检测

当某个事件与一个已知的攻击特征(信号)相匹配时,一个基于异常的IDS会记录一个正常大致轮廓,当一个事件在这个轮廓之外发生,就认为是异常,IDS就会告警;

4. IDS的主要检测方法有哪些详细说明?

(1) 攻击检测

入侵检测类似于治安巡逻队,专门注重发现行迹可疑者

被动、离线地发现计算机网络系统中的攻击者

实时、在线地发现计算机网络系统中的工作者

(2)异常检测

IDS通常使用的两种基本分析方法之一,又称为基于行动的入侵检测技术

原理:收集操作活动的历史记录,建立代表主机、用户或者网络连接的正常行为描述,判断是否发生入侵。

异常检测模型:

首先总结正常操作应该具有的特征(用户轮廓),当用户活动与正常行为有重大偏离时即被认为是入侵

(3)误用检测

又称为特征检测

IDS通常使用的两种基本分析方法之一,又称为基于知识的技术检测

原理:对一致的入侵行为和手段进行分析,提取检测特征,构建攻击模式或者攻击签名,判断入侵行为

特征检测:IDS核心是特征库(签名)

优点:准确地检测已知的入侵行为

缺点:不能检测出未知的入侵行为

(4) 异常检测与误用检测的对比:

5. IDS的部署方式有哪些?

(1) 网络IDS(NIDS):

在网络中的关键位置部署IDS传感器,监测网络流量和数据包,通过分析网络流量中的异常行为和攻击特征来检测入侵。典型的NIDS部署方式包括集中式和分布式部署。

- 集中式部署:将IDS传感器集中部署在网络入口点或关键网络节点上,监测整个网络流量。这种方式可以提供全局的网络安全监测和集中的日志管理,但可能会造成单点故障和性能瓶颈。

- 分布式部署:在网络中多个位置部署IDS传感器,每个传感器负责监测特定的网络区域或子网。这种方式可以提供更好的性能和容错能力,但需要更多的资源和管理工作。

(2)主机IDS(HIDS):

在主机上安装IDS软件,监测主机系统的活动和行为,通过分析主机日志和系统调用来检测入侵。主机IDS可以提供更详细和精确的入侵检测,但需要在每台主机上安装和管理IDS软件。

(3)混合IDS(Hybrid IDS):

结合网络IDS和主机IDS的优势,同时在网络和主机上部署IDS传感器,以提供全面的入侵检测和监测能力。

(4)云IDS(Cloud IDS):

在云环境中部署IDS传感器,监测云平台和虚拟机的活动和流量,以检测云环境中的入侵行为。云IDS可以提供弹性和可扩展的入侵检测能力,但需要与云服务提供商合作进行部署和管理。

6. IDS的签名是什么意思?签名过滤器有什么作用?例外签名配置作用是什么?

(1)签名:

在IDS中,签名是一种用于检测特定入侵行为或攻击模式的规则或模式。IDS使用签名来比对网络流量、数据包或主机日志中的特定模式或特征,以判断是否存在已知的入侵或攻击行为。当检测到与签名匹配的流量或行为时,IDS会发出警报或采取其他预定的响应措施。

签名可以基于已知的攻击模式、恶意软件特征、异常行为或其他入侵指标来构建。

签名可以由安全厂商、社区或网络管理员自行创建或更新,也可以从公共的签名库或安全更新中获取。对于IDS来说,及时更新签名非常重要,以保持对新型攻击和恶意行为的检测能力。

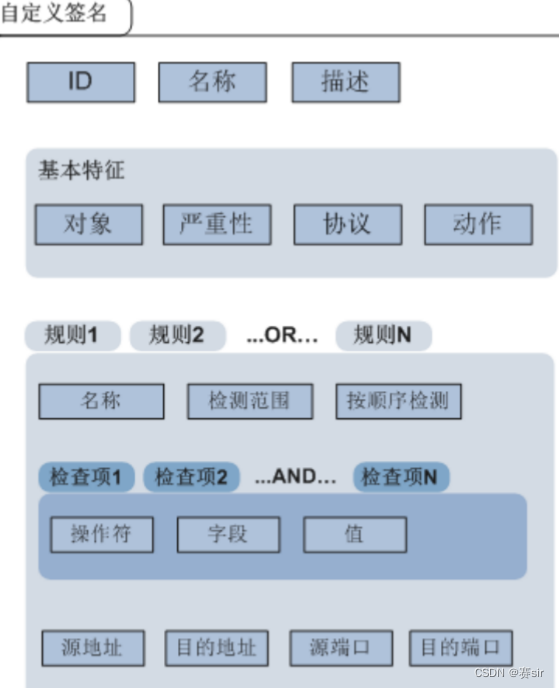

自定义签名:

(2)签名过滤器的作用:

签名过滤器是若干签名的集合,我们根据特定的条件如严重性、协议、威胁类型等,将IPS特征库中适用于当前业务的签名筛选到签名过滤器中,后续就可以重点关注这些签名的防御效果。通常情况下,对于筛选出来的这些签名,在签名过滤器中会沿用签名本身的缺省动作。特殊情况下,我们也可以在签名过滤器中为这些签名统一设置新的动作,操作非常便捷。

签名过滤器的动作分为:

阻断:丢弃命中签名的报文,并记录日志

告警:对命中签名的报文放行,但是会记录日志

采用签名的缺省动作:实际动作以签名的缺省动作为准

(3)例外签名的作用:

如果管理员需要将某些签名设置为与过滤器不同的动作时,可将这些签名引入到例外签名中,并单独配置动作。

例外签名的动作分为:

阻断:丢弃该签名中的报文,并记录日志

告警:对命中签名的报文放行,会记录日志

放行:对命中签名的报文放行,不会记录日志

添加黑名单:是指丢弃该命中签名的报文,阻断报文所在的数据流,记录日志,并将报文的源地址或者目的地址添加到黑名单