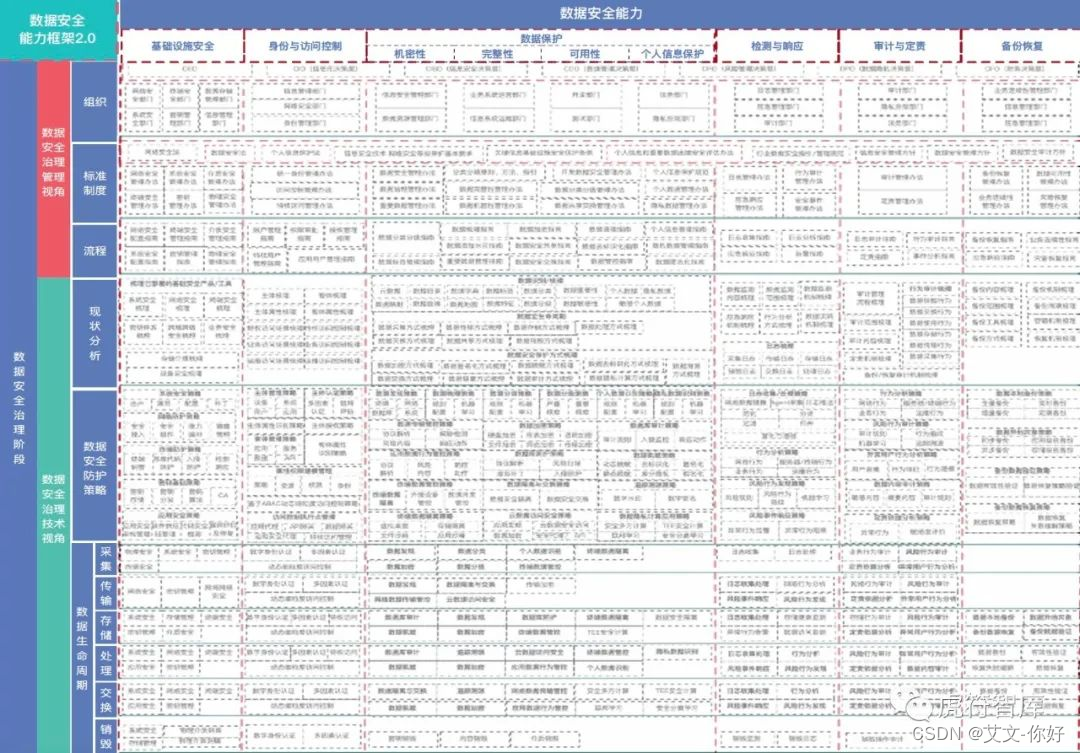

数据安全能力框架构成

1) 数据安全治理

管理视角:从组织制度流程上提出要求,由于数据在各业务系统之间流转,需要设立高级管理层参与决策的数据安全管理部门,统筹和规划多部门之间的工作;需要设立跨组织的数据管理协调部门,以确保制度、流程、技术等方面的落地。结合法律法规、合规监管,制定基础结构安全管理办法及配置管理指南,身份与权限管理办法,数据安全管理办法及数据分类分级原则和方法,个人信息保护管理办法及流程,事件应急响应管理及流程,审计管理业务连续性保障管理及流程。

技术视角:结合企业的IT战略,业务战略,合规要求、数据治理的优先级,风险偏好等识别需要数据安全治理的业务,梳理业务现状和安全能力现状,梳理业务场景,应用场景、业务逻辑和数据流转,识别数据访问的主客体,数据使用操作行为,明确数据访问关系,结合数据治理的成果(如元数据、数据目录、数据血缘等),根据行业的分类分级指引,对业务数据分类分级和数据打标,为后续的流转控制和数据保护提供基础,梳理数据生命周期每一段的安全风险,给出数据安全风险报告,制定对应的风险缓解方案,形成数据安全防护策略优化建议,覆盖全生命周期。

运行视角: 从业务场景出发,梳理数据流转环节形成数据脉络,结合威胁建模,构建缓解措施和安全能力,形成数据安全管控和防护策略,覆盖到数据安全相关的各个产品和工具。(运行视角将通过数据安全Conops展示清晰的图景。)

2) 数据安全防护

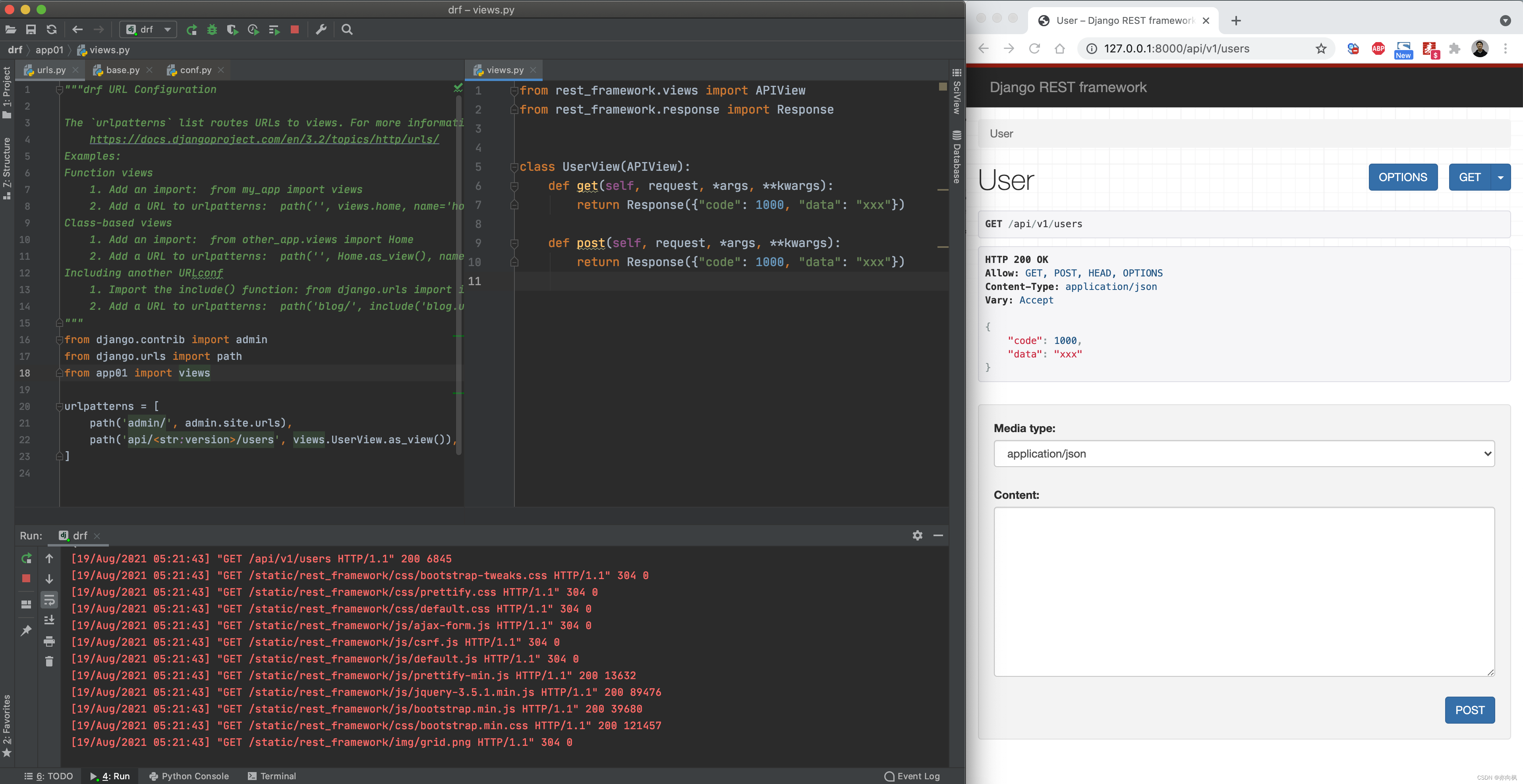

从基础环境安全到身份安全与访问控制、数据保护、监测与响应、审计定责,到数据备份恢复,覆盖数据实体防护的全能力。数据安全需要将安全能力和举措植入到应用架构及数据平台中,与系统、应用和业务的每个层级深度融合。

基础环境:端、网、云的安全建设, 面向资产、配置、漏洞、补丁的系统安全,应用安全、API安全、密码基础设施等。

身份安全与访问控制:零信任体系, 动态细粒度访问控制机制。

数据保护:数据发现,敏感数据识别,加密,脱敏,防泄漏,数据库防护,数据沙箱,隐私保护,云数据访问保护,安全隔离与交换等。

监测与响应:监测主客体之间的数据访问关系,数据流转信息,以及流量日志、应用日志,系统日志、安全告警等,汇聚关键环节对重要数据、敏感数据的处理和流转信息,以构建敏感数据分布态势、敏感数据流动态势、数据安全风险态势,并对数据安全威胁及时预警和处置,指导数据安全持续运营工作。

审计定责:利用多源、多维日志,分析风险行为,通过追踪溯源,识别异常行为,进行定责。

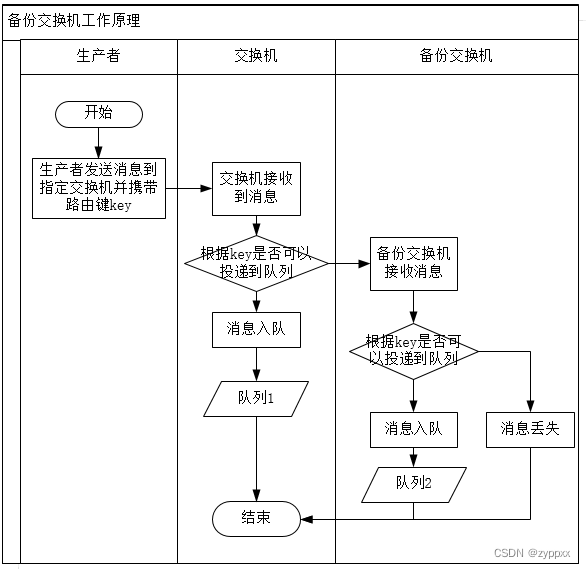

备份恢复:为构筑业务弹性,开展本地备份、异地灾备以及数据恢复和有效性验证。

数据安全全流程防护需要基于数据脉络做精准管控,同时结合数据全生命周期的安全防护。精准管控需要根据数据脉络,结合零信任架构和数据安全治理的成果(如分类分级、数据标签,数据目录,资源属性等),动态评估主体的数字身份、安全状态和信任等级,实现对客体资源的精准控制访问;结合数据全生命周期,对数据实体做全方位的防护(如采集要脱敏过滤,存储安全加密,使用精准管控,重要数据沙箱隔离等)。