这个重点是讲关于java的代码审计,看这些漏洞是怎么在java代码里面产生的。

#Javaweb 代码分析-目录遍历安全问题

这个漏洞原因前面文章有,这次我们看看这个漏洞如何在代码中产生的,打开靶场

解题思路就是通过文件上传,上传文件把它应该正常上传的路径进行修改,更改他的上传路径。

查看页面源码

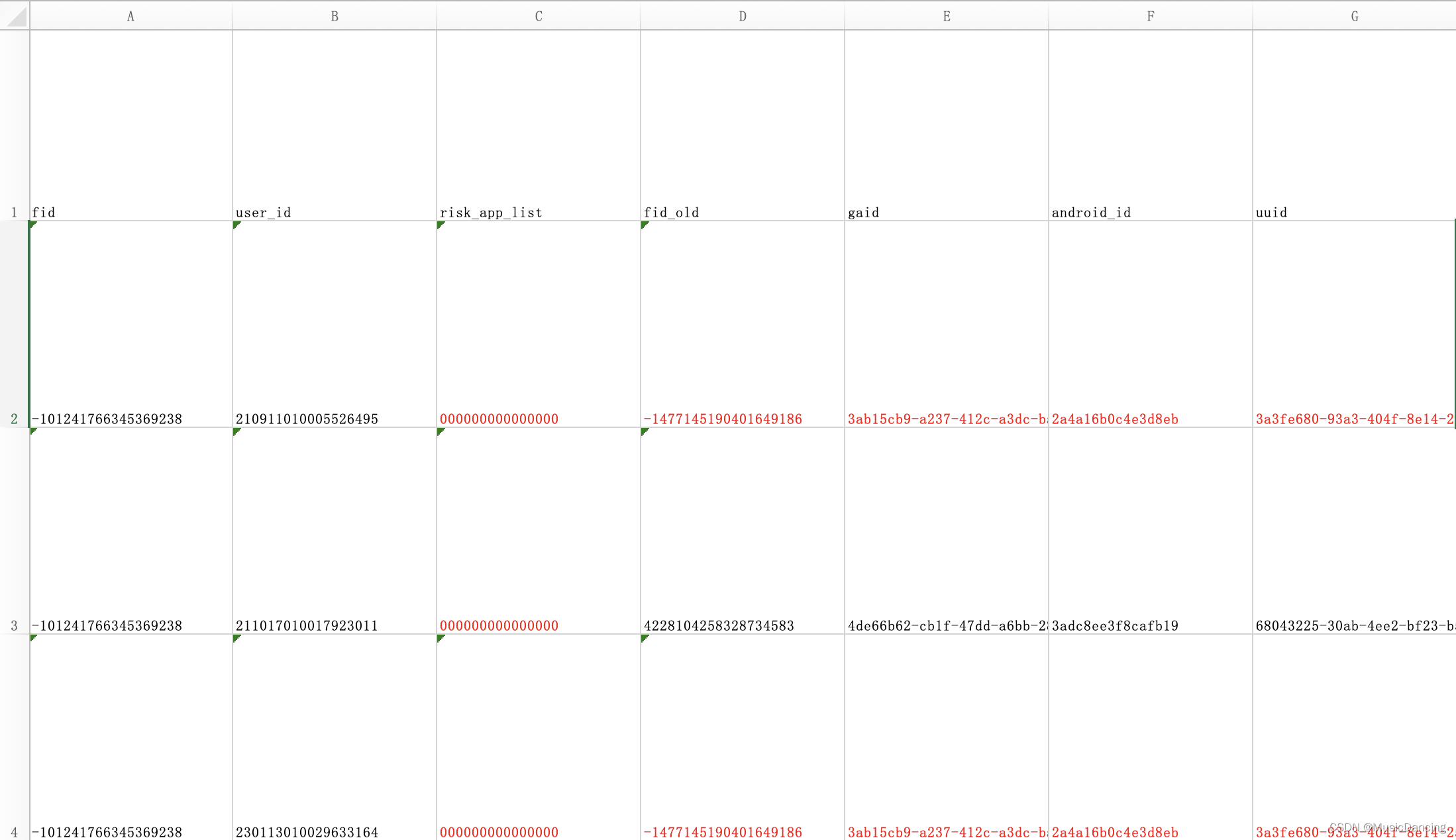

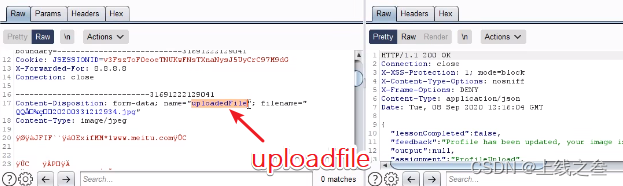

我们正常上传一个文件,看一下他的储存路径

就是箭头指向的对方。

这关的过关思路就是把这个文件上传到其他目录下面去。

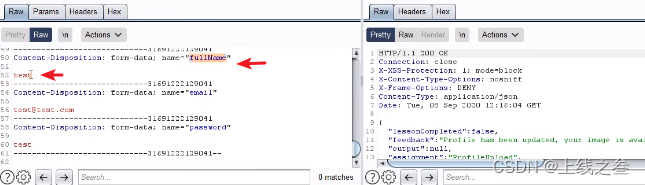

而我们发现fullname是test,上传后文件的命中也叫test,我们改一下fullname为xiaodi,上传文件的名字也变成小迪了。

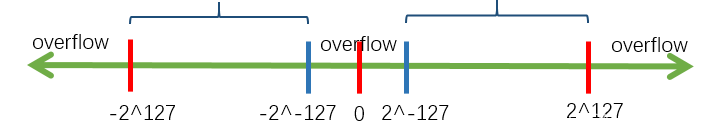

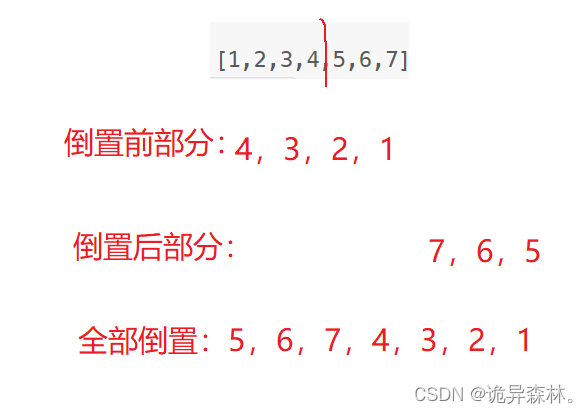

这时候我们试着把名字改成../xy,../是意思就是上一级,那我们这样子上传,会不会上传到他的上一级目录下面../

上传一下

成功了,成功过关。

这个有什么意义,我们还没有讲过目录权限解析这个东西,如果对方设置了目录解析权限,这个目录下面的文件的监听,比如一个图片的储存目录,他就可以设置不给予脚本执行权限,如果能操作储存到目录,就可以上传到别的目录,因为别的目录就可能没有设置权限。

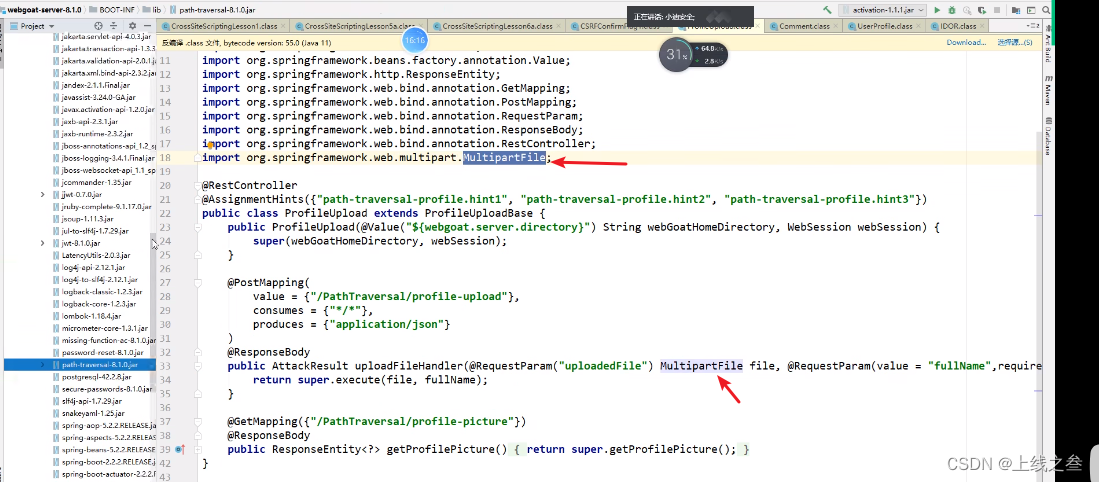

我们看一下这关代码是怎么回事

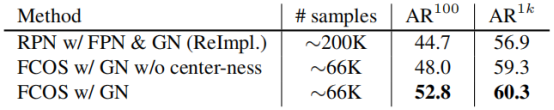

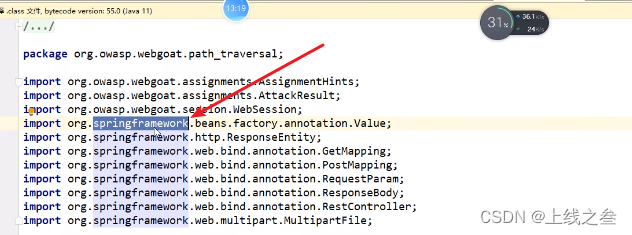

我们看代码重点要看,模块引用(框架,自带的等等),路由地址,静态文件(html,js等等)简易代码理解。

这个就是java一个比较知名的框架,

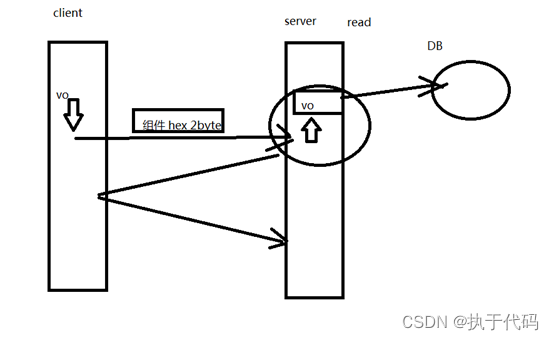

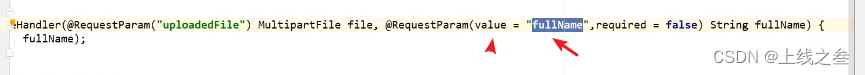

这个就类似php里面的get什么的,就是接收数据,后门是变量值,

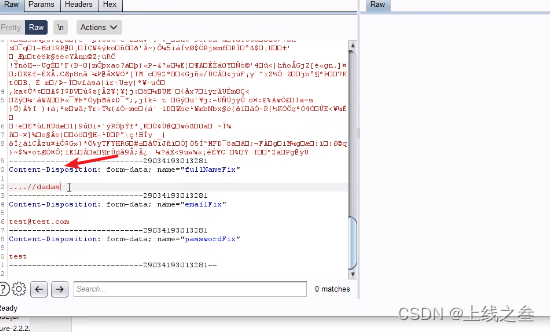

在这个数据包里面就有代码中的变量。

接受fullname值给value,在数据包里面也有显示,还有fullname的值

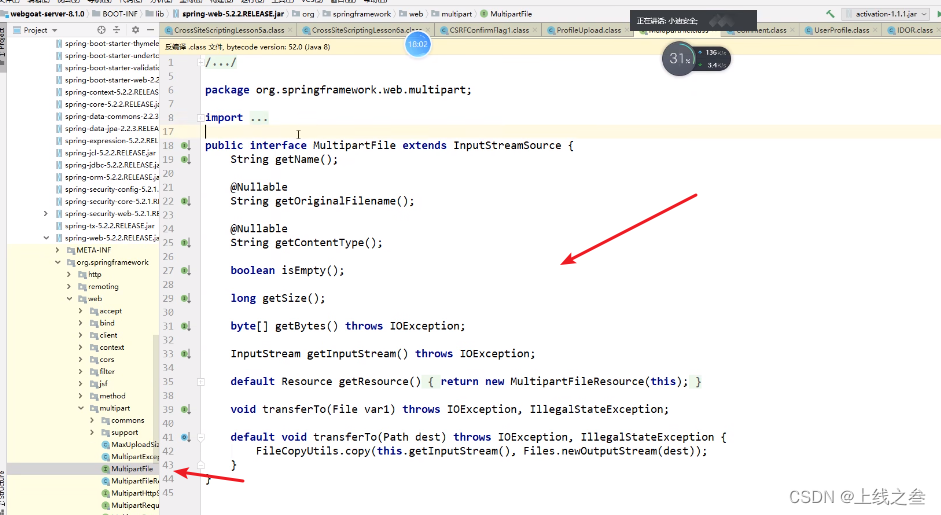

这个mltioatfile和上面引用的名字一样,就是引用的上面的功能。

这就是mltioatfile声明的情况

这个代码的大概含义就是,把输入的文件赋值到输出的地方来。

#打开第三关

还是同样的绕过,不过../被修复了,

先上传一个文件看看保存路径,代码,差不多,多了一个过滤

这个因为他只过滤一次,所以就可以直接用循环绕过,写为....//,这样子绕过

就成功了。

#Javaweb 代码分析-前端验证安全问题

因为他的验证产生在前端,不在后端验证,

打开靶场

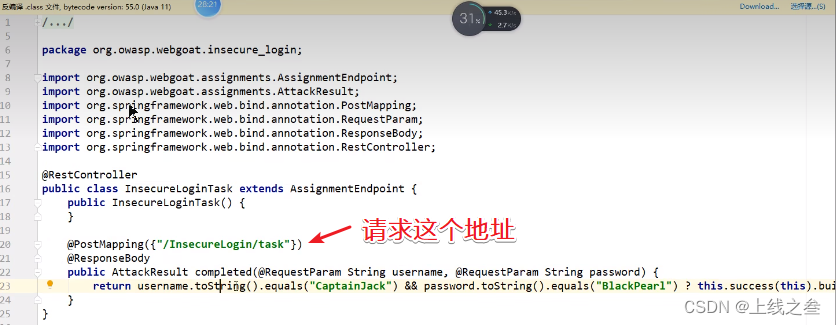

就是尝试登陆, 随便输入个账户密码抓一下数据包

查看一下源码

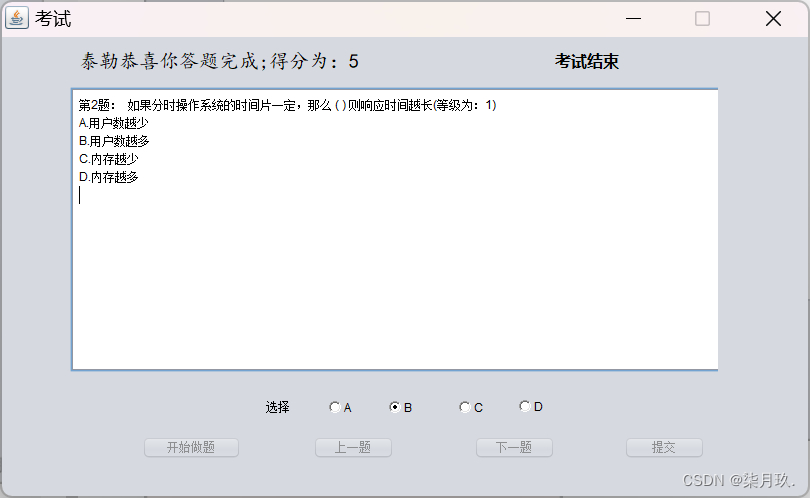

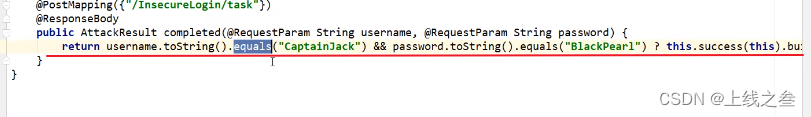

tosring改编为字符串格式,equals对比括号内的内容是否相同,

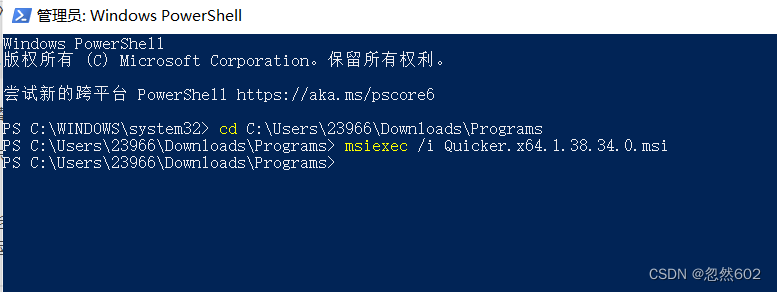

我们该如何在黑盒情况下,获取到账户密密码,在java里面组成目录结构的相关问题,我们直接在html网站的源码页面就可以查看

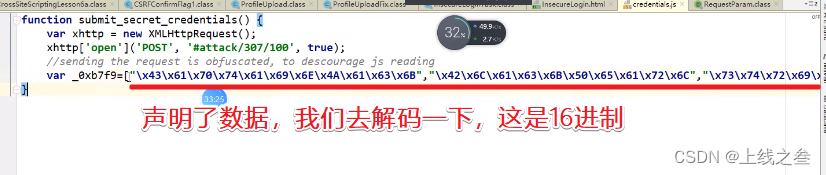

因为是前端验证,去看那个加载代码

我们解码的时候要把/x去掉,才能解码出来

这个就是账号和密码。

我们还可以不写账号密码,直接点击登录吗,就触发前端的jscript代码,抓住数据包就可以看到账户密码

这一关是告诉我们看代码,要去看那些代码,

ss

s