数据参考:CISP官方

目录

- 国家立法体系

- 网络安全法解析

- 网络安全相关法律

一、国家立法体系

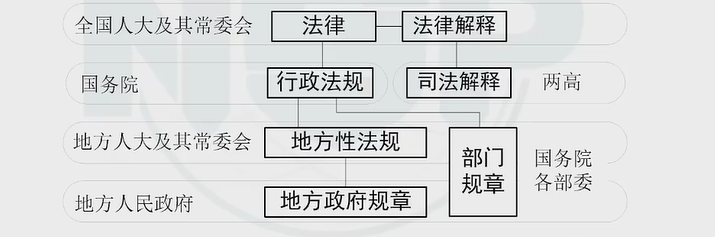

1、我国的立法体系

- 我国的立法体系在网络空间治理中扮演着基础工作的角色。

- 为了应对快速发展的网络技术和威胁,我国采取了多级立法机制来完善网络空间的法律框架。

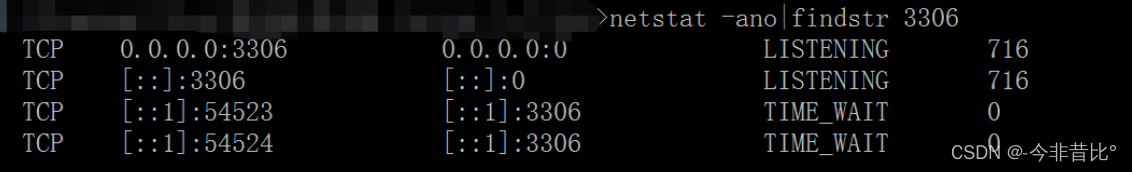

2、立法机构

全国人民代表大会及常委会

《宪法》作为我国根本大法确立了我国的基本法制体系,根据我国《宪法》第六十二条规定,“全国人民代表大会行使下列职权:

- (一)修改宪法;

- (二)监督宪法的实施;

- (三)制定和修改刑事、民事、国家机构的和其他的基本法律;·

《宪法》的解释与监督执行由全国人民代表大会负责

- 根本大法,确立了公民通信自由和通信保密受到法律的保护

- 一切法律、行政法规、地方性法规、自治条例和单行条例、规章都不得同宪法相抵触

3、行政法规的制定

国家行政法规

- 国务院根据宪法和法律,规定行政措施,制定行政法规,发布决定和命令

行业行政法规

- 国务院各部、委员会、中国人民银行、审计署和具有行政管理职能的直属机构,可以根据法律和国务院的行政法规、决定命令,在本部门的权限范围内,制定规章

地方行政法规

- 省、直辖市的人民代表大会和它们的常务委员会,在不同宪法法律、行政法规相抵触的前提下,可以制定地方性法规

二、网络安全法解析

1、网络安全法立法过程

2、《网络安全法》基本概念

《网络安全法》是中华人民共和国于2016年11月7日通过的一部关于网络安全的法律。以下是其中涉及的基本概念解释:

-

网络:指由计算机或其他信息终端通过通信设备互相连接而成的,用于信息传输、数据存储等活动的系统。

-

网络安全:指保护网络不受非法侵入、破坏、泄露等威胁的状态,确保网络系统的可用性、机密性和完整性。

-

网络空间安全:指保护网络空间免受非法活动、攻击和威胁,维护国家安全、社会稳定和公共利益。

-

关键信息基础设施:指国家经济、国防、社会生活中必不可少、一旦遭受破坏、丧失功能将严重威胁国家安全和公共利益的重要信息系统和网络。

-

网络运营者:指为用户提供网络接入、数据存储、传输、交换等网络服务的单位或个人。

-

个人信息:指能够单独或者与其他信息结合识别特定自然人身份的各种信息,包括个人身份、住址、电话号码、电子邮件等。

-

网络数据:指在网络上产生、存储、处理、传输的各种电子数据和信息。

《网络安全法》旨在维护网络安全和国家安全,保护个人信息和网络数据的安全。它规定了网络安全的基本要求和责任主体,加强了对关键信息基础设施的保护和监管,并对违法行为进行了法律惩处。

3、网络安全法主要结构

《网络安全法》共计七章79条

第一章:总则

- 明确网络空间主权原则

- 作为我国网络安全治理的基本法,《网络安全法》在总则部分确立了网络主权原则,明确了网络安全管理体制和分工,及域外的适用效力

《网络安全法》第一章总则部分确立了立法目的、适用范围以及网络安全各级单位的职责等内容:

-

立法目的:保障网络安全,维护网络空间主权和国家安全、社公共利益,保护公民、法人和其他组织的合法权益,促进经济社会信息化健康发展。

-

适用范围:适用于中华人民共和国境内建设、运营、维护和使用网络,以及网络安全的监督管理。

-

网络空间安全领域国家意志体现:该法规定了国家对网络空间安全领域的相关意志和态度。

-

国家坚持、国家鼓励、国家采取措施:该法强调国家在网络空间安全领域坚持主权、责任和压力共担的原则,鼓励网络安全技术的研究和创新,并采取一系列措施推进网络安全工作。

-

网络安全各级单位职责:该法明确了国家机关、国家通信管理部门、网络运营者等各级单位在网络安全领域的职责和义务。

第二章:“网络安全支持与促进”主要包括以下几个方面:

-

建立和完善网络安全标准体系:为了确保网络安全,法律要求建立并完善网络安全标准体系,包括制定和推广网络安全技术标准、产品和服务的安全性评估标准等。

-

扶持网络安全产业:鼓励支持网络安全产业的发展,包括网络安全产品、服务的研发和推广。这旨在促进网络安全产业的健康发展,提升网络安全能力。

-

推动社会化网络安全服务体系建设:鼓励建立社会化的网络安全服务体系,提供网络安全评估、咨询、应急响应等服务,促进组织和个人的网络安全意识和能力提升。

-

鼓励开发数据安全保护和利用技术:推动研发和应用数据安全保护和利用技术,促进数据安全管理和隐私保护。

-

开展经常性网络安全宣传教育:通过各种方式进行网络安全宣传教育,加强公众对网络安全的认知和意识,提高网络安全水平。

-

支持网络安全相关教育与培训:支持企业、高等学校、职业学校等教育培训机构开展网络安全相关的教育与培训,采取多种方式培养网络安全人才。

-

促进网络安全人才交流:鼓励网络安全专业人才的交流与合作,提升网络安全专业人才的水平和能力。

第二章的内容旨在推动和支持网络安全相关领域的发展,包括标准体系、产业、服务体系、技术创新、宣传教育和人才培养等方面。这些举措旨在提高网络安全防护能力,保障网络安全的稳定和可靠性。

第三章:网络运行安全

明确要求落实网络安全等级保护制度

- 第二十一条 国家实行网络安全等级保护制度。网络运营者应当按照网络安全等级保护制度的要求,履行下列安全保护义务,保障网络免受干扰、破坏或者未经授权的访问,防止网络数据泄露或者被窃取、篡改:

- (一)制定内部安全管理制度和操作规程,确定网络安全负责人落实网络安全保护责任

- (二)采取防范计算机病毒和网络攻击、网络侵入等危害网络安全行为的技术措施

- (三)采取监测、记录网络运行状态、网络安全事件的技术措施并按照规定留存相关的网络日志不少于六个月

- (四)采取数据分类、重要数据备份和加密等措施

- (五)法律、行政法规规定的其他义务。

网络产品、服务

- 应当符合相关国家标准的强制性要求。

网络关键设备和网络安全专用产品

- 符合相关国家标准的强制性要求

- 具备资格的机构安全认证合格或者安全检测符合要求后,方可销售或者提供

网信部门责任和一般要求

网信部门要求

网信部门和有关部门在履行网络安全保护职责中获取的信息,只能用于维护网络安全的需要,不得用于其他用途

一般要求

任何个人和组织不得从事非法侵入他人网络、干扰他人网络正常功能、窃取网络数据等危害网络安全的活动;不得提供专门用于从事侵入网络、干扰网络正常功能及防护措施、窃取网络数据等危害网络安全活动的程序、工具;明知他人从事危害网络安全的活动的,不得为其提供技术支持、广告推广、支付结算等帮助。

关键信息基础设施保护

关键基础设施运营中产生的数据必须境内存储: 关键基础设施运营中产生的数据,根据业务的需要,必须在境内进行存储。

-

对外提供数据的,需按相关办法进行安全评估: 如果有涉及对外提供数据的情况,需要按照由国家网信部门会同国务院有关部门制定的办法进行安全评估。评估的目的是保障数据的安全,防止损害国家安全和公共利益,或者难以有效保障个人信息的安全。

-

个人信息和重要数据出境安全评估办法(征求意见稿): 根据您提供的信息,国家网信部门会同国务院有关部门制定了《个人信息和重要数据出境安全评估办法(征求意见稿)》。该办法涉及个人信息和重要数据出境的安全评估范围,并规定了相关的操作和流程。

-

个人信息出境记录的建立和保存: 针对个人信息和重要数据的出境,要建立个人信息出境记录,并至少保存5年。

-

每2年或出境目的、类型和境外保存时间变化时需重新评估: 每2年或个人信息出境目的、类型和境外保存时间发生变化时,需要重新进行安全评估。

明确我国实行网络安全审查制度:根据《网络安全法》第三十五条的规定,关键信息基础设施的运营者在采购网络产品和服务时,若可能影响国家安全,应当通过国家网信部门会同国务院有关部门组织的国家安全审查进行评估。

-

《网络产品和服务安全审查办法(试行)》:该办法于2017年6月1日与《网络安全法》同时实施。办法明确了网络安全审查的目的、需要进行审查的网络产品和服务的范围,以及网络安全审查的管理部门(网络安全审查委员会)和审查的机构(国家统一认定网络安全审查第三方机构)等。

-

审查的目的:网络安全审查的目的是确保关键信息基础设施运营者采购的网络产品和服务符合国家安全要求,并防止潜在的网络安全风险。

-

需要审查的范围:具体需要进行安全审查的网络产品和服务范围由国家网信部门会同国务院有关部门根据实际情况确定。

-

管理部门:网络安全审查的管理部门是网络安全审查委员会,负责协调、组织和监督网络安全审查工作。

-

审查机构:国家统一认定网络安全审查第三方机构负责具体的网络安全审查工作。

-

对党政机关和重点行业的审查要求:办法还对党政机关和重点行业的网络安全审查工作提出了特定的要求,以保障国家重要机关和关键行业的网络安全。

第四章:网络信息安全

重视对个人信息保护

案例分析

案例一:某公司网站被篡改导致网安部门介入检查

时间:2020年4月

地点:北京市景山区某公司

事件概述:网安部门在2020年4月的检查中发现,该公司的网站未采取防范计算机病毒、网络攻击和网络侵入等危害网络安全行为的技术措施,导致网页被篡改。

应对措施:北京市公安局石景山分局指导涉事单位对服务器进行关停,并对单位内部的全部系统进行排查工作,及时消除隐患漏洞,加强全面防护措施。

行政处罚:根据《中华人民共和国网络安全法》第二十一条和第五十九条的规定,对涉事单位和相关责任人给予行政处罚。

- 单位罚款一万五千元:对该公司作出罚款一万元五千元的处罚。

- 相关责任人罚款五千元:对相关责任人作出罚款五千元的处罚。

案例二:某互联网公司网络安全责任不到位,导致运营的APP发布淫秽视频

时间:2020年4月

地点:北京市某互联网公司

事件概述:在网安部门的检查中发现,该互联网公司未能按照法律要求加强对其网站所发布信息的管理,导致其运营的APP被不法分子用于发布淫秽视频。

行政处罚:根据《中华人民共和国网络安全法》第四十七条和第六十八条的规定,对该公司进行行政处罚。

- 行政罚款十万元:北京市公安局海淀分局根据法律规定,对该互联网公司作出行政罚款十万元的处罚。

这一处罚是根据《中华人民共和国网络安全法》相关规定做出的,目的是强调网络安全主体责任的重要性,并惩罚公司未能落实网络安全责任导致的违法行为。

案例三:涉及公民个人信息贩卖和违法设立平台的违法行为

当事人:

-

曹某(男,23岁,四川人)伙同舒某某等人通过网络贩卖公民个人信息,非法获利2796元。

-

陈某(男,28岁,陕西人)在明知曹某等人贩卖公民个人信息的情况下,设立并维护用于实施非法出售公民个人信息的平台。

时间:案发于2020年1月

地点:宿迁市

行政处罚:

对曹某的处罚:

- 罚款1万元:根据《中华人民共和国网络安全法》第44条和第64条的规定,对曹某处以1万元的罚款。

- 没收违法所得:此外,还对曹某进行违法所得2796元的没收。

对陈某的处罚:

- 行政拘留5日:根据《中华人民共和国网络安全法》第46条和第67条的规定,对陈某处以5日的行政拘留。

- 罚款1万元:同时,还对陈某处以1万元的罚款。

此案例中的处罚旨在严厉打击涉及公民个人信息的违法行为,以维护公民个人信息的安全,并惩罚涉案人员的违法行为。

案例四:张某宣扬恐怖主义、极端主义罪案件的审理和判决

时间:具体时间未提供

地点:北京市昌平区回龙观一出租房

事件概述:张某使用本拉登头像在微信群中发言,一个网友说了句“看,大人物来了",于是张某便顺着这句话,发了一句“跟我加入ISIS”。警方调查发现除了这句话外,张某没有其他关于恐怖主义的言论。张某被北京市昌平区公安分局传唤,并被以涉嫌宣扬恐怖主义、极端主义罪抓获归案。

调查结果:警方在张某的手机和电脑上查证,除了微信群发布的那句话外,没有发现其他关于恐怖主义的言论。张某被认为法制观念淡薄,在公共微信群内发布信息宣扬恐怖主义、极端主义,其行为构成了宣扬恐怖主义、极端主义罪,依法应予惩处。

判决结果:鉴于张某被抓获到案后能如实供述犯罪事实,并且无违法犯罪记录,法院决定从轻处罚。最终法院判决张某犯宣扬恐怖主义、极端主义罪,判处有期徒刑9个月,并处罚金1000元。

规范信息管理

案例五:

北京男子王某将一段含有暴力恐怖等内容的视频发布在自己的QQ空间,引发多人次浏览、转发、评论。北京市第二中级人民法院一审以宣扬恐怖主义极端主义罪判处王某有期徒刑8个月,并处罚金1000元。

案例六:

山东临沂24岁男子林某微信群散布“要弄点炸弹去炸天安门"的个人极端言论由于该言论涉嫌实施爆炸犯罪,公安机关依法对林某处以行政拘留五日的处罚。

《中华人民共和国刑法》第一百二十条之三以制作、散发宣扬恐怖主义、极端主义的图书、音频视频资料或者其他物品,或者通过讲授、发布信息等方式宣扬恐怖主义、极端主义的,或者煽动实施恐怖活动的,处五年以下有期徒刑、拘役、管制或者剥夺政治权利,并处罚金;情节严重的,处五年以上有期徒刑,并处罚金或者没收财产

确定信息管理中相关职责

在同一天,即6月1日,国家互联网信息办公室发布了《互联网信息内容管理行政执法程序规定》(国信办2号令),与《网络安全法》一起正式实施。

该规定旨在规范互联网信息内容管理部门的行政执法程序,涵盖了以下方面:

-

管辖范围立案流程:规定了互联网信息内容管理部门的管辖范围及立案程序,确保行政执法的有效实施。

-

调查取证过程:明确了互联网信息内容管理部门在调查取证过程中的权限和程序,包括对相关当事人进行询问、取证、查封等措施。

-

听证及约谈机制:规定了听证程序的具体要求,保障了相关当事人的合法权益。同时,还设立了约谈机制,以便及时与相关当事人沟通交流。

-

处罚决定及执行办法:规范了行政执法部门作出处罚决定和执行的程序,确保依法、公正地处理违法行为,并执行相应的处罚决定。

第五章:监测预警与应急处置

工作的制度化、法制化

| 责任主体 | 具体制度 |

|---|---|

| 国家网信部门 | 统筹网络安全信息收集、分析和通报,统一发布网络安全监测预警信息;制定网络安全事件应急预案,定期组织演练 |

| 负责关键基础设施安全保护工作部门 | 建立健全本行业、本领域的网络安全监测预警和信息通报制度,按照规定报送预警信息;制定本行业、本领域的网络安全事件应急预案,定期组织演练 |

| 省级以上人民政府 | 网络安全事件发生的风险增大时,采取信息报送、网络安全风险信息评估、向社会预警等措施;按照规定程序及权限对网络运营者法定代表人进行约谈。 |

| 网络运营者 | 采取技术措施和其他必要措施,消除安全隐患,防止危害扩大,并及时向社会发布与公众有关的警示信息;按照省级以上人民政府要求进行整改,消除隐患 |

第六章:法律责任

对违反《网络安全法》的行为,第六章规定了民事责任、行政责任、刑事责任

| 法律责任 | 违法行为 |

|---|---|

| 民事责任 | 第七十四条规定:违反本法规定,给他人造成损害的,依法承担民事责任。 |

| 行政责任 | 情节较轻的:责令改正、警告等 |

| 情节严重的:罚款、责令暂停相关业务、停业整顿、关闭网站、吊销相关业务许可证或者吊销营业执照等; | |

| 情节严重的:罚款、责令暂停相关业务、停业整顿、关闭网站、吊销相关业务许可证或者吊销营业执照等; | |

| 均适用的:没收违法所得、拘留等; | |

| 其他:记入信用档案并公示。 | |

| 刑事责任 | 第七十四条规定:构成犯罪的,依法追究刑事责任。 |

三、 网络安全相关法律

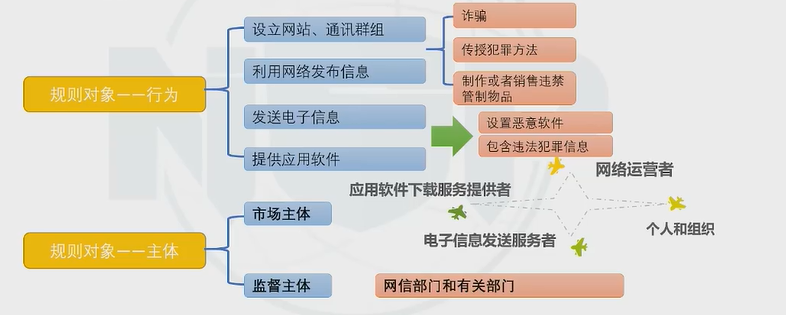

1、互联网信息安全内容安全

我国互联网新闻信息治理一步步具体和细化,构成了从法律、行政法规、部门规章到规范性文件较为完善的制度体系

-

《互联网信息服务管理办法》:该办法由国务院新闻办公室于2011年发布,涉及互联网信息服务提供者的管理规定,包括信息发布、用户注册、内容审核等方面。

-

《互联网新闻信息服务管理规定》:该规定由国家互联网信息办公室于2017年发布,主要针对互联网新闻信息服务进行规范管理,包括对互联网新闻信息发布、编辑、内容审核等环节的要求。

-

《互联网信息内容管理行政执法程序规定》:该规定由国家互联网信息办公室于2016年发布,明确了在互联网信息内容管理执法过程中的程序和要求,包括执法机关的权限、执法程序、罚款等处罚措施等。

-

《互联网新闻信息服务许可管理实施细则》:该细则由国家互联网信息办公室于2017年发布,规定了对互联网新闻信息服务提供者的许可管理要求,包括申请流程、许可条件、监督管理等方面。

-

《互联网新闻信息内容从业人员管理办法》:该办法由国家互联网信息办公室于2017年发布,系统规定了互联网新闻信息内容从业人员的管理要求,包括从业人员的资格要求、职业道德要求等。

2、关键信息基础设施保护

《网络安全法》:该法律于2017年生效,是中国关于网络安全领域的基础性法律。它明确了网络安全的基本要求,包括保护网络安全、维护网络秩序、保护个人信息和重要数据等内容。

-

《关键信息基础设施安全保护条例(征求意见稿)》

-

《关键信息基础设施识别指南》:该指南是为了进一步明确什么属于关键信息基础设施而制定的。它提供了对关键信息基础设施的定义、识别方法和程序,帮助相关部门和企业有效识别和管理关键信息基础设施。

-

《网络安全审查办法》:该办法为《网络安全法》的配套法规,旨在规范涉及关键信息基础设施的网络安全审查。它详细说明了网络安全审查的范围、程序以及相关责任和义务。

3、个人信息和重要数据保护

网络空间时代的来临,个人信息和数据保护的重要性不断提升

-

《数据安全法》:该法律于2021年6月1日正式实施,旨在加强对数据安全的保护和管理。该法规定了数据安全的基本要求,包括数据分类、数据安全评估、个人信息的收集和处理、数据跨境传输等内容。

-

《儿童个人信息网络保护规定》:这是中国国家互联网信息办公室于2019年发布的规定,着重保护未成年人信息的隐私权益。该规定对于在互联网上处理和使用儿童个人信息的各方提出了特定要求。

-

个人信息出境安全评估办法(征求意见稿):这是一份征求意见稿,主要针对个人信息出境进行安全评估的办法。它旨在确保在个人信息跨境传输时,个人信息的安全得到充分保护。

-

《个人信息保护法(草案)》:这是一份草案,旨在为个人信息的收集、处理和使用提供更全面的法律保护和规范。该草案强调个人信息的合法性、目的明确、最小必要原则,并提供相应的权利保护和责任规定。

-

《密码法》:该法律于2020年10月1日正式实施,旨在加强对密码的保护和管理。法律规定了密码的安全使用和管理要求,以保护个人和组织的信息安全。

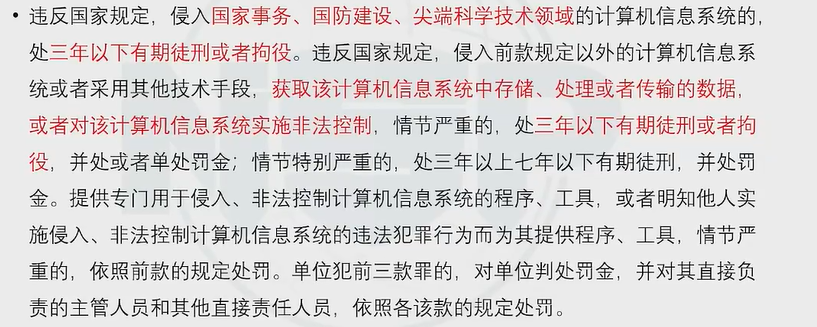

4、刑法第二百八十五条

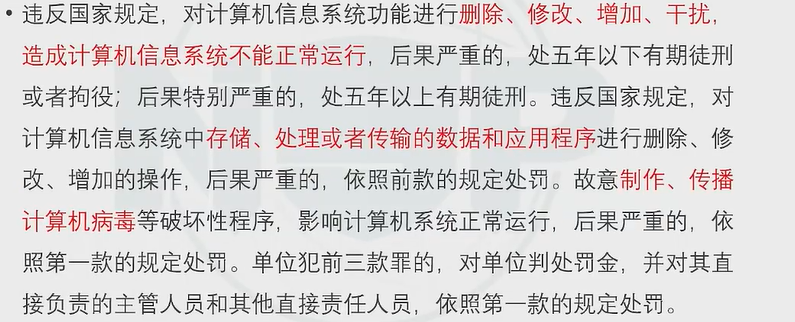

5、刑法第二百八十六条

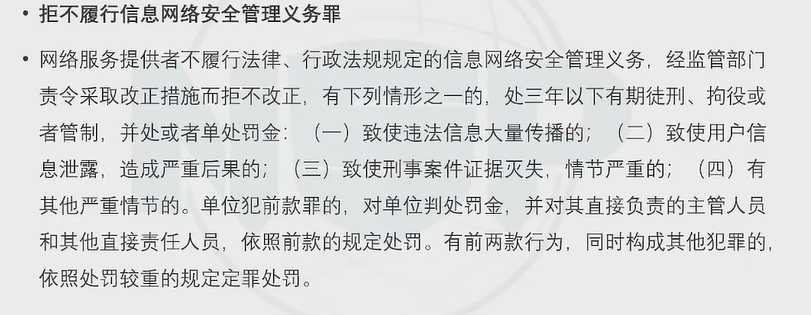

6、刑法第二百八十六条之一

7、刑法第二百八十七条

8、第二百八十七条之二 帮助信息网络犯罪活动罪

9、国家安全法