| 🚀 ShardingSphere 🚀 |

🌲 算法刷题专栏 | 面试必备算法 | 面试高频算法 🍀

🌲 越难的东西,越要努力坚持,因为它具有很高的价值,算法就是这样✨

🌲 作者简介:硕风和炜,CSDN-Java领域优质创作者🏆,保研|国家奖学金|高中学习JAVA|大学完善JAVA开发技术栈|面试刷题|面经八股文|经验分享|好用的网站工具分享💎💎💎

🌲 恭喜你发现一枚宝藏博主,赶快收入囊中吧🌻

🌲 人生如棋,我愿为卒,行动虽慢,可谁曾见我后退一步?🎯🎯

| 🚀 ShardingSphere 🚀 |

🍔 目录

- 🍀 一.Sharding-JDBC数据加密核心概念详解

- 🥦 1.1 数据加密基本概念

- 🥦 1.2 基本架构

- 🥦 1.3 加密规则

- 🥦 1.4 脱敏处理流程

- 🍀 二.Sharding-JDBC数据加密实战

- 🥦 2.1 数据环境准备

- 🥦 2.2 创建SpringBoot程序 - 导入依赖

- 🥦 2.3 创建SpringBoot程序 - 实体类

- 🥦 2.4 创建SpringBoot程序 - 数据库Mapper接口 & 主启动类

- 🥦 2.5 创建SpringBoot程序 - 数据加密配置文件

- 🍀 三.Sharding-JDBC数据加密实战测试

- 🥦 3.1 采用AES对称加密策略测试

- 🥦 3.2 采用MD5加密策略测试

- 🥦 3.3 通过密文列查询测试

- 🍀 四.总结

- 💬 五.共勉

🍀 一.Sharding-JDBC数据加密核心概念详解

🥦 1.1 数据加密基本概念

数据加密,是指对某些敏感信息通过脱敏规则进行数据的变形,实现敏感隐私数据的可靠保护,是保证数据安全的基本手段。ShardingSphere 提供完整、透明、安全、低成本的数据加密解决方案。涉及客户安全数据或者一些商业性敏感数据,如身份证号、手机号、卡号、客户号等个人信息按照规定,都需要进行数据脱敏。Apache ShardingSphere自动化&透明化了数据脱敏过程,让用户无需关注数据脱敏的实现细节,像使用普通数据那样使用脱敏数据。

Sharding-JDBC数据加密详解与实战官方指导手册

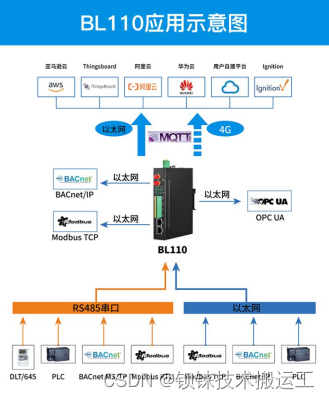

🥦 1.2 基本架构

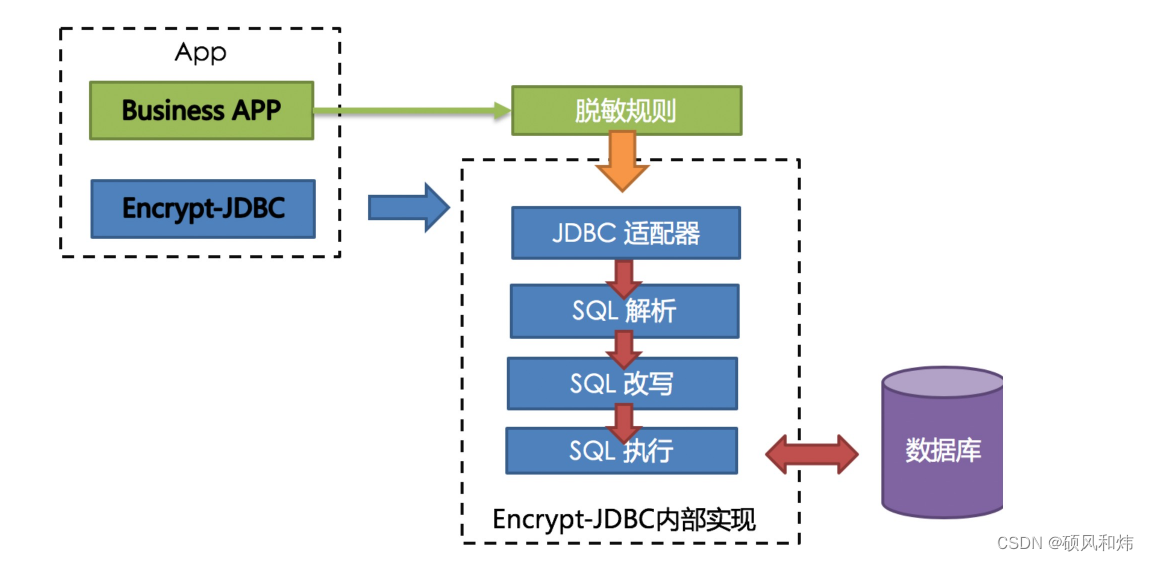

数据加密模块属于ShardingSphere分布式治理这一核心功能下的子功能模块:

-

Apache ShardingSphere 通过对用户输入的 SQL 进行解析,并依据用户提供的加密规则对 SQL 进行改写,从而实现对原文数据进行加密,并将原文数据(可选)及密文数据同时存储到底层数据库。

-

在用户查询数据时,它仅从数据库中取出密文数据,并对其解密,最终将解密后的原始数据返回给用户。

🥦 1.3 加密规则

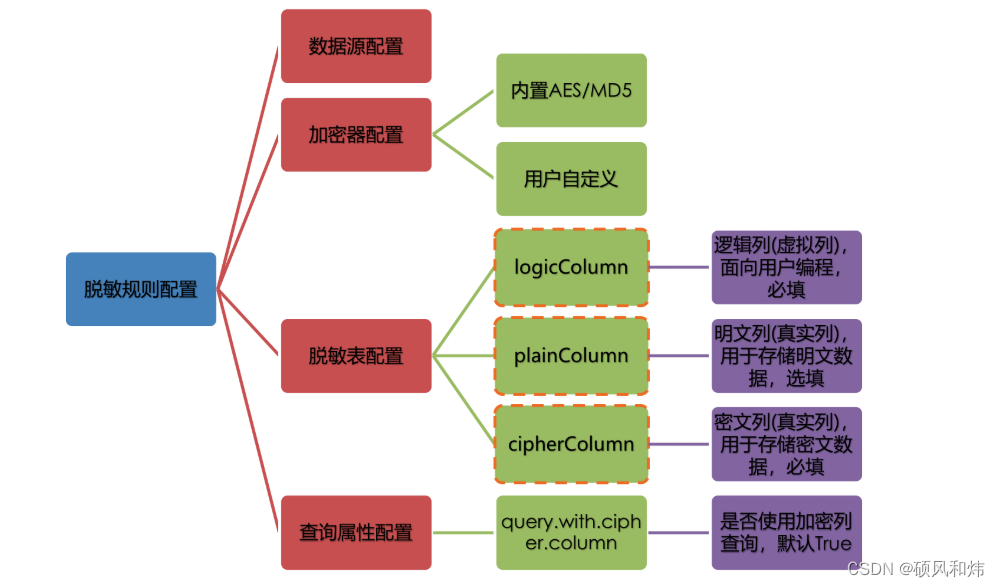

脱敏配置主要分为四部分:数据源配置,加密器配置,脱敏表配置以及查询属性配置,其详情如下图所示:

-

数据源配置:指DataSource的配置信息

-

加密器配置:指使用什么加密策略进行加解密。目前ShardingSphere内置了两种加解密策略:AES/MD5

-

脱敏表配置:指定哪个列用于存储密文数据(cipherColumn)、哪个列用于存储明文数据(plainColumn)以及用户想使用哪个列进行SQL编写(logicColumn)

-

查询属性的配置:当底层数据库表里同时存储了明文数据、密文数据后,该属性开关用于决定是直接查询数据库表里的明文数据进行返回,还是查询密文数据通过Encrypt-JDBC解密后返回。

🥦 1.4 脱敏处理流程

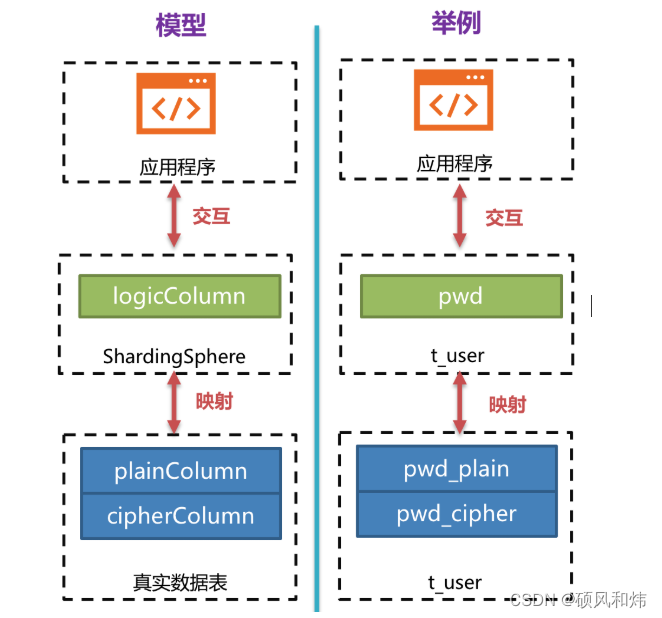

下图可以看出ShardingSphere将逻辑列与明文列和密文列进行了列名映射。

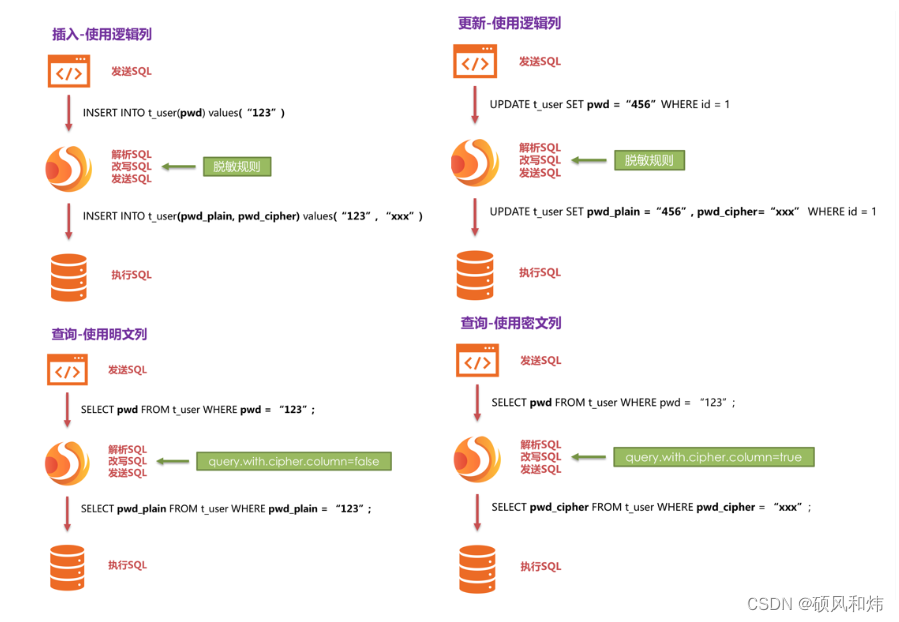

下图展示了使用Encrypt-JDBC进行增删改查时,其中的处理流程和转换逻辑,如下图所示。

🍀 二.Sharding-JDBC数据加密实战

🥦 2.1 数据环境准备

在191.168.10.132服务器上创建ljw_encryption_db数据库,然后在数据库中创建t_user表。

CREATE TABLE `t_user` (

`user_id` bigint(11) NOT NULL,

`user_name` varchar(255) DEFAULT NULL,

`password` varchar(255) DEFAULT NULL COMMENT '密码明文',

`password_encrypt` varchar(255) DEFAULT NULL COMMENT '密码密文',

`password_assisted` varchar(255) DEFAULT NULL COMMENT '辅助查询列',

PRIMARY KEY (`user_id`)

) ENGINE=InnoDB DEFAULT CHARSET=utf8;

🥦 2.2 创建SpringBoot程序 - 导入依赖

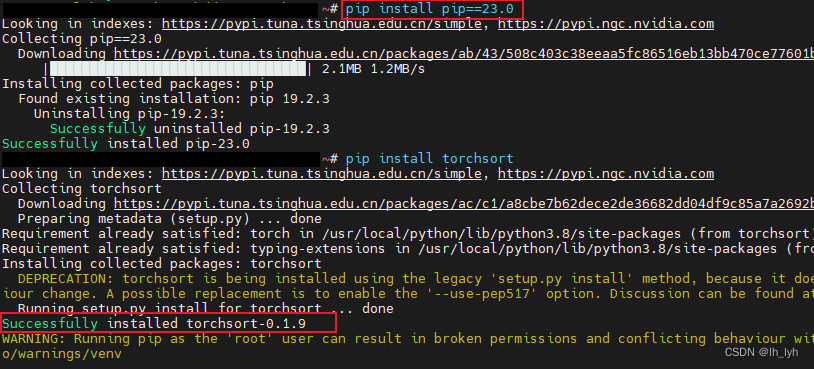

引入依赖 (注意: 在这里使用ShardingSphere4.1版本为案例进行强制路由的实战)

<?xml version="1.0" encoding="UTF-8"?>

<project xmlns="http://maven.apache.org/POM/4.0.0"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://maven.apache.org/POM/4.0.0 http://maven.apache.org/xsd/maven-4.0.0.xsd">

<modelVersion>4.0.0</modelVersion>

<groupId>com.ljw</groupId>

<artifactId>shardingjdbc-encryption</artifactId>

<version>1.0-SNAPSHOT</version>

<parent>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-parent</artifactId>

<version>2.2.5.RELEASE</version>

<relativePath/>

</parent>

<properties>

<java.version>1.8</java.version>

</properties>

<dependencies>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-test</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

<dependency>

<groupId>mysql</groupId>

<artifactId>mysql-connector-java</artifactId>

<scope>runtime</scope>

</dependency>

<dependency>

<groupId>org.projectlombok</groupId>

<artifactId>lombok</artifactId>

<optional>true</optional>

</dependency>

<dependency>

<groupId>org.mybatis.spring.boot</groupId>

<artifactId>mybatis-spring-boot-starter</artifactId>

<version>2.1.3</version>

</dependency>

<dependency>

<groupId>com.baomidou</groupId>

<artifactId>mybatis-plus-boot-starter</artifactId>

<version>3.4.1</version>

</dependency>

<dependency>

<groupId>com.baomidou</groupId>

<artifactId>mybatis-plus-generator</artifactId>

<version>3.4.1</version>

</dependency>

<dependency>

<groupId>org.apache.shardingsphere</groupId>

<artifactId>sharding-jdbc-spring-boot-starter</artifactId>

<version>4.1.0</version>

</dependency>

<dependency>

<groupId>org.apache.shardingsphere</groupId>

<artifactId>sharding-core-common</artifactId>

<version>4.1.0</version>

</dependency>

<dependency>

<groupId>org.apache.commons</groupId>

<artifactId>commons-lang3</artifactId>

<version>3.10</version>

</dependency>

<dependency>

<groupId>cn.hutool</groupId>

<artifactId>hutool-all</artifactId>

<version>5.5.8</version>

</dependency>

<dependency>

<groupId>com.github.xiaoymin</groupId>

<artifactId>knife4j-spring-boot-starter</artifactId>

<version>2.0.5</version>

</dependency>

<dependency>

<groupId>com.google.guava</groupId>

<artifactId>guava</artifactId>

<version>20.0</version>

<scope>compile</scope>

</dependency>

</dependencies>

<build>

<plugins>

<plugin>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-maven-plugin</artifactId>

</plugin>

</plugins>

</build>

</project>

🥦 2.3 创建SpringBoot程序 - 实体类

与数据库表中对应的实体类

@TableName("t_user")

@Data

public class User {

@TableId(value = "user_id",type = IdType.ASSIGN_ID)

private Long userId;

private String userName;

private String password;

private String passwordEncrypt;

private String passwordAssisted;

}

🥦 2.4 创建SpringBoot程序 - 数据库Mapper接口 & 主启动类

编写对应的数据库持久层UserMapper接口

@Repository

public interface UserMapper extends BaseMapper<User> {

@Insert("insert into t_user(user_id,user_name,password) " +

"values(#{userId},#{userName},#{password})")

void insetUser(User users);

@Select("select * from t_user where user_name=#{userName} and password=#{password}")

@Results({

@Result(column = "user_id", property = "userId"),

@Result(column = "user_name", property = "userName"),

@Result(column = "password", property = "password"),

@Result(column = "password_assisted", property = "passwordAssisted")

})

List<User> getUserInfo(String userName, String password);

}

@Repository注解的类需要交给我们的Spring容器进行管理,因此需要我们在主启动类加上扫描接口的注解。

@SpringBootApplication

@MapperScan("com.ljw.mapper")

public class ShardingSphereApplication {

public static void main(String[] args) {

SpringApplication.run(ShardingSphereApplication.class, args);

}

}

🥦 2.5 创建SpringBoot程序 - 数据加密配置文件

配置读写分离相关配置的信息

# 应用名称

spring.application.name=sharding-jdbc-encryption

# 打印SQl

spring.shardingsphere.props.sql-show=true

# 定义多个数据源

spring.shardingsphere.datasource.names = db1

# 数据源1

spring.shardingsphere.datasource.db1.type=com.zaxxer.hikari.HikariDataSource

spring.shardingsphere.datasource.db1.driver-class-name=com.mysql.jdbc.Driver

spring.shardingsphere.datasource.db1.jdbc-url=jdbc:mysql://192.168.10.132:3306/ljw_encryption_db?useUnicode=true&characterEncoding=utf-8&useSSL=false

spring.shardingsphere.datasource.db1.username=root

spring.shardingsphere.datasource.db1.password=root

# 采用MD5加密策略

spring.shardingsphere.encrypt.encryptors.encryptor_md5.type=MD5

# password为逻辑列,password.plainColumn为数据表明文列,password.cipherColumn为数据表密文列

spring.shardingsphere.encrypt.tables.t_user.columns.password.plainColumn=password

spring.shardingsphere.encrypt.tables.t_user.columns.password.cipherColumn=password_encrypt

spring.shardingsphere.encrypt.tables.t_user.columns.password.encryptor=encryptor_md5

# 查询是否使用密文列 ,等于true 查询时通过密文列查询,返回数据为密文,反之查询通过明文列执行,返回数据也是明文列

spring.shardingsphere.props.query.with.cipher.column=true

## 采用AES对称加密策略

#spring.shardingsphere.encrypt.encryptors.encryptor_aes.type=aes

#spring.shardingsphere.encrypt.encryptors.encryptor_aes.props.aes.key.value=123qweasd

#

## password为逻辑列,password.plainColumn为数据表明文列,password.cipherColumn为数据表密文列

#spring.shardingsphere.encrypt.tables.t_user.columns.password.plainColumn=password

#spring.shardingsphere.encrypt.tables.t_user.columns.password.cipherColumn=password_encrypt

#spring.shardingsphere.encrypt.tables.t_user.columns.password.encryptor=encryptor_aes

# 查询是否使用密文列 ,等于true 查询时通过密文列查询,返回数据为明文,反之查询通过明文列执行,返回数据也是明文列

#spring.shardingsphere.props.query.with.cipher.column=true

🍀 三.Sharding-JDBC数据加密实战测试

🥦 3.1 采用AES对称加密策略测试

AES 对称加密: 同一个密钥可以同时用作信息的加密和解密,这种加密方法称为对称加密!

@Autowired

private UserMapper userMapper;

@Test

public void testInsertUser(){

User user = new User();

user.setUserName("ljw");

user.setPassword("root");

userMapper.insertUser(user);

}

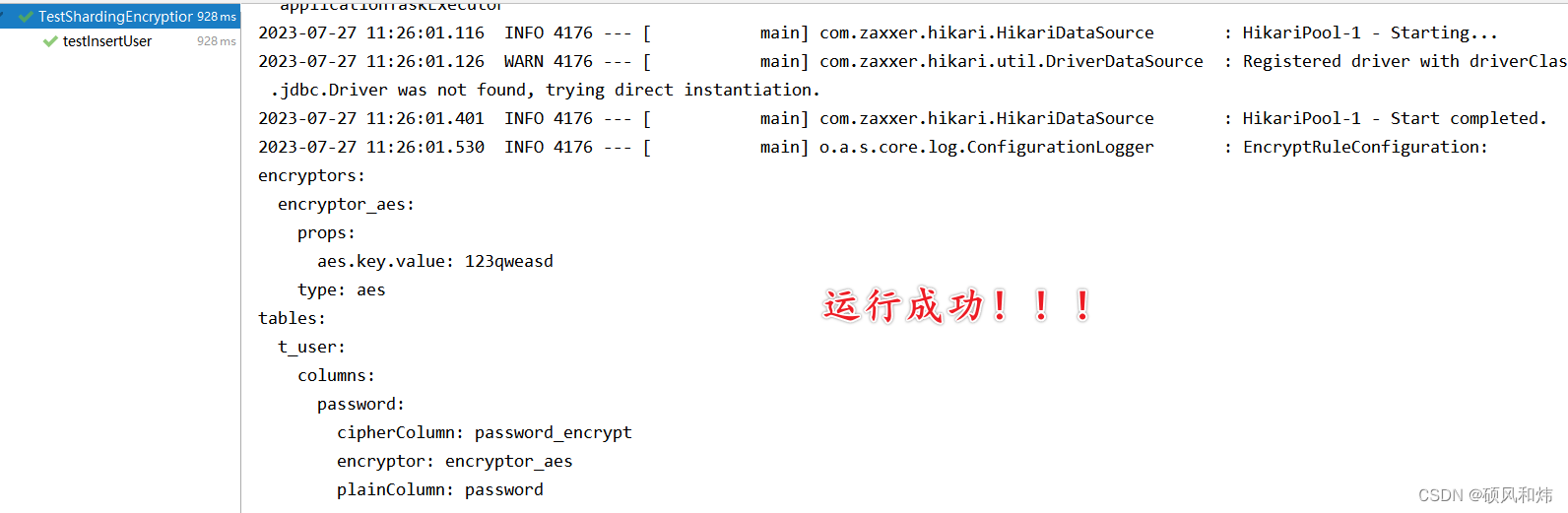

运行结果:

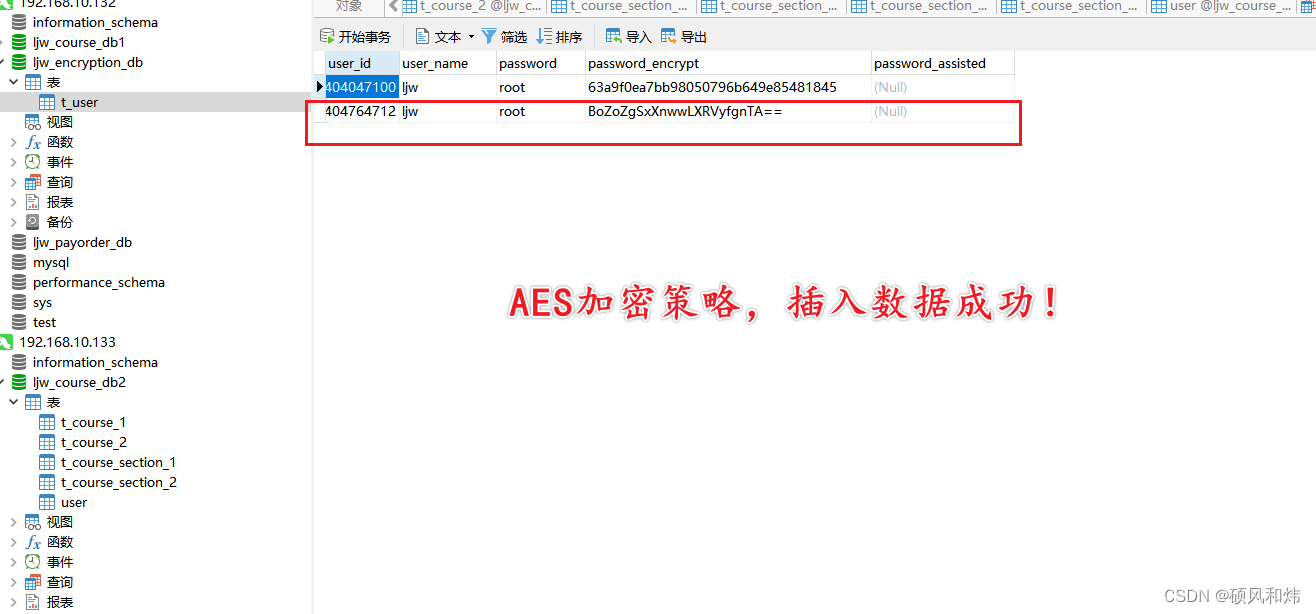

数据插入成功!

🥦 3.2 采用MD5加密策略测试

MD5非对称加密:

-

MD5算是一个生成签名的算法,引起结果不可逆.

-

MD5的优点:计算速度快,加密速度快,不需要密钥;

-

MD5的缺点: 将用户的密码直接MD5后存储在数据库中是不安全的。很多人使用的密码是常见的组合,威胁者将这些密码的常见组合进行单向哈希,得到一个摘要组合,然后与数据库中的摘要进行比对即可获得对应的密码。

@Autowired

private UserMapper userMapper;

@Test

public void testInsertUser(){

User user = new User();

user.setUserName("ljw");

user.setPassword("root");

userMapper.insertUser(user);

}

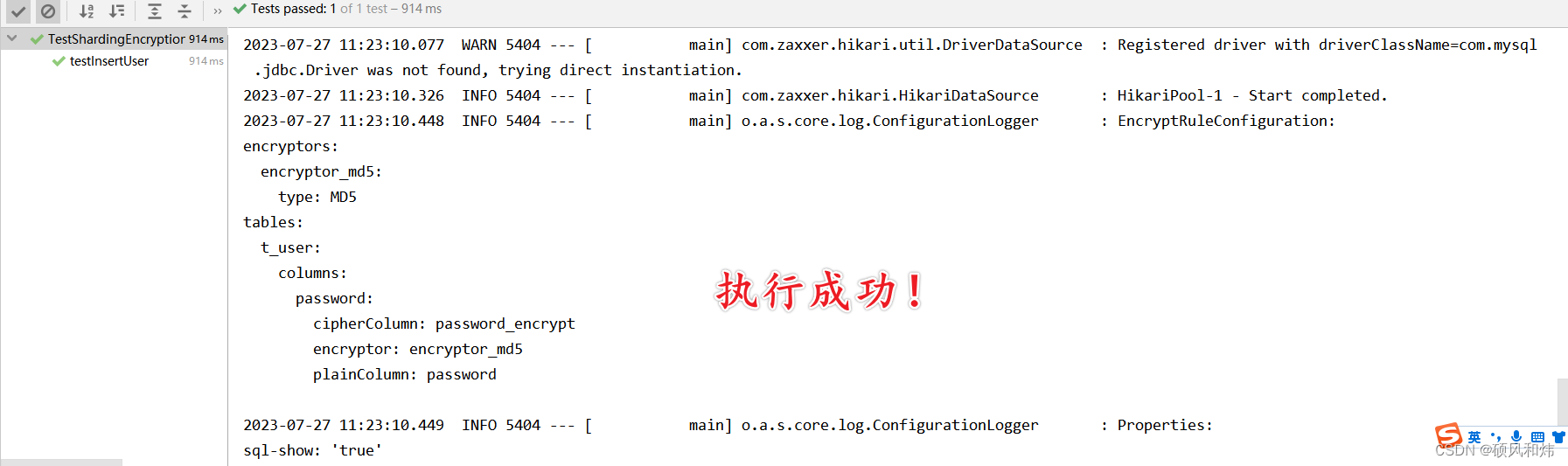

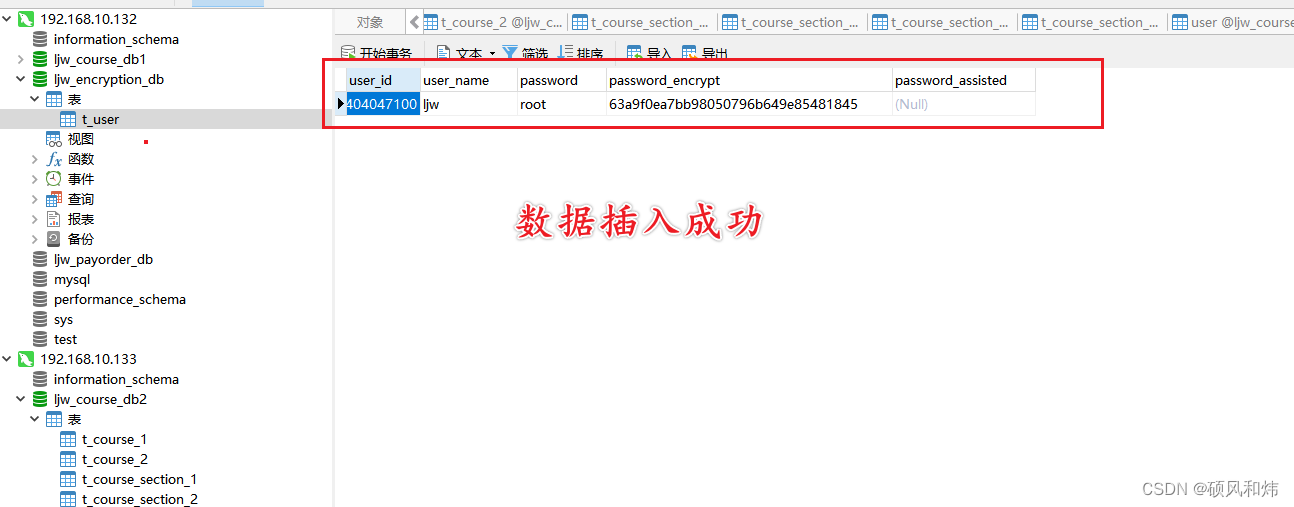

运行结果:

数据插入成功!!!

🥦 3.3 通过密文列查询测试

测试代码

@Test

public void testSelect(){

List<User> userList = userMapper.getUserInfo("ljw", "root");

userList.forEach(System.out::println);

}

结果查询

🍀 四.总结

本篇文章主要讲解了Sharding-JDBC数据加密详解与实战,实操过程非常重要,大家一定要动手亲自实践一下,必须掌握。下节预告,Sharding-JDBC分布式事务实战,大家敬请期待呦!!!。

💬 五.共勉

| 最后,我想和大家分享一句一直激励我的座右铭,希望可以与大家共勉! |