809 协议

- 目录

- 概述

- 需求:

- 设计思路

- 实现思路分析

- 1.概念

- 2.业务流程

- 3.详细过程

- 4.相关过程

- 参考资料

Survive by day and develop by night.

talk for import biz , show your perfect code,full busy,skip hardness,make a better result,wait for change,challenge Survive.

happy for hardess to solve denpendies.

目录

概述

809 协议

需求:

设计思路

实现思路分析

1.概念

809协议是中国公安部制定的一项标准,全称为《公安视频监控联网系统技术要求及测试方法》,主要用于规范和指导城市公安视频监控联网系统的建设和运营。该协议规定了视频监控设备、网络设备、服务器和客户端等各个方面的技术要求,以确保监控系统的可靠性、稳定性和安全性。

809协议规定了视频监控设备需要满足高清、高效、低延迟等要求,网络设备需要具有高速传输、可靠性、稳定性和安全性等特点,服务器和客户端需要支持高效的数据存储和管理,并提供完善的数据查询、回放和管理功能。该协议还包括了视频监控系统的安全要求,例如数据加密和传输安全、设备防攻击和防病毒等。

通过实施809协议,可以有效提升城市公安视频监控联网系统的建设和运营水平,提高公安工作的效率和精度,为社会安全稳定做出贡献。

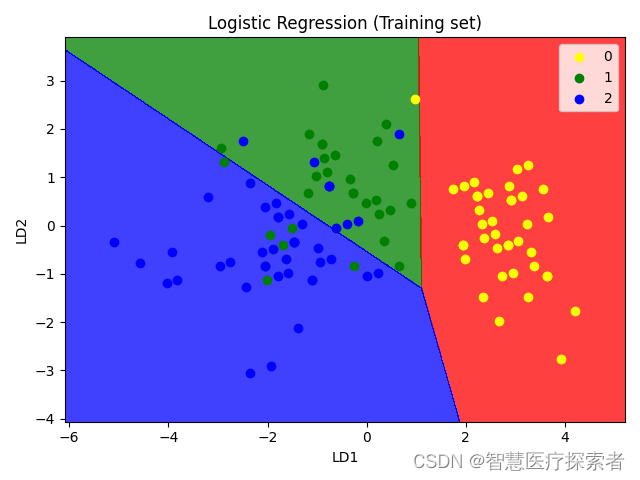

2.业务流程

业务流程图:

2首先下级平台上报上级平台

2.1 下级平台发送0x1001 到具体的上级平台。

2.2 上级平台传送到0x1002到下级平台

2.3 从链路如下:

上级平台发送Ox9001 到下级平台。

下级平台发送Ox9002 到上级平台。

数据交换格式:

- 客户端连接:

现在的格式是:vo,javaBean 放到缓冲区,变成十六进制的,经过解码转义之后还是十六进制的数据,内部传输的都是十六进制的。

在这里能转换成对应的vo 就行行了,即是将十六进制转成Message即可。

3.详细过程

1.原包:

5B 00 00 00 92 00 00 06 82 94 00 01 33 EF B8 01 00 00 00 00 00 27 0F D4 C1 41 31 32 33 34 35 00 00 00 00 00 00 00 00 00 00 00 00 00 02 94 01 00 00 00 5C 01 00 02 00 00 00 00 (5A 01) AC 3F 40 12 3F FA A1 00 00 00 00 (5A 01) AC 4D 50 03 73 6D 61 6C 6C 63 68 69 00 00 00 00 00 00 00 00 31 32 33 34 35 36 37 38 39 30 31 00 00 00 00 00 00 00 00 00 31 32 33 34 35 36 40 71 71 2E 63 6F 6D 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 BA D8 5D

2.进行反转义

5A 01 ->5B

5A 02 ->5A

5E 01 ->5D

5E 02 ->5E

反转义后

5B 00 00 00 92 00 00 06 82 94 00 01 33 EF B8 01 00 00 00 00 00 27 0F D4 C1 41 31 32 33 34 35 00 00 00 00 00 00 00 00 00 00 00 00 00 02 94 01 00 00 00 5C 01 00 02 00 00 00 00 5B AC 3F 40 12 3F FA A1 00 00 00 00 5B AC 4D 50 03 73 6D 61 6C 6C 63 68 69 00 00 00 00 00 00 00 00 31 32 33 34 35 36 37 38 39 30 31 00 00 00 00 00 00 00 00 00 31 32 33 34 35 36 40 71 71 2E 63 6F 6D 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 BA D8 5D

3.拆解

5B --头标识

00 00 00 92 --数据头->数据长度

00 00 06 82 --数据头->报文序列号

94 00 --数据头->业务数据类型

01 33 EF B8 --数据头->下级平台接入码,上级平台给下级平台分配唯一标识码

01 00 00 --数据头->协议版本号标识

00 --数据头->报文加密标识位

00 00 27 0F --数据头->数据加密的密匙

D4 C1 41 31 32 33 34 35 00 00 00 00 00 00 00 00 00 00 00 00 00 --数据体->车牌号

02 --数据体->车辆颜色

94 01 --数据体->子业务类型标识

00 00 00 5C --数据体->后续数据长度

01 --子数据体->报警信息来源

00 02 --子数据体->报警类型

00 00 00 00 5B AC 3F 40 --子数据体->报警时间UTCDateTime

12 3F FA A1 --子数据体->报警督办ID

00 00 00 00 5B AC 4D 50 --子数据体->督办截止时间

03 --子数据体->督办级别

73 6D 61 6C 6C 63 68 69 00 00 00 00 00 00 00 00 --子数据体->督办人

31 32 33 34 35 36 37 38 39 30 31 00 00 00 00 00 00 00 00 00 --子数据体->督办联系电话

31 32 33 34 35 36 40 71 71 2E 63 6F 6D 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 --子数据体->督办联系电子邮件

BA D8 --CRC校验码

5D --尾标识

4.相关过程

参考资料

1.暂无

欢迎阅读,各位老铁,如果对你有帮助,点个赞加个关注呗!同时,期望各位大佬的批评指正~