文章目录

- 一、概述

- 1.1 网络安全现状

- 二、 网络信息安全现状与问题

- 三、网络安全防御

- 3.1 基本属性

- 3.2 安全目标和功能

- 四、基本技术

- 4.1 基本技术

- 4.2 管理内容&方法

- 4.2.3 管理要素:

- 五、信息安全管理流程

- 六、法律法规

对网络安全和信息化工作作出重要指示

昨天突然就被网络信息安全的讲话刷爆了

坚持党管理互联网!

那么就跟随国家的号召,来学习一下 什么是网络信息安全?

一、概述

计算机网络演变成为人类活动的新空间

陆海空天之后的第五个疆域,新领域的安全那非常重要

广义:信息安全是涉及国家安全、城市安全、经济按去哪、社会安全、生产安全、人生在内的安全。

狭义:网络信息安全特指网络信息系统的各组成要素 符合 安全属性的要求:机密性、完成性、可用性、抗抵赖性、可控性

因此 国家 早早布局

- 2016年发布《国家网络空间安全战略》,网络安全专业从CS独立 成为一级学科

- 2017年6月实施《中华人民共和国网络安全法》

- 2021年9月实施《中华人民共和国数据安全法》

1.1 网络安全现状

内忧:

2022年7月21日,国家互联网信息办公室依据《网络安全法》《数据安全法》《个人信息保护法》《行政处罚法》等法律法规,对滴滴全球股份有限公司处人民币80.26亿元罚款

外患:

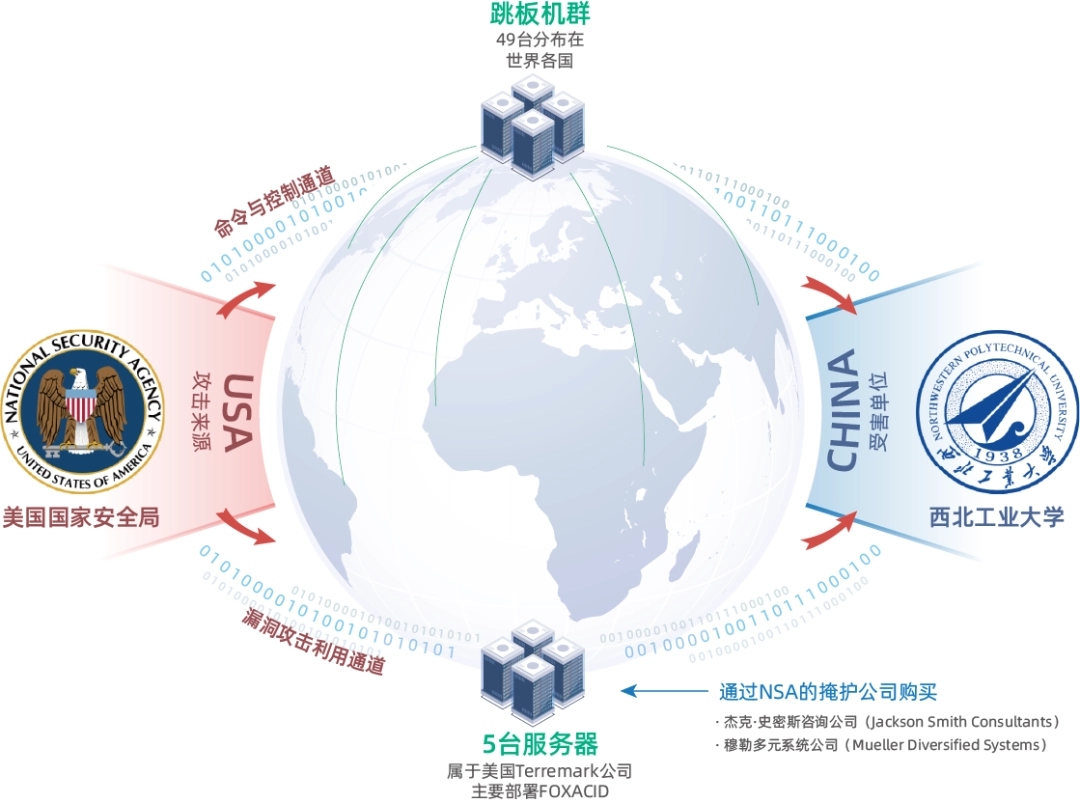

西北工业大学遭美国NSA网络攻击

…

那么多风险威胁,大致可以分类为:

二、 网络信息安全现状与问题

1 网络强依赖性及网络安全关联风险凸显

现在什么都依靠网络,一旦被断网,后果不堪设想

这也是为什么我们在争取根域名服务器,以及大力发展IPV6的原因

2 网络信息产品供应链与安全质量风险

Windows肯定有后门,甚至在硬件芯片层面,也会存在后门。这些关键的高位漏洞,随时会爆发

3 网络信息产品技术同质性与技术滥用风险

现在小学生都在学黑客,简单同质的攻击太频繁了

4 网络安全建设与管理发展不平衡、不充分风险

关键领域石油 水利 化工生产,设计之初缺乏网络安全顶层设计

5 网络数据安全风险

didi

6 高级持续威胁风险

高级持续性威胁(Advanced Persistent Threat,APT)

美国NSA攻击西北工业大学,就是 有预谋 有计划 长时间发掘漏洞、钓鱼的攻击时间事件

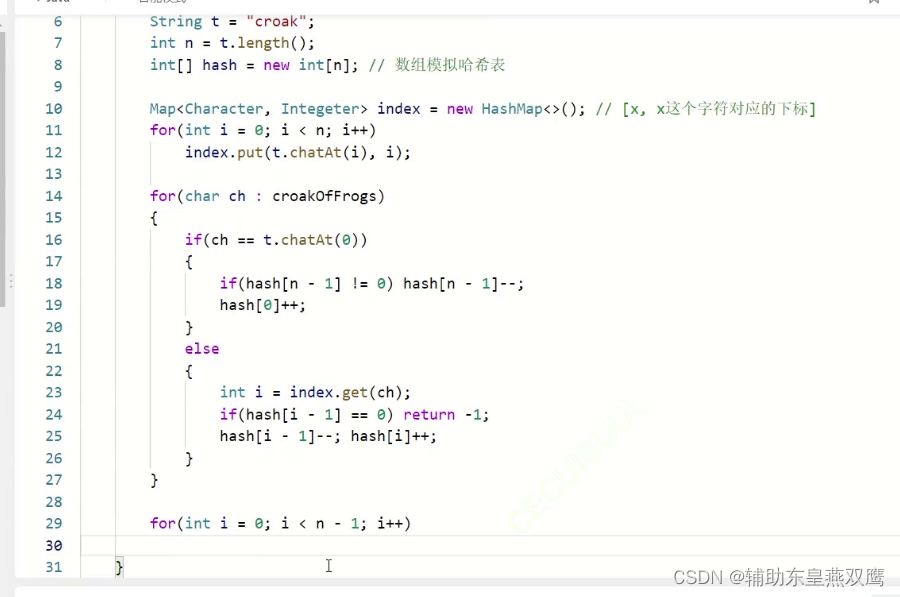

7 恶意代码风险

木马、宏病毒、CIH病毒、蠕虫病毒

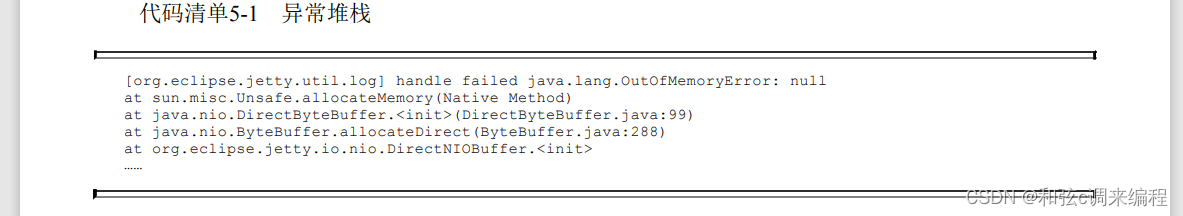

8 软件代码和安全漏洞

零日漏洞

9 人员和网络安全意识风险

被钓鱼、弱密码

10 网络信息技术复杂性和运营安全风险

现在ABC、网络太开放了、防护难度太高

11 网络地下黑产经济风险

挖矿木马病毒

12 网络间谍与网络站风险

面对这么多威胁,如何进行防御呢?

三、网络安全防御

3.1 基本属性

机密性Confidentiality

信息只给授权的用户

完整性

未经授权,不能更改

可用性

授权用户能够及时有效的使用服务

抗抵赖性

电子合同、数字签名、电子取证

可控性

系统有管理的能力

3.2 安全目标和功能

目标:1.保障网络信息及相关信息系统免受网络安全威胁、2.相关保护对象满足安全基本属性要求、3.网络行为符合法律、4.网络能够支撑运营、5.数据安全得到有效保护

网络信息安全基本功能

| 安全功能 | 内容 |

|---|---|

| 防御 | 阻止、抵御各种已知攻击 |

| 监测 | 监测到 已知 未知安全威胁 |

| 应急 | 针对突发事件、响应和处置攻击的能力 |

| 恢复 | 恢复网络系统运行的能力 |

四、基本技术

4.1 基本技术

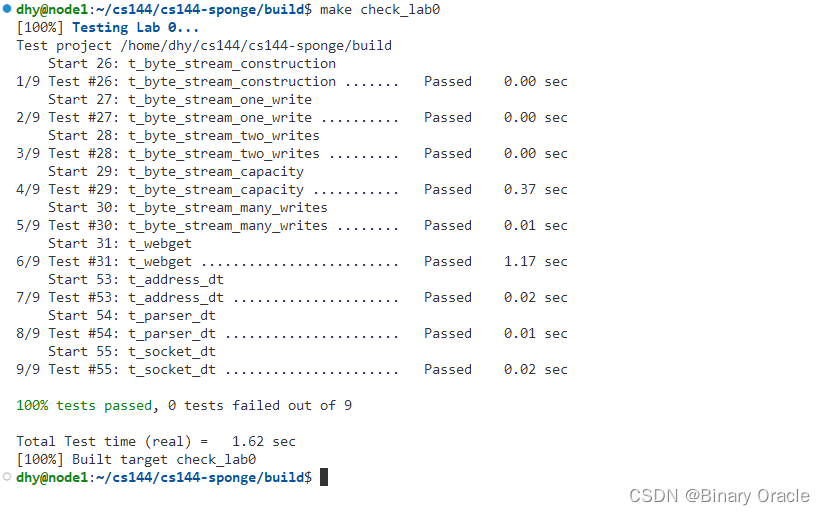

1 物理环境安全

2 网络认证

3 网络信息访问控制

限制非法用户访问

限制合法用户滥用

4 网络安全保密

5 网络信息安全漏洞扫描

6 恶意代码

7 网络信息内容安全

8 网络安全监测的作用

9 网络信息安全应急响应

4.2 管理内容&方法

网络信息安全管理内容与方法

- 网络安全管理概念:5

- 管理方法:风险管理、等级保护、纵深防御、层次化保护、应急响应、PDCA

4.2.3 管理要素:

- 管理对象:软硬件、OS、存储介质、信息、保障系统

- 安全威胁:国家、黑客、恐怖分子…、自己员工

- 脆弱性:

- 信息安全风险:避免风险、转移风险、减少威胁、消除脆弱点、减少威胁影响、风险监测

- 安全保护措施:

五、信息安全管理流程

- 确定管理对象

- 确定管理对象的价值

- 确定管理对象的威胁

- 确定管理对象的脆弱性

- 确定管理对象的风险级别

- 指定安全防范体系以及防范措施

- 落实安全措施

- 运行维护安全设备、配置

六、法律法规

-

2016年发布《国家网络空间安全战略》

-

2017年6月实施《中华人民共和国网络安全法》

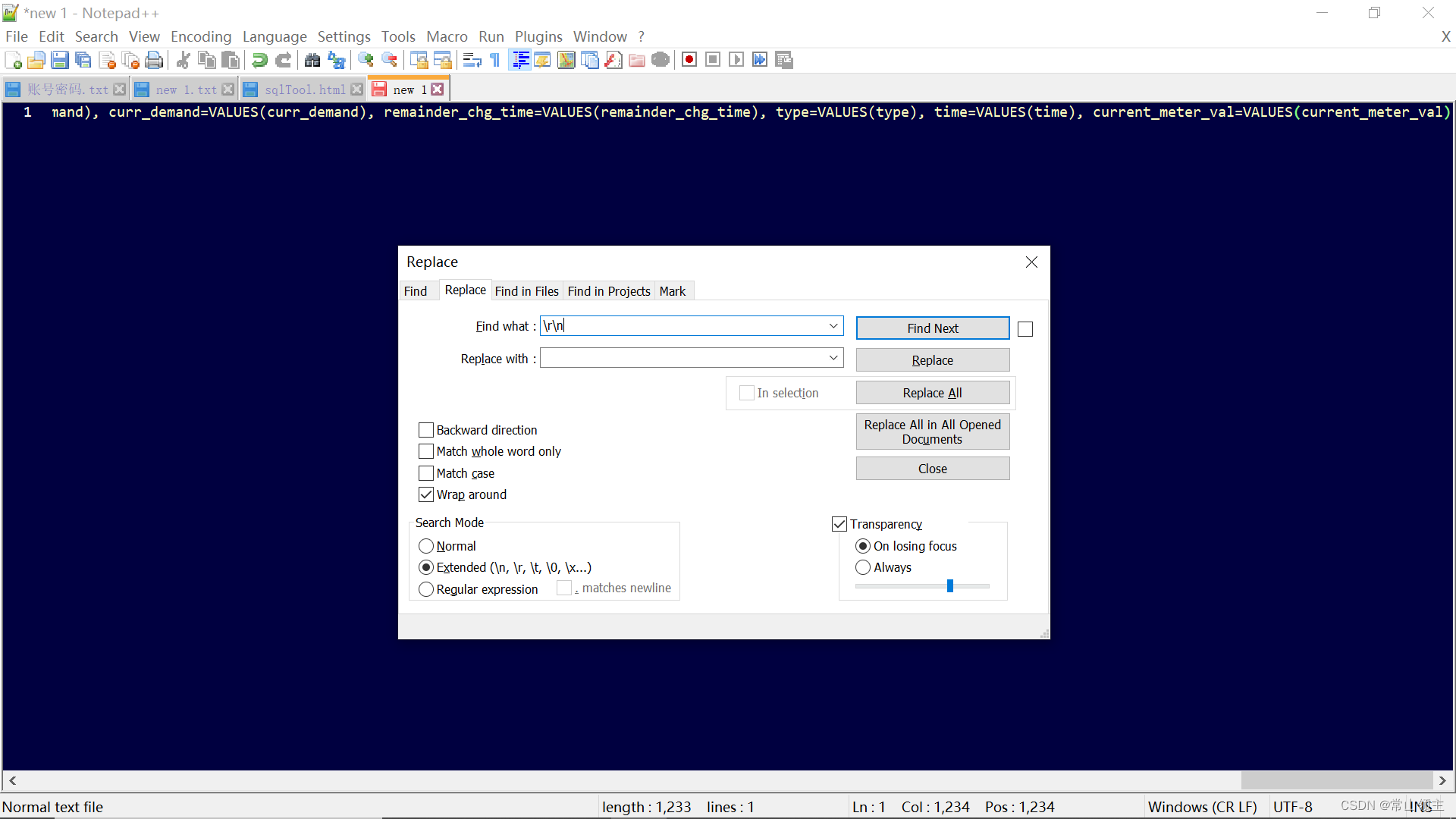

- 与网络相关的log保存时间不少于6个月

- 对保护对象实行网络安全等级保护制度

- 定级:专家组审核

- 备案:公安机关备案

- 建设整改、

- 等级评测:整改后验收,出具等级保护评测证书

- 运营维护

-

2021年9月实施《中华人民共和国数据安全法》

-

中国网络安全审查技术与认证中心(CCRC,原中国信息安全认证中心):负责网络安全审查和认证的机构,

- 职测:积极防御、及时发现、快速响应、力保恢复

-

中华人民共和国密码法 ,19年10月通过 ,20年1月实施

-

全国信息安全标准化技术委员 https://www.tc260.org.cn/