本文由Markdown语法编辑器编辑完成。

1. 背景

由于要在医院上线一个服务,用来定时从医院的PACS Server上面拉取dicom图像并进行分发。因此,需要首先在公司的内网环境上进行开发,测试和验证。

目前比较流行和开源的PACS Server模拟是基于dcm4chee的开源镜像。通过docker启动dcm4chee的镜像后,便在内网环境下,启动了一个类似于医院的PACS服务器。而且它支持上传图像(storescu),查询图像(query- findscu)和拉取图像(retrivev- getsuc, movescu)。

storescu, findscu, getscu, movescu, 是dcmtk提供的几个工具,用来实现以上提到的,与dicom的传输有关的功能。

| 指令 | 功能 |

|---|---|

| storescu | 模拟CT机或其他影像设备,向PACS Server推送dicom图像. |

| findscu | 根据一定的条件,从PACS Server中检索query符合要求的图像信息. |

| getscu | 根据传入的条件,从PACS Server中直接获取retrieve图像. |

| movescu | 根据传入的条件和目标AETitle,让PACS Server将图像发送到目标地址. |

这四个指令常用的例子如下:

这里做一些预设:

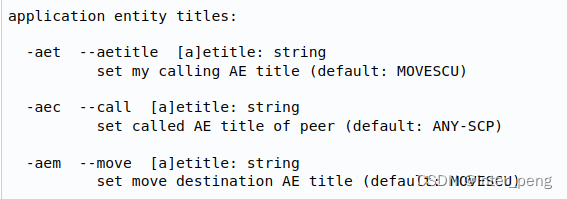

这几个单词中,比如关键的单词.

客户端的AETitle: -aet

服务端的AETitle: -aec (被客户端叫到的aetitle.)

目标端的AETitle: -aem (需要将图像move移动到的目标的aetitle.)

图片来自官网: https://support.dcmtk.org/docs/movescu.html

这里给的假设的值:

| AETitle | Value |

|---|---|

| -aet | TEST |

| -aec | DCM4CHEE |

| -aem | TEST |

1.1 storescu

storescu -aet TEST -aec DCM4CHEE +sd +r -d 127.0.0.1 11112 /dicom/path/dir

# +sd: scan directory 扫描文件夹

# +r reverse 递归发送文件夹内的所有图像.

# -d debug模式,发送过程中会输出详细信息.

1.2 findscu

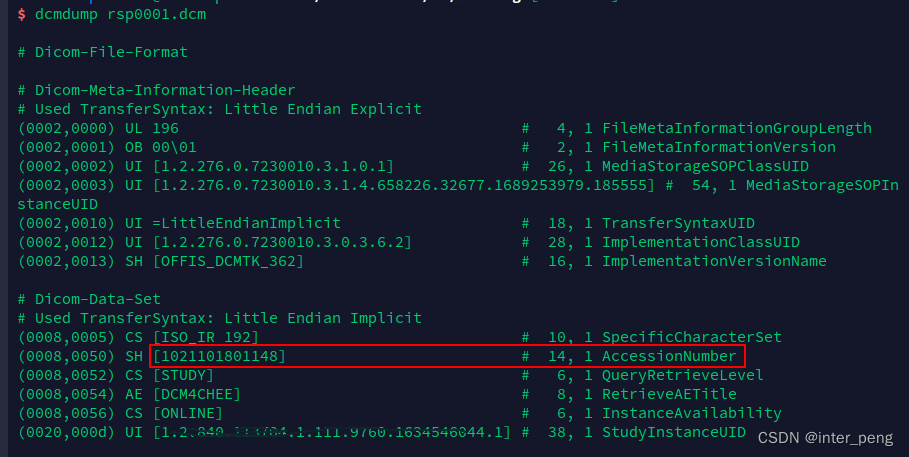

# 该指令的作用是,向DCM4CHEE,按照STUDY级别进行检索。根据传入的StudyInstanceUID的uuid的具体值,查询该检查对应的AccessionNumber的值。将要回传的信息,存储到指定的路径下面的临时dicom文件内,如/path/rsp.dcm.

findscu -v -X --study -aet TEST -aec DCM4CHEE 127.0.0.1 11112 -d -K 08,52=STUDY -to 300 -ta 300 -td 300 -od /path/rsp0001.dcm -k "StudyInstanceUID=xxxxxx" -k AccessionNumber=

# --study QueryRoot

# -K 08,52=STUDY, QueryLevel

# -od 将需要检索的dicom tag信息,存储到rsp.dcm内。如果不指定,则会默认在该指令运行的当前目录下,生成一张rsp0001.dcm.

该指令运行后,可以看到在rsp.dcm中,包含了想要检索的,该检查的检查号信息。

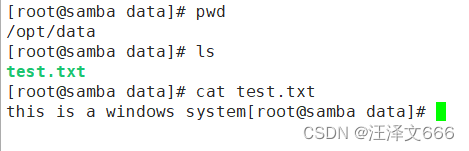

通过dcmdump rsp0001.dcm, 可以看到:

1.3 getscu

getscu, 不是所有的PACS Server都支持。幸运的是,dcm4chee开源PACS支持了通过getscu来直接拉取图像。

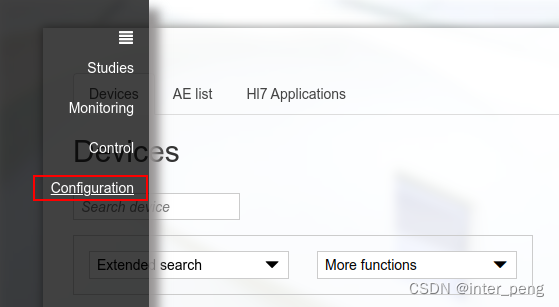

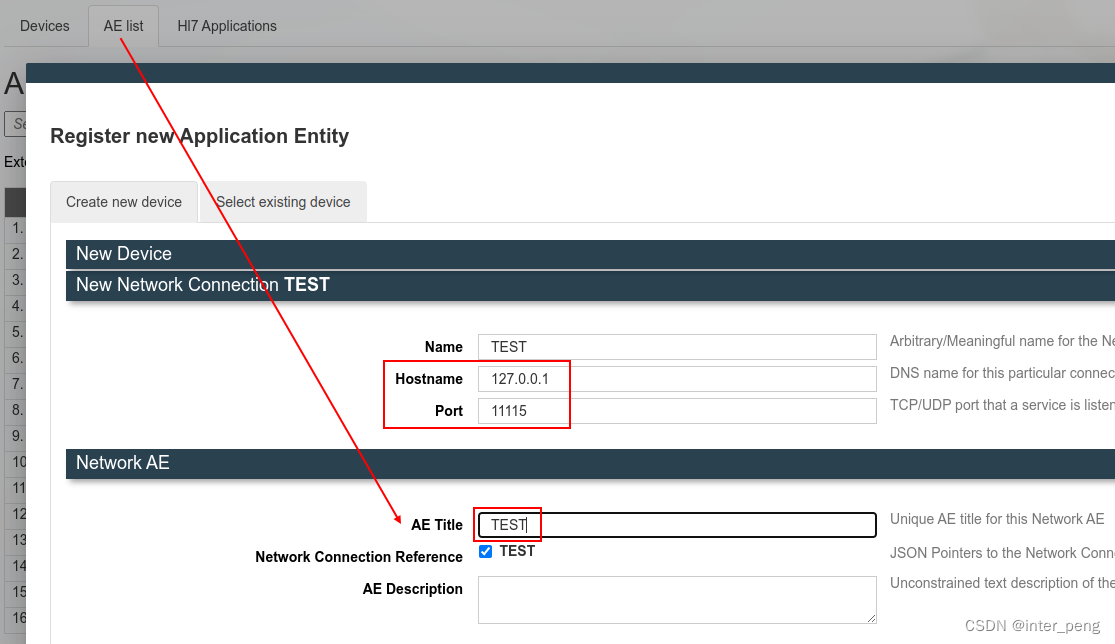

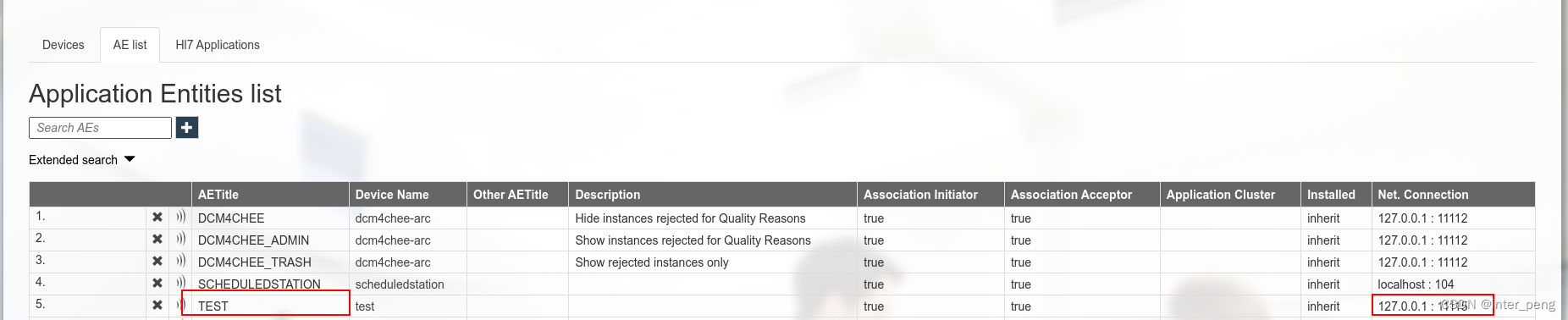

getscu能够实现拉图的前提,一定是提前在PACS Server已经注册了本地的AETitle. 这样当PACS Server需要传送图像的时候,才知道将图像推送到哪里。

# 该指令的作用,向DCM4CHEE请求将特定检查号的检查,拉取到本地的AETitle为TEST的服务中。

getscu -v --study -aet TEST -aec DCM4CHEE 127.0.0.1 11112 -k 08,52=STUDY -d -to 300 -ta 300 -td 300 -k AccessionNumber="JSCT20200xxxxx"

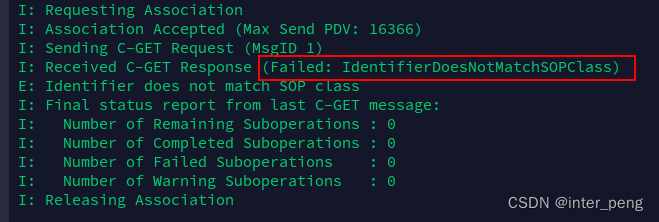

执行该命令后,会运行失败。给出的错误原因是:

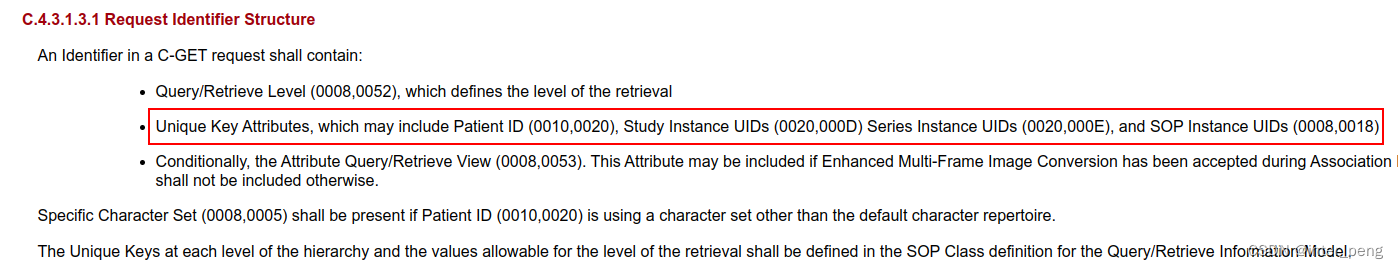

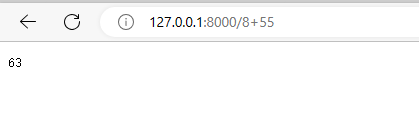

通过查找dicom的官方文档:

https://dicom.nema.org/dicom/2013/output/chtml/part04/sect_C.4.html

![C国演义 [第八章]](https://img-blog.csdnimg.cn/14fc0ae144a6447b9167929d023e6fbf.png)