第二十一章:用户与权限管理

21.1:用户管理

-

登录

MySQL服务器# 语法 mysql -h hostname|hostIP -P port -u username -p DatabaseName -e "SQL语句"; # -h参数 后面接主机名或者主机IP,hostname为主机,hostIP为主机IP。 # -P参数 后面接MySQL服务的端口,通过该参数连接到指定的端口。MySQL服务的默认端口是3306,port为连接的端口号。 # -u参数 后面接用户名,username为用户名。 # -p参数 会提示输入密码。 # DatabaseName参数指明登录到哪一个数据库中。如果没有该参数,就会直接登录到MySQL数据库中,然后可以使用USE命令来选择数据库 # -e参数 后面可以直接加SQL语句。登录MySQL服务器以后即可执行这个SQL语句,然后退出MySQL服务器。 # 举例 mysql -uroot -p -hlocalhost -P3306 test -e "select * from user"; -

创建用户

# 语法 CREATE USER 用户名 [IDENTIFIED BY '密码'][, 用户名 [IDENTIFIED BY '密码']]; # 用户名参数表示新建用户的账户,有用户(User)和主机名(Host)构成。 # "[]"表示可选,也就是说,可以指定用户登录时需要密码验证,也可以指定密码验证,这样用户可以直接登录。不过,不指定密码的方式不安全,不推荐使用。如果指定密码值,这里需要使用IDENTIFED BY指定明文密码值。 # CREATE USER语句可以同时创建多个用户。 # 举例 user和host是一个联合主键 create user zhang3 IDENTIFIED BY 'abc123'; create user zhang3@'localhost' IDENTIFIED BY 'abc123'; -

修改用户

# 语法 修改完必须刷新权限 UPDATE mysql.user SET user='新用户名' WHERE user='需要修改的用户名'; FLUSH PRIVILEGES; -

删除用户

# 方式一:使用DROP USER语句来删除用户时,必须用于DROP USER权限, DROP USER user[, user]...; # 举例 DROP USER zhang3; # 默认删除host为%的用户 DROP USER zhang3@'localhost'; # 方式二:使用DELETE方式删除,执行完成需要刷新权限【不推荐,系统会有残留信息保留】 DELETE FROM mysql.user where Host='hostname' and User='username'; FlUSH PRIVILEGES; -

设置当前用户密码

-

方式一:不推荐(

MySQL8.0已经弃用)# 修改当前用户的密码(MySQL5.7测试有效) SET PASSWORD = PASSWORD('新密码'); -

方式二:推荐

# 使用ALTER USER命令来修改当前用户密码,用户可以使用ALTER命令来修改自身密码 ALTER USER USER() IDENTIFIED BY '新密码'; -

方式三:推荐

# 使用SET语句来修改当前用户密码 SET PASSWORD = '新密码';

-

-

修改其他用户密码

-

方式一:推荐

# 使用ALTER语句来修改普通用户的密码 可以使用ALTER USER语句来修改普通用户的密码 ALTER USER user [IDENTIFIED BY '新密码'] [,user[IDENTIFIED BY '新密码']]…; -

方式二:推荐

# 使用SET命令来修改普通用户的密码 使用root用户登录到MySQL服务器后,可以使用SET语句来修改普通用户的密码 SET PASSWORD FOR 'username'@'hostname'='新密码'; -

方式三:不推荐

# 使用UPDATE语句修改普通用户的密码 UPDATE MySQL.user SET authentication_string=PASSWORD("123456") WHERE User = "username" AND Host = "hostname";

-

-

MySQL密码管理-

密码过期策略

在

MySQL中,数据库管理员可以手动设置账号密码过期,也可以建立一个自动密码过期策略。过期策略可以是全局的,也可以为每个账号设置单独的过期策略。ALTER USER user PASSWORD EXPIRE;-

方式一:使用

SQL语句更改变量的值并持久化SET PERSIST default_password_lifetime = 180; # 建立全局策略,设置密码每隔180天过期 -

方式二:配置文件

my.cnf中进行维护[mysqld] default_password_lifetime=180 #建立全局策略,设置密码每隔180天过期 -

手动设置指定时间过期方式2:单独设置

每个账号即可延用全局过期策略,也可单独设置策略。在

CREATE USER和ALTER USER语句上加入PASSWORD EXPIRE选项可实现单独设置策略。#设置xiaowang账号密码每90天过期: CREATE USER 'xiaowang'@'localhost' PASSWORD EXPIRE INTERVAL 90 DAY; ALTER USER 'xiaowang'@'localhost' PASSWORD EXPIRE INTERVAL 90 DAY; #设置密码永不过期: CREATE USER 'xiaowang'@'localhost' PASSWORD EXPIRE NEVER; ALTER USER 'xiaowang'@'localhost' PASSWORD EXPIRE NEVER; #延用全局密码过期策略: CREATE USER 'xiaowang'@'localhost' PASSWORD EXPIRE DEFAULT; ALTER USER 'xiaowang'@'localhost' PASSWORD EXPIRE DEFAULT;

-

-

密码重用策略

-

手动设置密码重用方式1:全局

-

使用

SQLSET PERSIST password_history = 6; #设置不能选择最近使用过的6个密码 SET PERSIST password_reuse_interval = 365; #设置不能选择最近一年内的密码 -

my.cnf配置文件[mysqld] password_history=6 password_reuse_interval=365

-

-

手动设置密码重用方式2:单独设置

#不能使用最近5个密码: CREATE USER 'xiaowang'@'localhost' PASSWORD HISTORY 5; ALTER USER 'xiaowang'@'localhost' PASSWORD HISTORY 5; #不能使用最近365天内的密码: CREATE USER 'xiaowang'@'localhost' PASSWORD REUSE INTERVAL 365 DAY; ALTER USER 'xiaowang'@'localhost' PASSWORD REUSE INTERVAL 365 DAY; #既不能使用最近5个密码,也不能使用365天内的密码 CREATE USER 'xiaowang'@'localhost' PASSWORD HISTORY 5 PASSWORD REUSE INTERVAL 365 DAY; ALTER USER 'xiaowang'@'localhost' PASSWORD HISTORY 5 PASSWORD REUSE INTERVAL 365 DAY;

-

-

21.2:权限管理

-

权限列表

# 查看权限列表 show privileges;CREATE和DROP权限:可以创建新的数据库和表,或删除(移除)已有的数据库和表。SELECT、INSERT、UPDATE和DELETE权限:允许在一个数据库现有的表上实施操作。SELECT权限:只有在它们真正从一个表中检索行时才被用到。INDEX权限:允许创建或删除索引,INDEX适用于已有的表。如果具有某个表的CREATE权限,就可以在CREATE TABLE语句中包括索引定义。ALTER权限:可以使用ALTER TABLE来更改表的结构和重新命名表。CREATE ROUTINE权限:用来创建保存的程序(函数和程序)。ALTER ROUTINE权限:用来更改和删除保存的程序。EXECUTE权限:用来执行保存的程序。GRANT权限:允许授权给其他用户,可用于数据库、表和保存的程序。FILE权限:使用户可以使用LOAD DATA INFILE和SELECT ... INTO OUTFILE语句读或写服务器上的文件,任何被授予FILE权限的用户都能读或写MySQL服务器上的任何文件。

-

授予权限的原则

- 只授予满足需要的最小权限,防止用户不小心破坏数据。

- 创建用户的时候限制用户的登录主机,一般是限制成指定IP或者内网

IP段。 - 为每个用户设置满足密码复杂度的密码。

- 定期清理不需要的用户,回收权限或者删除用户。

-

授予权限

给用户授权的方式有2种,分别是通过把角色赋予用户给用户授权和直接给用户授权。用户是数据库的使用者,我们可以通过给用户授予访问数据库中的资源的权限,来控制使用者对数据库的访问,消除安全隐患。

# 授权语法[权限如果发现没有该用户,则会直接新建一个用户] GRANT 权限1, 权限2, ...., 权限n ON 数据库名称.表名称 TO 用户名@用户地址 [IDENTIFIED BY '密码口令'];我们在开发应用的时候,经常会遇到一种需求,就是要根据用户的不同,对数据进行横向和纵向的分组:

- 所谓横向的分组,就是指用户可以接触到的数据的范围,比如可以看到哪些表的数据。

- 所谓纵向的分组,就是指用户对接触到的数据能访问到什么程度,比如能看、能改,甚至是删除。

-

查看权限

# 查看当前用户权限 SHOW GRANTS; SHOW GRANTS FOR CURRENT_USER; SHOW GRANTS FOR CURRENT_USER(); # 查看某些的全局权限 SHOW GRANTS FOR 'user'@'主机地址'; -

收回权限

收回权限就是取消已经赋予用户的某些权限。收回用户不必要的权限可以在一定程序上保证系统的安全性。

MySQL中使用REVOKE语句取消用户的某些权限。使用REVOKE收回权限之后,用户账户的记录将从db、host、tables_priv和columns_priv表中删除,但是用户账户记录仍然在user表中保存(删除user表中的账户记录使用DROP USER语句)。# 语法[在将用户账户从user表删除之前,应该收回相应用户的所有权限。须用户重新登录后才能生效] REVOKE 权限1, 权限2, ... 权限n ON 数据库名称.表名称 FROM 用户名@用户地址;

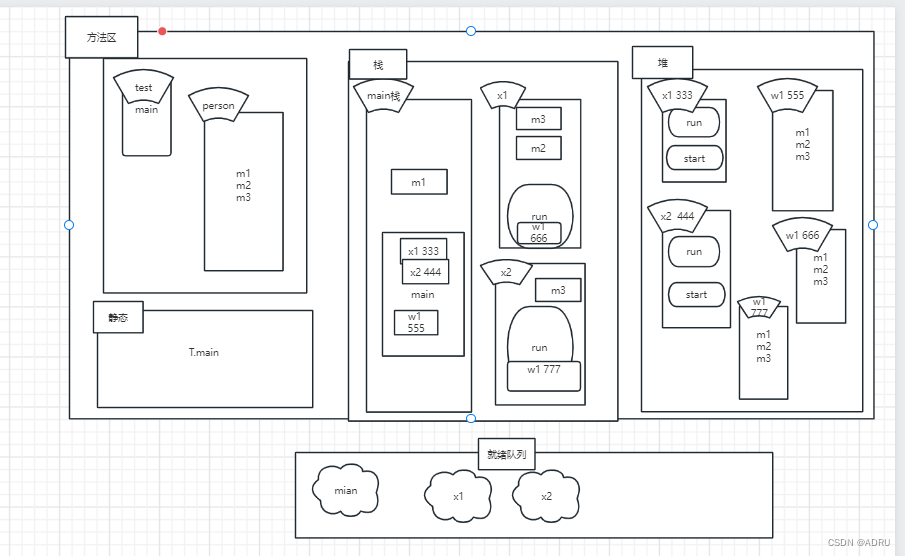

21.3:权限表

-

user表user表是MySQL中最重要的一个权限表,记录用户账号和权限信息,有49个字段。

这些字段可以分成4类,分别是范围列(或用户列)、权限列、安全列和资源控制列。

-

范围列(或用户列)

host:表示连接类型%:表示所有远程通过TCP方式的连接。IP地址:通过制定ip地址进行的TCP方式的连接。- 机器名:通过制定网络中的机器名进行的TCP方式的连接。

::1:IPv6的本地ip地址,等同于IPv4的127.0.0.1。localhost:本地方式通过命令行方式的连接 ,比如mysql -u xxx -p xxx方式的连接。

user:表示用户名,同一用户通过不同方式链接的权限是不一样的。password:密码- 所有密码串通过

password(明文字符串) 生成的密文字符串。MySQL 8.0在用户管理方面增加了角色管理,默认的密码加密方式也做了调整,由之前的SHA1改为了SHA2,不可逆 。同时加上MySQL 5.7的禁用用户和用户过期的功能,MySQL在用户管理方面的功能和安全性都较之前版本大大的增强了。 mysql 5.7及之后版本的密码保存到authentication_string字段中不再使用password字段。

- 所有密码串通过

-

权限列

Grant_priv字段:表示是否拥有GRANT权限。Shutdown_priv字段:表示是否拥有停止MySQL服务的权限。Super_priv字段:表示是否拥有超级权限。Execute_priv字段:表示是否拥有EXECUTE权限。拥有EXECUTE权限,可以执行存储过程和函数。Select_priv , Insert_priv等:为该用户所拥有的权限。

-

安全列

安全列只有6个字段,其中两个是

ssl相关的(ssl_type、ssl_cipher),用于加密 ;两个是x509相关的(x509_issuer、x509_subject),用于标识用户;另外两个Plugin字段用于验证用户身份的插件,该字段不能为空。如果该字段为空,服务器就使用内建授权验证机制验证用户身份。 -

资源控制列

资源控制列的字段用来限制用户使用的资源,包含4个字段,分别为:

max_questions:用户每小时允许执行的查询操作次数。max_updates:用户每小时允许执行的更新操作次数。max_connections:用户每小时允许执行的连接操作次数。max_user_connections:用户允许同时建立的连接次数。

-

-

db表DESCRIBE mysql.db;-

用户列:

db表用户列有3个字段,分别是Host、User、Db。这3个字段分别表示主机名、用户名和数据库名。表示从某个主机连接某个用户对某个数据库的操作权限,这3个字段的组合构成了db表的主键。 -

权限列:

Create_routine_priv和Alter_routine_priv这两个字段决定用户是否具有创建和修改存储过程的权限。

-

-

tables_priv表和columns_priv表tables_priv表用来对表设置操作权限 ,columns_priv表用来对表的某一列设置权限 。DESC mysql.tables_priv; DESC mysql.columns_priv;

tables_priv表有8个字段,分别是Host、Db、User、Table_name、Grantor、Timestamp、Table_priv和Column_priv,各个字段说明如下:Host、Db、User和Table_name四个字段分别表示主机名、数据库名、用户名和表名。Grantor表示修改该记录的用户。Timestamp表示修改该记录的时间。Table_priv表示对象的操作权限。包括Select、Insert、Update、Delete、Create、Drop、Grant、References、Index和Alter。Column_priv字段表示对表中的列的操作权限,包括Select、Insert、Update和References。

-

procs_priv表

21.4:访问控制

-

连接核实阶段

当用户试图连接

MySQL服务器时,服务器基于用户的身份以及用户是否能提供正确的密码验证身份来确定接受或者拒绝连接。即客户端用户会在连接请求中提供用户名、主机地址、用户密码,MySQL服务器接收到用户请求后,会使用user表中的host、user和authentication_string这3个字段匹配客户端提供信息。

服务器只有在user表记录的Host和User字段匹配客户端主机名和用户名,并且提供正确的密码时才接受连接。如果连接核实没有通过,服务器就完全拒绝访问;否则,服务器接受连接,然后进入阶段2等待用户请求。 -

请求核实阶段

一旦建立了连接,服务器就进入了访问控制的阶段2,也就是请求核实阶段。对此连接上进来的每个请求,服务器检查该请求要执行什么操作、是否有足够的权限来执行它,这正是需要授权表中的权限列发挥作用的地方。这些权限可以来自

user、db、table_priv和column_priv表。

确认权限时,MySQL首先 检查user表 ,如果指定的权限没有在user表中被授予,那么MySQL就会继续检查db表 ,db表是下一安全层级,其中的权限限定于数据库层级,在该层级的SELECT权限允许用户查看指定数据库的所有表中的数据;如果在该层级没有找到限定的权限,则MySQL继续检查tables_priv表以及**columns_priv表** ,如果所有权限表都检查完毕,但还是没有找到允许的权限操作,MySQL将返回错误信息 ,用户请求的操作不能执行,操作失败。

21.5:角色管理

-

角色的理解

引入角色的目的是方便管理拥有相同权限的用户。恰当的权限设定,可以确保数据的安全性,这是至关重要的。

-

创建角色

创建角色使用

CREATE ROLE语句,语法如下:# 角色名称的命名规则个用户名类似。如果host_name省略,默认为%,角色名不可省略,不可为空。 CREATE ROLE '角色名'[@'host_name'][, 角色名'[@'host_name']]...; -

给角色赋予权限

创建角色之后,默认这个角色是没有任何权限的,我们需要给角色授权。给角色授权的语法结构是:

# privileges代表权限的名称,多个权限以逗号隔开 GRANT privileges ON table_name TO '角色名'[@'host_name']; -

查看角色的权限

赋予角色权限之后,我们可以通过

SHOW GRANTS语句,来查看权限是否创建成功了。# 查看某一个角色 SHOW GRANTS FOR '角色名'; -

回收角色的权限

角色授权后,可以对角色的权限进行维护,对权限进行添加或撤销。添加权限使用

GRANT语句,与角色授权相同。撤销角色或角色权限使用REVOKE语句。REVOKE privileges ON tablename FROM '角色名'; -

删除角色

当我们需要对业务重新整合的时候,可能就需要对之前创建的角色进行清理,删除一些不会在使用的角色。

DROP ROLE 角色名1 [, 角色名2]....; -

给用户赋予角色

用户创建并授权后,要赋给用户并处于激活状态才能发挥作用。给用户添加角色可使用

GRANT语句。GRANT 角色名1 [, 角色名2...] TO 用户名1 [, 用户名2...]; # 如果角色未激活,结构将显示NONE SELECT CURRENT_ROLE(); -

激活角色

-

方式一:使用

set default role命令激活角色SET DEFAULT ROLE ALL TO '用户名'@'host_name'; -

方式二:将

activate_all_roles_on_login设置为ON# 查询activate_all_roles_on_login值 SHOW VARIABLES LIKE 'activate_all_roles_on_login'; # 设置 SET GLOBAL activate_all_roles_on_login=ON;

-

-

撤销用户的角色

REVOKE 角色名 FROM 用户名; -

设置强制角色(

mandatory role)-

方式一:服务启动前设置

[mysqld] mandatory_roles='role1,role2@localhost,r3@%.wang.com' -

方式二:运行时设置

SET PERSIST mandatory_roles = 'role1,role2@localhost,r3@%.example.com'; #系统重启后仍然有效 SET GLOBAL mandatory_roles = 'role1,role2@localhost,r3@%.example.com'; #系统重启后失效

-