提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档

LVS+Keepalived高可用负载均衡群集

- 一、Keepalived实现原理

- 1.Keepalived案例分析

- 2.Keepalived工具介绍

- 3,Keepalived实现原理剖析

- 4.Keepalived案例讲解

- 5.Keepalived体系主要模块及其作用

- 6.Keepalived安装与启动

- 二、脑裂的形成和解决

- 产生脑裂的常见原因及解决方法

- 脑裂预防预防措施

- 三、Keepalived部署

- 1.配置负载调度器(主、备相同)

- 2.启动 ipvsadm 服务

- 3.配置节点服务器

一、Keepalived实现原理

高可用集群只需要在调度器上多进行一台或两台(服务器本身的价格比较昂贵,一般备用的服务器的数量会和当前业务创造的价值对等)的设置,就可避免因调度器瘫痪业务中断的风险,所以实现了真正的高可用的效果。

1.Keepalived案例分析

- 企业应用中,单台服务器承担应用存在单点故障的危险

- 单点故障一旦发生,企业服务将发生中断,造成极大的危害

2.Keepalived工具介绍

专为LVS和HA设计的一款健康检查工具

- 支持故障自动切换(Failover)

- 支持节点健康状态检查 (Health Checking)

判断 LVS 负载调度器、节点服务器的可用性,当 master 主机出现故障及时切换到backup 节点保证业务正常,当 master故障主机恢复后将其重新加入群集并且业务重新切换回 master 节点。 - 官方网站: http://www.keepalived.org

3,Keepalived实现原理剖析

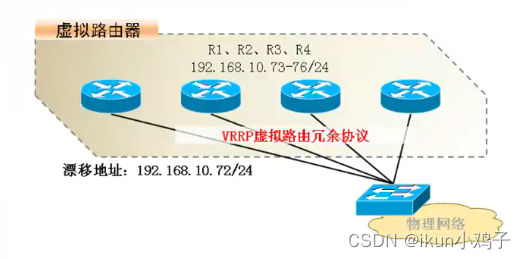

- Keepalived采用VRRP热备份协议实现Linux服务器的多机热备功能

- VRRP (虚拟路由元余协议)是针对路由器的一种备份解决方案

由多台路由器组成一个热备组,通过共用的虚拟IP地址对外提供服务

每个热备组内同时只有一台主路由器提供服务,其他路由器处于几余状态

若当前在线的路由器失效,则其他路由器会根据设置的优先级自动接替虚拟IP地址,继续提供服务

4.Keepalived案例讲解

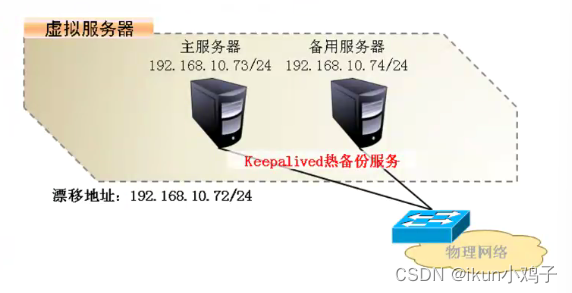

- 双机热备的故障切换是由虚拟IP地址的漂移来实现,适用于各种应用服务器

- 实现基于Web服务的双机热备

漂移地址: 192.168.10.72

主、备服务器: 192.168.10.73、192.168.10.74

提供的应用服务: Web

5.Keepalived体系主要模块及其作用

keepalived体系架构中主要有三个模块,分别是core、check和vrrp。

- core模块:为keepalived的核心,负责主进程的启动、维护及全局配置文件的加载和解析

- vrrp模块:是来实现VRRP协议的。( 调度器之间的健康检查和主备切换)

- check模块:负责健康检查,常见的方式有端口检查及URL检查。 (节点服务器的健康检查)

健康检测(探针)

(1)发送心跳消息 ping/pong

(2)TCP端口检查 向一台主机的 IP:PORT 发起 CP三次握手连接

(3) HTTP URL检查 向一台主机的 http:/IP:PORT/… URL路径 发送HTTP GET 请求方法,主机响应返2xx 3xx认为健康检查正常,如响应返回4xx 5xx则认为健康检查异常

6.Keepalived安装与启动

- 在LVS群集环境中应用时,也需用到ipvsadm管理工具

- YUM安装Keepalived

- 启用Keepalived服务

二、脑裂的形成和解决

在"双机热备"高可用(HA)系统中,当联系两个节点的"心跳线"断开时(即两个节点断开联系时),本来为一个整体、动作协调的HA系统,就分裂成为两个独立的节点(即两个独立的个体)。由于相互失去了联系,都以为是对方出了故障,此时备用调度器会运转起来争做主调度器的工作,而主调度器依然保持着

调度工作,两个调度的同时运转导致整个系统的紊乱。

就会发生严重后果:

(1)共享资源被瓜分、两边"服务"都起不来了

(2)或者两边"服务"都起来了,但同时读写"共享存储",导致数据损坏(常见如数据库轮询着的联机日志出错)。

产生脑裂的常见原因及解决方法

硬件原因:

- 高可用服务器各节点之间心跳线链路发生故障,导致无法正常通信。

- 因心跳线坏了(包括断了,老化)。

- 因网卡及相关驱动坏了,ip配置及冲突问题(网卡直连)。

- 因心跳线间连接的设备故障(网卡及交换机)。

- 因仲裁的机器出问题(采用仲裁的方案)。

运用配置原因:

- 高可用服务器上开启了iptables防火墙阻挡了心跳消息传输。

- 高可用服务器上心跳网卡地址等信息配置不正确,导致发送心跳失败。

- 其他服务配置不当等原因,如心跳方式不同,心跳广插冲突、软件Bug等

- Keepalived配置里同一VRRP实例如果virtual_router_id两端参数配置不一致也会导致裂脑问题发生。

脑裂的解决方法:

- 关闭两个都成为master主机中的一个,一般关闭原本就为master的主机

脑裂预防预防措施

针对脑裂现象的产生,运维人员第一时间要做的不是处理发生故障的调度器或则故障线路,而是首先确保业务不会因此中断,进行脑裂的预防尤为重要。出现问题,先保证业务的进行,再进行排障。

方式一:添加冗余的心跳线

添加冗余的心跳线支持HA多线路的进行,在多线路的加持下,一条线路故障后,也会有其余的线路也可传输心跳信息,让主备调度器继续保持正常运转。此方案可减少脑裂产生的概率。

方式二:脚本配合周期任务计划检测,调度器自我裁决

脑裂分析:产生脑裂的最主要最常见的原因是备调度器接收不到主调度器的的心跳信息。首先调度器大多数情况下都会是在统一局域网中,是通过网络来进行心跳信息的传送。所以心跳信息的检测可以基于icmp协议来进行检测

- 主调度器本身使用ping命令进行周期计划ping备用调度器,保证时刻畅通。

- 采用条件判断语句,若主调调度器ping不通备调度器时,主调度器启用ssh服务远程借用节点服务器对备用调度器进行ping命令(可以多设置几台节点服务器ping,确保准确性)。若节点服务能ping通则说明问题出现在1号线路,主调度器进行自我裁决,让备调度器进行主调调度器的工作。若节点服务器也ping不通备调度器,说明问题出在了2号线路。

- 可以在备调度器中也添加一个该方式的脚本,时刻ping主调度器。保证2号线出现问题时进行自我裁决。

- 将主备调度器的脚本均添加周期计划任务中(crontab -e),进行合理的时间段检测。

方式三:第三方工具,监控软件

使用监控软件的方法,这边主要是采用的zabbix来监控的,主要就是创建监控项,创建触发器来测试关闭keepalived服务

方式四:启用磁盘锁

正在服务一方锁住共享磁盘,“裂脑"发生时,让对方完全"抢不走"共享磁盘资源。但使用锁磁盘也会有一个不小的问题,如果占用共享盘的一方不主动"解锁”,另一方就永远得不到共享磁盘。现实中假如服务节点突然死机或崩溃,就不可能执行解锁命令。后备节点也就接管不了共享资源和应用服务。于是有人在HA中设计了"智能"锁。即:正在服务的一方只在发现心跳线全部断开(察觉不到对端)时才启用磁盘锁。平时就不上锁了。

三、Keepalived部署

本次实验部署采用的时KeepAlived的运用与LVS中DR模式的结合,共同部署出高可用的负载均衡的集群。真实环境还会存在NFS共享目录服务器,考虑在上次的DR实验与NAT实验中都已经展示了NFS服务器与节点服务器之间的连接,本次若做也是相同的操作步骤,就省略了。

部署前的准备

主DR 服务器:192.168.30.10

备DR 服务器:192.168.30.20

Web 服务器1:192.168.30.30

Web 服务器2:192.168.30.50

vip:192.168.30.188

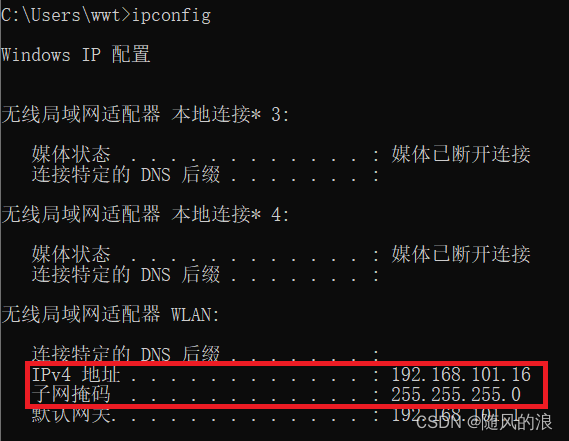

客户端:192.168.30.100

1.配置负载调度器(主、备相同)

systemctl stop firewalld.service

setenforce 0

yum -y install ipvsadm keepalived

modprobe ip_vs

cat /proc/net/ip_vs

(1)配置keeplived(主、备DR 服务器上都要设置)

cd /etc/keepalived/

cp keepalived.conf keepalived.conf.bak

vim keepalived.conf

......

global_defs { #定义全局参数

--10行--修改,邮件服务指向本地

smtp_server 127.0.0.1

--12行--修改,指定服务器(路由器)的名称,主备服务器名称须不同,主为LVS_01,备为LVS_02

router_id LVS_01

--14行--注释掉,取消严格遵守VRRP协议功能,否则VIP无法被连接

#vrrp_strict

}

vrrp_instance VI_1 { #定义VRRP热备实例参数

--20行--修改,指定热备状态,主为MASTER,备为BACKUP

state MASTER

--21行--修改,指定承载vip地址的物理接口

interface ens33

--22行--修改,指定虚拟路由器的ID号,每个热备组保持一致

virtual_router_id 10

#nopreempt #如果设置非抢占模式,两个节点state必须为BACKUP,并加上配置 nopreempt

--23行--修改,指定优先级,数值越大优先级越高,这里设置主为100,备为90

priority 100

advert_int 1 #通告间隔秒数(心跳频率)

authentication { #定义认证信息,每个热备组保持一致

auth_type PASS #认证类型

--27行--修改,指定验证密码,主备服务器保持一致

auth_pass abc123

}

virtual_ipaddress { #指定群集vip地址

192.168.30.188

}

}

--36行--修改,指定虚拟服务器地址(VIP)、端口,定义虚拟服务器和Web服务器池参数

virtual_server 192.168.30.188 80 {

delay_loop 6 #健康检查的间隔时间(秒)

lb_algo rr #指定调度算法,轮询(rr)

--39行--修改,指定群集工作模式,直接路由(DR)

lb_kind DR

persistence_timeout 0 #连接保持时间(秒)

protocol TCP #应用服务采用的是 TCP协议

--43行--修改,指定第一个Web节点的地址、端口

real_server 192.168.30.30 80 {

weight 1 #节点的权重

--45行--删除,添加以下健康检查方式

TCP_CHECK {

connect_port 80 #添加检查的目标端口

connect_timeout 3 #添加连接超时(秒)

nb_get_retry 3 #添加重试次数

delay_before_retry 3 #添加重试间隔

}

}

real_server 192.168.80.50 80 { #添加第二个 Web节点的地址、端口

weight 1

TCP_CHECK {

connect_port 80

connect_timeout 3

nb_get_retry 3

delay_before_retry 3

}

}

##删除后面多余的配置##

}

systemctl start keepalived

ip addr #查看虚拟网卡vip

2.启动 ipvsadm 服务

启动 ipvsadm 服务

--192.168.30.10---

ipvsadm-save > /etc/sysconfig/ipvsadm

systemctl start ipvsadm

ipvsadm -ln

#如没有VIP 的分发策略,则重启 keepalived 服务,systemctl restart keepalived

--192.168.30.20---

ipvsadm-save > /etc/sysconfig/ipvsadm

systemctl start ipvsadm

ipvsadm -ln

调整 proc 响应参数,关闭Linux 内核的重定向参数响应

vim /etc/sysctl.conf

net.ipv4.conf.all.send_redirects = 0

net.ipv4.conf.default.send_redirects = 0

net.ipv4.conf.ens33.send_redirects = 0

sysctl -p

3.配置节点服务器

systemctl stop firewalld

setenforce 0

yum -y install httpd

systemctl start httpd

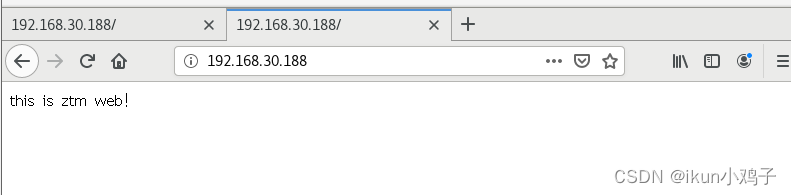

192.168.30.30

echo 'this is ztm web!' > /var/www/html/index.html

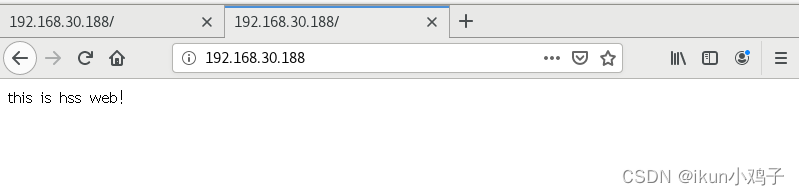

192.168.30.50

echo 'this is hss web!' > /var/www/html/index.html

vim /etc/sysconfig/network-scripts/ifcfg-lo:0

DEVICE=lo:0

ONBOOT=yes

IPADDR=192.168.30.188

NETMASK=255.255.255.255

service network restart 或 systemctl restart network

ifup lo:0

ifconfig lo:0

route add -host 192.168.30.188 dev lo:0

vim /etc/sysctl.conf

net.ipv4.conf.lo.arp_ignore = 1

net.ipv4.conf.lo.arp_announce = 2

net.ipv4.conf.all.arp_ignore = 1

net.ipv4.conf.all.arp_announce = 2

sysctl -p