一、为什么选择网络安全?

这几年随着我国《国家网络空间安全战略》《网络安全法》《网络安全等级保护2.0》等一系列政策/法规/标准的持续落地,网络安全行业地位、薪资随之水涨船高。

未来3-5年,是安全行业的黄金发展期,提前踏入行业,能享受行业发展红利。

二、为什么说网络安全行业是IT行业最后的红利?

根据腾讯安全发布的《互联网安全报告》,目前中国网络安全人才供应严重匮乏,每年高校安全专业培养人才仅有3万余人,而网络安全岗位缺口已达70万,缺口高达95%。

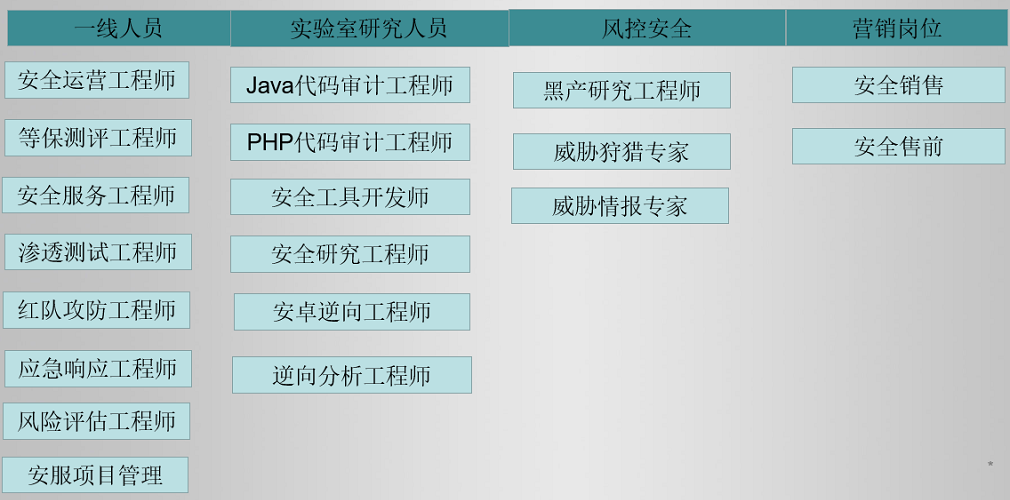

而且,我们到招聘网站上,搜索【网络安全】【Web安全工程师】【渗透测试】等职位名称,可以看到安全岗位薪酬待遇好,随着工龄和薪酬增长,呈现「越老越吃香」的情况。

选择安全行业有以下4大优势:

01没有年龄限制

在IT行业有很多岗位有35岁年龄焦虑,担心企业是否愿意接问题,而网络安全靠的是解决问题的能力,从业年份越多经验越丰富,就越值钱。

02学历门槛相对宽松

目前网安高校科班出身的很少,一是开设网络安全专业的学校很少,二是即便开设了网安专业由于师资短缺培养的学生也很少,因此现在网安招聘还是以转行为主,并且对年龄、专业、学历的要求定的没有那么死,就业市场相对来说比较宽容。

03整体薪资水平高

网络安全的薪资相比其他IT行业起薪待遇更高,起步通常在7k以上,最高可达年薪百万,还有机会获得不菲的兼职收入。

学习网络安全技术的方法无非三种:

第一种是报网络安全专业,现在叫网络空间安全专业,主要专业课程:程序设计、计算机组成原理原理、数据结构、操作系统原理、数据库系统、 计算机网络、人工智能、自然语言处理、社会计算、网络安全法律法规、网络安全、内容安全、数字取证、机器学习,多媒体技术,信息检索、舆情分析等。

第二种是自学,就是在网上找资源、找教程,或者是想办法认识一-些大佬,抱紧大腿,不过这种方法很耗时间,而且学习没有规划,可能很长一段时间感觉自己没有进步,容易劝退。

第三种就是找培训。

那么接下来,我会告诉你一个从事以上真正零基础该从怎么入门web安全

网络安全入门到底是先学编程还是先学计算机基础?这是一个争议比较大的问题,有的人会建议先学编程,而有的人会建议先学计算机基础,其实这都是要学的。而且这些对学习网络安全来说非常重要。但是对于完全零基础的人来说又或者急于转行的人来说,学习编程或者计算机基础对他们来说都有一定的难度,并且花费时间太长。

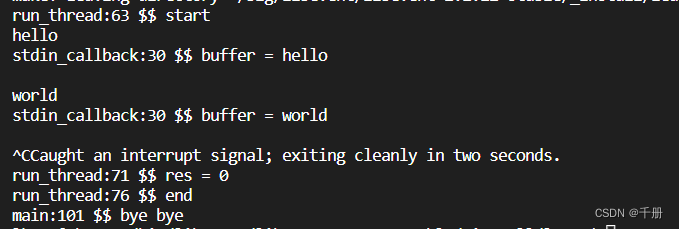

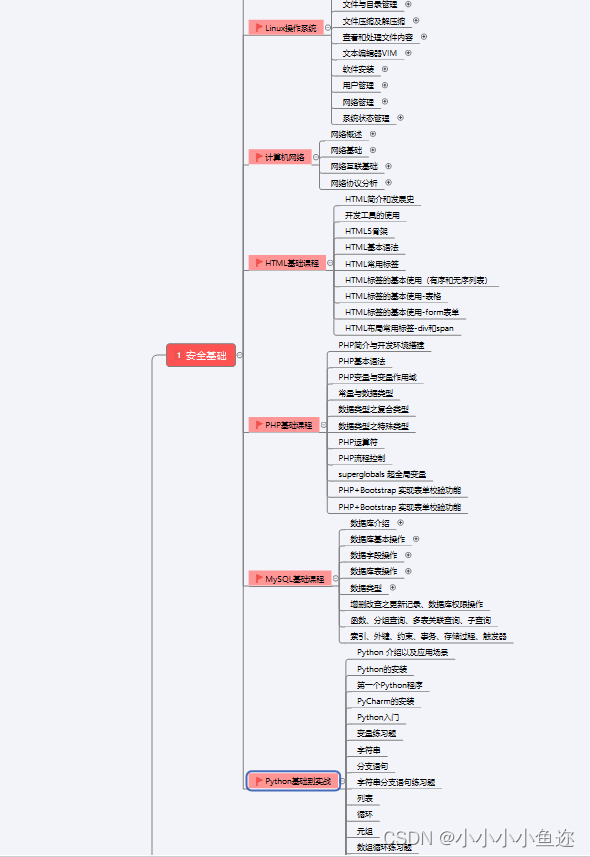

第一阶段:基础准备 4周~6周

这个阶段是所有准备进入安全行业必学的部分,俗话说:基础不劳,地动山摇

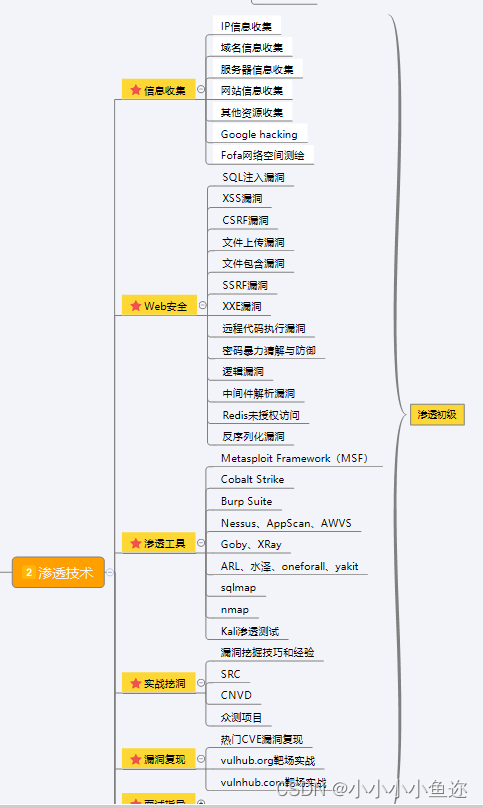

第二阶段:web渗透

学习基础时间:(1周 ~ 2周)

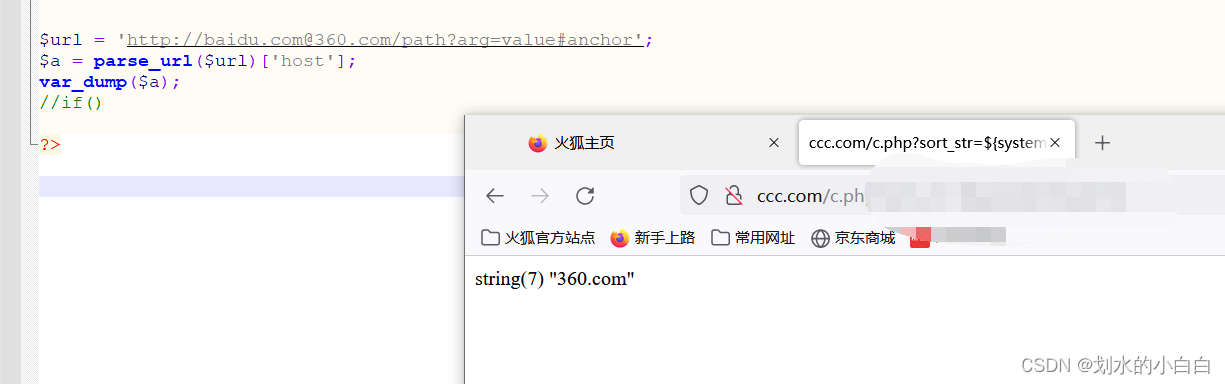

① 了解基本概念:(SQL注入、XSS、上传、CSRF、一句话木马、等)为之后的WEB渗透测试打下基础。

② 查看一些论坛的一些Web渗透,学一学案例的思路,每一个站点都不一样,所以思路是主要的。

③ 学会提问的艺术,如果遇到不懂得要善于提问。

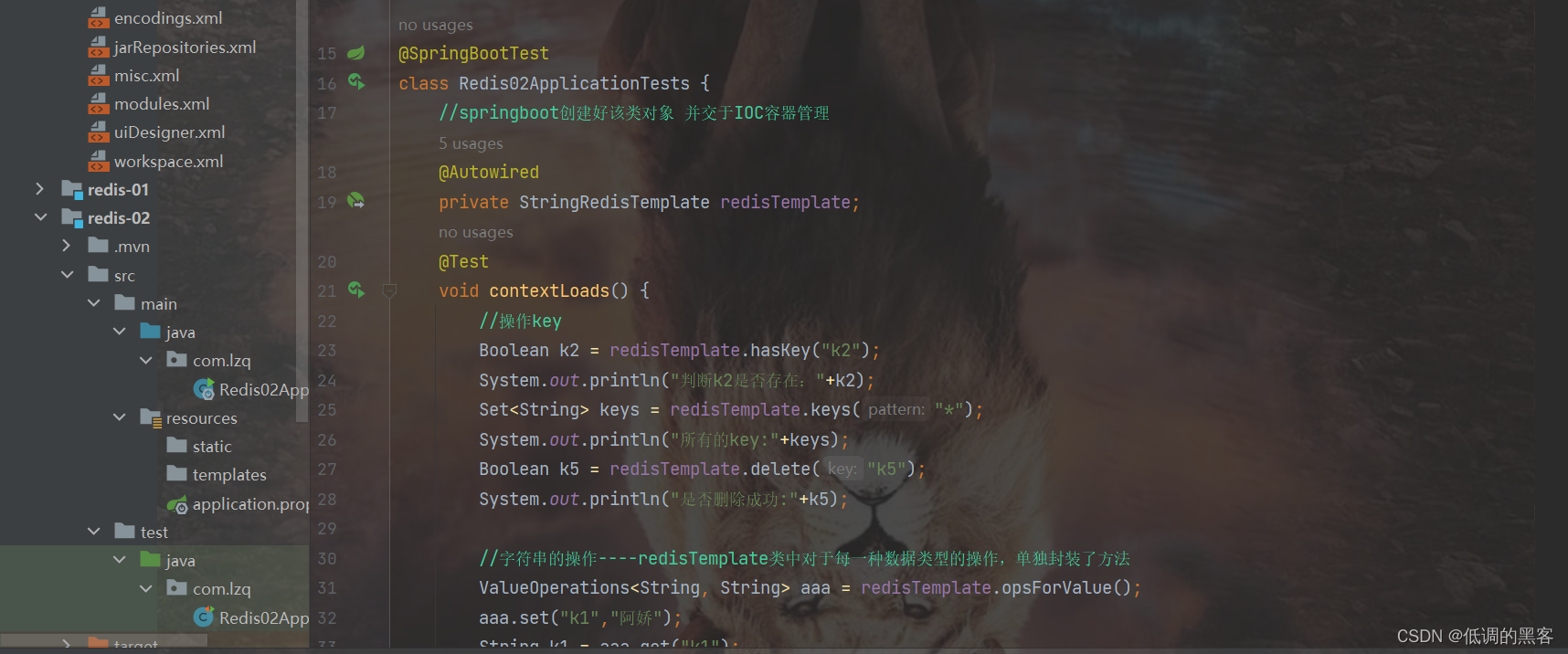

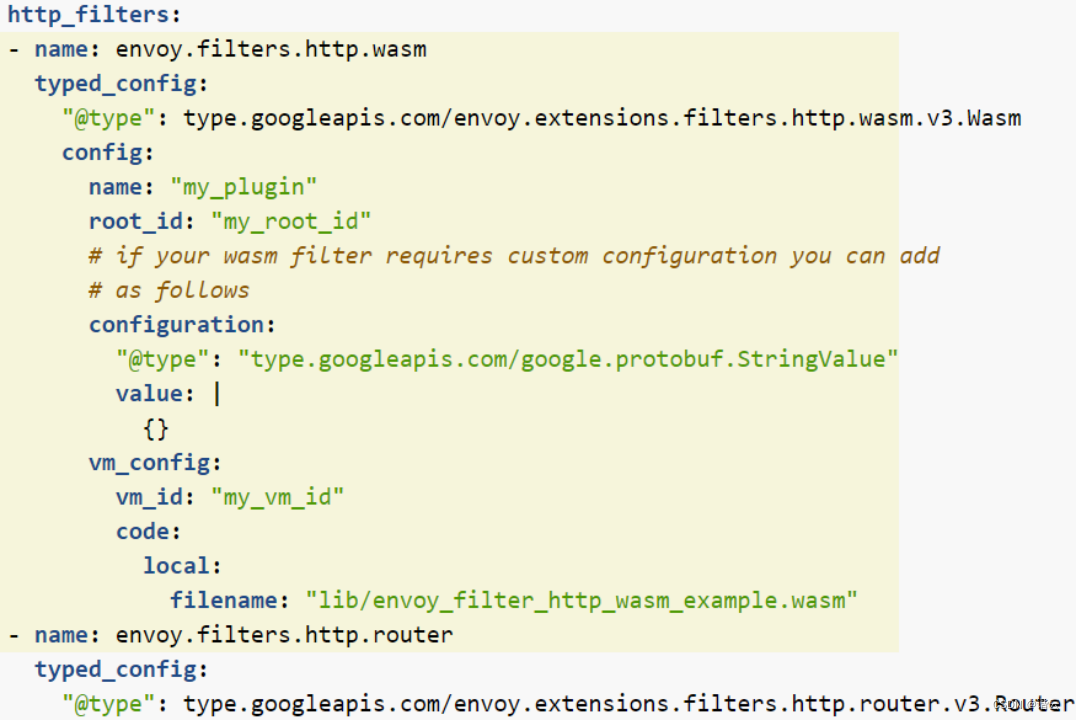

配置渗透环境 时间:(3周 ~ 4周)

① 了解渗透测试常用的工具,例如(AWVS、SQLMAP、NMAP、BURP、中国菜刀等)。

② 下载这些工具无后门版本并且安装到计算机上。

③ 了解这些工具的使用场景,懂得基本的使用,推荐在Google上查找。

渗透实战操作 时间:(约6周)

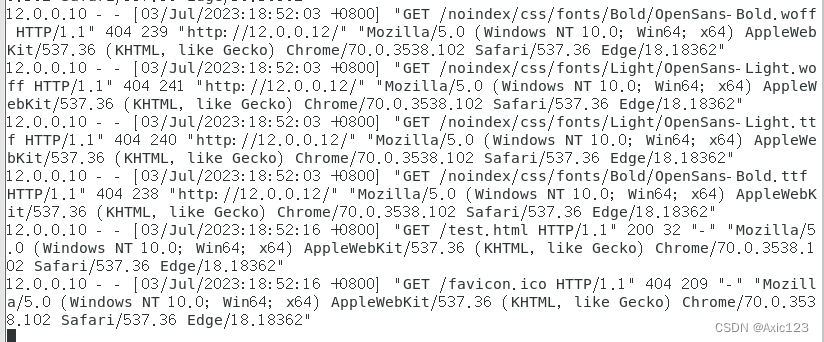

① 在网上搜索渗透实战案例,深入了解SQL注入、文件上传、解析漏洞等在实战中的使用。

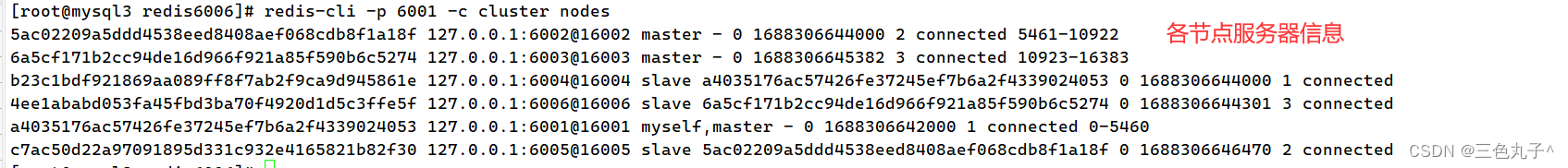

② 自己搭建漏洞环境测试,推荐DWVA,SQLi-labs,Upload-labs,bWAPP。

③ 懂得渗透测试的阶段,每一个阶段需要做那些动作:例如PTES渗透测试执行标准。

④ 深入研究手工SQL注入,寻找绕过waf的方法,制作自己的脚本。

⑤ 研究文件上传的原理,如何进行截断、双重后缀欺骗(IIS、PHP)、解析漏洞利用(IIS、Nignix、Apache)等,参照:上传攻击框架。

⑥ 了解XSS形成原理和种类,在DWVA中进行实践,使用一个含有XSS漏洞的cms,安装安全狗等进行测试。

⑦ 了解一句话木马,并尝试编写过狗一句话。

⑧ 研究在Windows和Linux下的提升权限,Google关键词:提权

以上就是入门阶段

第三阶段:进阶

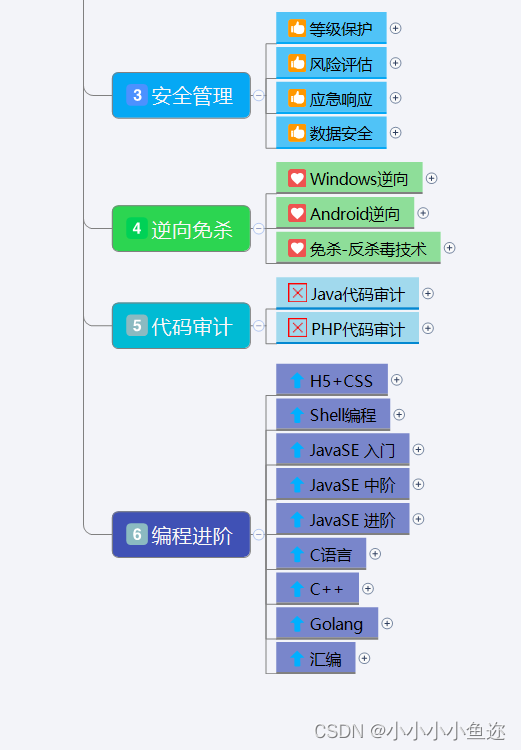

已经入门并且找到工作之后又该怎么进阶?详情看下图

给新手小白的入门建议:

适合初学者的web安全书籍

- 《CCNA学习指南》

- 《TCP/IP详解卷一》

- 《局域网交换机安全》

- 《Cisco防火墙》

- 《网络安全原理与实践》

- 《网络安全技术与解决方案》

- 《华为防火墙技术漫谈》

- 《Cisco网络黑客大曝光》

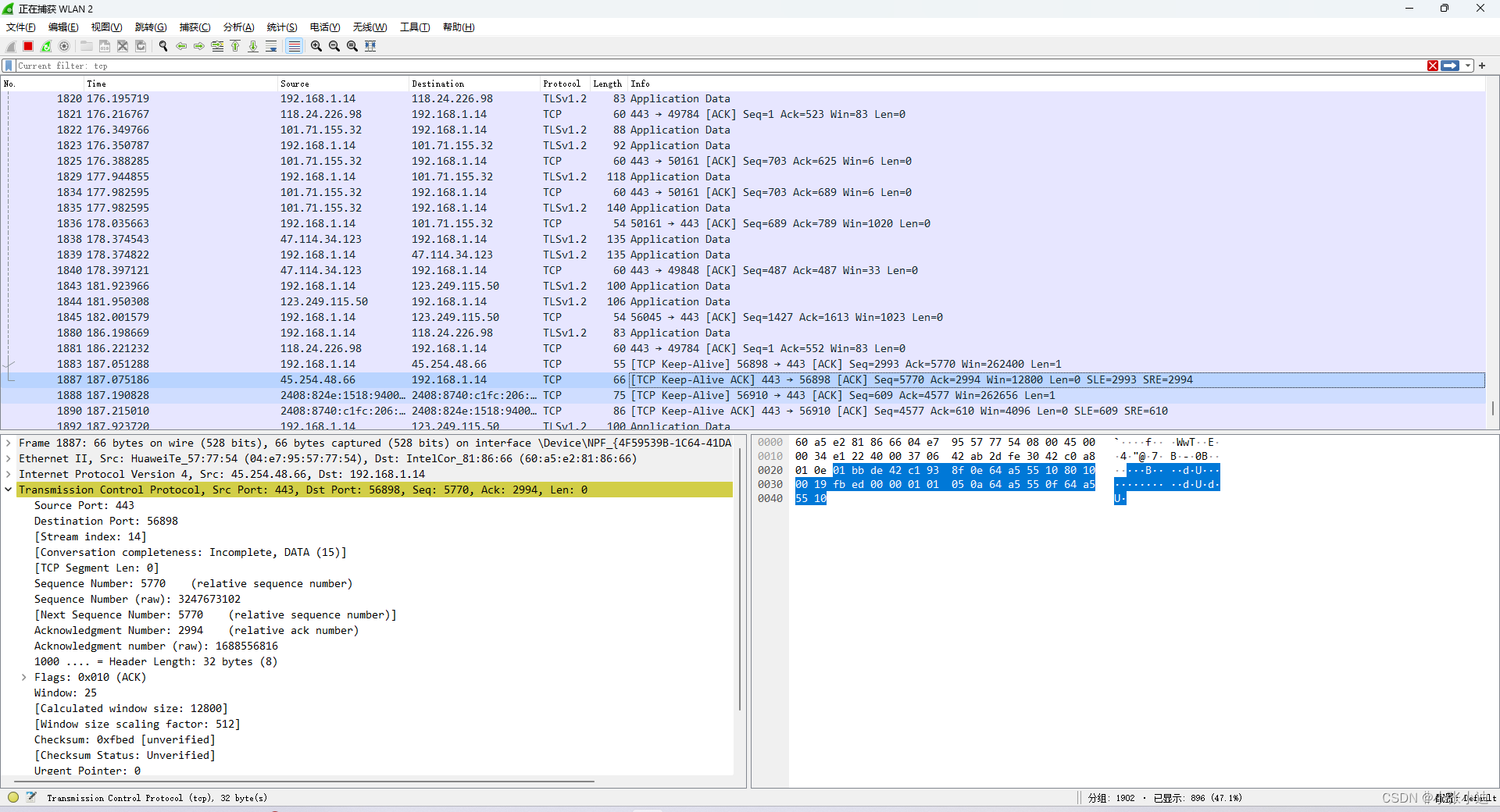

- 《Wireshark网络分析实战》

- 《Wireshark数据包分析实战》

- 《DDoS攻击与防范深度剖析》

- 《Cisco VPN完全配置指南》

- 《Cisco安全入侵检测系统》

Web安全/渗透测试推荐书单

- 《白帽子讲Web安全》

- 《Web安全深度剖析》

- 《Metaspolit渗透测试魔鬼训练营》

- 《Web前端安全揭秘》

- 《Web渗透测试使用Kali Linux》

- 《黑客攻防技术宝典Web实战篇》

- 《BurpSuite实战指南》

- 《SQL注入攻击与防御》

- 《XSS跨站脚本攻击剖析与防御》

- 《互联网企业安全高级指南》