又到了2023年下半年了,很多朋友又开始计划新一轮的读书计划,可是不知道读什么?也不知道怎么读?

今天小P就给大家分享30张思维导图读书笔记,让你在读书之前先了解书里讲了什么?帮你快速筛选自己喜欢的且有用的书。

读书笔记可以帮你梳理和记忆,在回顾中找到记忆点和灵感点!

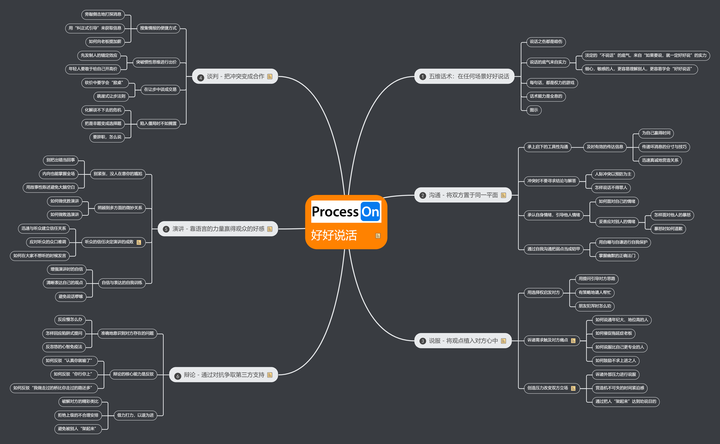

1、好好说活

一直以来,我们以“听话”的方式被教育,却又以“说话”的方式被考核,这很尴尬。我们所学的东西无不以“表达”为指向,他人对我们的看法也几乎都以“表达”为依据,可是作为最直接表达方式的“说话”,却始终处于极其边缘的地位,这也很尴尬。

尴尬之所在,正是机会所在。况且,在成功所需要的一切因素里,相较于出身、机遇、精力、智力、意志品质,我们最能控制的,其实就是“说话”这件小事。

现代社会高度竞争的复杂人际关系,快节奏的学习和工作环境,要求我们有更加智慧、更有锐气、更强调科学性与可操作性的“好好说话”之道。

所以,本书抛开常见的教授套路,通过新鲜、有趣的说话技巧,达到修正读者三观、激发读者思维、传输使用技巧的目的,从而综合提升说话之道。

2、极简思考

在职场上,正确沟通的重要性远远超出我们的想象。

大家都知道,只有把观点和建议表达清晰,才能获得领导、同行和客户的认同。

为了实现这一目标,很多职场人士花费了大把的时间和精力,来收集收据、制作图表、反复修改PPT,但最后只有很少的人能成功。

《极简思考》告诉我们:失败的原因,不在于分析问题的能力,而在于解决问题的能力。

本书为我们提供了一种解决问题的简单方法——结构化思维过程。

不同于 “从数据得出结论”的传统方法,“结构化思维过程”以论点作为核心来构建整体方案,在初期就将重点放在提出容易理解的假设上,并找出沟通对象的利益触动点,通过合理引导让对方得出我们的结论。

3、非暴力沟通

作为一个遵纪守法的好人,也许我们从来没有想过和“暴力”扯上关系。不过如果稍微留意一下现实生活中的谈话方式,并且用心体会各种谈话方式给我们的不同感受,我们一定会发现,有些话的确伤人!言语上的指责、嘲讽、否定、说教以及任意打断、拒不回应、随意出口的评价和结论给我们带来的情感和精神上的创伤,甚至比肉体的伤害更加令人痛苦。这些无心或有意的语言暴力让人与人变得冷漠、隔阂、敌视......

4、 高效休息法

职场精英们为何总是神采奕奕,不会疲累?你听说过“正念”一词吗?在美国,正念这个概念正爆发般地流行起来。Google、Facebook、思科、巴塔哥尼亚、安泰等世界知名企业已积极引进,让员工系统学习正念,且效果都持续获得证实。

本书透过“消除大脑疲劳的七个休息法”,以呼吸和冥想来释放压力,达到正念的目的。特别收录美国精神科医生推荐的“五日简单休息法”,让大脑获得真正的休息。

5.金字塔原理

《金字塔原理》介绍了一种能清晰地展现思路的高效方法,是训练思考、使表达呈现逻辑性的实用宝典。金字塔原理能将零散的观点有序组织起来,化繁为简,适合所有需要精进思考、分析、表达能力的读者。

深入思考:建立金字塔思维,提取有价值的信息,找到问题的关键,将复杂的问题变得清晰简单。

解决问题:从基本事实切入直击要点,制定严谨合理的解决方案,突破瓶颈。

项目管理:明确目标,制定行动计划,根据MECE原则合理分配任务,不重叠、无遗漏。

清晰表达:陈述项目、演讲、讨论时,清晰呈现自己的观点,说服听众,与上级、同事、客户迅速建立共识,高效沟通。

轻松写作:挖掘读者的关注点、兴趣点、利益点,写出重点突出、条理鲜明的策划方案、分析报告、精彩文案和PPT,让人过目不忘。

6、如何阅读一本书

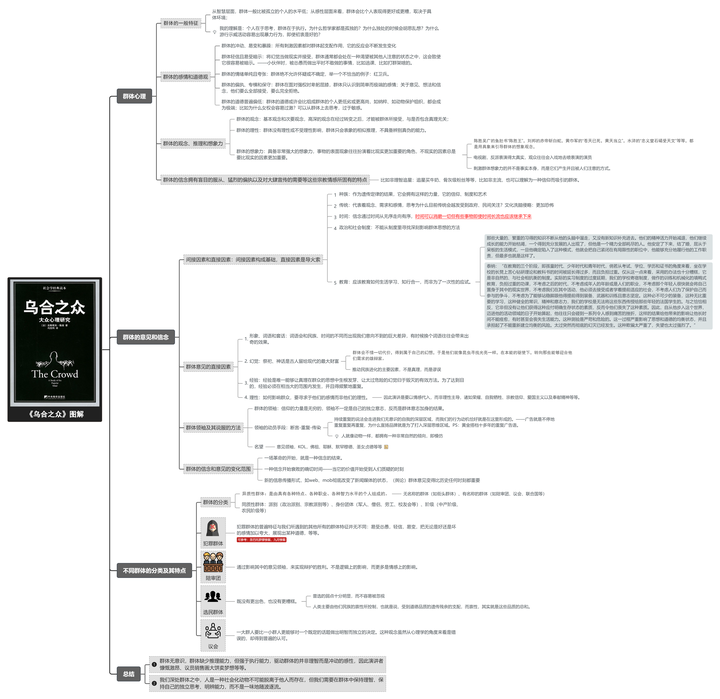

7、乌合之众

古斯塔夫・勒庞 Gustave Le Bon(1841-1931) 法国著名社会心理学家。

他自1894年始,写下一系列社会心理学著作,以本书最为著名;在社会心理学领域已有的著作中,最有影响的,也是这本并不很厚的《乌合之众》。古斯塔夫・勒庞在他在书中极为精致地描述了集体心态,对人们理解集体行为的作用以及对社会心理学的思考发挥了巨大影响。

《乌合之众--大众心理研究》在西方已印至第29版,其观点新颖,语言生动,是群体行为的研究者不可不读的佳作。

8、《生死疲劳》

不看不知道,欲哭又想笑。活着不容易,幽默无价宝。——莫言

五十年间西门闹经历六次转世,

一世为驴,二世为牛,三世为猪,四世为狗,五世为猴,最终降生为人。

在这六世里,他目睹蓝脸一家三代经历人生的生死疲劳,

他们爱就爱到底,恨就恨到底,犟就犟到底,干就干到底,

有极致的痛苦,也有彻底的放纵。

而他们的故事,要从1950年1月1日讲起……

2012年诺贝尔文学奖授奖辞

莫言是继拉伯雷、斯威夫特以及我...

9、百年孤独

《百年孤独》是魔幻现实主义文学的代表作,描写了布恩迪亚家族七代人的传奇故事,以及加勒比海沿岸小镇马孔多的百年兴衰,反映了拉丁美洲一个世纪以来风云变幻的历史。作品融入神话传说、民间故事、宗教典故等神秘因素,巧妙地糅合了现实与虚幻,展现出一个瑰丽的想象世界,成为20世纪最重要的经典文学巨著之一。1982年加西亚•马尔克斯获得诺贝尔文学奖,奠定世界级文学大师的地位,很大程度上乃是凭借《百年孤独》的巨大影响。

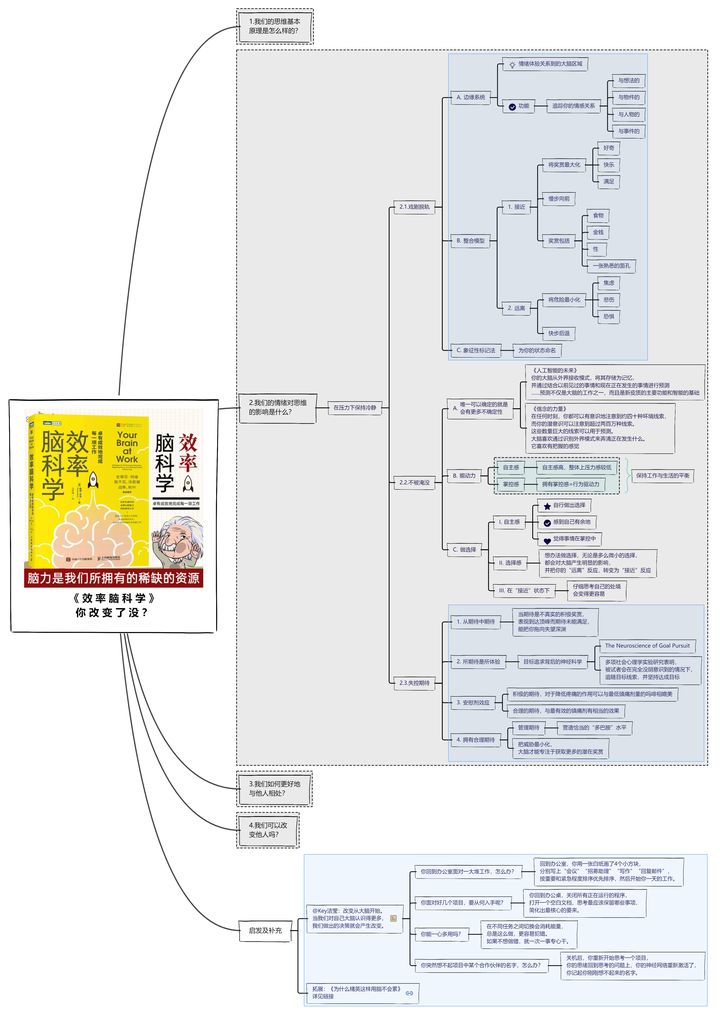

10、《 效 率 脑 科 学 》

史蒂芬•柯维、脱不花、汤君健、战隼、秋叶联袂推荐

科学利用时间、合理分配脑力、轻松高效学习

只有理解大脑,才能改变大脑。

•精选14个高频工作场景,运用四幕剧故事形式介绍脑科学知识,以大脑喜欢的方式,告诉你如何用脑科学提升工作效率,帮你科学利用时间,合理分配脑力,轻松高效工作。

•神经科学领导力专业博士戴维•罗克作品,采访了30位神经科学,基于300多篇大脑和心理学研究论文的成果,由神经科学家杰夫里•施瓦茨博士指导,耗时数年写作而成。

•戴维•罗克是神经领导学协会(NLI)联合创始人、首席执行官。NLI在24个国家开展业务,与《财富》世界100强中超过一半的企业有合作,曾帮助IBM、微软等公司提高业绩表现。NLI的研究成果被4500多家公司密切关注和应用,每年约有100万名管理者学习戴维开发的模型和工具。

![[问题解决] ubuntu 18.04 GPU驱动安装](https://img-blog.csdnimg.cn/8f9e63c576104e0d80f7a6eaf4eadce8.png)