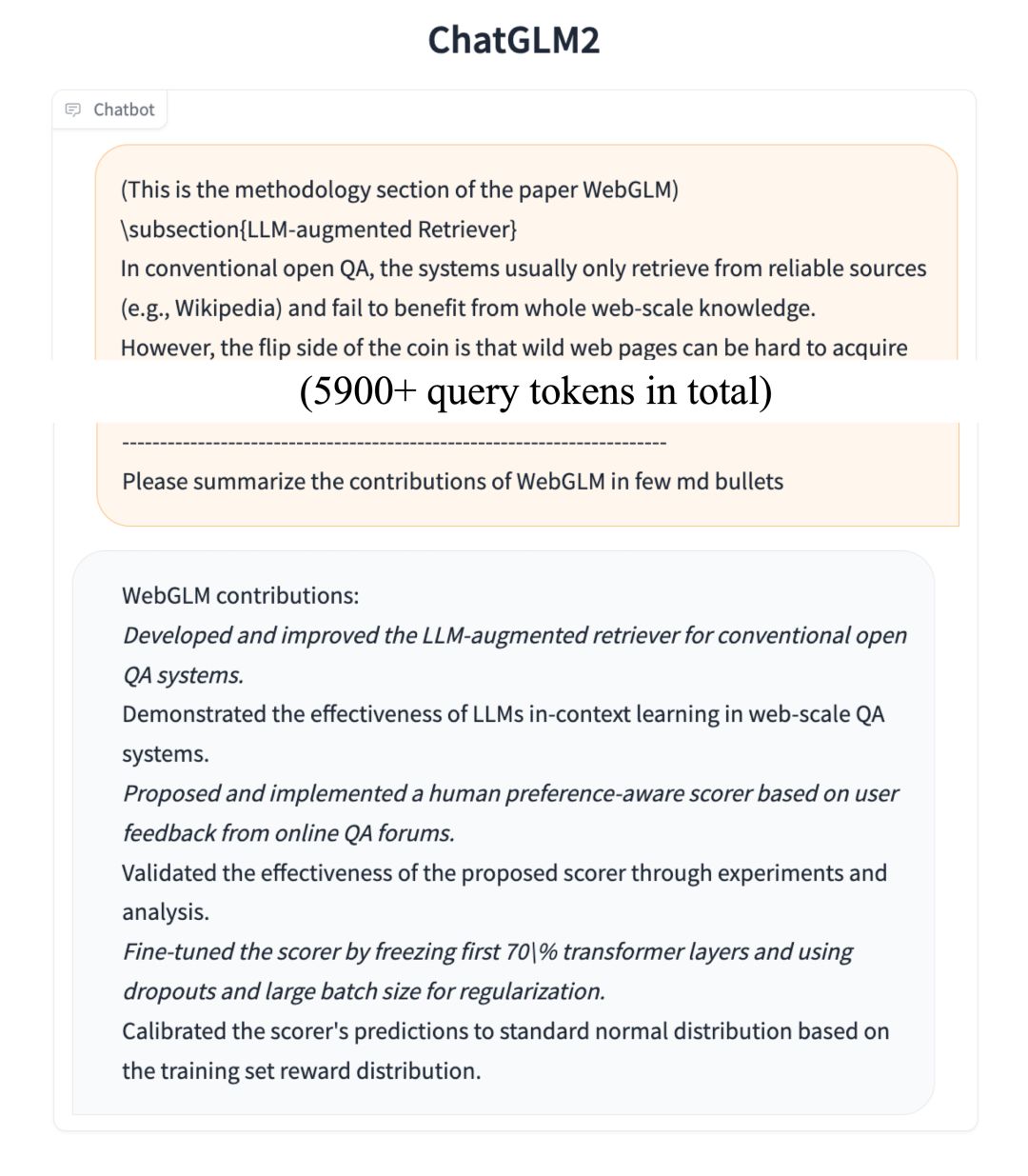

AD360 是一款企业 IAM 解决方案,可帮助管理身份、保护访问并确保合规性。它具有强大的功能,例如自动化身份生命周期管理、安全 SSO、自适应 MFA、基于审批的工作流、UBA 驱动的身份威胁防护和历史审计报告。AD360 直观的界面和强大的功能使其成为满足现代 IAM 需求(包括培养零信任环境)的理想解决方案。

新一代 IAM 套件

- 身份生命周期管理

- MFA

- 单点登录

- AI 驱动的分析

- 审批工作流

- 身份自动化

- 基于角色的访问控制

- 自助密码管理

- 活动目录管理

- Microsoft 365管理

身份生命周期管理

利用内置的用户管理模板和自动化策略,为混合环境中的用户预配、修改和取消预配帐户和邮箱。

- 自动化标识的整个生命周期,并引入可自定义的工作流来密切关注执行的操作。

- 最大限度地降低监管风险并证明符合 GDPR、HIPAA、FISMA 等 IT 法规。

- 从单个统一的控制台管理跨 AD、Exchange Microsoft 365 和 Google Workspace 的对象。

- 通过将AD360与第三方ITSM、HRMS和SIEM应用集成,扩展AD<>的内置功能。

MFA

实施基于条件的自适应 MFA,以保护混合员工,并根据预定义的条件(如 IP 地址、设备和地理位置)自动做出访问决策。

- 保护多个资源:使用 MFA 保护计算机、应用程序、VPN、RDP 和 OWA 登录。

- 保护访问:即使用户的密码被泄露,MFA 也会保护网络。

- 增强用户体验:通过为具有不同权限级别的用户配置不同级别的身份验证,确保易用性。

- 符合监管标准:实施 MFA 并遵守 PCI DSS、HIPAA 和 NIST SP 800-63B 等 IT 法规。

单点登录

通过基于 SAML、OAuth 和 OpenID Connect 的 SSO 确保对企业应用程序的安全一键式访问,并使用户能够从单个仪表板访问其应用程序。

- 减少密码疲劳:减少用户因必须记住和输入各种企业应用程序的多个密码而导致的密码疲劳。

- 更快的 IT 集成:确保更快地将收购的业务或合作伙伴关系与您组织的现有框架集成。

- 提高安全性:用户通常倾向于选择弱密码,以便于记住多个凭据,这些凭据可以使用蛮力轻松破解。借助 MFA 安全的 SSO,用户无需选择弱密码,并确保更高的安全性。

- 简化的用户体验:使用户能够通过简化的一键式访问来采用更多应用程序。

AI 驱动的分析

从基于 UBA 的分析和详细的审计报告中获得见解,以检测、缓解和防止网络攻击。通过实时电子邮件警报获取可疑活动的通知。

- 识别可能表示潜在攻击的异常用户行为。

- 通过在检测到异常用户模式时添加多层验证来增强安全性。

- 检测潜在的内部威胁并自动通知相关人员。

- 通过自动化清理过程来提高工作环境的整体生产力和效率。

- 通过 1,000 多个预配置报告满足合规性审计要求,同时监控对关键数据的访问。

审批工作流

通过多级审批工作流和基于条件的规则,随时掌握技术支持请求和管理活动,帮助防止组织中未经授权的 IT 更改。

- 创建可针对组织的所有需求进行配置的工作流框架。

- 在执行任务期间的任何时候通过电子邮件通知所需的用户。

- 确保已执行任务在审批者和审阅者中运行时具有高安全性和透明度。

- 使用自动化策略来实施工作流并监督自动化流程。

- 通过实施自助审批工作流,确保用户自助服务操作的安全性和一致性。

身份自动化

通过创建自动化策略以特定时间间隔执行日常任务,并通过利用业务工作流确保受控自动化,从而减少管理工作量。

- 大幅降低用户生命周期管理成本。

- 最大限度地减少批量预配或修改用户所需的时间。

- 使用内置的用户创建和修改模板,减少执行日常身份相关任务时的人为错误。

- 通过定期删除陈旧的帐户来堵塞安全漏洞。

- 通过预配置的报告跟踪整个自动化过程。

基于角色的访问控制

通过创建自定义角色并将其分配给技术支持技术人员,强制实施最小特权原则以进行精细控制,而无需更改他们在本机环境中的权限。

- 确定每个角色的权限并将其分配给用户。

- 限制员工执行超出其范围的操作。

- 通过更改与组织角色关联的权限,一次为多个用户提供无忧访问。

- 通过有效管理对敏感数据的访问,提高对 GDPR、HIPAA、SOX 和 FISMA 等法规的合规性。

- 减少在安全管理上花费的超额成本和时间。

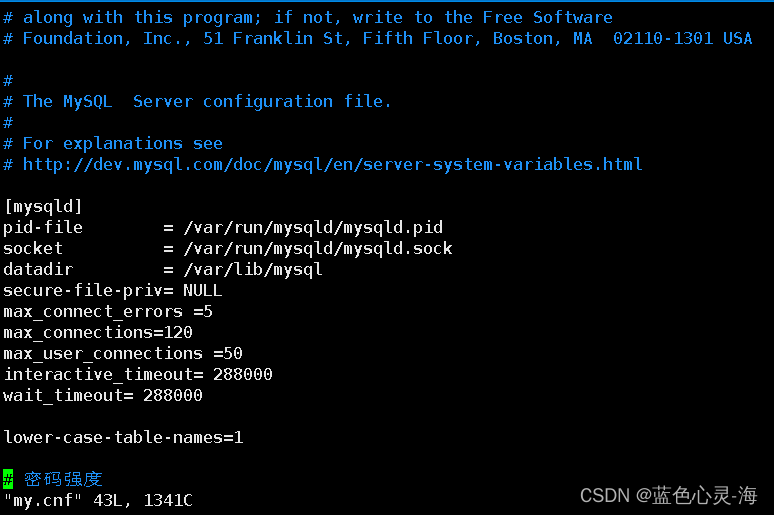

自助密码管理

通过 MFA 保护的自助密码重置和帐户解锁,使用户能够随时掌握密码过期和帐户锁定,而无需 IT 管理员的干预。

- 提高投资回报率:部署AD360,发现与密码相关的工单和帮助台成本明显降低,同时提高投资回报率。

- 简化报告和审计:通过多个综合报告,让管理员全面了解用户的密码状态,并使数据收集变得容易,以便进行法律审计。

- 符合监管标准:确保您的组织符合法规遵从性标准,如 PCI DSS、SOX、CJIS、NIST SP 800-63B 和 HIPAA。

- 增强的用户体验:在自助密码重置和密码更改操作期间向用户显示配置的密码策略,使该过程轻松进行。使用密码强度分析器向用户指示新密码的强度。

- 定制和灵活性:根据用户的角色和访问敏感数据所需的访问级别,为组织中不同类型的用户创建不同的策略。允许用户随时随地从浏览器或手机更改密码。

活动目录管理

通过批量管理操作、内置报告、自动化、工作流等功能增强混合 AD 管理,以简化管理并确保安全性。

- 从单个控制台跨本地 AD 和 Azure AD 创建和管理对象。

- 获取 200 多个可导出和计划的可操作报告。

- 自动执行重复的 AD 任务,节省时间和精力。引入检查点,以便在执行任务之前密切关注任务。

- 将AD360与ITSM、HRMS和SIEM解决方案集成,以进一步增强AD360的管理功能。

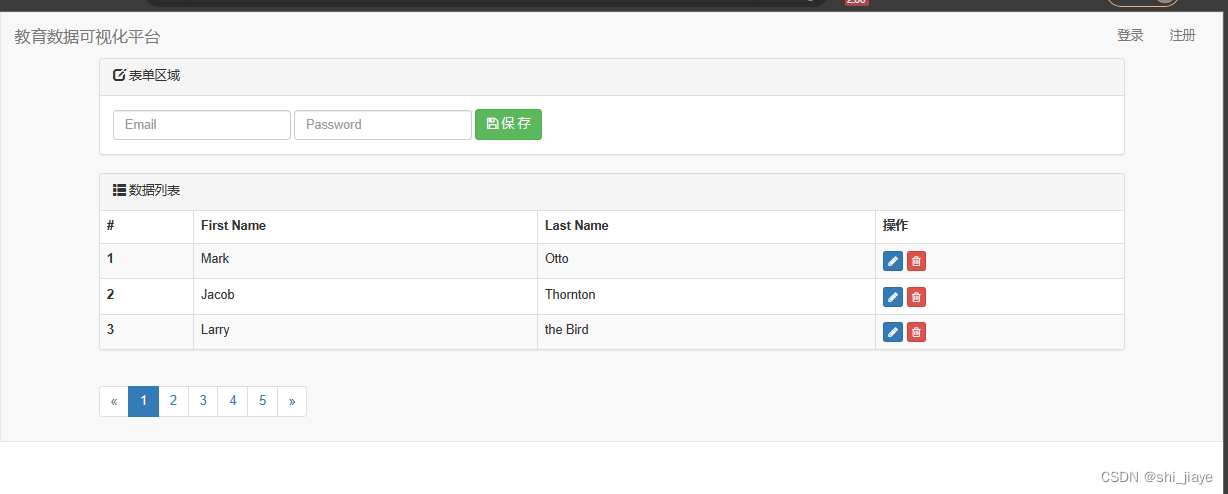

Microsoft 365管理

从单个控制台管理和强化各种 Microsoft 365 服务,例如 Azure AD、Exchange Online、Microsoft Teams、SharePoint Online、OneDrive for Business、Power BI 等。

- 使用带有图形数据的可自定义仪表板,轻松查看 Microsoft 365 环境中发生的情况。

- 将小组件和仪表板嵌入到另一个网页,或在浏览器选项卡中单独查看它们。

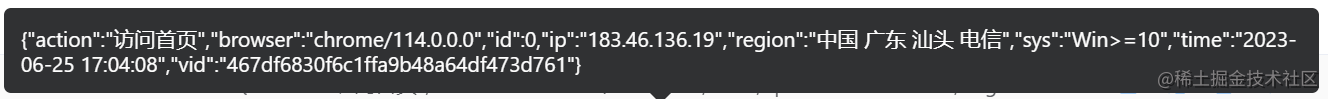

- 通过对审核日志进行地理标记来分析用户登录位置。

- 告别使用多个 Microsoft 365 管理中心,并从单个控制台管理所有服务。

- 与您的企业 SIEM 部署集成,以便更好地进行分析。

- 将所有报告导出为 PDF、CSV、XLS 和 HTML 格式。

使用AD360 的好处

- 强大的自动化功能,实现安全的身份治理

- 自动访问控制,轻松实现访问管理

- 基于角色的安全性,用于权限管理和零信任

强大的自动化功能,实现安全的身份治理

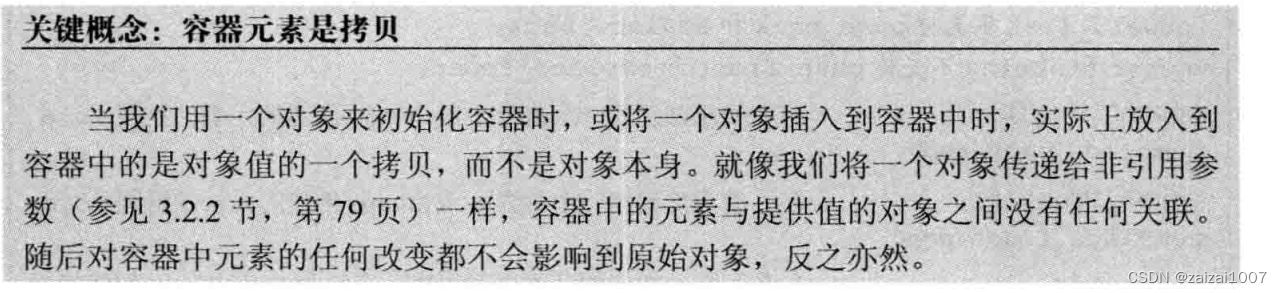

标识治理和管理 (IGA) 是一个策略框架,可帮助管理和保护组织的数字标识。AD360提供自定义自动化策略,可简化劳动密集型任务,如用户配置、密码重置、组成员修改等,所有这些都无需人工干预。AD360 还通过实施基于审批的工作流程实现身份的无差错管理,帮助实施对管理活动的控制。IGA 的重点是遵守各种监管标准,AD360 使用其内置的合规性报告、自适应身份验证、基于 ML 的分析和 SIEM 集成,帮助您的组织遵守 GDPR、HIPAA、PCI-DSS、FISMA 和 ISO。

自动访问控制,轻松实现访问管理

访问管理 (AM) 侧重于保护标识,以确保正确的用户能够在正确的时间访问正确的资源。借助AD360的自适应MFA,用户可以随时随地安全地访问组织资源。不同的访问控制策略将根据位置、IP 地址、设备和访问时间等各种因素自动应用于用户。用户还可以利用受 MFA 保护的 SSO 使用单个身份安全地访问多个应用程序,而无需多次登录。AD360的增材制造功能还包括权利管理、基于UBA的审计报告、密码管理和业务工作流程。

基于角色的安全性,用于权限管理和零信任

零信任遵循“永不信任,始终验证”的原则来保护组织。零信任环境与特权访问管理紧密集成时,在组织中强制实施最小特权原则。借助AD360,管理员可以创建精细的角色并将其分配给用户,以便他们可以作为技术人员执行管理任务,而无需提升其在本机环境中的权限。管理员还可以实施多级审批工作流,以便在执行任务之前仔细检查技术人员的活动。AD360的零信任功能包括基于角色的访问控制、自适应身份验证、身份分析、业务工作流和受控自动化。

AD360 用于管理AD域用户身份、控制对资源的访问、加强安全性和确保合规性。从用户配置、自助密码管理和活动目录变更审计,到企业应用程序的单点登录(SSO), 帮助管理员执行所有IAM任务。