案例

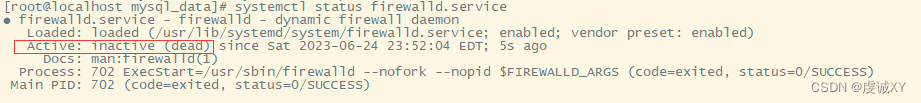

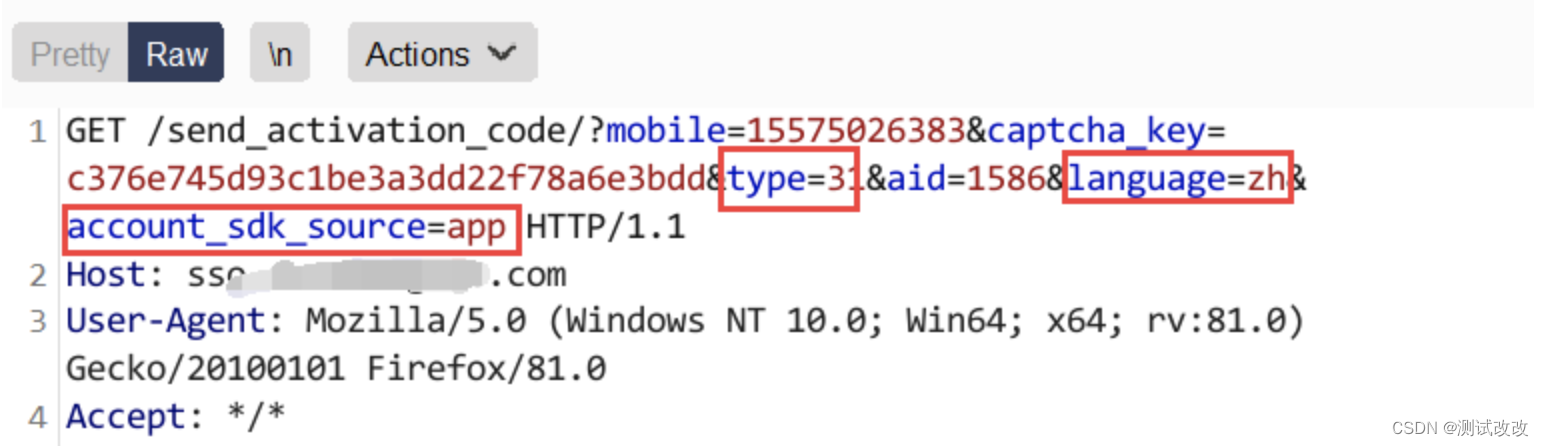

看到下面一个请求包,发个验证码附带了这么多的参数,那么肯定是有些问题滴!!

一般比较典型的短信轰炸漏洞,要么是未作任何限制,要么是添加 +、空格等可以绕过

最近在测试的时候,发现了一点新东西,利用请求中的其他参数也可以造成短信轰炸漏洞,比如说:

场景

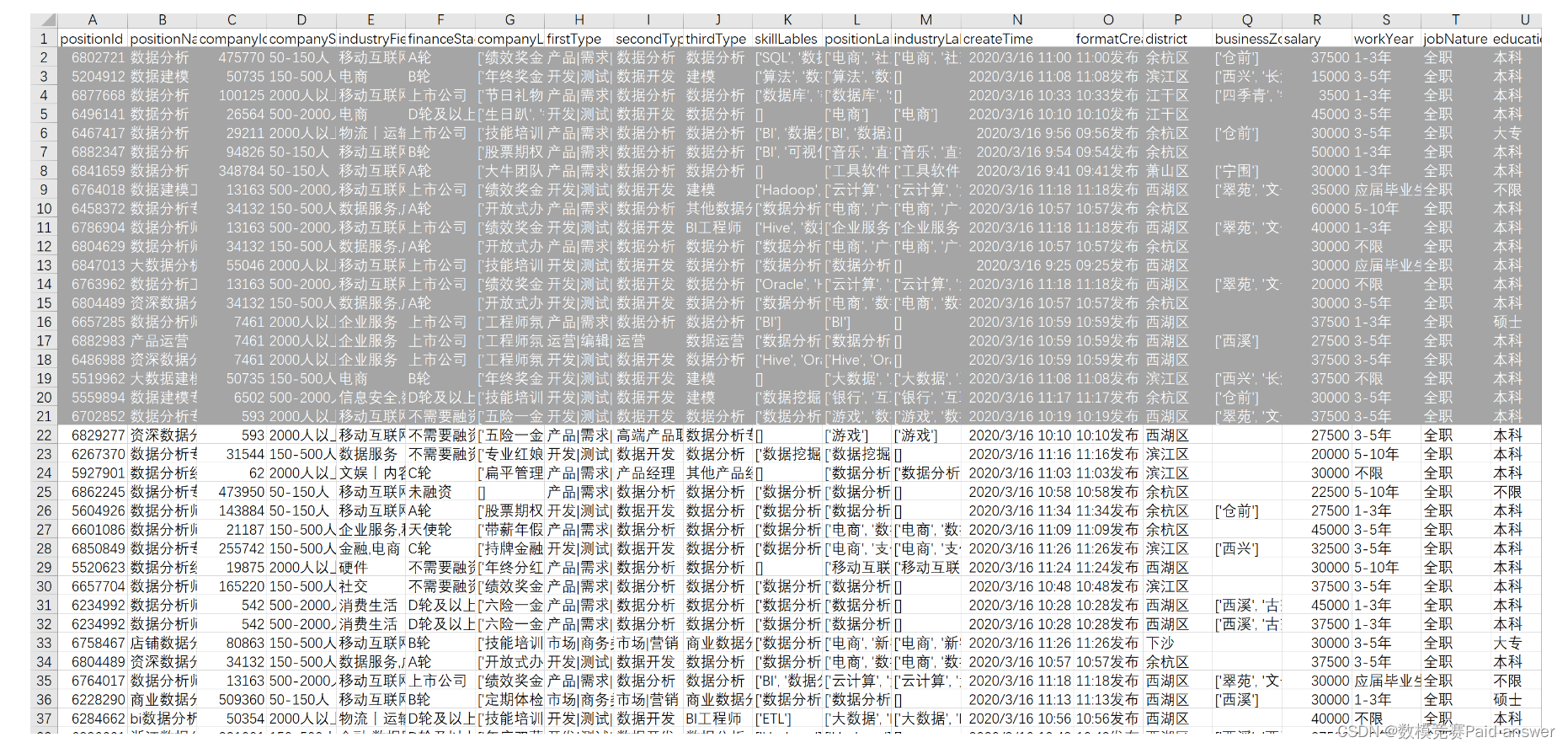

对应图中的参数为type,不同的业务场景对应着不同的值,比如登陆、注册、修改密码、修改手机号等等,那么就可以暴力破解出 type 的值,不同场景发送验证码互不干扰

语言

对应参数为language,其可发送不同语言版本的短信,如 zh en fr es nl pt de fi ja ru it el tr 等

客户端

对应参数为account_sdk_source,其可以为 app web ios android 等

通过遍历每个参数,即可达到短信爆破同样的效果

【干货详解】短信轰炸漏洞绕过的多种方法技巧

渗透测试之修改密码+短信轰炸

验证码防爆破问题的引发的限流技术思考