作者简介:一名在校云计算网络运维学生、每天分享网络运维的学习经验、和学习笔记。

座右铭:低头赶路,敬事如仪

个人主页:网络豆的主页

目录

前言

一.NAT的类型

1.动态NAT

2.静态NAT

3.静态PAT

4.动态PAT

前言

上一学期学习了网络地址转换(NAT)的原理和基于路由器的配置,那么在ASA上的NAT及其

配置是怎样的?在某些应用场合需要绕过NAT规则,如何实现?本章将要介绍的内容可以解决上述

问题。

一.NAT的类型

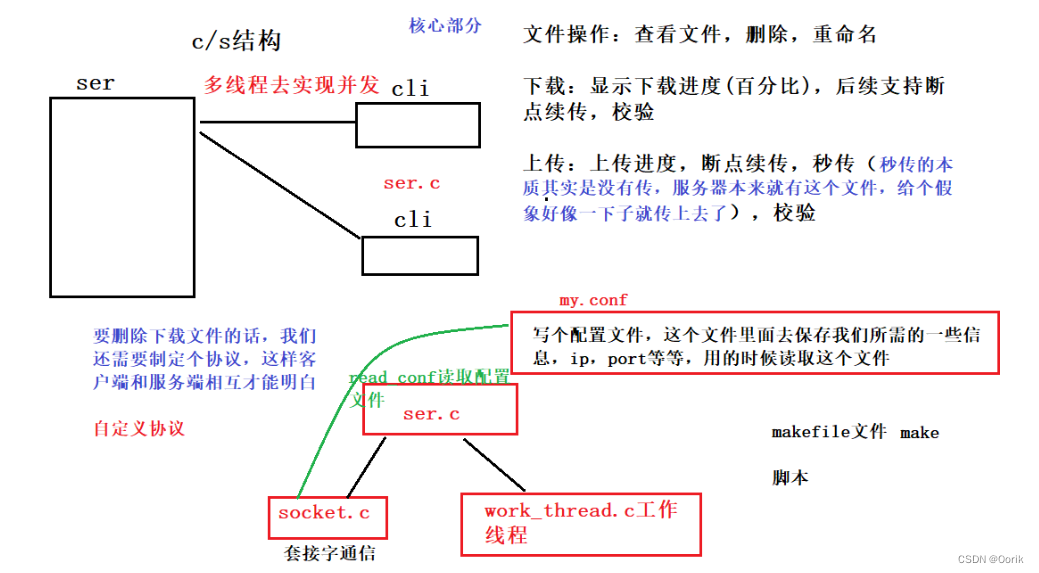

NAT的基本原理在之前已经介绍过,ASA上的NAT配置相对路由器来说要复杂一些,ASA上的

NAT有动态NAT.动态PAT。静态NAT和静态PAT四种类型。

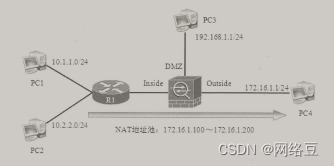

1.动态NAT

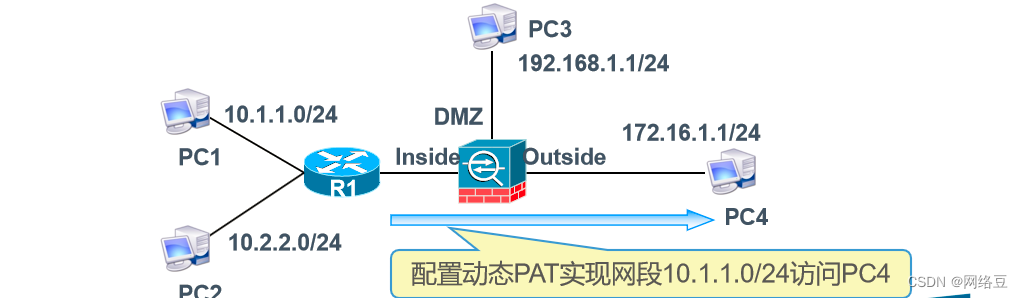

动态NAT将一组P地址转换为指定地址池中的P地址。如图9.1所示,nside区域有两个网段

10.1.1.0/24和10.2.2.0/24,要求配置动态NAT实现网段10.1.1.0/24访问PC4时进行地址转换,

NAT地址池为172.16.1.100~172.16.1.200.

动态NAT的配置步骤如下,

(1)指定要进行地址转换的网段。命令如下。

ana (oonflg)# nat (interface_name) nat-id local-ip mask

本实例需要对网段101.1.0/24进行地址转换,配量如下。

asa(foonfig)# nat. (inaide) 1 10.1.1.0 255.255.255.0

(2)定义全展地址池,命令如下。

asa(config)# global (intarface_name) nat-1d (global-ip [-global-Ip] I interface)

本实例需要在Outside 接口配置一个全局地址池172.16.1.100-172.16.1.200.配置如下。

asa (confkg)# glsbal (outside) 1 172.36.1.100-172.16.1.200

nar-id使nat和global命令相匹配,所以这两条命令中的nat-id需要相同。

(3)使用show xlate detail命令查看NAT转换表。

2.静态NAT

如图9.2所示,前面我们学习过,DMZ内的主机PC3默认可以访问Outside区域内的主机PC4

而主机PC4要访问主机PC3,需要配置ACL,

例如,可以配置如下的ACL.

- asa(config)f acceaa-list out_to_dmz permit ip host 172.16.1.1 hoat 192.168.1.1

- asa(config)+ accesa-group out_to_dmz in int outside

此时,PC3和PC4之间互相访问都是使用自身的P地址.

现在要求隐藏PC3的P地址,将192.168.1.1/24映射为172.16.1.201/24.即配置静态NAT。

这样PC3发往PC4的数据包将首先由ASA转换其源P地址为172.16.1.201/24.然后到达PC4.而

PC4发往PC3的数据包将首先由ASA转换其目的P地址为192.168.1.1/24.然后到达PC3.

静态NAT创建了一个从真实地址到映射地址的一对一的固定转换,可用于双向通信。

静态NAT的命令语法如下。

asa(config)# statie (local_if_name,global_if_name) global-ip local-ip (netmaskmask)

本实例配置静态NAT和ACL的命令如下。

asa(config)# static (dmz,outside) 172.16.1.201 192.168.1.1

asa(config)# access-list out_to_dmz permit ip host 172.16.1.1 host 172.16.1.201

asa (config)# accesa-group out_to_dmg in int outaide

需要注意:ACL.配置命令中的目的地址应配置为映射地址172.16.1.201,而不是真实的地址

192.168.1.1.

使用show xlate detail 命令查看xlate 表.

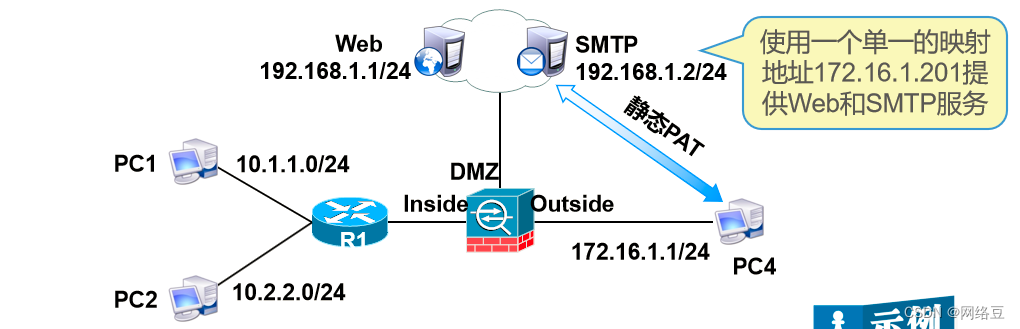

3.静态PAT

配置静态PAT和ACL的命令

- asa(config)# static (dmz,outside) tcp 172.16.1.201 http 192.168.1.1 http

- asa(config)# static (dmz,outside) tcp 172.16.1.201 smtp 192.168.1.2 smtp

- asa(config)# access-list out_to_dmz permit ip host 172.16.1.1 host 172.16.1.201

- asa(config)# access-group out_to_dmz in int outside

4.动态PAT

直接使用outside接口的IP地址进行转换的配置命令

- asa(config)# nat (inside) 1 10.1.1.0 255.255.255.0

- asa(config)# global (outside) 1 interface

使用show xlate detail命令查看xlate表

asa# show xlate detail

1 in use, 1 most used

Flags: D - DNS, d - dump, I - identity, i - dynamic, n - no random,

r - portmap, s - static

TCP PAT from inside:10.1.1.1/12989 to outside:172.16.1.200/1024 flags ri

创作不易,求关注,点赞,收藏,谢谢~

![[附源码]计算机毕业设计基于Springboot物品捎带系统](https://img-blog.csdnimg.cn/a192c9500a184a6ba2d028d985ce44f5.png)